Okta を使用した SCIM の構成

Okta を介したユーザー管理の構成、グループのプロビジョニング、Tableau Cloud サイト ロールの割り当てを行うことができます。Tableau サイト ロールおよび各ロールの機能についての詳細は、「ユーザーのサイト ロールの設定」を参照してください。

注:

注: これらのステップはサード パーティーのアプリケーションを反映しており、通知なしに変更されることがあります。ここで説明されているステップが IdP アカウントで表示される画面と一致しない場合は、IdP のドキュメントと共に一般的な「SCIM」トピックを使用することができます。

- IdP での設定手順は、Tableau で表示される順序とは異なる場合があります。

ステップ 1: 前提条件を実行する

SCIM 機能を有効にするには、SAML、OIDC、または Google シングル サインオン (SSO) をサポートするようにサイトを構成する必要があります。

SAML 認証を使用する場合は、「Okta を使用した SAML の構成」の次のセクションを実行します。

OIDC 認証を使用する場合は、「OpenID Connect に対応するように Tableau Cloud または TCM を構成する」を実行します。

これら 2 つのセクションのステップを完了し、Okta の管理者コンソールと Tableau Cloud にサインインしたままの状態で以下のページを表示します。

Tableau Cloud では [設定] の [認証] ページ。

Okta 管理者コンソールでは、[アプリケーション]、[アプリケーション]、[Tableau Cloud]、[プロビジョニング]。

ステップ 2: SCIM サポートを有効にする

Okta を使用して SCIM サポートを有効にするには、以下のステップを実行します。以下のOkta を使用した SCIM サポートの注意点セクションも参照してください。

Tableau Cloud の場合

- Tableau Cloud サイトにサイト管理者としてサインインし、[設定]、[認証] の順に選択します。

次を実行します。

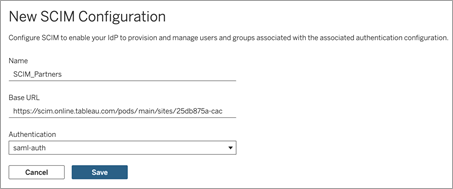

[認証] ページの [クロスドメイン ID 管理システム (SCIM)] で、[新しい設定] ボタンをクリックします。

[新しい SCIM 設定] ダイアログ ボックスで、次を実行します。

SCIM 設定の名前を入力します。

[ベース URL] をコピーして、IdP の SCIM 設定で使用します。

[認証] ドロップダウンで、SCIM に関連付ける 認証設定を選択します。

[保存] をクリックします。

注: これにより、[SCIM トークン] セクションに値が設定されます。

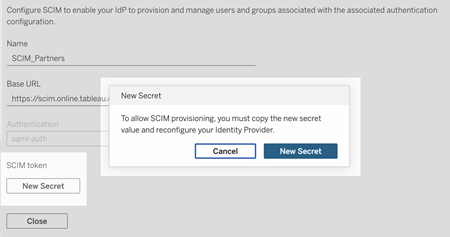

[SCIM トークン] で、次の操作を実行します。

- [新しいシークレット] ボタンをクリックします。

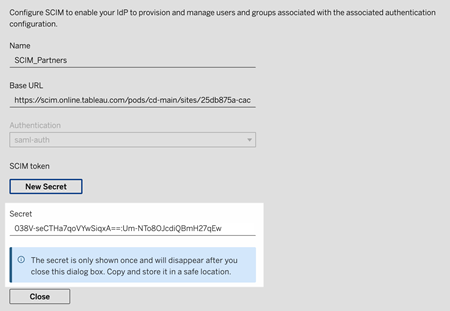

[新しいシークレット] ダイアログ ボックスで、[新しいシークレット] ボタンをもう一度クリックします。新しく生成されたシークレットが表示されます。

シークレットをコピーして安全な場所に保管します。

重要:

IdP の SCIM 設定にシークレットを追加する前に SCIM 設定を閉じた場合、SCIM 設定を編集できますが、新しいシークレットを生成するには、もう一度 [新しいシークレット] をクリックする必要があります。

シークレットは、SCIM 設定を作成した Tableau サイト管理者ユーザーにひも付けられています。そのユーザーのサイト ロールが変更になったり、そのユーザーがサイトのメンバーではなくなったりした場合、シークレットは無効になります。この場合、別のサイト管理者が既存の SCIM 構成に対して新しいシークレットを生成して IdP の SCIM 設定に追加するか、あるいは新しい SCIM 構成を作成してベース URL とシークレットを IdP の SCIM 設定に追加することができます。

[閉じる] をクリックします。

Okta の場合

Okta 管理者コンソールで、以下を実行します。

左側のペインで [アプリケーション]、[アプリケーション] の順に選択して [Tableau Cloud] アプリをクリックし、[プロビジョニング] タブをクリックします。

[API 統合を有効化] ボタンをクリックします。

[API 統合の有効化] チェックボックスを選択して [保存] をクリックします。

次を実行します。

[API トークン] には、前のステップでコピーした Tableau CloudSCIM シークレットを貼り付けます。

[Base URL (ベース URL)] には Tableau Cloud SCIM 設定で表示されたベース URL をコピーして貼り付けます。

「API 認証資格情報のテスト」ボタンをクリックして、構成が正しく行われたことを確認します。正しく設定されると、「Tableau Cloud は正常に検証されました」というメッセージが表示されます。

完了したら、[保存] をクリックします。

ステップ 3: Tableau Cloud アプリにグループを割り当てる

Tableau へのユーザー プロビジョニングでは、Tableau での管理を容易にするために、ユーザーをグループで管理することをお勧めします。

Okta では、ユーザーを Tableau Cloud にプロビジョニングできるように、グループを Tableau Cloud アプリに割り当てます。具体的には、「割り当て」タブに割り当てられたグループと、「プッシュ グループ」タブに割り当てられたグループの 2 つの異なるグループが必要です。「割り当て」タブのグループは、Tableau Cloud でユーザーを作成するために使用されます。「プッシュ グループ」タブのグループは、Tableau Cloud でグループを作成し、グループ メンバーシップを管理するために使用されます。

注:

Okta では、競合状態を防ぐために、[割り当て] タブにグループがあり、[プッシュ グループ] タブにグループがあることが求められます。詳細については、Okta ドキュメントの「アプリの割り当てとグループ プッシュ(新しいウィンドウでリンクが開く)」および「グループ プッシュについて」(新しいウィンドウでリンクが開く)を参照してください。

この手順では、少なくとも 2 つのグループがすでに作成されていることを前提としています。Okta でのグループの作成の詳細については、Okta のドキュメントで「グループを作成する(新しいウィンドウでリンクが開く)」を参照してください。

以下の手順に従ってグループを追加し、そのグループを Tableau Cloud アプリに割り当てることができます。

左側のペインで [アプリケーション]、[アプリケーション] の順に選択して [Tableau Cloud] アプリをクリックし、[割り当て] タブをクリックします。

[割り当て] ドロップダウンをクリックし、[グループに割り当て] を選択します。

次を実行します。

関連するグループを選択します。

ユーザーを Tableau にプロビジョニングするサイト ロールを選択します。以下のオプションがあります。

ライセンスなし

Viewer

Explorer

Explorer (パブリッシュ可能)

Creator

サイト管理者 Explorer

サイト管理者 Creator

完了したら、[保存して戻る] ボタンをクリックします。

[プッシュ グループ] タブで手順 1 ~ 4 を繰り返し、[完了] ボタンをクリックします。

ステップ 4: グループ プロビジョニングの有効化

Okta を使用すると、既存のグループとそのメンバーシップを Tableau Cloud にプッシュできます。グループをプッシュしたら、Tableau Cloud の対応するグループが自動的に更新されるように Okta のグループ メンバーシップを管理できます。これらの手順に従う前に、Okta ドキュメントの「グループ プッシュの前提条件」(新しいウィンドウでリンクが開く)と「グループ プッシュについて」(新しいウィンドウでリンクが開く)を確認することをお勧めします。

重要: SCIM を有効にすると、ユーザーとその属性は Okta を介して管理する必要があります。Tableau Cloud 内で直接変更を行うと、予期しない動作が発生したり、値が上書きされたりする可能性があります。

前のセクションの続きから以下の手順を行います。ここでは Okta 管理者コンソールにサインインしていることを前提にしています。

左側のペインで、[アプリケーション]、[アプリケーション] の順に選択して Tableau Cloud アプリをクリックし、[グループのプッシュ] タブをクリックします。

[グループのプッシュ] ボタンをクリックし、ドロップダウン メニューから以下のオプションの 1 つを選択します。

[Find groups by name (名前でグループを検索)]: 名前でグループを検索するには、このオプションを選択します。

[Find groups by rule (ルールでグループを検索)]: ルールに一致するグループをプッシュするには、このオプションを選択して検索ルールを作成します。

(オプション) 複数のグループをプッシュする場合は、[保存して別のグループを追加] ボタンをクリックし、前の手順を繰り返します。

- 完了したら、[保存] をクリックします。

[Push Status (プッシュス テータス)] 列の [Active (アクティブ)] または[Inactive (非アクティブ)] をクリックすると、グループ プッシュを無効にしたり、プッシュされたグループのリンクを解除したり、グループのメンバーシップをすぐにプッシュしたりできます。複数のグループを削除、または非アクティブまたはアクティブにするには、[Bulk Edit (一括編集)] をクリックします。詳細については、Okta ドキュメントの「グループ プッシュを有効にする(新しいウィンドウでリンクが開く)」を参照してください。

SCIM とサインイン時のライセンス付与

2024 年 2 月 (Tableau 2023.3) 以降、Okta を使用して サインイン時にライセンスを付与 (GLSI) 機能を SCIM で使用できます。

Okta の GLSI で SCIM を使用するには、以下が必要です。

Okta では、Tableau Cloud アプリの [割り当て] タブと [プッシュ グループ] タブでユーザーをグループに追加します。

Tableau Cloud では、グループの GLSI オプションを有効にし、グループのメンバーであるユーザーに対して最小限のサイト ロールを選択します。

注: Okta では GLSI 属性を持つグループを設定することはできません。

Okta で [ライセンスなし] としてプロビジョニングされるユーザー。

GLSI の有効化

GLSI を設定して有効にするには、 サインイン時にライセンスを付与を参照してください。

GLSI が有効化された SCIM ユーザーの削除

Okta で SCIM ユーザーを無効化する前に、まず Okta で GLSI が有効化されたグループから SCIM ユーザーを削除する必要があります。ユーザーを無効化すると、そのユーザーは Tableau Cloud で [ライセンスなし] のロールに設定されます。ただし、ユーザーは、GLSI が有効化されたグループのメンバーでなくなるまで、Tableau Cloud で [ライセンスなし] のロールになりません。

Okta では、まず [プッシュ グループ] タブに割り当てられた、GLSI が有効化されたグループからユーザーを削除します。

Okta にいる間に、[割り当て] タブに割り当てられた、GLSI が有効化されたグループからユーザーを削除するか、Okta でユーザーを削除して、ユーザーのプロビジョニングを解除します。これを実行すると、ユーザーは Tableau Cloud で [ライセンスなし] に変換されます。Okta でユーザーのプロビジョニングを解除すると、Tableau Cloud でユーザーが [ライセンスなし] に変換されるだけで、ユーザーは削除されません。

注:

Okta でユーザーを削除する場合は、Okta ドキュメントの「ユーザー アカウントの無効化と削除」(新しいウィンドウでリンクが開く)を参照してください。

Tableau Cloud で SCIM ユーザーを削除する場合 (以下のSCIM ユーザーの削除を参照)、Tableau Cloud からユーザーを手動で削除します。

問題が発生した場合は、ナレッジ記事「SCIM 経由でユーザーのプロビジョニングを解除しようとした時に発生する「ユーザー ロールがライセンスなしに更新されませんでした (errorCode=10079) 」というエラー」(新しいウィンドウでリンクが開く)を参照してください。

Tableau Cloud の「すべてのユーザー」グループについて

既定の「すべてのユーザー」グループで GLSI を有効にした場合、Okta でユーザーのプロビジョニングを解除できないため、GLSI が有効化されたグループに属するどのユーザーに対しても「ライセンスなし」のロールを取得できません。GLSI が有効化された「すべてのユーザー」グループから SCIM ユーザーを削除するには、Tableau Cloud からユーザーを手動で削除する必要があります。

注: ユーザーにコンテンツが関連付けられている場合は、ユーザーを削除する前に、コンテンツの所有権を他のユーザーに割り当て直す必要があります。

SCIM ユーザーの削除

Okta で SCIM ユーザーを削除すると、そのユーザーは「ライセンスなし」ロールに変換されるだけで、Tableau Cloud では削除されません。ユーザーを削除するには、Tableau Cloud でユーザーを手動で削除する必要があります。

ユーザーの削除の詳細については、ユーザーの表示、管理、削除トピックの「サイトからユーザーを削除する」を参照してください。

Okta を使用した SCIM サポートの注意点

Okta ユーザー割り当て設定では、[ユーザー名] および [主要メールアドレス] の値が同一である必要があります。

SCIM を使用して管理するサイトそれぞれに、別々の Tableau Cloud Okta アプリを追加する必要があります。

サイトを移行する場合は、新しいサイトで SCIM プロビジョニングを再構成する必要があります。

新しいユーザーをプロビジョニングする際、Okta の名と姓の属性は Tableau Cloud に同期されません。新しいユーザーは、Tableau Cloud に初めてサインインするときにこれらのフィールドを設定する必要があります。

ユーザーが Okta の Tableau Cloud アプリから割り当てを解除されるか、ユーザーが Okta から完全に無効化または削除されると、そのユーザーは Tableau Cloud でライセンスなしのサイト ロールに変換されます。ユーザーがコンテンツを所有している場合、Tableau Cloud でそのユーザーを手動で削除する前に、まずそれらのアセットの所有権を再度割り当てる必要があります。

Okta でユーザーのサイト ロール (Creator、Explorer、Viewer など) を、ユーザー レベルまたはグループ レベルのどちらかで設定できます。グループ レベルでサイト ロールを割り当てることをお勧めします。ユーザーがサイト ロールを直接割り当てる場合は、グループ設定が上書きされます。

1 人のユーザーが複数のグループのメンバーになることができます。グループには、さまざまなサイト ロールを設定できます。さまざまなサイト ロールが設定されたグループにユーザーが割り当てられる場合、ユーザーには最も制限の少ないサイト ロールが Tableau Cloud で設定されます。たとえば、Viewer と Creator を選択すると、Tableau は Creator サイト ロールを割り当てます。

サイト ロールを最も制限が少ないものから多いものの順に以下に示します。

サイト管理者 Creator

サイト管理者 Explorer

Creator

Explorer (パブリッシュ可能)

Explorer

Viewer

ユーザーのサイト ロールの属性を Okta で更新することができ、この変更が Tableau Cloud に反映されます。[ユーザー名] や [主要メール アドレス] などの他の属性は更新できません。これらの属性を変更するには、ユーザーを削除し、属性を変更してから、再びユーザーを追加します。

2024 年 2 月 (Tableau 2023.3) から、サインイン時にライセンスを付与 (GLSI) SCIM の使用がサポートされます。詳細については、上記のSCIM とサインイン時のライセンス付与を参照してください。