PingFederate を使用した SCIM の設定

PingFederate を使用すると、ユーザー管理の設定、グループのプロビジョニング、Tableau Cloud のサイト ロールの割り当てを行うことができます。

以下に説明する手順を完了するまで、PingFederate のドキュメントを手元に用意して、手順の参考にされることをお勧めします。

重要:

注: これらのステップはサード パーティーのアプリケーションを反映しており、通知なしに変更されることがあります。ここで説明されているステップが IdP アカウントで表示される画面と一致しない場合は、IdP のドキュメントと共に一般的な「SCIM」トピックを使用することができます。

- IdP での設定手順は、Tableau で表示される順序とは異なる場合があります。

ステップ 1: 前提条件を実行する

このドキュメントで説明する手順を実行するには、次の前提条件を満たす必要があります。

SCIM Provisioner: SCIM Provisioner アプリケーションがインストールされ、設定されている。詳細については、PingIdentity のドキュメントの「SCIM Provisioner(新しいウィンドウでリンクが開く)」を参照してください。

Ping データ ストア: PingDirectory などのデータ ストアが設定されている。詳細については、PingIdentity のドキュメントの「LDAP 接続の設定(新しいウィンドウでリンクが開く)」を参照してください。

[プロトコル設定] の SAML: SAML フェデレーションのプロトコル設定を実施している。

ステップ 2: Tableau Cloud で SAML の設定を開始する

Tableau Cloud の SCIM 機能を有効にするには、SAML シングル サインオン (SSO) をサポートするようにご利用のサイトを設定する必要があります。本トピックの後半では、この SAML 設定のステップに戻って、設定を更新します。

サイト管理者として Tableau Cloud サイトにサインインし、[サイト] > [認証] を選択します。

[認証] タブで [新しい設定] ボタンをクリックし、[認証] ドロップダウンから [SAML] を選択して、設定の名前を入力します。

![Tableau Cloud サイトの認証設定ページ - [新しい構成] のスクリーンショット](Img/saml_config_site3.png)

注: 2025 年 1 月 (Tableau 2024.3) より前に作成された構成の名前は変更できません。

「1.IdP からメタデータをエクスポートする」をスキップします。このトピックの後半で、このステップを再設定します。

「2.メタデータを Tableau にアップロードする」で、プレースホルダーの .xml メタデータ ファイルをアップロードします。このトピックの後半で、このファイルを PingFederate から取得した有効な .xml メタデータ ファイルに置き換えます。

[保存] をクリックします。

ステップ 3: Tableau Cloud で SCIM サポートを有効にする

Tableau Cloud の SCIM サポートを有効にするには、以下のステップを実行します。このセクションの情報を使用して、PingFederate で SCIM を有効化します。

Tableau Cloud サイトにサイト管理者としてサインインし、[設定]、[認証] の順に選択します。

[認証] ページの [クロスドメイン ID 管理システム (SCIM)] で、[新しい設定] ボタンをクリックします。

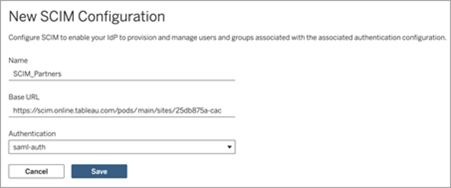

[新しい SCIM 設定] ダイアログ ボックスで、次の手順を実行します。

SCIM 設定の名前を入力します。

[ベース URL] をコピーして、IdP の SCIM 設定で使用します。

[認証] ドロップダウンで、SCIM に関連付ける SAML 認証設定を選択します。

[保存] をクリックします。

注: これにより、[SCIM トークン] セクションに値が設定されます。

[SCIM トークン] で、次の手順を実行します。

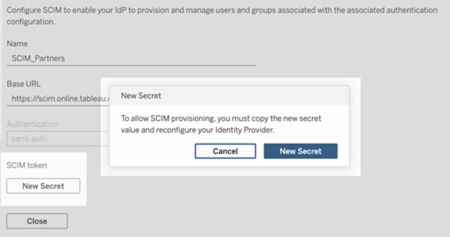

[新しいシークレット] ボタンをクリックします。

[新しいシークレット] ダイアログ ボックスで、[新しいシークレット] ボタンをもう一度クリックします。新しく生成されたシークレットが表示されます。

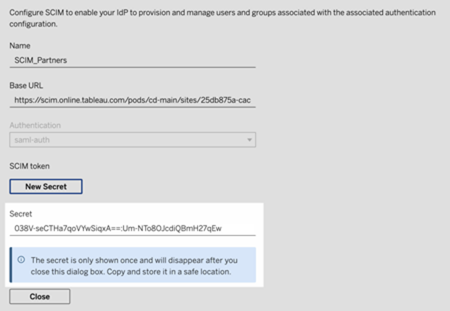

シークレットをコピーして安全な場所に保管します。シークレットはステップ 4.2.1 で使用します。

重要:

IdP の SCIM 設定にシークレットを追加する前に SCIM 設定を閉じた場合、SCIM 設定を編集できますが、新しいシークレットを生成するには、もう一度 [新しいシークレット] をクリックする必要があります。

シークレットは、SCIM 設定を作成した Tableau サイト管理者ユーザーにひも付けられています。そのユーザーのサイト ロールが変更になったり、そのユーザーがサイトのメンバーではなくなったりした場合、シークレットは無効になります。この場合、別のサイト管理者が既存の SCIM 構成に対して新しいシークレットを生成して IdP の SCIM 設定に追加するか、あるいは新しい SCIM 構成を作成してベース URL とシークレットを IdP の SCIM 設定に追加することができます。

[閉じる] をクリックします。

ステップ 4: PingFederate でシングル サインオン (SSO) を有効にする

PingFederate 環境で SAML SSO を有効にするには、以下を実行する必要があります。

- IdP アダプター インスタンスを作成する

- SP 接続を設定する

- Ping データ ストアで属性をマッピングする

- SAML SSO を設定する

重要: ここで説明する手順と例は、デモンストレーションのみを目的としています。

ステップ 4.1: IdP アダプターのインスタンスを作成する

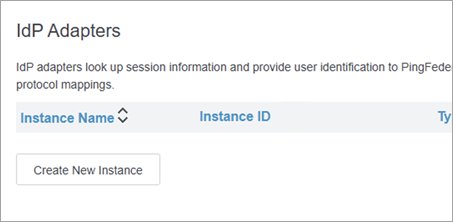

以下の各セクションに従って、「HTML フォーム アダプター(新しいウィンドウでリンクが開く)」を作成します。PingFederate は、HTML フォーム アダプターなどの IdP アダプターを使用してユーザーを認証します。IdP アダプターはセッション情報を検索し、ユーザー ID を PingFederate に提供します。

PingFederate 管理コンソールにサインインします。

[認証]、[IdP アダプター] の順に選択します。

[IdP アダプター] ページで [新しいインスタンスの作成] ボタンをクリックし、[アダプター インスタンスの作成] の設定を開始します。

ステップ 4.1.1: アダプター インスタンスの作成 (パート 1)

[アダプター インスタンスの作成] ページの [タイプ] タブで、次の手順を実行します。

[インスタンス名] に名前を入力します。たとえば、「credentialsValidatoreInstance」(認証情報検証インスタンス) とします。

[インスタンス ID] に値を入力します。たとえば、「3」などです。

[タイプ] ドロップダウン リストで [HTML フォーム IdP アダプター] を選択します。

[親インスタンス] はそのまま (なし) にします。

[次へ] ボタンをクリックします。

ステップ 4.1.2: 認証資格情報バリデーターの作成

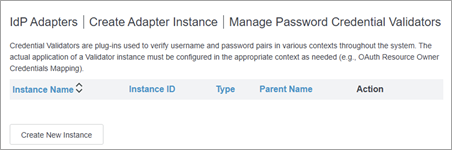

[IdP アダプター] ページで、次の手順を実行します。

ページの一番下までスクロールし、[パスワード認証資格情報バリデーターの管理] ボタンをクリックします。

[パスワード認証資格情報バリデーターの管理] ページで、[新しいインスタンスの作成] ボタンをクリックします。

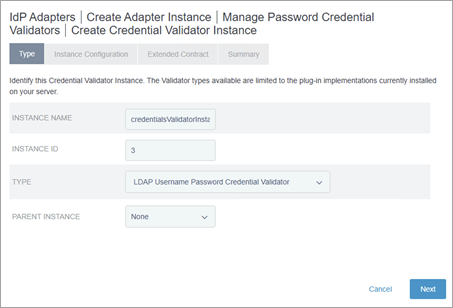

[認証資格情報バリデーター インスタンスの作成] ページの [タイプ] タブで、次の手順を実行します。

[インスタンス名] に名前を入力します。たとえば、「credentialsValidatorInstance」などです。

[インスタンス ID] に値を入力します。たとえば、「3」などです。

[タイプ] ドロップダウン リストから、[LDAP ユーザー名パスワード認証資格情報バリデーター] を選択します。

[親インスタンス] はそのまま (なし) にします。

[次へ] ボタンをクリックします。

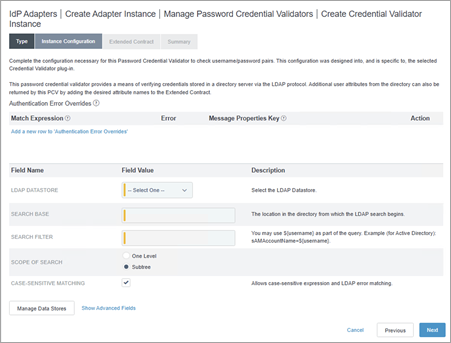

[インスタンス設定] タブで、次の手順を実行します。

[LDAP データストア] ドロップダウンから、以前に設定した [Ping ディレクトリ] データ ソースを選択します。

[検索ベース] フィールドに、「dc=example,dc=com」と入力します。

[検索フィルター] フィールドに、「mail=${username}」と入力します。

その他の設定はそのままにします。

[次へ] ボタンをクリックします。

[概要] タブで詳細を確認し、[保存] ボタンをクリックします。

[パスワード認証資格情報バリデーターの管理] ページに戻り、[完了] ボタンをクリックします。

[アダプター インスタンスの作成] ページに戻り、[パスワード認証資格情報バリデーター インスタンス] セクションで、次の手順を実行します。

[新しい行を「認証資格情報バリデーター」に追加] リンクをクリックします。

表示されるドロップダウンメニューから、新しく作成したバリデーター インスタンスを選択します。たとえば、「credentialsValidatorInstance」などです。

[更新] リンクをクリックします。

[次へ] ボタンをクリックします。

ステップ 4.1.3: アダプター インスタンスの作成 (パート 2)

[延長契約] タブに戻り、次の手順を実行します。

[延長契約] セクションで、次の手順を実行します。

テキスト ボックスに「sn」と入力し、[追加] ボタンをクリックします。

[次へ] ボタンをクリックします。

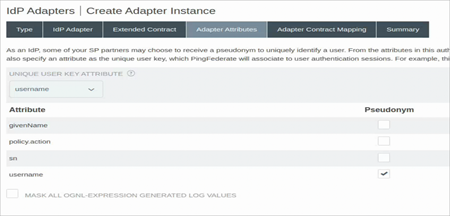

[アダプター属性] タブで、次の手順を実行します。

[一意のユーザー キー属性] ドロップダウンから [username] を選択します。

[username] では、[別名] チェック ボックスをオンにします。

[次へ] ボタンをクリックします。

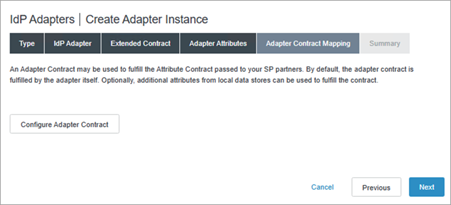

[アダプター契約マッピング] タブで、[アダプター契約の設定] ボタンをクリックします。

ステップ 4.1.4: アダプター契約マッピングの設定 (パート 1)

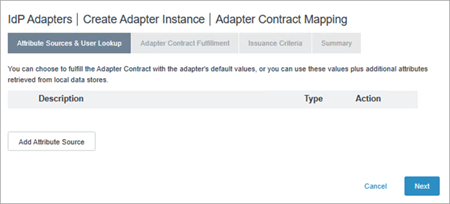

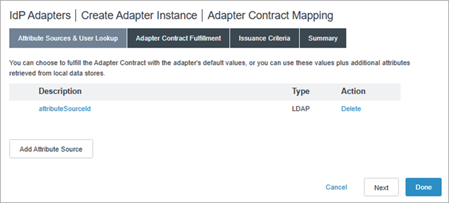

[アダプターのソースとユーザーの検索] タブで、[属性ソースを追加] ボタンをクリックします。

ステップ 4.1.5: 属性ソースとユーザー検索の設定

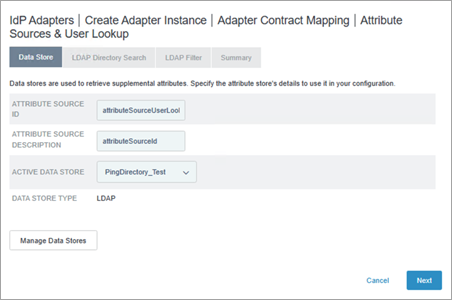

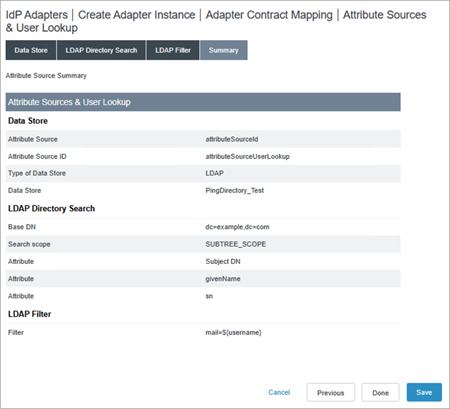

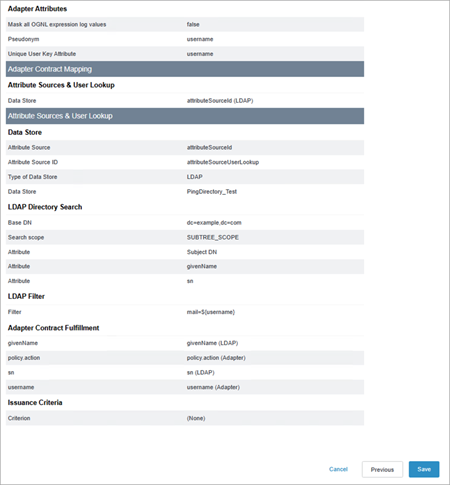

[データ ソース] タブで、次の手順を実行します。

[属性ソース ID] に名前を入力します。たとえば、「attributeSourceUserLookup」などです。

[属性ソースの説明] に説明を入力します。たとえば、「attributeSourceId」などです。

[有効なデータ ソース] から、以前に設定した Ping Directory データ ストアを選択します。

[次へ] ボタンをクリックします。

[LDAP ディレクトリ検索] タブで、次の手順を実行します。

[ベース DN] に、「dc=example,dc=com」と入力します。

[検索から返す属性] セクションで、次の操作を実行します。

[ルート オブジェクト クラス] 列で、[すべての属性を表示] を選択します。

[オプション] 列のテキスト ボックスで [givenName] を選択し、[属性の追加] ボタンをクリックします。

テキスト ボックスで [sn] を選択し、[属性の追加] ボタンをクリックします。

[次へ] ボタンをクリックします。

[LDAP フィルター] タブで、次の手順を実行します。

[フィルター] テキスト ボックスに、「mail=${username}」と入力します。

[次へ] ボタンをクリックします。

[概要] タブで [保存] ボタンをクリックします。

ステップ 4.1.6: アダプター契約マッピングの設定 (パート 2)

[属性ソースとユーザー検索] タブで、新しく作成したアダプター契約を選択します。たとえば、「attributeSourceId」などです。

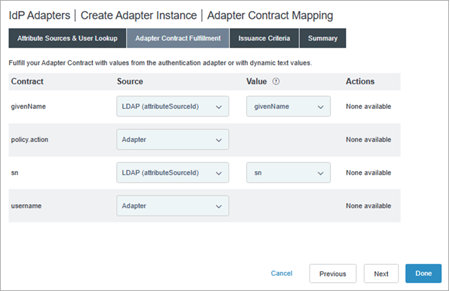

[アダプター契約の履行] タブで、次の手順を実行します。

[givenName] には、[ソース] ドロップダウン リストから [LDAP (attributeSourceId)] を選択し、[値] ドロップダウン リストから [givenName] を選択します。

[policy.action] は、[ソース] ドロップダウン リストからそのまま (アダプター) にしておきます。

[sn] には、[ソース] ドロップダウンから [LDAP (attributeSourceId)] を選択し、[値] ドロップダウン リストから [sn] を選択します。

[username] は、値をそのまま (アダプター) にしておきます。

[次へ] ボタンをクリックします。

[発行基準] タブで、[次へ] ボタンをクリックします。

[概要] タブで詳細を確認し、[保存] ボタンをクリックします。

ステップ 4.2: SP 接続を作成する

次の各セクションに従って、SP 接続を作成します。PingFederate は、IdP 開始のシングル サインオン (SSO) に SP 接続を使用します。

PingFederate 管理コンソールから、[アプリケーション]、[SP 接続] に移動します。

[SP 接続] ページで [接続の作成] ボタンをクリックします。

[接続テンプレート] タブで [この接続にテンプレートを使用しない] を選択し、[次へ] ボタンをクリックします。

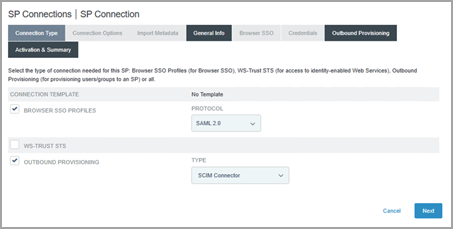

[接続タイプ] タブで、次の手順を実行します。

[ブラウザー SSO プロファイル] チェックボックスをオンにします。

[プロトコル] ドロップダウン リストで、値をそのまま (SAML 2.0) にします。

[アウトバウンドのプロビジョニング] チェック ボックスをオンにします。

[次へ] ボタンをクリックします。

[接続オプション] タブで [次へ] ボタンをクリックします。

[メタデータのインポート] タブで、値をそのまま (なし) にして [次へ] ボタンをクリックします。

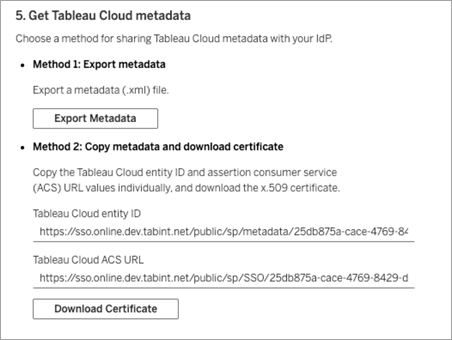

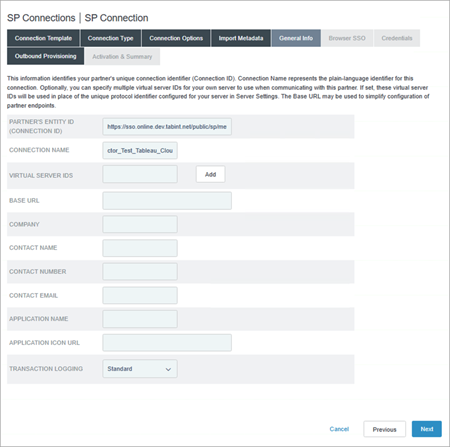

[一般情報] タブで、次の手順を実行します。

[パートナー エンティティ ID] に、ステップ 2 で開始した Tableau Cloud の SAML 設定の Tableau Cloud エンティティ ID を入力します。たとえば、「https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb」などです。

[接続名] に名前を入力します。たとえば、「SCIM コネクター」などです。

[次へ] ボタンをクリックします。

[アウトバウンドのプロビジョニング] タブで [プロビジョニングの設定] ボタンをクリックします。

ステップ 4.2.1: チャネル設定の作成

[ターゲット] タブで、次の手順を実行します。

[SCIM URL] に、ステップ 3 で作成した Tableau Cloud の SCIM 設定のベース URL を入力します。たとえば、「https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2」などです。

[SCIM バージョン] の値は、そのまま (2.0) にしておきます。

[認証方法] ドロップダウン リストから [OAUTH 2 ベアラ トークン] を選択します。

[アクセス トークン] に、ステップ 3 で作成した Tableau Cloud の SCIM 設定の SCIM トークン シークレットを入力します。

[一意のユーザー ID] では、値をそのまま (userName) にしておきます。

[ページごとの結果数] に、値 25 を入力します。この値は、パフォーマンスを向上させるために変更することをお勧めします。

[プロビジョニング オプション] で、次のチェック ボックスが選択されていることを確認します。

[ユーザー作成]

[ユーザー更新]

[ユーザー無効化/削除]

[無効化されたユーザーのプロビジョニング]

[ユーザー アクションの削除] は、その値をそのまま(無効) にしておきます。ユーザーが PingFederate IdP から削除された場合、Tableau Cloud でそのユーザーの役割を「ライセンスなし」に変更することをお勧めします。

[グループ名ソース] で、次の手順を実行します。

ドロップダウン リストで、値をそのまま (共通名) にしておきます。

[グループ更新にパッチを使用] チェック ボックスを選択します。

[カスタム属性スキーマ URNS] に、次の値を入力します。

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

[次へ] ボタンをクリックします。

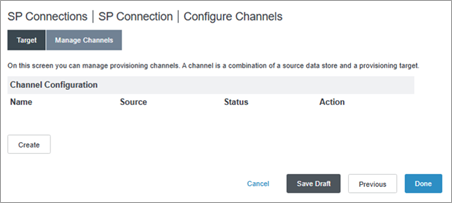

[チャネル設定] ページの [ターゲット] タブで、[作成] ボタンをクリックします。

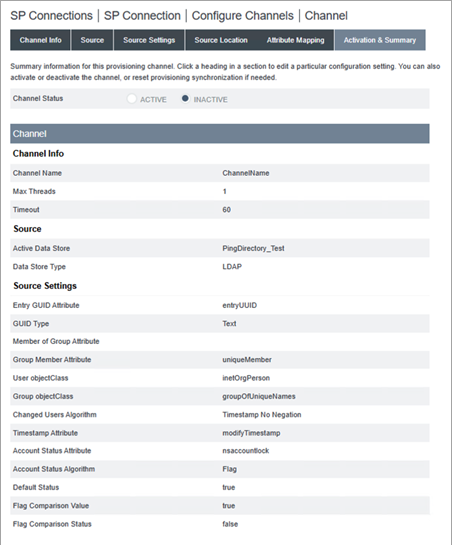

[チャネル情報] タブの [チャネル名] に名前を入力し、[次へ] ボタンをクリックします。

[ソース] タブで、次の手順を実行します。

[有効なデータ ストア] ドロップダウン リストから、[Ping] データ ストアを選択します。

[タイプ] ドロップダウン リストから [LDAP] を選択します。

[次へ] ボタンをクリックします。

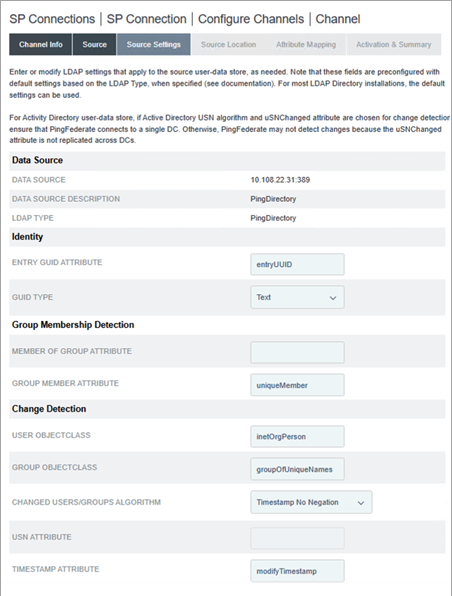

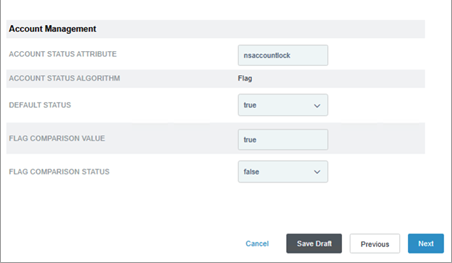

[ソース設定] タブで、次の値を検証します。

[エントリ GUID 属性] の値は [entryUUID] である。

[グループ メンバー属性] の値は [uniqueMember] である。

[ユーザー オブジェクトクラス] の値は [inetOrgPerson] である。

[グループ オブジェクトクラス] の値は [groupOfUniqueNames] である。

[次へ] ボタンをクリックします。

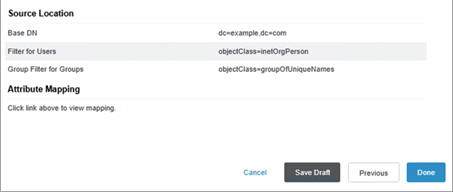

[ソースの場所] タブで、次の手順を実行します。

[ベース DN] に、「dc=example,dc=com」と入力します。

[ユーザー] セクションの [フィルター] に、「objectClass=inetOrgPerson」と入力します。

[グループ] セクションの [フィルター] に、「objectClass=groupOfUniqueNames」と入力します。

[次へ] ボタンをクリックします。

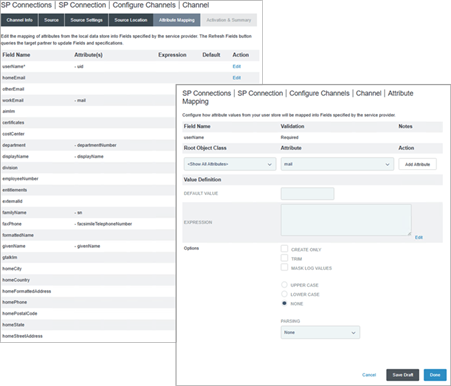

[属性マッピング] タブで、次の手順を実行します。

次の手順を実行して、[userName] 属性を「mail」に編集します。

[userName] 行で、[編集] をクリックします。

[ルート オブジェクト] クラスで、[<すべての属性を表示>] を選択します。

[属性] ドロップダウン リストから [mail] を選択します。

[属性の追加] ボタンをクリックします。

uuid 属性の横にある [削除] リンクをクリックします。

残りの属性はそのままにしておきます。

[次へ] ボタンをクリックします。

[有効化と概要] タブで、次の手順を実行します。

[チャネル ステータス] で [有効] を選択します。

[下書きを保存] ボタンをクリックします。

ステップ 4.3: SCIM 属性を Ping データ ストアにマッピングする

以下のステップに従い、PingData 管理コンソールを介して Ping データ ストアに SCIM 属性をマッピングします。

PingData 管理者コンソールにサインインします。

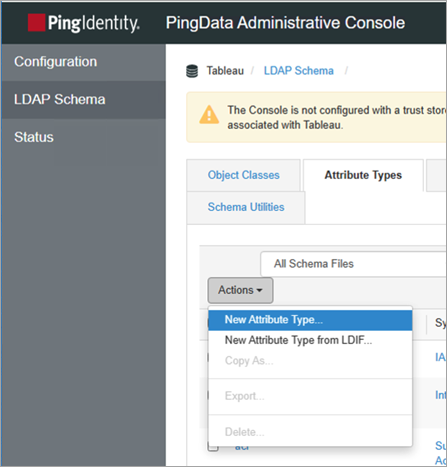

左側のナビゲーション ペインで [LDAP スキーマ] に移動し、[属性タイプ] タブをクリックします。

ステップ 4.3.1: 新しい属性タイプの作成

[アクション] ボタンをクリックし、[新しい属性タイプ] を選択します。

[新しい 属性タイプ] ダイアログ ボックスで、次の手順を実行します。

[名前] に「siteRoles」と入力します。

[説明] に説明を入力します。たとえば、「Tableau Cloud のサイト ロールのカスタム属性」などです。

[保存] をクリックします。

上記の手順を繰り返し、[新しい属性タイプ] ダイアログ ボックスで次の手順を実行します。

[名前] に「資格」と入力します。

[説明] に説明を入力します。たとえば、「Tableau Cloud 上の資格のカスタム属性」などです。

[保存] をクリックします。

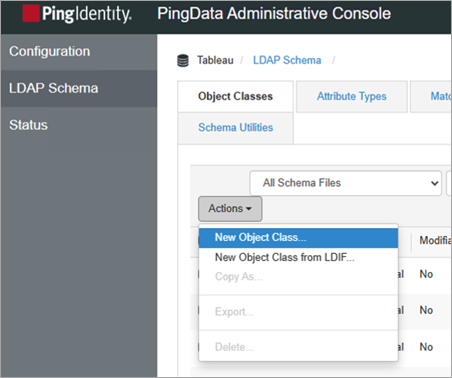

ステップ 4.3.2: 新しいオブジェクト クラスの作成

ページ上部の [オブジェクト クラス] タブをクリックし、[アクション] ボタンをクリックして [新しいオブジェクト クラス] を選択します。

[新しいオブジェクト クラス] ダイアログ ボックスで、次の手順を実行します。

[名前] に、「Tableau」と入力します。

[説明] に説明を入力します。たとえば、「siteRoles 属性を資格として追加」などです。

[親] ドロップダウン リストから [inetOrgPerson] を選択します。

[タイプ] ドロップダウン リストから [構造的 (Structural)] を選択します。

[属性] セクションで、次の手順を実行します。

[必須の属性] で [sn] を見つけて選択し、[項目の追加] 矢印ボタンをクリックします。

[必須の属性] で [cn] を見つけて選択し、[項目の追加] 矢印ボタンをクリックします。

[必須の属性] で、[objectClass] を見つけて選択し、[項目の追加] 矢印ボタンをクリックします。

[オプションの属性] で [siteRoles] を見つけて選択し、[項目の追加] 矢印ボタンをクリックします。

[オプションの属性] で [資格] を見つけて選択し、[項目の追加] 矢印ボタンをクリックします。

[保存] をクリックします。

ステップ 4.4: SAML を設定する

以下の手順に従って以前に作成した SP 接続を編集し、SAML SSO をサポートします。

PingFederate 管理コンソールのページ上部で、[アプリケーション]、[SP 接続] の順に選択します。

[SP 接続] ページで、次の手順を実行します。

ステップ 4.2 で作成した接続名をクリックします。

[接続] タブをクリックします。

[接続] タブで、選択内容をそのままにして [次へ] ボタンをクリックします。

[接続オプション] タブで、選択をそのまま (BROWSER SSO) にして [次へ] ボタンをクリックします。

[メタデータのインポート] タブで、選択をそのまま (なし) にして [次へ] ボタンをクリックします。

[一般情報] タブで、次の手順を実行します。

[親エンティティ ID] のテキストを、ステップ 2 で開始した Tableau Cloud の SAML 設定の Tableau Cloud エンティティ ID に置き換えます。たとえば、「https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb」などです。

(オプション) [接続名] を更新します。

[次へ] ボタンをクリックします。

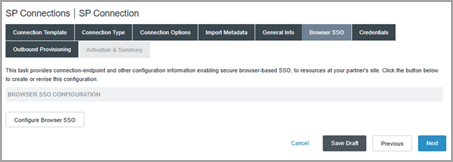

[ブラウザー SSO] タブで、[ブラウザー SSO の設定] ボタンをクリックします。

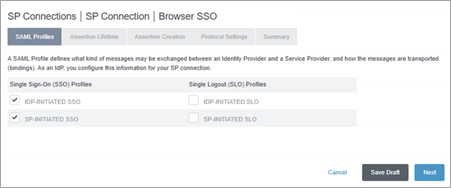

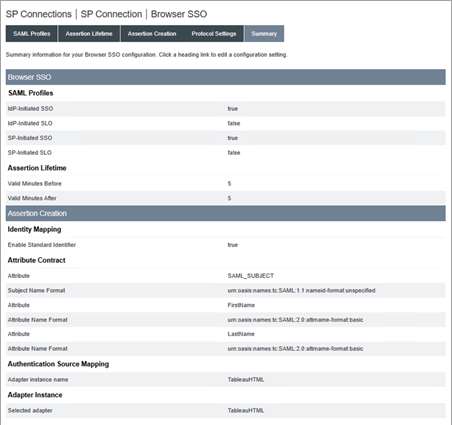

[SAML プロファイル] タブで、次の手順を実行します。

[シングル サインオン (SSO) プロファイル] セクションで、次の手順を実行します。

[IDP 開始の SSO] チェック ボックスをオンにします。

[SP 開始の SSO] チェック ボックスをオンにします。

[次へ] ボタンをクリックします。

[アサーションの有効期間] タブで、値をそのままにして [次へ] ボタンをクリックします。

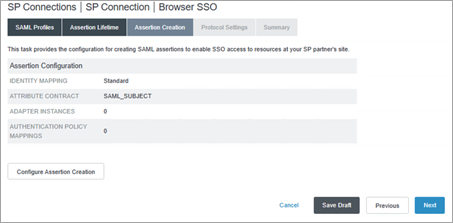

[アサーションの作成] タブで、[アサーションの作成の設定] ボタンをクリックします。

[ID マッピング] タブで、選択をそのまま (STANDARD) にして [次へ] ボタンをクリックします。

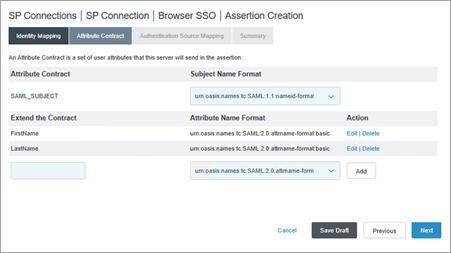

[属性契約] タブで、次の手順を実行します。

[サブジェクト名の形式] セクションで、値をそのまま (Under Subject Name Format section, keep the value as-is (urn:oasis:names:tc:SAML:nameid-format:unspecified) にします。

[延長契約] セクションで、次の手順を実行します。

テキスト ボックスに、「firstName」と入力します。

[属性名の形式] で、[urn:oasis:names:tc:SAML:2.0:attrname-format:basic] を選択します。

[追加] ボタンをクリックします。

テキスト ボックスに、「lastName」と入力します。

[属性名の形式] で [urn:oasis:names:tc:SAML:2.0:attrname-format:basic] を選択します。

[追加] ボタンをクリックします。

[次へ] ボタンをクリックします。

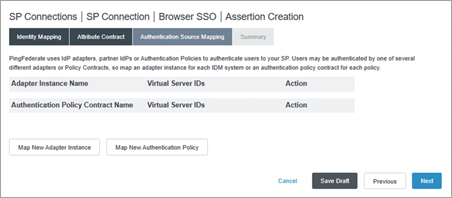

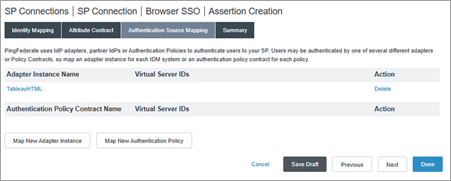

[認証ソース マッピング] タブで、[新しいアダプター インスタンスのマッピング] ボタンをクリックします。

[IdP アダプター マッピング] ページの [アダプター インスタンス] タブで、ステップ 4.1.1 で作成したアダプターを選択し、[次へ] ボタンをクリックします。たとえば、「credentialsValidatorInstance」などです。

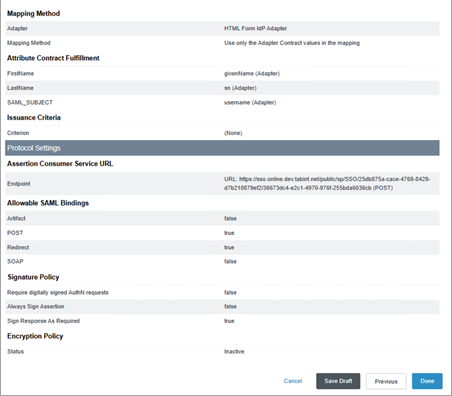

[マッピング方法] タブで、値をそのまま (SAML アサーションのアダプター契約値のみを使用) にして [次へ] ボタンをクリックします。

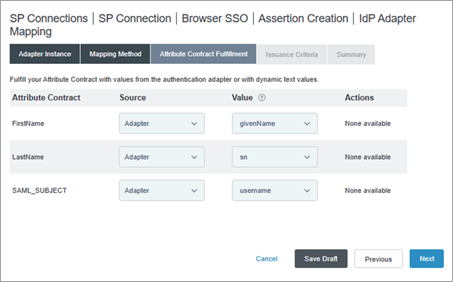

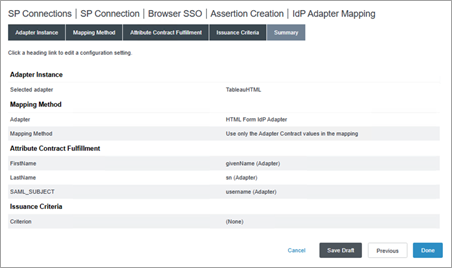

[属性契約の履行] タブで、次の手順を実行します。

FirstName の横で、次の手順を実行します。

[ソース] ドロップダウン メニューから、[アダプター] を選択します。

値のドロップダウン リストから、[givenName] を選択します。

[LastName] の横で、次の手順を実行します。

[ソース] ドロップダウン メニューから、[アダプター] を選択します。

値のドロップダウン リストから、[sn] を選択します。

SAML_SUBJECT の隣にある

[ソース] ドロップダウン メニューから、[アダプター] を選択します。

値のドロップダウン リストから、[username] を選択します。

[次へ] ボタンをクリックします。

[発行基準] タブで、[次へ] ボタンをクリックします。

[概要] タブで詳細を確認し、[完了] ボタンをクリックします。

[アサーションの作成] タブで詳細を確認し、[完了] ボタンをクリックします。

[アサーションの作成] タブで、[次へ] ボタンをクリックします。

[プロトコル設定] ページで、[プロトコル設定の構成] ボタンをクリックします。

[プロトコル設定] ページの [アサーション コンシューマー サービス URL] タブで、次の手順を実行します。

[既定] で、チェック ボックスをオンにします。

[バインド] で [POST] を選択します。

[エンドポイント URL] で、ステップ 2 で開始した Tableau Cloud の SAML 設定の ACS URL を入力し、[追加] ボタンをクリックします。たとえば、「https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb」などです。

[次へ] ボタンをクリックします。

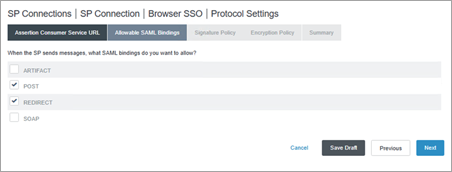

[許容される SAML バインド] タブで、次の手順を実行します。

[POST] と [REDIRECT] のチェック ボックスが選択されていることを確認し、その他のチェック ボックスの選択を解除します。

[次へ] ボタンをクリックします。

[署名ポリシー] タブで [次へ] ボタンをクリックします。

[暗号化ポリシー] タブで、選択をそのまま (なし) にして [次へ] ボタンをクリックします。

[概要] タブで詳細を確認し、[完了] ボタンをクリックします。

[ブラウザー SSO] ページの [プロトコル設定] タブで、[次へ] ボタンをクリックします。

[概要] タブで詳細を確認し、[完了] ボタンをクリックします。

[SP 接続] ページの [一般情報] タブで、[次へ] ボタンをクリックします。

[ブラウザー SSO の設定] タブで [次へ] ボタンをクリックします。

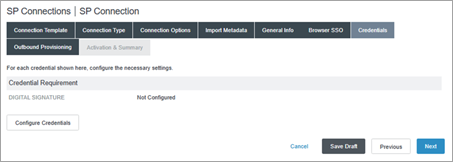

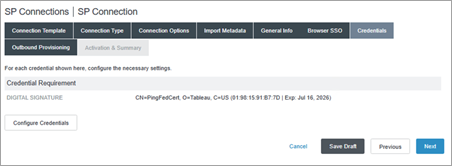

[認証資格情報] タブで [認証資格情報の設定] ボタンをクリックします。

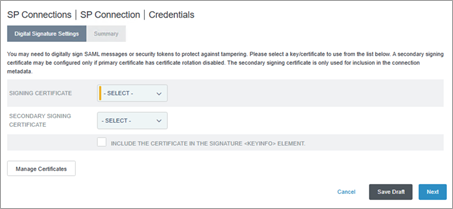

[デジタル署名の設定] タブで、次のいずれかの手順を実行します。

既存の有効な署名証明書がすでにある場合は、次の手順を実行します。

[署名証明書] ドロップダウンから既存の証明書を選択し、[次へ] ボタンをクリックします。

ステップ 38 に進みます。

既存の有効な署名証明書がない場合は、次の手順を実行します。

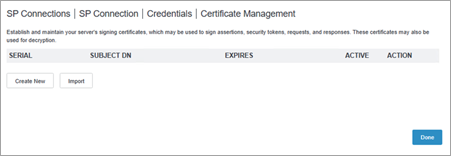

[証明書の管理] ボタンをクリックします。

ステップ 33 に進みます。

[証明書の管理] ページで [新しく作成] ボタンをクリックします。

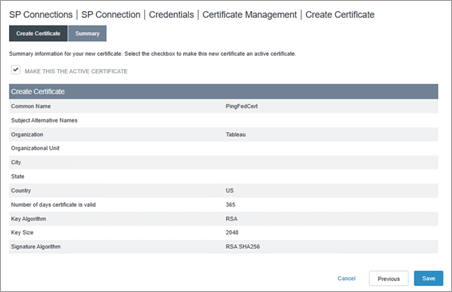

[証明書の作成] ページの [証明書の作成] タブで、次の手順を実行します。

[共通名] に名前を入力します。たとえば、「PingFedCert」などです。

[組織] に名前を入力します。たとえば、「Tableau」などです。

[国] に国の名前を入力します。

[次へ] ボタンをクリックします。

[概要] タブで [この証明書を有効にする] チェック ボックスが選択されていることを確認し、[保存] ボタンをクリックします。

[証明書の管理] ページで [完了] ボタンをクリックします。

[認証資格情報] ページで、次の手順を実行します。

[証明書への署名] ドロップダウンから、新しく作成した証明書を選択します。

[次へ] ボタンをクリックします。

[概要] ページで [完了] ボタンをクリックします。

[SP 接続] ページの [アウトバウンド プロビジョニング] タブで、[次へ] ボタンをクリックします。

[有効化と概要] タブで詳細を確認し、[完了] ボタンをクリックします。

ステップ 5: PingFederate からメタデータをエクスポート

Tableau Cloud で SAML の設定を完了するには、PingFederate から Tableau Cloud にアップロードするための SAML メタデータ ファイル (.xml) が必要です。

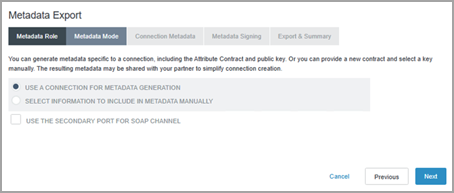

PingFederate 管理コンソールで、[システム]、[プロトコル メタデータ]、[メタデータのエクスポート] の順に選択します。

[メタデータのエクスポート] ページの [メタデータの役割] タブで、選択をそのまま (自分が ID プロバイダー (IdP)) にして、[次へ] ボタンをクリックします。

[メタデータ モード] タブで、選択をそのまま (メタデータ生成に接続を使用) にして、[次へ] ボタンをクリックします。

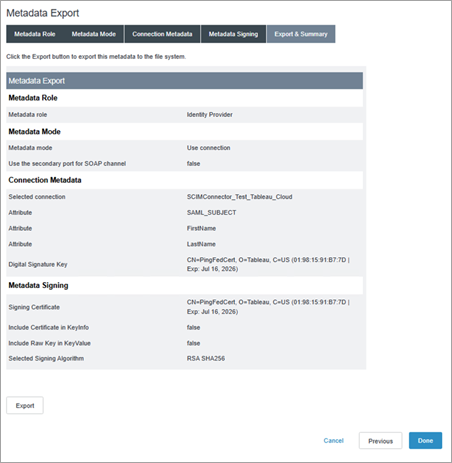

[接続メタデータ] タブのドロップダウンからステップ 4.2 で作成した SP 接続を選択し、[次へ] ボタンをクリックします。

[メタデータ署名] タブの [署名する証明書] ドロップダウン リストからステップ 4.4 で作成した証明書を選択し、[次へ] ボタンをクリックします。

[エクスポートと概要] タブで [エクスポート] ボタンをクリックして PingFederate メタデータ ファイルをダウンロードし、[完了] ボタンをクリックします。

ステップ 6: Tableau Cloud で SAML の設定を完了する

Tableau Cloud で次の手順を実行する必要があります。

Tableau Cloud に戻り、[新しい構成] ページの [2.Tableau にメタデータをアップロードする] で、[ファイルを選択] ボタンをクリックして、ステップ 5 で PingFederate から保存したメタデータ ファイルに移動します。これにより、[IdP エンティティ ID] と [SSO サービス URL] の値が自動的に入力されます。

[3.マップ属性] で属性名 (アサーション) を PingFederate の対応する属性名にマッピングします。

[4.埋め込みビューの既定を選択 (オプション)] で、ユーザーが埋め込みコンテンツにアクセスしたときに有効にするエクスペリエンスを選択します。詳細については、以下の「iFrame の埋め込みの有効化」セクションを参照してください。

[保存して続ける] ボタンをクリックします。

iFrame の埋め込みの有効化

注: Tableau Cloud にのみ適用されます。

サイトでの SAML を有効化する際には、Web ページに埋め込まれたビューへアクセスするためのユーザーのサインイン方法を指定する必要があります。これらのステップでは、埋め込みビジュアライゼーションでインライン フレーム (iFrame) を使用した認証を許可するように Okta を構成します。インライン フレームを埋め込むことで、埋め込まれたビジュアライゼーションを表示するためにサインインする際に、シームレスなユーザー エクスペリエンスを提供することができます。たとえば、ユーザーがすでに ID プロバイダーで認証済みで、iFrame の埋め込みが有効になっている場合は、ユーザーが埋め込みビジュアライゼーションを含むページを閲覧するときに Tableau Cloud でシームレスに認証されるようになります。

注意: インライン フレームはクリックジャック攻撃に対しては脆弱な場合があります。クリックジャックとは、無関係のページ上の透明なレイヤーに攻撃するページを表示することで、攻撃者がユーザーにクリックさせたり、コンテンツを入力させようとする、Web ページに対する攻撃の一種です。Tableau Cloud との関連では、攻撃者がクリックジャック攻撃を使用して、ユーザーの認証資格情報を取得したり、認証されたユーザーになりすまして設定を変更したりする可能性があります。クリックジャック攻撃の詳細については、Open Web Application Security Project の Web サイト上の「クリックジャック」(新しいウィンドウでリンクが開く)を参照してください。

PingFederate を使用した SCIM サポートの注意点

PingFederate の制限により、あるグループで siteRole を更新しても、そのグループ内のユーザーで siteRole の更新は開始されません。これにより、siteRole 属性の割り当てが古くなる可能性があります。この問題を回避するには、siteRole 属性の更新と並行して非カスタム属性の更新を使用して、siteRole の更新を開始します。これは、次のいずれかのオプションを使用して、手動または自動で行うことができます。

- ユーザー オブジェクトでのみサイトロールを管理します。

- グループを更新した後、そのユーザーの属性を手動で更新します。サイト ロールのように、SCIM でサポートされている属性である必要はありません。説明や名前の属性を指定できます。

- PingFederate で OGNL 式を設定し、Ping サーバーが起動する前にグループ メンバーシップの更新を実行します。Ping サーバーを起動すると、siteRole 属性の更新がトリガーされます。

- PingFederate で OGNL 式を設定します。さらに、反転静的グループと cron ジョブを設定して、siteRole の更新をトリガーします。

PingFederate の OGNL 式は、ユーザーとそのグループ メンバーシップ全体の属性を評価して、siteRole を決定します。