Configurare SAML con AD FS su Tableau Server

Puoi configurare Active Directory Federation Services (AD FS) come fornitore di identità SAML e aggiungere Tableau Server alle applicazioni di Single Sign-On supportate. Quando si integra AD FS con SAML e Tableau Server, gli utenti possono accedere a Tableau Server utilizzando le loro credenziali di rete standard.

Prerequisiti

Prima di poter configurare Tableau Server e SAML con AD FS, il tuo ambiente deve avere le seguenti caratteristiche:

Un server su cui è installato Microsoft Windows Server 2008 R2 (o successivo) con AD FS 2.0 (o successivo) e IIS.

Ti consigliamo di proteggere il server AD FS (ad esempio tramite un reverse proxy). Quando il server AD FS è accessibile dall’esterno del firewall, Tableau Server può reindirizzare gli utenti alla pagina di accesso ospitata da AD FS.

Un certificato SSL con crittografia SHA-2 (256 o 512 bit) e che soddisfa i requisiti aggiuntivi elencati nelle seguenti sezioni:

Fase 1. Verificare la connessione SSL in AD FS

AD FS richiede una connessione SSL. Se non l’hai già fatto, completa le operazioni descritte in Configurare SSL per il traffico HTTP esterno da e verso Tableau Server, utilizzando un certificato che soddisfi i requisiti specificati in precedenza.

In alternativa, se Tableau Server è configurato per funzionare con un proxy o inverso o un bilanciamento del carico dove SSL viene interrotto (comunemente chiamato off-load SSL), non è necessario configurare SSL esterno.

Fase 2. Configurare SAML su Tableau Server

Completa la procedura descritta in Configurare SAML a livello di server tramite il download dei metadati di Tableau Server in un file XML. A questo punto, torna qui e passa alla sezione successiva.

Fase 3. Configurare AD FS perché accetti le richieste di accesso da Tableau Server

Nota: questi passaggi si riferiscono a un’applicazione di terze parti e sono soggetti a modifiche a nostra insaputa.

Configurazione di AD FS per accettare le richieste di accesso di Tableau Server come un processo in più fasi, a partire dall’importazione del file di metadati Tableau Server in AD FS.

Esegui una delle seguenti operazioni per avviare l’Aggiunta guidata attendibilità componente:

Seleziona menu Start > Strumenti di amministrazione> AD FS 2.0.

In AD FS 2.0, all’interno di Relazioni di attendibilità, fai clic con il pulsante destro del mouse sulla cartella Attendibilità componente e scegli Aggiungi attendibilità componente.

Apri Server Manager, quindi fai clic su Gestione AD FS nel menu Strumenti.

In Gestione AD FS fai clic su Aggiungi attendibilità componente nel menu Azione.

Nell’Aggiunta guidata attendibilità componente, fai clic su Avvia.

Nella pagina Seleziona origine dati, seleziona Importa dati sul componente da un file, quindi fai clic su Sfoglia per cercare il file di metadati XML di Tableau Server. Per impostazione predefinita, il file è denominato samlspmetadata.xml.

Fai clic su Avanti e nella pagina Specifica nome visualizzato, digita un nome e una descrizione per l’attendibilità componente nelle caselle Nome visualizzato e Note.

Fai clic su Avanti per saltare la pagina Configura l’autenticazione a più fattori.

Fai clic su Avanti per saltare la pagina Scegli regole di autorizzazione rilascio.

Fai clic su Avanti per saltare la pagina Aggiunta attendibilità.

Nella pagina Fine, seleziona la casella di controllo Apri la finestra di dialogo Modifica regole attestazione per l’attendibilità componente alla chiusura della procedura guidata, quindi fai clic su Chiudi.

Windows Server 2008 R2:

Windows Server 2012 R2:

Successivamente, lavorerai nella finestra di dialogo Modifica regole attestazione, per aggiungere una regola che assicuri che le asserzioni inviate da AD FS corrispondano alle asserzioni attese da Tableau Server. Per Tableau Server è necessario almeno un indirizzo e-mail. Tuttavia, l’inserimento del nome e del cognome in aggiunta all’e-mail garantirà che i nomi utente visualizzati in Tableau Server corrispondano a quelli del tuo account AD.

Nella finestra di dialogo Modifica regole attestazione, fai clic su Aggiungi regola.

Nella pagina Scegli tipo di regola, per Modello di regola attestazione, seleziona Inviare attributi LDAP come attestazioni e fai clic su Avanti.

Nella pagina Configura regola attestazione, per Nome regola attestazione, inserisci un nome significativo per la regola.

Per Archivio attributi, seleziona Active Directory, completa il mapping come indicato di seguito, quindi fai clic su Fine.

Il mapping è sensibile alla differenza tra maiuscole e minuscole e richiede un’ortografia esatta, quindi ricontrolla le voci immesse. La tabella mostra gli attributi comuni e il mapping dell’attestazione. Verifica gli attributi con la configurazione specifica di Active Directory.

| Attributo LDAP | Tipo di attestazione in uscita |

|---|---|

| Nome-account-SAM | ID nome |

| Nome-account-SAM | nome utente |

| Nome | nome |

| Cognome | cognome |

Se stai utilizzando AD FS 2016 o versione più recente, devi aggiungere una regola per passare per tutti i valori di richiesta. Se stai utilizzando una versione precedente di AD FS, passa alla procedura successiva per esportare i metadati di AD FS.

- Clicca su Aggiungi regola.

- In Modello regola di richiesta, scegli Passa per o Filtra una richiesta in arrivo.

- In Nome regola di richiesta, immetti Windows.

- Nella finestra pop-up Modifica regola - Windows:

- In Tipo richiesta in arrivo, seleziona Nome dell’account Windows.

- Seleziona Passa per tutti i valori delle richieste.

- Fare clic su OK.

Ora esporterai i metadati di AD FS che successivamente importerai in Tableau Server. Assicurati anche che i metadati siano configurati e codificati correttamente per Tableau Server e verifica altri requisiti di AD FS per la vostra configurazione SAML.

Esporta i metadati di federazione di AD FS in un file XML, quindi scarica il file da https://<nome server adfs> federationmetadata/2007-06/FederationMetadata.xml.

Apri il file di metadati in un editor di testo come Sublime Text o Notepad++ e verifica che sia correttamente codificato come UTF-8 senza BOM.

Se il file riporta un altro tipo di codifica, salvalo dall’editor di testo con la codifica corretta.

Verifica che AD FS utilizzi l’autenticazione basata su moduli. Gli accessi vengono eseguiti in una finestra del browser, quindi è necessario che AD FS abbia come impostazione predefinita questo tipo di autenticazione.

Modifica c:\inetpub\adfs\ls\web.config, cerca il tag , e sposta la linea in modo che appaia per prima nella lista. Salva il file in modo che IIS possa ricaricarlo automaticamente.

Nota: se non vedi il file c:\inetpub\adfs\ls\web.config, IIS non è installato e configurato sul server AD FS.

(Opzionale) Questo passaggio è necessario solo se AD FS è configurato come IDP per un SAML specifico del sito. Questo passaggio non è necessario se AD FS è configurato come IDP per un SAML dell’intero server.

Configura un ulteriore identificatore di componente di AD FS. Questo permette al sistema di risolvere qualsiasi problema di AD FS con l’uscita da SAML.

Esegui una di queste operazioni:

Windows Server 2008 R2:

In AD FS 2.0, fai clic con il pulsante destro del mouse sul componente creato in precedenza per Tableau Server e scegli Proprietà.

Nella scheda Identificatori, all’interno della casella Identificatore del componente, immetti https://<nometableauserver>/public/sp/metadata e fai clic su Aggiungi.

Windows Server 2012 R2:

In Gestione AD FS, nell’elenco Attendibilità componente fai clic con il pulsante destro del mouse sul componente creato in precedenza per Tableau Server e scegli Proprietà.

Nella scheda Identificatori, all’interno della casella Identificatore del componente, immetti https://<nometableauserver/public/sp/metadata e fai clic su Aggiungi.

Nota: AD FS può essere utilizzato con Tableau Server per un singolo componente sulla stessa istanza. AD FS non può essere utilizzato per più componenti della stessa istanza, ad esempio, per più siti SAML-sito o configurazioni SAML a livello di server e sito.

Fase 4. Fornire i metadati di AD FS a Tableau Server

Torna all’interfaccia utente Web di TSM e passa alla scheda Configurazione > Identità e accesso utente > Metodo di autenticazione.

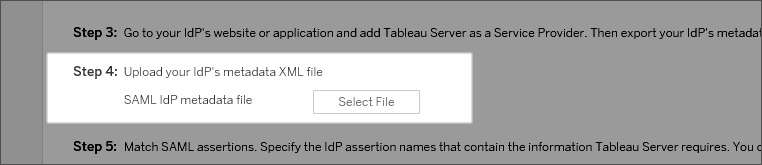

Nel passaggio 4 della finestra di configurazione di SAML immetti il percorso del file XML esportato da AD FS e seleziona Carica.

Completa i passaggi rimanenti (corrispondenti alle asserzioni e specificando l’accesso al tipo di client) come specificato in Configurare SAML a livello di server.

Salva e applica le modifiche.

Se non è la prima volta che configuri SAML, procedi come segue:

Arresta Tableau Server, apri la CLI di TSM ed esegui i comandi seguenti:

tsm configuration set -k wgserver.saml.sha256 -v truetsm authentication saml configure -a 7776000Applica le modifiche:

tsm pending-changes applySe le modifiche in sospeso richiedono il riavvio del server, il comando

pending-changes applyvisualizzerà un messaggio per segnalare che verrà eseguito un riavvio. Questo messaggio viene visualizzato anche se il server è stato arrestato, ma in questo caso il riavvio non viene eseguito. Puoi eliminare la richiesta usando l’opzione--ignore-prompt, ma questo non modifica il comportamento del riavvio. Se le modifiche non richiedono un riavvio, vengono applicate senza visualizzare alcun messaggio. Per maggiori informazioni, consulta tsm pending-changes apply.