Configurar SAML en todo el servidor

Configure SAML en todo el servidor si quiere que todos los usuarios de inicio de sesión único (SSO) de Tableau Server se autentiquen con un único proveedor de identidades (IdP) de SAML o como el primer paso para configurar SAML de un sitio específico en un entorno multisitio.

Si ha configurado SAML en todo el servidor y está listo para configurar un sitio, consulte Configurar SAML específico de un sitio.

Los pasos de configuración de SAML indicados suponen lo siguiente:

Está familiarizado con las opciones para configurar la autenticación SAML en Tableau Server, como se describe en el tema SAML (Descripción general de SAML).

Ha comprobado que su entorno cumple los Requisitos de SAML y dispone de los archivos de certificado SAML descritos en dichos requisitos.

Antes de empezar

Como parte de su plan de recuperación ante desastres, le recomendamos que mantenga una copia de seguridad de los archivos de certificado e IdP en una ubicación segura fuera de Tableau Server. El servicio de archivos de cliente almacenará y distribuirá los archivos de activos SAML que cargue en Tableau Server a otros nodos. Sin embargo, estos archivos no se almacenan en un formato recuperable. Consulte el Servicio de archivo de cliente de Tableau Server.

Nota: si usa los mismos archivos de certificado para SSL, también tiene la opción de utilizar la ubicación del certificado existente para configurar SAML y añadir el archivo de metadatos del IdP a ese directorio cuando lo descargue más adelante en este procedimiento. Para obtener más información, consulte Utilizar archivos de certificado y clave SSL para SAML en los requisitos de SAML.

Si está ejecutando Tableau Server en un clúster, los certificados, claves y archivos de metadatos de SAML se distribuirán automáticamente entre los nodos cuando habilite SAML.

Este procedimiento requiere que cargue los certificados SAML en TSM para que se almacenen y distribuyan correctamente en la configuración del servidor. Los archivos SAML deben estar disponibles para el navegador del ordenador local en el que se está ejecutando la interfaz web de TSM en este procedimiento.

Si ha reunido y guardado los archivos SAML en Tableau Server como se recomendó en la sección anterior, ejecute la interfaz web de TSM desde el equipo de Tableau Server donde haya copiado los archivos.

Si está ejecutando la interfaz web de TSM desde otro equipo, deberá copiar todos los archivos SAML localmente antes de continuar. Al seguir el procedimiento que se describe a continuación, busque los archivos en el equipo local para cargarlos a TSM.

Abra TSM en un navegador:

https://<nombre-equipo-tsm>:8850. Para obtener más información, consulte Iniciar sesión en la interfaz de usuario web de Tableau Services Manager.

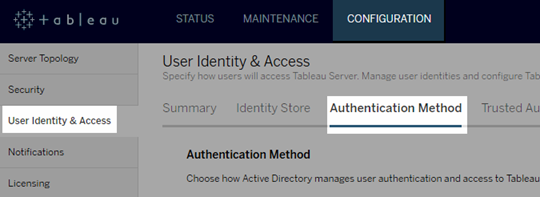

En la pestaña Configuración, seleccione Acceso e identidad de los usuarios y, luego, la pestaña Método de autenticación.

En Método de autenticación, seleccione SAML.

En la sección SAML que aparece, introduzca la siguiente configuración para completar el paso 1 en la interfaz (no seleccione la casilla de verificación para habilitar SAML para el servidor):

URL de retorno de Tableau Server: la URL a la que tendrán acceso los usuarios de Tableau Server, como https://tableau-server.

No se puede usar https://localhost ni tampoco incluir barras finales en las direcciones URL (por ejemplo, http://tableau_server/).

ID de entidad SAML: el ID de entidad que identifica exclusivamente a su instalación de Tableau Server para el IdP.

Puede escribir su URL de Tableau Server aquí. Si tiene previsto habilitar el SAML específico para un sitio, esta URL también sirve como base para el ID único de cada sitio.

Archivos de certificados y claves SAML: Haga clic en Seleccionar archivo para cargar cada uno de estos archivos.

Si utiliza un archivo de clave protegido mediante frase de contraseña PKCS#8, escríbala con la CLI de TSM:

tsm configuration set -k wgserver.saml.key.passphrase -v <passphrase>Tras proporcionar la información requerida en el paso 1 en la interfaz de usuario, aparece en la interfaz el botón Descargar archivo de metadatos XML del paso 2.

Active la casilla de verificación Permitir la autenticación SAML para el servidor encima del paso 1 en la interfaz de usuario.

Complete el resto de la configuración SAML.

En los pasos 2 y 3, intercambie los metadatos entre Tableau Server y el IdP. (En este paso es donde es posible que deba revisar la documentación del IdP).

Seleccione Descargar archivo de metadatos XML y especifique la ubicación del archivo.

Si va a configurar SAML con AD FS, puede volver al Paso 3: configurar AD FS para aceptar solicitudes de inicio de sesión de Tableau Server de "Configurar SAML con AD FS en Tableau Server".

Para el resto de IdP, vaya a su cuenta de IdP para añadir Tableau Server a sus aplicaciones (como proveedor de servicio), y escriba los metadatos de Tableau que correspondan.

Siga las instrucciones del sitio web o la documentación del IdP para descargar los metadatos del IdP. Guarde el archivo .xml en la misma ubicación que en la que se encuentran su certificado SAML y los archivos de clave. Por ejemplo:

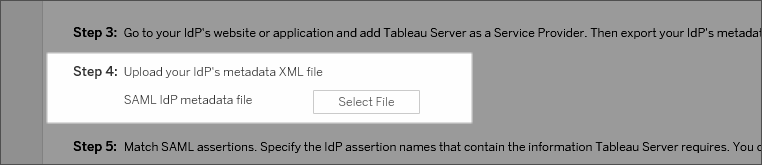

C:\Program Files\Tableau\Tableau Server\SAML\idp-metadata.xmlVuelva a la interfaz de usuario web de TSM. En el paso 4 en la interfaz, escriba la ruta al archivo de metadatos del IdP y, a continuación, haga clic en Seleccionar archivo.

En el paso 5, en algunos casos, puede que necesite cambiar los valores de aserción en la configuración de Tableau Server para que coincidan con los nombres de aserción transferidos por su IdP.

Puede encontrar los nombres de aserción en la configuración SAML del IdP. Si se transfieren diferentes nombres de aserciones desde su IdP, tendrá que actualizar Tableau Server para usar el mismo valor de aserción.

Consejo: las "aserciones" son un componente clave de SAML, y es posible que el concepto de mapeo de aserciones sea un poco complejo al principio. Puede que le sirva de ayuda ponerlo en un contexto de datos tabulares, en el que el nombre de la aserción (atributo) equivale a un encabezado de columna de la tabla. Se introduce el nombre del "encabezado" en lugar de un ejemplo de un valor que pueda aparecer en dicha columna.

En el paso 6 en la interfaz, seleccione las aplicaciones de Tableau para las que desea que los usuarios tengan una experiencia de inicio de sesión único.

Nota: los dispositivos que ejecutan la versión 19.225.1731 o superior de la aplicación Tableau Mobile ignoran la opción para deshabilitar el acceso móvil. Para deshabilitar SAML en dispositivos que ejecuten estas versiones, debe deshabilitar SAML como opción de inicio de sesión de cliente en Tableau Server.

Para el redireccionamiento de cierre de sesión SAML, si su IdP admite el cierre de sesión único (SLO), escriba la página a la cual desea redirigir a los usuarios cuando cierren sesión, relacionada con la ruta que escribió para la URL de retorno de Tableau Server.

(Opcional) Para el Paso 7 en la IU, haga lo siguiente:

Agregue un valor separado por comas para el atributo

AuthNContextClassRef. Para obtener más información sobre cómo se utiliza este atributo, consulte Requisitos y notas de compatibilidad con SAML.Especifique un atributo de dominio si no envía el dominio como parte del nombre de usuario (es decir,

domain\username). Para obtener más información, consulte Ejecutar varios dominios.

Haga clic en Guardar cambios pendientes cuando haya introducido dicha información.

Haga clic en Cambios pendientes, en la parte superior de la página:

Haga clic en Aplicar cambios y reiniciar.

Antes de empezar

Antes de comenzar, haga lo siguiente:

Vaya a su sitio web o aplicación del IdP y exporte el archivo XML de metadatos del IdP.

Confirme que el XML de metadatos del IdP incluye un elemento SingleSignOnService, en el cual en enlace está establecido en

HTTP-POST, como en el siguiente ejemplo:<md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://SERVER-NAME:9031/idp/SSO.saml2"/>

Recopile los archivos de certificado y colóquelos en Tableau Server.

En la carpeta de Tableau Server, cree una carpeta denominada SAML y coloque ahí copias de los archivos de certificado de SAML. Por ejemplo:

C:\Program Files\Tableau\Tableau Server\SAMLEsta es la ubicación recomendada, porque la cuenta de usuario que ejecuta Tableau Server tiene los permisos necesarios para acceder a esta carpeta.

Paso 1: Configurar la URL de retorno y el ID de entidad SAML, y especificar los archivos de certificado y clave

Abra el shell de la línea de comandos y establezca la configuración de SAML para el servidor (reemplazando los valores de los marcadores de posición con su ruta de entorno y sus nombres de archivo).

tsm authentication saml configure --idp-entity-id https://tableau-server --idp-metadata "C:\Program Files\Tableau\Tableau Server\SAML\<metadata-file.xml>" --idp-return-url https://tableau-server --cert-file "C:\Program Files\Tableau\Tableau Server\SAML\<file.crt>" --key-file "C:\Program Files\Tableau\Tableau Server\SAML\<file.key>"Para obtener más información, consulte

tsm authentication saml configure.Si usa una clave PKCS#8 que está protegida mediante una frase de contraseña, escriba la frase de contraseña de este modo:

tsm configuration set -k wgserver.saml.key.passphrase -v <passphrase>Si SAML no está habilitado todavía en Tableau Server, por ejemplo, si es la primera vez que lo configura o lo había deshabilitado, habilítelo ahora:

tsm authentication saml enableAplique los cambios:

tsm pending-changes applySi los cambios pendientes requieren un reinicio del servidor, el comando

pending-changes applymostrará un mensaje para informarle de que se producirá un reinicio. Este mensaje aparece aunque el servidor esté detenido, pero en ese caso no se reiniciará. Puede suprimir el mensaje con la opción--ignore-prompt, pero no se modificará el comportamiento de reinicio. Si los cambios no requieren un reinicio, se aplicarán sin ningún mensaje. Para obtener más información, consulte tsm pending-changes apply.

Paso 2: Generar los metadatos de Tableau Server y configurar el IdP

Ejecute el siguiente comando para generar el archivo de metadatos XML necesario para Tableau Server.

tsm authentication saml export-metadata -f <file-name.xml>Puede especificar un nombre de archivo u omitir el parámetro

-fpara crear un archivo predeterminado con el nombresamlmetadata.xml.En el sitio web de su IdP o en su aplicación:

Añada Tableau Server como proveedor de servicios.

Consulte la documentación de su IdP para obtener información sobre cómo hacerlo. Como parte del proceso de configuración de Tableau Server como proveedor de servicios, tendrá que importar el archivo de metadatos de Tableau Server que generó con el comando

export-metadata.Confirme que su IdP usa username como el atributo con el que verificar a los usuarios.

Paso 3: Hacer coincidir las afirmaciones

En algunos casos, es posible que tenga que cambiar los valores de aserción en la configuración de Tableau Server para que coincidan con los nombres de aserción que pasan por su IdP.

Puede encontrar los nombres de aserción en la configuración SAML del IdP. Si se transfieren diferentes nombres de aserciones desde su IdP, tendrá que actualizar Tableau Server para usar el mismo valor de aserción.

Consejo: las "aserciones" son un componente clave de SAML, y es posible que el concepto de mapeo de aserciones sea un poco complejo al principio. Puede que le sirva de ayuda ponerlo en un contexto de datos tabulares, en el que el nombre de la aserción (atributo) equivale a un encabezado de columna de la tabla. Se introduce el nombre del "encabezado" en lugar de un ejemplo de un valor que pueda aparecer en dicha columna.

En la tabla siguiente se muestran los valores de aserción predeterminados y la clave de configuración que almacena el valor.

| Aserción | Valor predeterminado | Clave |

|---|---|---|

| Nombre de usuario | username | wgserver.saml.idpattribute.username |

| Nombre de visualización | displayName | Tableau no admite este tipo de atributo. |

| Correo electrónico | email | Tableau no admite este tipo de atributo. |

| Dominio | (no asignado de forma predeterminada) | wgserver.saml.idpattribute.domain |

Para cambiar un valor dado, ejecute el comando tsm configuration set con el par clave:valor apropiado.

Por ejemplo, para establecer la aserción de username al valor name, ejecute los siguientes comandos:

tsm configuration set -k wgserver.saml.idpattribute.username -v name

tsm pending-changes apply

Alternativamente, puede utilizar el comando tsm authentication saml map-assertions para cambiar un valor dado.

Por ejemplo, para establecer la aserción de dominio en un valor llamadodomain y especificar su valor como "example.myco.com", ejecute los siguientes comandos:

tsm authentication saml map-assertions --domain example.myco.com

tsm pending-changes apply

Opcional: deshabilitar tipos de clientes para que no usen SAML

De forma predeterminada, tanto Tableau Desktop como la aplicación Tableau Mobile permiten la autenticación SAML.

Si su IdP no admite esta funcionalidad, puede deshabilitar el inicio de sesión SAML para los clientes de Tableau usando los siguientes comandos:

tsm authentication saml configure --desktop-access disable

tsm authentication saml configure --mobile-access disable

Nota: los dispositivos que ejecutan la versión 19.225.1731 o superior de la aplicación Tableau Mobile ignoran la opción --mobile-access disable. Para deshabilitar SAML en dispositivos que ejecuten estas versiones, debe deshabilitar SAML como opción de inicio de sesión de cliente en Tableau Server.

tsm pending-changes apply

Opcional: Agregar valor AuthNContextClassRef

Agregue un valor separado por comas para el atributo AuthNContextClassRef. Para obtener más información sobre cómo se utiliza este atributo, consulte Requisitos y notas de compatibilidad con SAML.

Para establecer este atributo, ejecute los siguientes comandos:

tsm configuration set -k wgserver.saml.authcontexts -v <value>

tsm pending-changes apply

Probar la configuración

En el navegador web, abra una página o pestaña nueva y escriba la URL de Tableau Server.

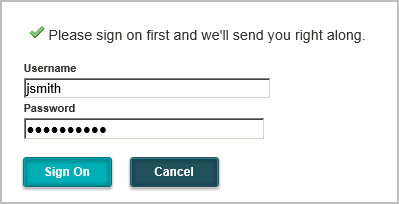

El navegador le redirige al formulario de inicio de sesión de IdP.

Escriba su nombre de usuario y contraseña de inicio de sesión único.

El IdP verifica las credenciales y le redirige de nuevo a la página de inicio de Tableau Server.