Azure Key Vault

Tableau Server에는 저장 시 암호화를 사용하도록 설정할 수 있는 3개의 KMS(키 관리 시스템) 옵션이 있습니다. 2개 시스템에는 Advanced Management 기능이 필요하고 로컬 시스템은 Tableau Server의 모든 설치를 통해 제공됩니다.

중요: 2024년 9월 16일부터 Advanced Management는 더 이상 독립 Add-On 옵션으로 사용할 수 없습니다. Advanced Management 기능은 이전에 Advanced Management를 구매한 경우에만 사용할 수 있으며, Tableau Enterprise(Tableau Server 또는 Tableau Cloud용) 또는 Tableau+(Tableau Cloud용)와 같은 특정 라이선스 버전을 구매한 경우에만 사용할 수 있습니다.

버전 2019.3부터 Tableau Server에는 다음과 같은 KMS 옵션이 추가되었습니다.

- 모든 설치를 통해 제공되는 로컬 KMS. 자세한 내용은 Tableau Server 키 관리 시스템을 참조하십시오.

- Advanced Management의 일부로 제공되는 AWS 기반 KMS. 자세한 내용은 AWS 키 관리 시스템을 참조하십시오.

버전 2021.1부터 Tableau Server에는 다른 KMS 옵션이 추가되었습니다.

- Advanced Management의 일부로 제공되는 Azure 기반 KMS. 아래에 설명되어 있습니다.

저장 시 암호화를 위한 Azure Key Vault

버전 2021.1.0부터 Tableau Server에서 Advanced Management의 일부로 Azure Key Vault를 사용할 수 있습니다. 자세한 내용은 Tableau Server의 Tableau Advanced Management 정보를 참조하십시오.

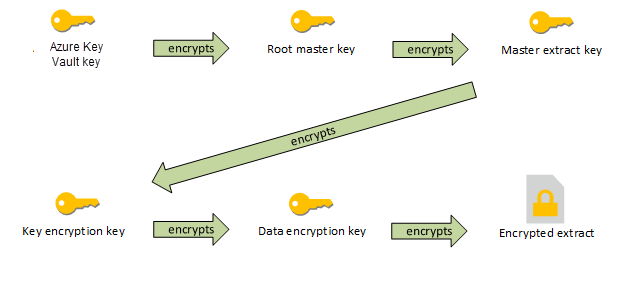

조직에서 저장된 추출 암호화를 사용하여 데이터를 배포하는 경우 선택적으로 추출 암호화를 위한 KMS로 Azure Key Vault를 사용하도록 Tableau Server를 구성할 수 있습니다. Azure Key Vault를 사용하려면 Azure에 Tableau Server를 배포해야 합니다. Azure 시나리오에서 Tableau Server는 Azure Key Vault를 사용하여 모든 암호화된 추출의 RMK(루트 마스터 키)를 암호화합니다. 그러나 Azure Key Vault용으로 구성된 경우에도 Tableau Server 원시 Java 키 저장소와 로컬 KMS는 여전히 Tableau Server에서 암호의 보안 저장소로 사용됩니다. Azure Key Vault는 암호화된 추출에 대한 루트 마스터 키를 암호화하는 데에만 사용됩니다.

Tableau Server가 Azure Key Vault로 구성된 경우 키 계층 구조

Tableau Server의 암호화된 추출에 대한 Azure Key Vault 구성

Azure Key Vault를 사용하여 Tableau Server KMS 계층 구조의 루트 키를 암호화하려면 이 섹션에 설명된 대로 Tableau Server를 구성해야 합니다.

시작하기 전에 다음 요구 사항을 충족하는지 확인하십시오.

- Tableau Server가 Azure에 배포되어야 합니다.

- Tableau Server가 Advanced Management 라이선스로 구성되어야 합니다. Tableau Server의 Tableau Advanced Management 정보 항목을 참조하십시오.

- 키가 상주하는 Azure의 키 자격 증명 모음에 대한 관리 제어 권한이 있어야 합니다.

1단계: Azure에서 Tableau Server의 키 자격 증명 모음 및 키 만들기

다음 절차는 Azure Key Vault 서비스에서 수행됩니다. 참조 자료는 Azure 설명서에 포함되어 있습니다.

- Tableau Server에 사용할 키 자격 증명 모음을 만듭니다. Azure 항목 키 자격 증명 모음 만들기(링크가 새 창에서 열림)를 참조하십시오.

- 자격 증명 모음에 키를 만듭니다. Azure 항목 키 및 암호 관리(링크가 새 창에서 열림)를 참조하십시오.

키는 비대칭 RSA 유형이어야 하지만 크기에는 제한이 없습니다(Tableau Server는 키 크기를 개의치 않음). 최소 권한의 원칙을 사용하여 보안을 최대화하는 것이 좋습니다.

Tableau에는 GET, UNWRAP KEY 및 WRAP KEY 명령 작업을 수행할 수 있는 권한이 필요하며 최소 권한을 위해 이러한 작업에 대한 액세스만 허용하는 것이 좋습니다. Tableau Server를 실행하는 VM에 액세스 정책을 할당합니다.

Tableau Server의 다중 노드 배포에서는 서버 클러스터의 모든 노드에 액세스 정책을 할당해야 합니다.

2단계: Azure 구성 매개 변수 수집

Azure의 키 자격 증명 모음 이름과 키 이름이 필요합니다.

3단계: Azure Key Vault에 대한 Tableau Server 구성

Tableau Server에서 다음 명령을 실행합니다. 이 명령은 서버를 다시 시작합니다.

tsm security kms set-mode azure --vault-name "<vault name>" --key-name "<key name>"--vault-name및--key-name옵션은 Azure 키 자격 증명 모음의 문자열을 직접 복사합니다.예를 들어 Azure 키 자격 증명 모음 이름이

tabsrv-keyvault이고 키가tabsrv-sandbox-key01인 경우 명령은 다음과 같습니다.tsm security kms set-mode azure --vault-name "tabsrv-keyvault" --key-name "tabsrv-sandbox-key01"

4단계: 저장된 암호화 사용

자세한 내용은 저장된 추출 암호화를 참조하십시오.

5단계: 설치 유효성 검사

다음 명령을 실행합니다.

다음과 같은 정보가 반환될 수 있습니다.

- 상태: OK(컨트롤러 노드에서 Key Vault에 액세스할 수 있음을 나타냄)

- Mode: Azure Key Vault

- 자격 증명 모음 이름: <key_vault_name>

- Azure Key Vault 키 이름: <key_name>

- 활성 키를 나타내는 MEK의 사용 가능한 UUID 목록

- KMS 데이터에 액세스할 수 없는 경우 오류 정보

추출 암호화 및 암호 해독 후 로그 보기:

추출을 사이트에 게시한 다음 암호화합니다. 저장된 추출 암호화를 참조하십시오.

Tableau Desktop을 사용하거나 브라우저에서 웹 작성을 사용하여 추출에 액세스합니다(사용할 추출이 암호 해독됨).

vizqlserver_node 로그 파일에서

AzureKeyVaultEnvelopeAccessor및AzureKeyVaultEnvelope문자열을 검색합니다. 로그의 기본 위치는C:\ProgramData\Tableau\Tableau Server\data\tabsvc\logs입니다.Azure Key Vault와 관련된 게시 및 추출 새로 고침에 대해서는 백그라운더 로그를 검색합니다. 로그에 대한 자세한 내용은 Tableau Server 로그 및 로그 파일 위치를 참조하십시오.

구성 문제 해결

잘못된 다중 노드 구성

Azure Key Vault의 다중 노드 설정에서는 클러스터의 다른 노드가 잘못 구성된 경우에도 tsm security kms status 명령이 정상(OK) 상태를 보고할 수 있습니다. KMS 상태 검사는 Tableau Server 관리 컨트롤러 프로세스가 실행되고 있는 노드에 대해서만 보고합니다. 클러스터의 다른 노드에 대해서는 보고하지 않습니다. 기본적으로 Tableau Server 관리 컨트롤러 프로세스는 클러스터의 초기 노드에서 실행됩니다.

따라서 다른 노드가 잘못 구성되어 Tableau Server가 Azure 키에 액세스할 수 없는 경우 이러한 노드는 시작될 수 없는 다양한 서비스에 대한 오류 상태를 보고할 수 있습니다.

KMS를 "azure" 모드로 설정한 후 일부 서비스가 시작되지 않는 경우 tsm security kms set-mode local 명령을 실행하여 로컬 모드로 되돌리십시오.

Azure 키 새로 고침

Azure에서 Azure 키를 새로 고칩니다. 필수 또는 예정된 키 새로 고침 기간은 없습니다. Azure에서 새 키 버전을 만들어 키를 새로 고칠 수 있습니다. Key Vault 이름과 키 이름은 변경되지 않으므로 일반적인 Azure 키 새로 고침 시나리오의 경우 Tableau Server에서 KMS 구성을 업데이트할 필요가 없습니다.

Azure Key Vault를 사용한 백업 및 복원

추가 구성이나 절차 없이 Azure Key Vault 모드에서 서버 백업을 수행할 수 있습니다. 백업에는 RMK 및 MEK의 암호화된 복사본이 포함됩니다. 키를 암호 해독하려면 Azure Key Vault의 액세스 권한과 컨트롤이 필요합니다.

복원 시나리오의 경우 복원 대상 서버는 Azure Key Vault 또는 로컬 KMS 모드 중 하나일 수 있습니다. 유일한 요구 사항은 백업이 복원될 서버에 백업 자체가 사용한 Azure Key Vault에 대한 액세스 권한이 있어야 한다는 것입니다.