使用 PingFederate 設定 SCIM

可以透過 PingFederate 設定使用者管理、佈建群組以及指派 Tableau Cloud 站台角色。

在完成下述步驟時,我們建議您準備好 PingFederate 文件,以配合完成下述程序。

重要資訊:

這些步驟可反映協力廠商應用程式,可能會在我們不知情的情況下進行變更。如果此處描述的步驟與您在您的 IdP 帳戶中看到的螢幕不符,則可以使用SCIM主題以及 IdP 的文件。

- IdP 中的設定步驟的順序可能與您在 Tableau 看到的順序不同。

步驟 1:執行必要條件

若要執行本文件中所述的程序,必須滿足以下必要條件:

SCIM Provisioner:已安裝並設定 SCIM Provisioner 應用程式。有關更多資訊,請參閱 PingIdentity 文件中的 SCIM Provisioner(連結在新視窗開啟)。

Ping 資料存放區:已設定資料存放區,例如 PingDirectory。有關更多資訊,請參閱 PingIdentity 文件中的設定 LDAP 連線(連結在新視窗開啟)。

通訊協定設定中的 SAML:為 SAML 同盟設定通訊協定設定。

步驟 2:在 Tableau Cloud 中開始設定 SAML

Tableau Cloud 中的 SCIM 功能要求您將站台設定為支援 SAML 單一登入 (SSO)。在本主題的後面部分,您將返回並更新此 SAML 設定。

以網站管理員身分登入到 Tableau Cloud 網站,並選取「設定」 >「驗證」。

在驗證索引標籤上,按一下新增設定按鈕,從「驗證」下拉式清單中選取 SAML,然後輸入設定名稱。

附註:無法重新命名 2025 年 1 月 (Tableau 2024.3) 之前建立的設定。

跳過 1.從 IdP 匯出中繼資料。在本主題的後面部分,您將再次造訪此步驟。

在 2.將中繼資料上傳到 Tableau 下,上傳一個預留位置 .xml 中繼資料檔案。在本主題的後面部分,您將用來自 PingFederate 的有效 .xml 中繼資料檔案取代此檔案。

按一下儲存。

步驟 3:在 Tableau Cloud 中啟用 SCIM 支援

請按照下列步驟在 Tableau Cloud 中啟用 SCIM 支援。您將使用本區段中的資訊在 PingFederate 中啟用 SCIM。

以站台管理員身分登入到 Tableau Cloud 站台,並選取「設定」>「驗證」。

在「驗證」頁面上的「跨網域身分管理系統 (SCIM)」下,按一下新增設定按鈕。

在新增 SCIM 設定對話方塊中,執行下列動作:

為 SCIM 設定輸入名稱。

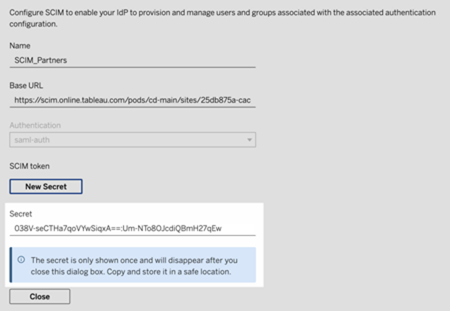

複製要在 IdP 的 SCIM 設定中使用的基本 URL。

從「驗證」下拉式功能表中,選取要與 SCIM 關聯的 SAML 驗證設定。

按一下儲存。

附註:這會填入 SCIM 權杖區段。

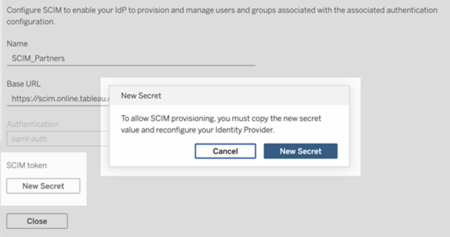

在 SCIM 權杖下,執行下列動作:

按一下「新增密碼」按鈕。

在「新增密碼」對話方塊中,再次按一下「新增密碼」按鈕。將顯示新產生的密碼。

複製密碼並將其儲存在安全的位置。我們將在步驟 4.2.1 中使用該密碼。

重要資訊:

若在將密碼新增至 IdP 的 SCIM 設定之前關閉 SCIM 設定,可以編輯 SCIM 設定,但需要再次按一下「新增密碼」,以產生新密碼。

此密碼與建立該 SCIM 設定的 Tableau 站台管理員綁定。如果該使用者的站台角色變更,或該使用者不再是站台的成員,則該密碼會變為無效。在這種情況下,其他站台管理員可以為現有 SCIM 設定產生新密碼並將其新增至 IdP 的 SCIM 設定,或建立新的 SCIM 設定,確保將基礎 URL 和密碼新增至 IdP 的 SCIM 設定。

按一下「關閉」。

步驟 4:在 PingFederate 中啟用單一登入 (SSO)

若要在 PingFederate 環境中啟用 SAML SSO,必須執行下列動作:

- 建立 IdP 配接器執行個體

- 設定 SP 連線

- 在 Ping 資料存放區中對應屬性

- 設定 SAML SSO

重要提示:請注意,此處所述的步驟和範例僅用於示範目的。

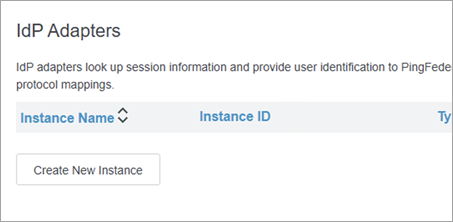

步驟 4.1:建立 IdP 配接器執行個體

請按照下面的每個部分建立 HTML 表單配接器(連結在新視窗開啟)。PingFederate 使用 IdP 配接器(例如 HTML 表單配接器)來驗證使用者。IdP 配接器會查閱工作階段資訊,並向 PingFederate 提供使用者識別碼。

登入 PingFederate 管理主控台。

選取驗證 > IdP 配接器。

在「IdP 配接器」頁面上,按一下建立新執行個體按鈕,以開始「建立配接器執行個體」設定。

步驟 4.1.1:建立配接器執行個體(第 1 部分)

在「建立配接器執行個體」頁面的類型索引標籤上,執行下列動作:

對於執行個體名稱,輸入一個名稱。例如,「credentialsValidatoreInstance」。

對於執行個體 ID,輸入一個值。例如,「3」。

在類型下拉式清單中,選取 HTML 表單 IdP 配接器。

保持「父執行個體」不變(無)。

按一下「下一步」按鈕。

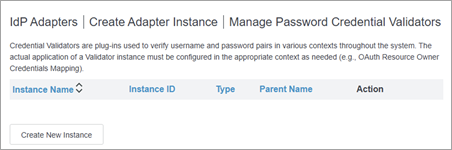

步驟 4.1.2:建立認證驗證程式

在 IdP 配接器索引標籤上,執行下列動作:

捲動到頁面底部,然後按一下管理密碼認證驗證程式按鈕。

在「管理密碼認證驗證程式」頁面上,按一下建立新執行個體按鈕。

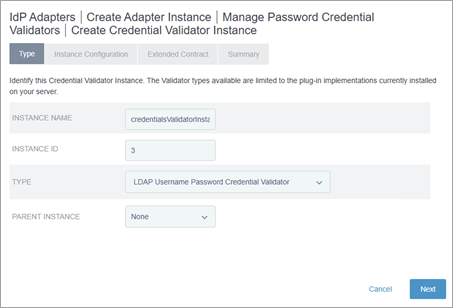

在建立認證驗證程式執行個體頁面的類型索引標籤上,執行下列動作:

對於執行個體名稱,輸入一個名稱。例如,「credentialsValidatorInstance」。

對於執行個體 ID,輸入一個值。例如,「3」。

從類型下拉式清單中,選取 LDAP 使用者名稱密碼認證驗證程式。

保持「父執行個體」不變(無)。

按一下「下一步」按鈕。

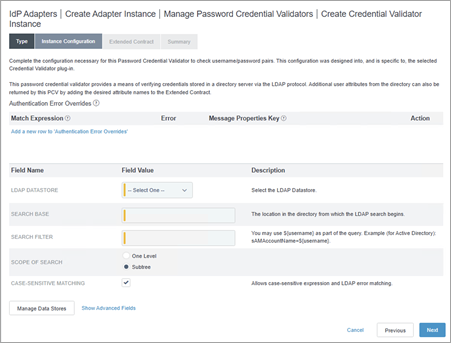

在執行個體設定索引標籤上,執行下列動作:

從 LDAP 資料存放區下拉式清單中,選取先前設定的 Ping Directory 資料來源。

在搜尋基礎欄位中,輸入以下內容:dc=example,dc=com。

在搜尋篩選器欄位中,輸入以下內容:mail=${username}

保持其他設定不變。

按一下「下一步」按鈕。

在摘要索引標籤上,檢閱詳細資訊,然後按一下儲存按鈕。

返回管理密碼認證驗證程式頁面,按一下完成按鈕。

返回建立配接器執行個體頁面,在「密碼認證驗證程式執行個體」區段下,執行下列動作:

按一下「為『認證驗證程式』新增一列」連結。

從顯示的下拉式功能表中,選取新建立的驗證程式執行個體。例如,「credentialsValidatorInstance」。

按一下更新連結。

按一下「下一步」按鈕。

步驟 4.1.3:建立配接器執行個體(第 2 部分)

返回擴充合約索引標籤,執行下列動作:

在擴充合約區段下,執行下列動作:

在文字方塊中輸入「sn」,然後按一下新增按鈕。

按一下「下一步」按鈕。

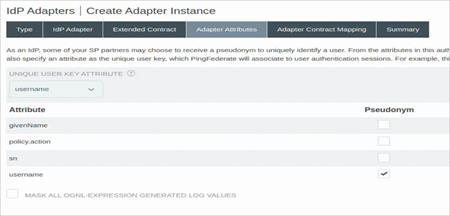

在配接器屬性索引標籤上,執行下列動作:

從唯一使用者索引鍵屬性下拉式清單中,選取使用者名稱。

對於使用者名稱,選取匿名帳戶核取方塊。

按一下「下一步」按鈕。

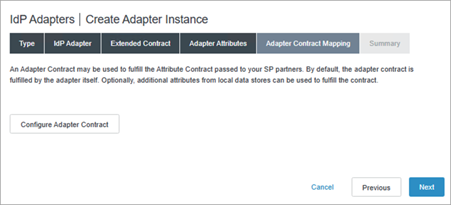

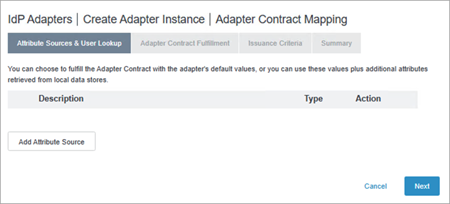

在配接器合約對應索引標籤上,按一下設定配接器合約按鈕。

步驟 4.1.4:設定配接器合約對應(第 1 部分)

在配接器來源和使用者查閱索引標籤上,按一下新增屬性來源按鈕。

步驟 4.1.5:設定屬性來源和使用者查閱

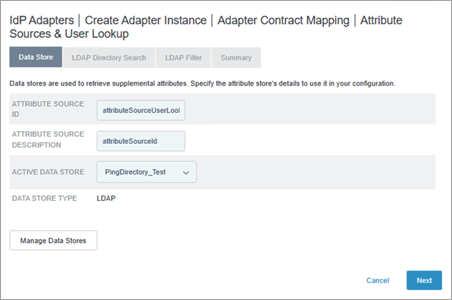

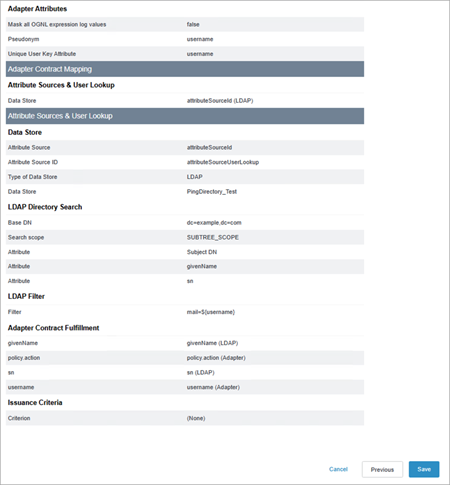

在資料存放區索引標籤上,執行下列動作:

對於屬性來源 ID,輸入一個名稱。例如,「attributeSourceUserLookup」。

對於屬性來源描述,輸入描述。例如,「attributeSourceId」。

從使用中資料存放區中,選取先前設定的 Ping Directory 資料存放區。

按一下「下一步」按鈕。

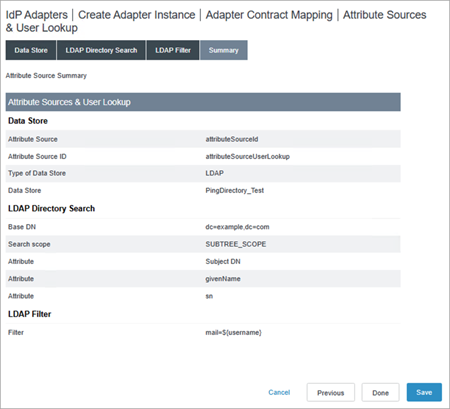

在 LDAP 目錄搜尋索引標籤上,執行下列動作:

對於 基礎 DN,輸入以下內容:dc=example,dc=com

在從搜尋傳回的屬性區段下,執行下列動作:

在根物件類別欄中,選取顯示所有屬性。

在選項欄下的文字方塊中,選取 givenName,然後按一下新增屬性按鈕。

在文字方塊中,選取 sn,然後按一下新增屬性按鈕。

按一下「下一步」按鈕。

在 LDAP 篩選器索引標籤上,執行下列動作:

在篩選器文字方塊中,輸入以下內容:mail=${username}

按一下「下一步」按鈕。

在摘要索引標籤上,按一下儲存按鈕

步驟 4.1.6:設定配接器合約對應(第 2 部分)

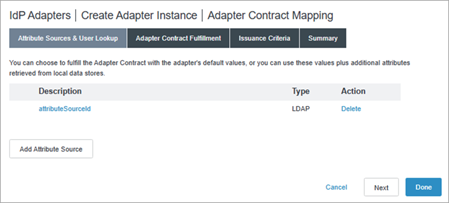

在屬性來源和使用者查閱索引標籤上,選取新建立的配接器合約。例如,「attributeSourceId」。

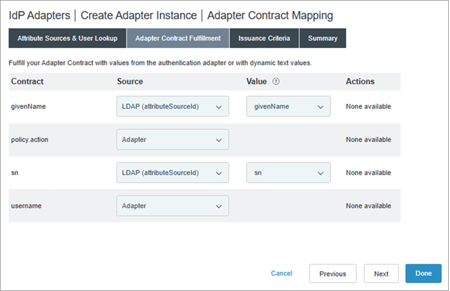

在配接器合約履行索引標籤上,執行下列動作:

對於 givenName,從「來源」下拉式清單中選取 LDAP (attributeSourceId);從「值」下拉式清單中選取 givenName。

對於 policy.action,在「來源」下拉式清單中保持不變(配接器)。

對於 sn,從「來源」下拉式清單中選取 LDAP (attributeSourceId);從「值」下拉式清單中選取 sn。

對於使用者名稱,保持值不變(配接器)。

按一下「下一步」按鈕。

在發行準則索引標籤上,按一下「下一步」按鈕。

在摘要索引標籤上,檢閱詳細資訊,然後按一下儲存按鈕。

步驟 4.2:建立 SP 連線

請按照下面的每個部分建立 SP 連線。PingFederate 使用 SP 連線來實現 IDP 起始的單一登入 (SSO)。

從 PingFederate 管理主控台中,瀏覽至應用程式 > SP 連線。

在 SP 連線頁面上,按一下建立連線按鈕。

在連線範本索引標籤上,保持設定不變(請勿為此連線使用範本),然後按一下「下一步」按鈕。

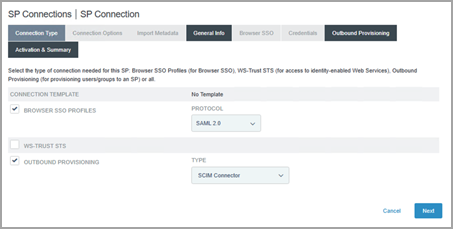

在連線類型索引標籤上,執行下列動作:

選取瀏覽器 SSO 設定檔核取方塊。

在「通訊協定」下拉式清單中,保持值不變 (SAML 2.0)。

選取連出佈建核取方塊。

按一下「下一步」按鈕。

在連線選項索引標籤上,按一下「下一步」按鈕。

在 匯入中繼資料索引標籤上,保持值不變(無),然後按一下「下一步」按鈕。

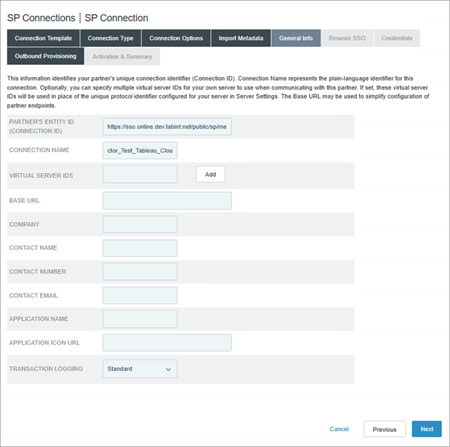

在一般資訊索引標籤上,執行下列動作:

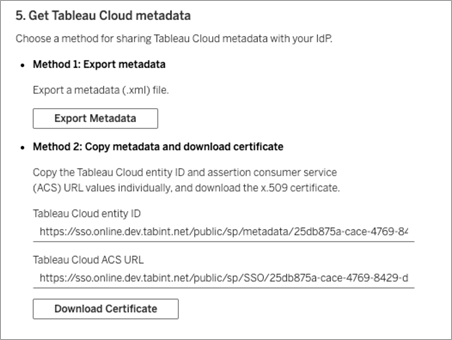

對於「合作夥伴實體 ID」,輸入在步驟 2 中開始的 Tableau Cloud SAML 設定中的 Tableau Cloud 實體 ID。例如,「https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb」。

對於連線名稱,輸入一個名稱。例如,「SCIM 連接器」。

按一下「下一步」按鈕。

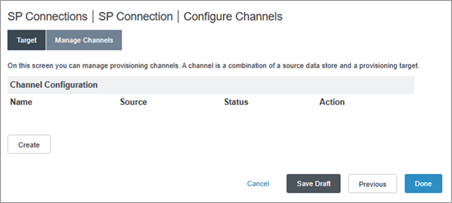

在連出佈建索引標籤上,按一下設定佈建按鈕。

步驟 4.2.1:建立設定管道

在目標索引標籤上,執行下列動作:

對於 SCIM URL,輸入在步驟 3 中建立的 Tableau Cloud SCIM 設定中的基礎 URL。例如,「https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2」。

對於 SCIM 版本,保持值不變 (2.0)。

從驗證方法下拉式清單中,選取 OAUTH 2 持有人權杖。

對於存取權杖,輸入在步驟 3 中建立的 Tableau Cloud SCIM 設定中的 SCIM 權杖密碼。

對於「唯一使用者識別碼」,保持值不變(使用者名稱)。

對於每頁結果數,輸入以下值:25。我們建議變更此值,以取得更好的效能。

對於佈建選項,確保選取以下核取方塊:

使用者建立

使用者更新

使用者停用/刪除

佈建已停用使用者

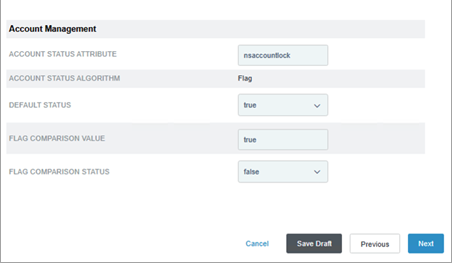

對於「移除使用者動作」,保持值不變(停用)。若使用者已從 PingFederate IdP 中移除,我們建議在 Tableau Cloud 中使用此選項將其角色變更為「未授權」。

對於群組名稱來源,執行下列動作:

在下拉式清單中,保持值不變(一般名稱)。

選取使用修補進行群組更新核取方塊。

對於自訂屬性結構描述 URNS,輸入下列值:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

按一下「下一步」按鈕。

在設定管道頁面的目標索引標籤上,按一下建立按鈕。

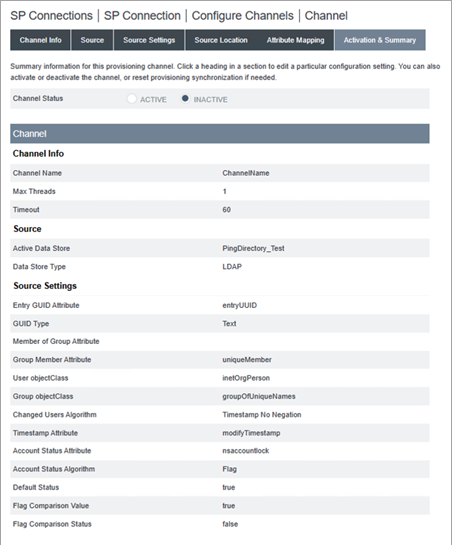

在管道資訊索引標籤中,對於管道名稱,輸入一個名稱,然後按一下「下一步」按鈕。

在來源索引標籤中,執行下列動作:

從使用中資料存放區下拉式清單中,選取「Ping 資料存放區」。

從類型下拉式清單中,選取 LDAP。

按一下「下一步」按鈕。

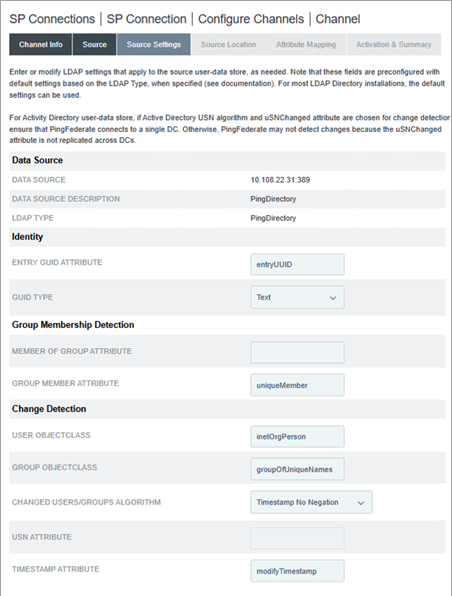

在來源設定索引標籤中,驗證下列值:

對於「項目 GUID 屬性」,值為 entryUUID。

對於「群組成員屬性」,值為 uniqueMember。

對於「使用者物件類別」,值為 inetOrgPerson。

對於「群組物件類別」,值為 groupOfUniqueNames。

按一下「下一步」按鈕。

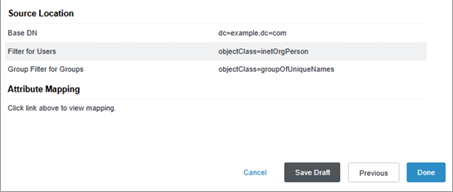

在來源位置索引標籤中,執行下列動作:

對於 基礎 DN,輸入以下內容:dc=example,dc=com

在使用者區段下,對於篩選器,輸入以下內容:objectClass=inetOrgPerson

在群組區段下,對於篩選器,輸入以下內容:objectClass=groupOfUniqueNames

按一下「下一步」按鈕。

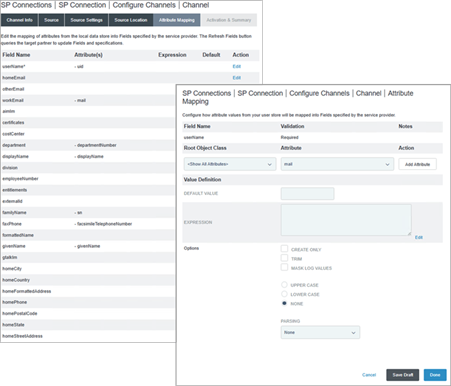

在屬性對應索引標籤中,執行下列動作:

透過執行下列動作將「使用者名稱」屬性編輯為「mail」:

在使用者名稱列中,按一下編輯。

在根物件類別下,選取<顯示所有屬性>。

從屬性下拉式清單中,選取 mail。

按一下新增屬性按鈕。

在 uuid 屬性旁邊,按一下移除連結。

保持其餘屬性不變。

按一下「下一步」按鈕。

在啟用和摘要索引標籤中,執行下列動作:

對於「管道狀態」,選取使用中。

按一下儲存草稿按鈕。

步驟 4.3:將 SCIM 屬性對應到 Ping 資料存放區

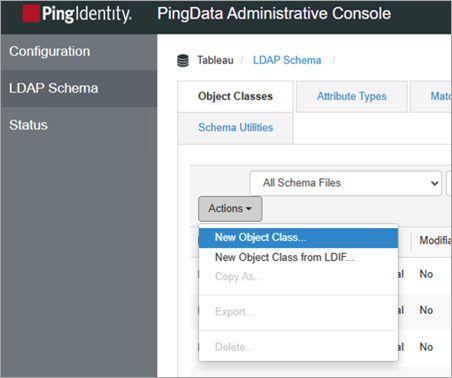

請按照以下步驟,透過 PingData 管理主控台在 Ping 資料存放區中對應 SCIM 屬性。

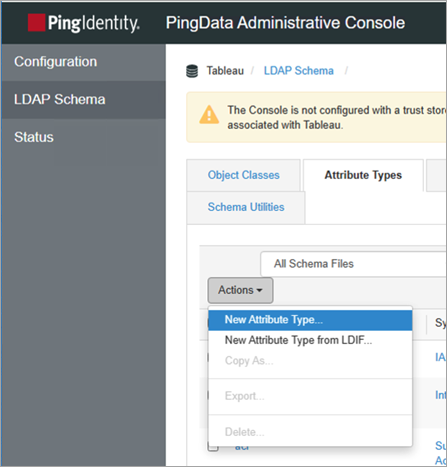

登入 PingData 管理主控台。

從左側瀏覽窗格中,瀏覽至 LDAP 結構描述,然後按一下屬性類型索引標籤。

步驟 4.3.1:建立新的屬性類型

按一下動作按鈕,然後選取新增屬性類型。

在新增屬性類型對話方塊中,執行下列動作:

對於名稱,輸入以下內容:站台角色

對於描述,輸入描述。例如,「Tableau Cloud 上站台角色的自訂屬性」。

按一下儲存。

重複上述步驟,並在新增屬性類型對話方塊中執行下列動作:

對於名稱,輸入以下內容:權利

對於描述,輸入描述。例如,「Tableau Cloud 上權利的自訂屬性」。

按一下儲存。

步驟 4.3.2:建立新的物件類別

從頁面頂部,按一下物件類別索引標籤,按一下動作按鈕,然後選取新增物件類別。

在新增物件類別對話方塊中,執行下列動作:

對於名稱,輸入以下內容:Tableau。

對於描述,輸入描述。例如,「將站台角色屬性新增為權利」。

從上層下拉式清單中,選取 inetOrgPerson。

從類型下拉式清單中,選取結構。

在屬性區段下,執行下列動作:

對於必要屬性,尋找並選取 sn,然後按一下新增項目箭頭按鈕。

對於必要屬性,尋找並選取 cn,然後按一下新增項目箭頭按鈕。

對於必要屬性,尋找並選取物件類別,然後按一下新增項目箭頭按鈕。

對於可選屬性,尋找並選取站台角色,然後按一下新增項目箭頭按鈕。

對於可選屬性,尋找並選取權利,然後按一下新增項目箭頭按鈕。

按一下儲存。

步驟 4.4:設定 SAML

請按照下列程序編輯先前建立的 SP 連線,以支援 SAML SSO。

在 PingFederate 管理主控台的頁面頂部,選取應用程式 > SP 連線。

在 SP 連線頁面上,執行下列動作:

按一下在步驟 4.2 中建立的連線名稱。

按一下連線索引標籤。

在連線索引標籤上,保持選取項目不變,然後按一下「下一步」按鈕。

在連線選項索引標籤上,保持選取項目不變(瀏覽器 SSO),然後按一下「下一步」按鈕。

在匯入中繼資料索引標籤上,保持選取項目不變(無),然後按一下「下一步」按鈕。

在一般資訊索引標籤上,執行下列動作:

對於合作夥伴實體 ID,將文字取代為在步驟 2 中開始的 Tableau Cloud SAML 設定中的 Tableau Cloud 實體 ID。例如,https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb。

(可選)更新連線名稱。

按一下「下一步」按鈕。

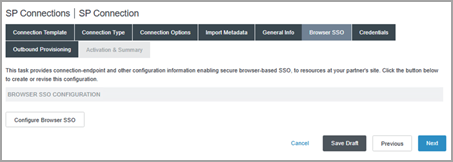

在瀏覽器 SSO 索引標籤上,按一下設定瀏覽器 SSO 按鈕。

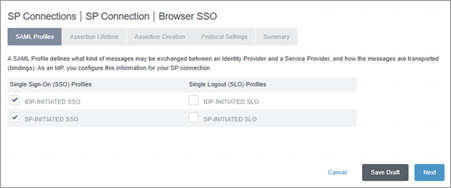

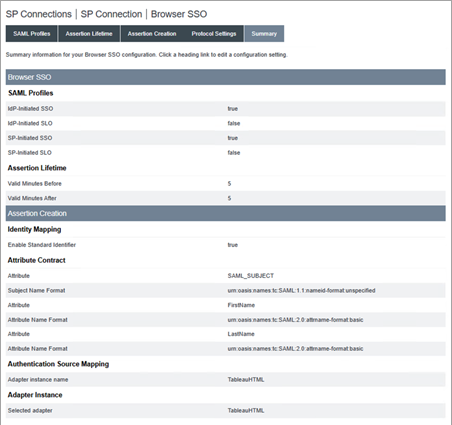

在 SAML 設定檔索引標籤上,執行下列動作:

在單一登入 (SSO) 設定檔區段下,執行下列動作:

選取 IDP 起始的 SSO 核取方塊。

選取 SP 起始的 SSO 核取方塊。

按一下「下一步」按鈕。

在聲明生命週期索引標籤上,保持值不變,然後按一下「下一步」按鈕。

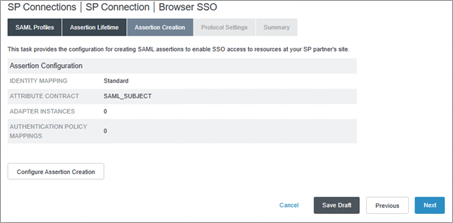

在聲明建立索引標籤上,按一下設定聲明建立按鈕。

在身分對應索引標籤上,保持選取項目不變(標準),然後按一下「下一步」按鈕。

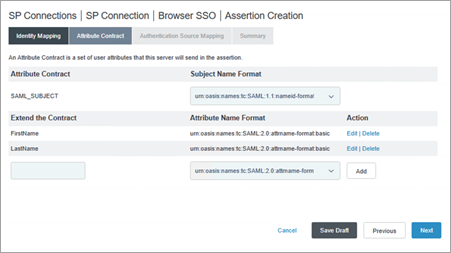

在屬性合約索引標籤上,執行下列動作:

在「主體名稱格式」區段下,保持值不變 (urn:oasis:names:tc:SAML:nameid-format:unspecified)。

在擴充合約區段下,執行下列動作:

在文字方塊中,輸入以下內容:FirstName

在屬性名稱格式下,選取 urn:oasis:names:tc:SAML:2.0:attrname-format:basic。

按一下「新增」按鈕。

在文字方塊中,輸入以下內容:LastName

在屬性名稱格式下,選取 urn:oasis:names:tc:SAML:2.0:attrname-format:basic。

按一下「新增」按鈕。

按一下「下一步」按鈕。

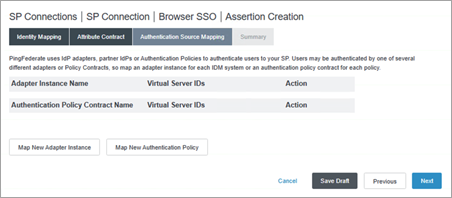

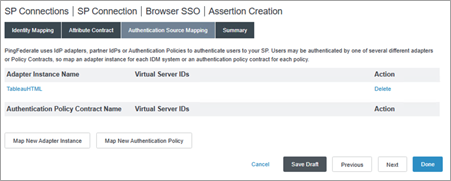

在驗證來源對應索引標籤上,按一下對應新配接器執行個體按鈕。

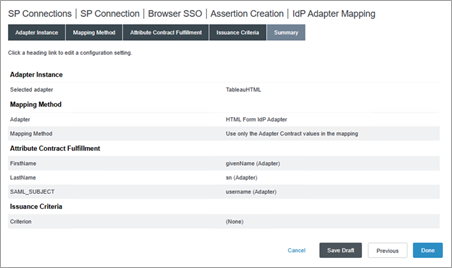

在 IdP 配接器對應頁面的配接器執行個體索引標籤上,選取在步驟 4.1.1 中建立的配接器,然後按一下「下一步」按鈕。例如,「credentialsValidatorInstance」。

在對應方法索引標籤上,保持值不變(僅使用 SAML 聲明中的配接器合約值),然後按一下「下一步」按鈕。

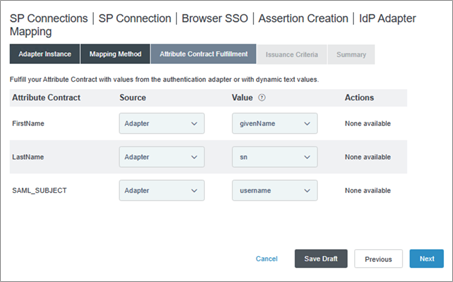

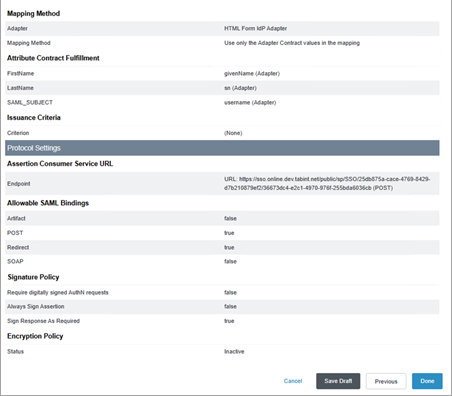

在屬性合約履行索引標籤上,執行下列動作:

在 FirstName 旁邊,執行下列動作:

從「來源」下拉式清單中,選取配接器。

從「值」下拉式清單中,選取 givenName。

在 LastName 旁邊,執行下列動作:

從「來源」下拉式清單中,選取配接器。

從「值」下拉式清單中,選取 sn。

在 SAML_SUBJECT 旁邊,

從「來源」下拉式清單中,選取配接器。

從「值」下拉式清單中,選取使用者名稱。

按一下「下一步」按鈕。

在發行準則索引標籤上,按一下「下一步」按鈕。

在摘要索引標籤上,檢閱詳細資訊,然後按一下完成按鈕。

在聲明建立索引標籤上,檢閱詳細資訊,然後按一下完成按鈕。

在聲明建立索引標籤上,按一下「下一步」按鈕。

在通訊協定設定頁面上,按一下設定通訊協定設定按鈕。

在通訊協定設定頁面的判斷提示取用者服務 URL 索引標籤上,執行下列動作:

在預設下,選取核取方塊。

在繫結下,選取開機自我測試 (POST)。

在 端點 URL下,輸入在步驟 2 中開始的 Tableau Cloud SAML 設定中的 ACS URL,然後按一下新增按鈕。例如,「https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb」。

按一下「下一步」按鈕。

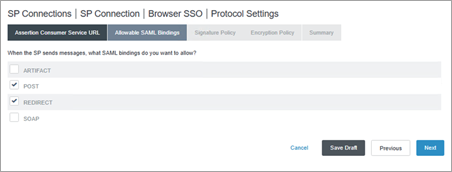

在允許的 SAML 繫結索引標籤上,執行下列動作:

確保選取開機自我測試 (POST) 和重新導向核取方塊,並移除對其他核取方塊的選取。

按一下「下一步」按鈕。

在簽章原則索引標籤上,按一下「下一步」按鈕。

在加密原則索引標籤上,保持選取項目不變(無),然後按一下「下一步」按鈕。

在摘要索引標籤上,檢閱詳細資訊,然後按一下完成按鈕。

在瀏覽器 SSO 頁面的通訊協定設定索引標籤上,按一下「下一步」按鈕。

在摘要索引標籤上,檢閱詳細資訊,然後按一下完成按鈕。

在 SP 連線頁面的一般資訊索引標籤上,按一下「下一步」按鈕。

在設定瀏覽器 SSO 索引標籤上,按一下「下一步」按鈕。

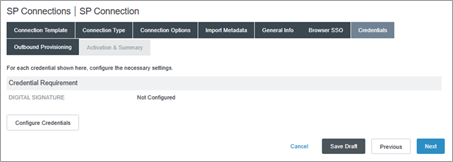

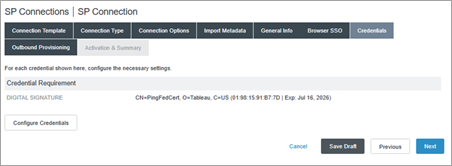

在認證索引標籤上,按一下設定認證按鈕。

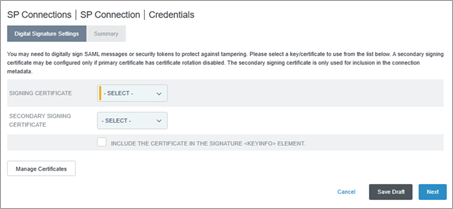

在數位簽章設定索引標籤上,執行下列動作之一:

若您已有有效的現有簽署憑證,請執行下列動作:

從簽署憑證下拉式清單中,選取現有憑證,然後按一下「下一步」按鈕。

跳至步驟 38。

若您沒有有效的現有簽署憑證,請執行下列動作:

按一下管理憑證按鈕。

繼續執行步驟 33。

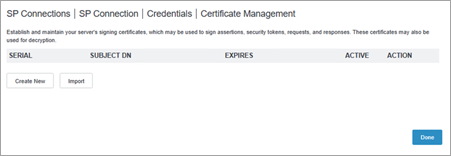

在憑證管理頁面,按一下建立新憑證按鈕。

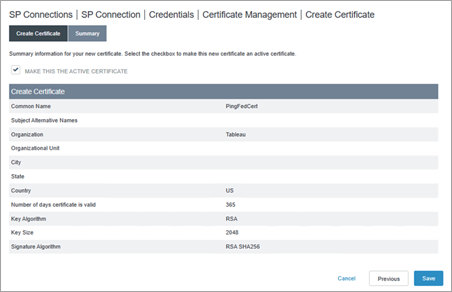

在建立憑證頁面的建立憑證索引標籤上,執行下列動作:

對於一般名稱,輸入一個名稱。例如,「PingFedCert」。

對於組織,輸入一個名稱。例如,「Tableau」。

對於國家/地區,輸入國家/地區名稱。

按一下「下一步」按鈕。

在摘要索引標籤上,確保選取「設為有效憑證」核取方塊,然後按一下儲存按鈕。

在憑證管理頁面上,按一下完成按鈕。

在認證頁面上,執行下列動作:

從簽署憑證下拉式清單中,選取新建立的憑證。

按一下「下一步」按鈕。

在摘要頁面上,按一下完成按鈕。

在 SP 連線頁面的連出佈建索引標籤上,按一下「下一步」按鈕。

在啟用和摘要索引標籤上,檢閱詳細資訊,然後按一下完成按鈕。

步驟 5:從 PingFederate 匯出中繼資料

要完成在 Tableau Cloud 中設定 SAML,需要從 PingFederate 取得 SAML 中繼資料檔案 (.xml),並將其上傳到 Tableau Cloud。

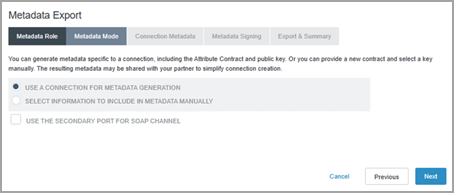

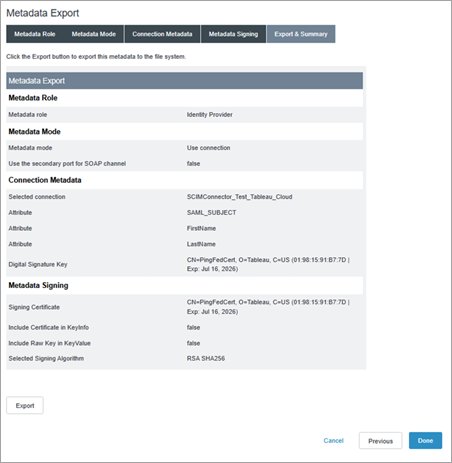

在 PingFederate 管理主控台上,選取系統 > 通訊協定中繼資料 > 中繼資料匯出。

在中繼資料匯出頁面的中繼資料角色索引標籤上,保持選取項目不變(「我是身分提供程式 (IDP)」),然後按一下「下一步」按鈕。

在中繼資料模式索引標籤上,保持選取項目不變(「使用連線產生中繼資料」),然後按一下「下一步」按鈕。

在連線中繼資料索引標籤上,從下拉式清單中選取在步驟 4.2 中建立的 SP 連線,然後按一下「下一步」按鈕。

在中繼資料簽署索引標籤上,從簽署憑證下拉式清單中選取在步驟 4.4 中建立的憑證,然後按一下「下一步」按鈕。

在匯出和摘要索引標籤上,按一下匯出按鈕下載 PingFederate 中繼資料檔案,然後按一下完成按鈕。

步驟 6:完成在 Tableau Cloud 中設定 SAML

需要在 Tableau Cloud 中執行下列步驟。

返回 Tableau Cloud,在「新增設定」頁面上的 2.將中繼資料上傳到 Tableau 下,按一下選擇檔案按鈕,然後瀏覽至在步驟 5 中從 PingFederate 儲存的 SAML 中繼資料檔案。這會自動填入 IdP 實體 ID 和 SSO 服務 URL 值。

將屬性名稱(判斷提示)對應到 3.對應屬性下的屬性名稱(聲明)對應到 PingFederate 中對應的屬性名稱。

在 4.選擇內嵌檢視的預設值(可選),選取使用者存取內嵌內容時要啟用的體驗。有關更多資訊,請參閱下方的關於啟用 iFrame 內嵌部分。

按一下儲存並繼續按鈕。

關於啟用 iFrame 內嵌

附註:僅適用於 Tableau Cloud。

在網站上啟用 SAML 時,您需要指定使用者如何登入來存取網頁中內嵌的檢視。這些步驟會對 Okta 進行設定,以允許為內嵌視覺效果使用內嵌框架 (iFrame) 進行驗證。登入檢視內嵌視覺效果時,內嵌框架內嵌可以提供更無縫的使用者體驗。例如,若使用者已經向您的身分提供程式進行驗證,並且啟用 iFrame 內嵌,則當瀏覽到包含內嵌視覺效果的頁面時,使用者將無縫地向 Tableau Cloud 進行驗證。

警告:內嵌框架可能容易受到點擊劫持攻擊。Clickjacking 是一種針對網頁的攻擊,在這種攻擊中,攻擊者會試圖在一個不相關頁面上的透明層中顯示攻擊頁面,從而誘騙使用者按一下或輸入內容。在 Tableau Cloud 的背景下,攻擊者可能會試圖用點擊劫持攻擊來獲取使用者認證,或讓已驗證的使用者變更設定。有關 Clickjack 攻擊的詳情,請參閱開放式 Web 應用程式安全專案網站上的 Clickjacking(連結在新視窗開啟)。

關於 PingFederate 的 SCIM 支援說明

由於 PingFederate 中的限制,對群組進行站台角色更新不會起始對該群組內的使用者進行站台角色更新。這可能會導致站台角色屬性指派過時。要解決此問題,可以使用非自訂屬性更新以及站台角色屬性更新來起始站台角色更新。這可以手動完成,也可以使用以下選項之一自動完成:

- 僅在使用者物件上管理站台角色。

- 群組更新後,手動更新使用者的任何屬性。它不必是像站台角色那樣受 SCIM 支援的屬性。它可以是描述或名稱屬性。

- 在 PingFederate 中設定 OGNL 運算式,並在 Ping Server 啟動前執行群組成員資格更新。啟動 Ping Server 後,它將觸發站台角色屬性更新。

- 在 PingFederate 中設定 OGNL 運算式。此外,設定反向靜態群組和 cron 作業,以觸發站台角色更新。

PingFederate 中的 OGNL 運算式將評估使用者的屬性及其群組成員資格,以確定其站台角色。