使用 PingFederate 配置 SCIM

您可以通过 PingFederate 配置用户管理、预置组以及分配 Tableau Cloud 站点角色。

在您完成下面描述的步骤时,我们建议您准备好 PingFederate 文档以配合下面描述的过程。

重要信息:

这些步骤反映第三方应用程序,并且会在我方不知道的情况下发生更改。如果此处描述的步骤与您在 IdP 帐户中看到的屏幕不匹配,您可以使用常规的SCIM主题以及 IdP 的文档。

- IdP 中的配置步骤的顺序可能与您在 Tableau 中看到的顺序不同。

步骤 1:执行先决条件

若要执行本文档中描述的过程,您必须满足以下先决条件:

SCIM Provisioner:已安装并配置 SCIM Provisioner 应用程序。有关详细信息,请参见 PingIdentity 文档中的 SCIM Provisioner(SCIM 预置程序)(链接在新窗口中打开)。

Ping 数据存储:配置了数据存储,如 PingDirectory。有关详细信息,请参见 PingIdentity 文档中的配置 LDAP 连接(链接在新窗口中打开)。

协议设置中的 SAML:配置 SAML 联合的协议设置。

步骤 2:开始在 Tableau Cloud 中配置 SAML

Tableau Cloud 中的 SCIM 功能要求您将站点配置为支持 SAML 单点登录 (SSO)。在本主题的后面,您将返回并更新此 SAML 配置。

以站点管理员身份登录到 Tableau Cloud 站点,并选择“设置”>“身份验证”。

在“身份验证”选项卡上,单击“新配置”按钮,从“身份验证”下拉菜单中选择“SAML”,然后输入配置的名称。

注意:2025 年 1 月(Tableau 2024.3)之前创建的配置无法重命名。

跳过“1.从 IdP 中导出元数据。您将在本主题的后面重新访问此步骤。

在“2.将元数据上载到 Tableau”下,上载占位符 .xml 元数据文件。在本主题的后面,您将用 PingFederate 中的有效 .xml 元数据文件替换此文件。

单击“保存”。

步骤 3:在 Tableau Cloud 中启用 SCIM 支持

使用以下步骤在 Tableau Cloud 中启用 SCIM 支持。您将使用本部分中的信息在 PingFederate 中启用 SCIM。

以站点管理员身份登录到 Tableau Cloud 站点,并选择“设置”>“身份验证”。

在“身份验证”页面的“跨域身份管理系统 (SCIM)”下,单击“新配置”按钮。

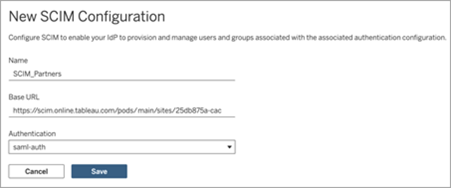

在“新的 SCIM 配置”对话框中,执行以下操作:

为 SCIM 配置输入一个名称。

复制要在 IdP 的 SCIM 设置中使用的“基本 URL”。

从“身份验证”下拉列表中,选择要与 SCIM 关联的 SAML 身份验证配置。

单击“保存”。

注意:这将填充“SCIM 令牌”部分。

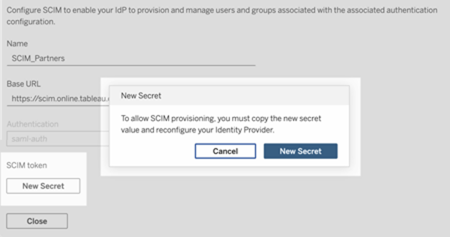

在“SCIM 令牌”下,执行以下操作:

单击“新建密文”按钮。

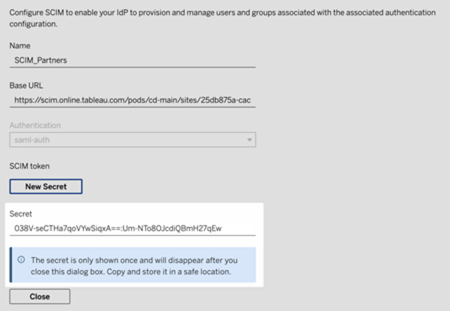

在“新建密文”对话框中,再次单击“新建密文”按钮。将显示新生成的密文。

复制密文,并将其存储在安全位置。我们将在步骤 4.2.1 中使用该密文。

重要信息:

如果关闭 SCIM 配置,然后才能将密文添加到 IdP 的 SCIM 设置,您可以编辑 SCIM 配置,但需要再次单击“新建密文”以生成新密文。

该密文与创建 SCIM 配置的 Tableau 站点管理员用户相关联。如果该用户的站点角色发生变化或者用户不再是站点的成员,则密文将变为无效。在这种情况下,另一个站点管理员可以为现有 SCIM 配置生成新密文并将其添加到 IdP 的 SCIM 设置,或者创建新的 SCIM 配置,确保将基本 URL 和密文添加到 IdP 的 SCIM 设置。

单击“关闭”。

步骤 4:在 PingFederate 中启用单点登录 (SSO)

若要在 PingFederate 环境中启用 SAML SSO,您必须执行以下操作:

- 创建 IdP 适配器实例

- 配置 SP 连接

- 映射 Ping 数据存储中的属性

- 配置 SAML SSO

重要信息:提醒一下,此处描述的步骤和示例仅用于演示目的。

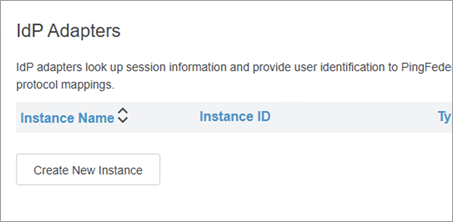

步骤 4.1:创建 IdP 适配器实例

按照以下每个部分创建 HTML 表单适配器(链接在新窗口中打开)。PingFederate 使用 IdP 适配器(例如 HTML 表单适配器)来验证用户身份。IdP 适配器查找会话信息并向 PingFederate 提供用户标识。

登录到 PingFederate 管理控制台。

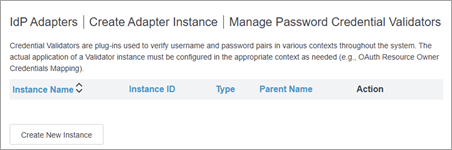

选择“Authentication”(身份验证)>“IdP Adapters”(IdP 适配器)。

在“IdP Adapters”(IdP 适配器)页面上,单击“Create New Instance”(创建新实例)按钮以启动“创建适配器实例”配置。

步骤 4.1.1:创建适配器实例(第 1 部分)

在“Create Adapter Instance”(创建适配器实例)页面上的“Type”(类型)选项卡上,执行以下操作:

对于“INSTANCE NAME”(实例名称),输入一个名称。例如,“credentialsValidatoreInstance”。

对于“INSTANCE ID”(实例 ID),输入一个值。例如,"3"。

在“TYPE”(类型)下拉列表中,选择“HTML Form IdP Adapter”(HTML 表单 IdP 适配器)。

将“PARENT INSTANCE”(父实例)保持原样(“None”(无))。

单击“Next”(下一步)按钮。

步骤 4.1.2:创建凭据验证程序

在“IdP Adapter”(IdP 适配器)选项卡上,执行以下操作:

滚动到页面底部,然后单击“Manage Password Credential Validators”(管理密码凭据验证程序)按钮。

在“Manage Password Credential Validators”(管理密码凭据验证程序)页面上,单击“Create New Instance”(创建新实例)按钮。

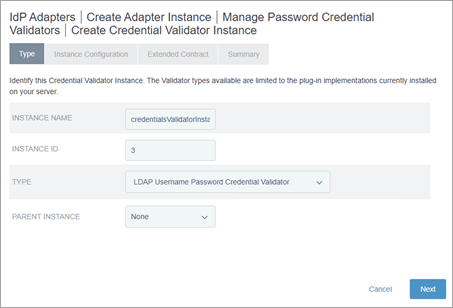

在“Create Credentials Validator Instance”(创建凭据验证程序实例)页面上的“Type”(类型)选项卡上,执行以下操作:

对于“INSTANCE NAME”(实例名称),输入一个名称。例如,“credentialsValidatorInstance”。

对于“INSTANCE ID”(实例 ID),输入一个值。例如,"3"。

从“TYPE”(类型)下拉列表中,选择“LDAP Username Password Credential Validator”(LDAP 用户名密码凭据验证程序)。

将“PARENT INSTANCE”(父实例)保持原样(“None”(无))。

单击“Next”(下一步)按钮。

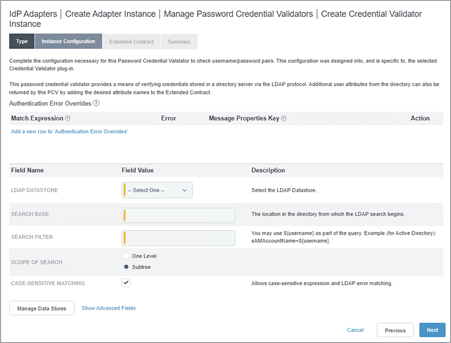

在“Instance Configuration”(实例配置)选项卡上,执行以下操作:

从“LDAP DATASTORE”(LDAP 数据存储)下拉列表中,选择以前配置的 Ping Directory 数据源。

在“SEARCH BASE”(搜索库)字段中,输入以下内容:dc=example,dc=com。

在“SEARCH FILTER”(搜索筛选器)字段中,输入以下内容:mail=${username}

将其他设置保留原样。

单击“Next”(下一步)按钮。

在“Summary”(摘要)选项卡上,查看详细信息并单击“Save”(保存)按钮。

返回到“Manage Password Credential Validators”(管理密码凭据验证程序)页面,单击“Done”(完成)按钮。

返回“Create Adapter Instance”(创建适配器实例)页面,在“Password Credential Validator Instance”(密码凭据验证程序实例)部分下,执行以下操作:

单击“Add a new row to `Credential Validators`”(将新行添加到‘凭据验证程序’)链接。

从显示的下拉菜单中,选择您创建的新验证程序实例。例如,“credentialsValidatorInstance”。

单击“Update”(更新)链接。

单击“Next”(下一步)按钮。

步骤 4.1.3:创建适配器实例(第 2 部分)

返回到“Extended Contract”(延长协定)选项卡,执行以下操作:

在“Extended the Contract”(延长协定)部分下,执行以下操作:

在文本框中,输入“sn”并单击“Add”(添加)按钮。

单击“Next”(下一步)按钮。

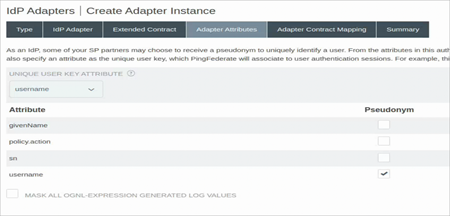

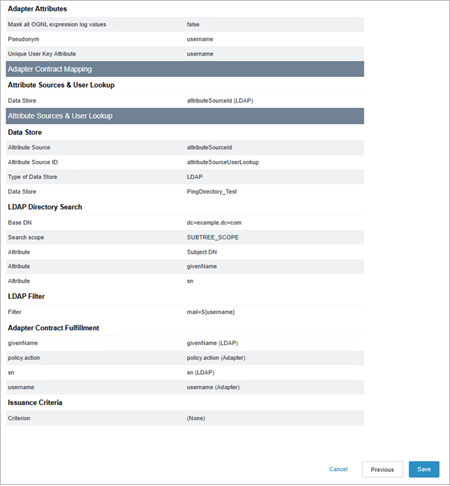

在“Adapter Attributes”(适配器属性)选项卡上,执行以下操作:

从 “UNIQUE USER KEY ATTRIBUTE”(唯一用户密钥属性)下拉列表中,选择“username”(用户名)。

对于 “username”(用户名),选中“Pseudonym”(假名)复选框。

单击“Next”(下一步)按钮。

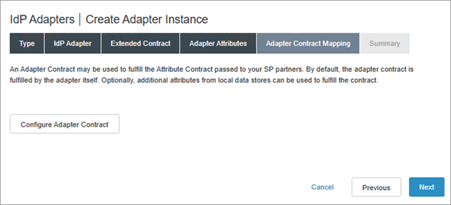

在“Adapter Contract Mapping”(适配器协定映射)选项卡上,单击“Configure Adapter Contract”(配置适配器协定)按钮。

步骤 4.1.4:配置适配器协定映射(第 1 部分)

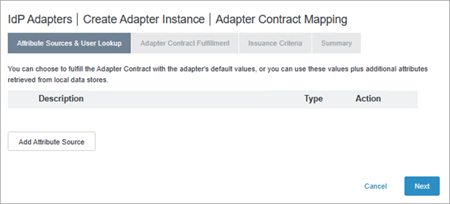

在“Adapter Sources & Users Lookup”(适配器源和用户查找)选项卡上,单击“Add Attribute Source”(添加属性源)按钮。

步骤 4.1.5:配置属性源和用户查找

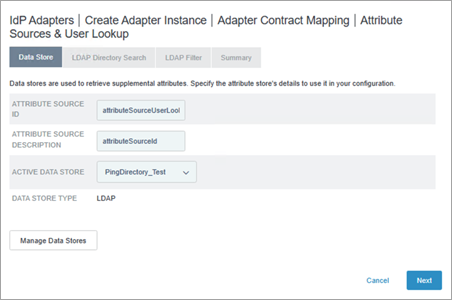

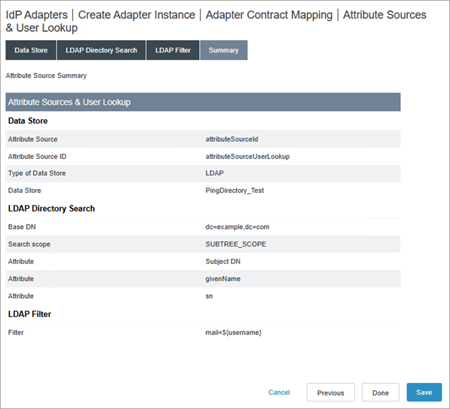

在“Data Store”(数据存储)选项卡上,执行以下操作:

对于“ATTRIBUTE SOURCE ID”(属性源 ID),输入一个名称。例如,“attributeSourceUserLookup”。

对于“ATTRIBUTE SOURCE DESCRIPTION”(属性源描述),输入描述。例如,“attributeSourceId”。

从“ACTIVE DATA STORE”(活动数据存储)中,选择以前配置的 Ping Directory 数据存储。

单击“Next”(下一步)按钮。

在“LDAP Directory Search”(LDAP 目录搜索)选项卡上,执行以下操作:

对于“BASE DN”(基本 DN),输入以下内容:dc=example,dc=com

在“Attributes to return from search”(要从搜索中返回的属性)部分下,执行以下操作:

在“ROOT OBJECT CLASS”(根对象类)列中,选择“Show All Attributes”(显示所有属性)。

在“Option”(选项)列下的文本框中,选择“givenName”,然后单击“Add Attribute”(添加属性)按钮。

在文本框中,选择“sn”,然后单击“Add Attribute”(添加属性)按钮。

单击“Next”(下一步)按钮。

在“LDAP Filter”(LDAP 筛选器)选项卡中,执行以下操作:

在“FILTER”(筛选器)文本框中,输入以下内容:mail=${username}

单击“Next”(下一步)按钮。

在“Summary”(摘要)选项卡上,单击“Save”(保存)按钮

步骤 4.1.6:配置适配器协定映射(第 2 部分)

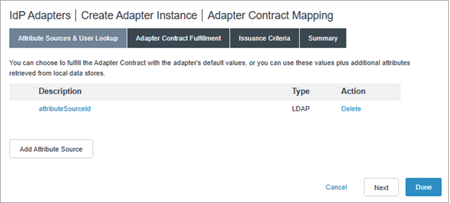

在“Attribute Sources & User Lookup”(属性源和用户查找)选项卡上,选择您创建的新适配器协定。例如,“attributeSourceId”。

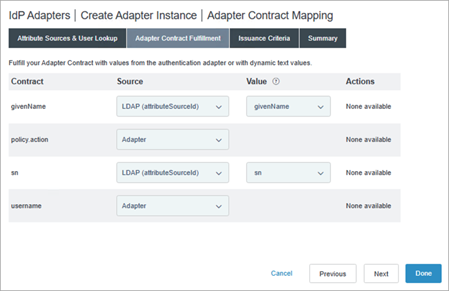

在“Adapter Contract Fulfillment”(适配器协定履行)选项卡上,执行以下操作:

对于“givenName”,从“Source”(源)下拉列表中选择“LDAP (attributeSourceId)”;从“Value”(值)下拉列表中,选择“givenName”。

对于“policy.action”,请从“Sourc”(源)下拉列表中保留原样(“Adapter”(适配器))。

对于“sn”,从“Source”(源)下拉列表中选择“LDAP (attributeSourceId)”;从“Value”(值)下拉列表中,选择“sn”。

对于“username”,请将值保留原样 (“Adapter”(适配器))。

单击“Next”(下一步)按钮。

在“Issuance Criteria”(颁发条件)选项卡上,单击“Next”(下一步)按钮。

在“Summary”(摘要)选项卡上,查看详细信息并单击“Save”(保存)按钮。

步骤 4.2:创建 SP 连接

按照下面的每个部分创建 SP 连接。PingFederate 将 SP 连接用于 IDP 发起的单点登录 (SSO)。

在 PingFederate 管理控制台中,导航到“Applications”(应用程序)>“SP Connections”(SP 连接)。

在“SP Connections”(SP 连接)页面上,单击“Create Connection”(创建连接)按钮。

在“连接模板”选项卡上,保持设置不变(不要为此连接使用模板),然后单击“下一步”按钮。

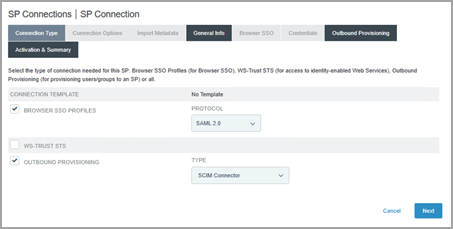

在 “Connection Type”(连接类型)选项卡上,执行以下操作:

选中“BROWSER SSO Profiles”(浏览 SSO 配置文件)复选框。

在“PROTOCOL”(协议)下拉列表下,将值保留原样 (SAML 2.0)。

选中“OUTBOUND PROVISIONING”(出站预置)复选框。

单击“Next”(下一步)按钮。

在“Connection Options”(连接选项)选项卡上,单击“Next”(下一步)按钮。

在“Import Metadata”(导入元数据)选项卡上,将值保留原样(“NONE”(无)),然后单击“Next”(下一步)按钮。

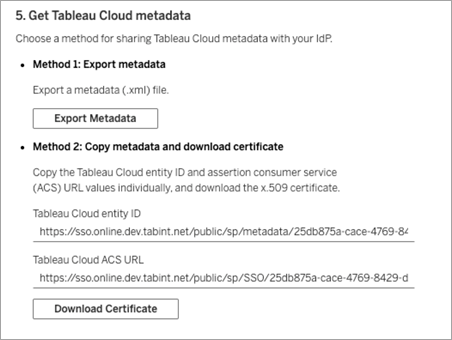

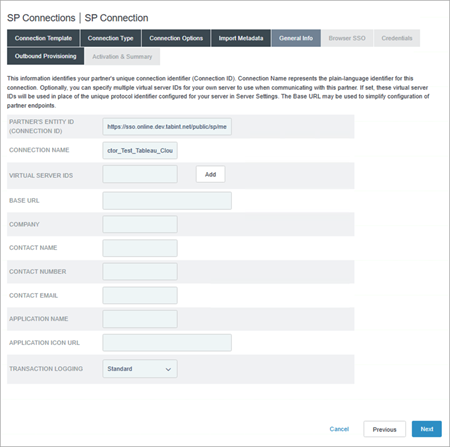

在“General Info”(一般信息)选项卡上,执行以下操作:

对于“PARTNERS ENTITY ID”(合作伙伴实体 ID),输入您在步骤 2 中启动的 Tableau Cloud 中 SAML 配置中的 Tableau Cloud 实体 ID。例如,“https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”。

对于“CONNECTION NAME”(连接名称),输入一个名称。例如,“SCIM 连接器”。

单击“Next”(下一步)按钮。

在“Outbound Provisioning”(出站预置)选项卡上,单击“Configure Provisioning”(配置预置)按钮。

步骤 4.2.1:创建配置通道

在“Target”(目标)选项卡上,执行以下操作:

对于“SCIM URL”,输入您在步骤 3 中创建的 Tableau Cloud 中 SCIM 配置中的基本 URL。例如,“https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2”。

对于“SCIM VERSION”(SCIM 版本),将值保留原样 (2.0)。

从“AUTHENTICATION METHOD”(身份验证方法)下拉列表中,选择“OAUTH 2 BEARER TOKEN”。

对于“ACCESS TOKEN”(访问令牌),输入您在步骤 3 中创建的 Tableau Cloud 中 SCIM 配置中的 SCIM 令牌密文。

对于“UNIQUE USER IDENTIFIER”(唯一用户标识符),将值保留原样 (userName)。

对于“RESULTS PER PAGE”(每页结果数),输入以下值:25。我们建议更改此值以获得更好的性能。

对于“PROVISIONING OPTIONS”(预置选项),请确保选中以下复选框:

USER CREATE(用户创建)

USER UPDATE(用户更新)

USER DISABLE /DELETE(用户禁用/删除)

PROVISION DISABLED USERS(预置禁用用户)

对于“REMOVE USER ACTION”(移除用户操作),将该值保留原样(“Disable”(禁用))。如果将用户从 PingFederate IdP 中移除,我们建议使用此选项将用户的角色更改为 Tableau Cloud 中的“未许可”。

对于“GROUP NAME SOURCE”(组名源),执行以下操作:

在下拉列表中,将值保留原样(“Common Name”(公用名称))。

选中“USE PATCH FOR GROUP UPDATES”(为组更新使用修补程序)复选框。

对于“CUSTOM ATTRIBUTE SCHEMA URNS”(自定义属性架构 URN),输入以下值:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

单击“Next”(下一步)按钮。

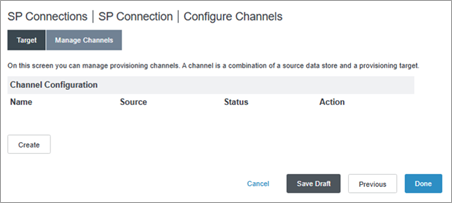

在“Configure Channels”(配置通道)页面的“Target”(目标)选项卡上,单击“Create”(创建)按钮。

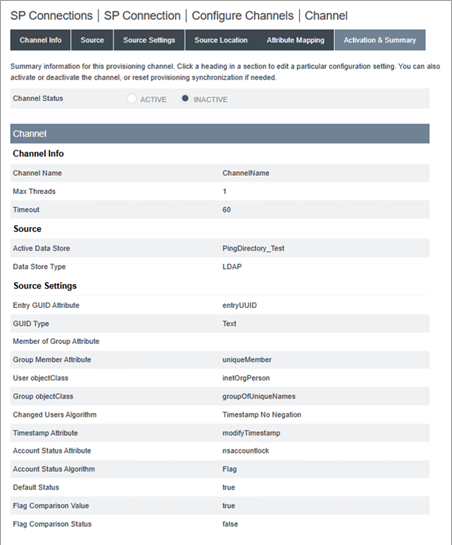

在“Channel Info”(通道信息)选项卡中,对于“CHANNEL NAME”(通道名称),输入名称并单击“Next”(下一步)按钮。

在“Source”(源)选项卡上,执行以下操作:

从“ACTIVE DATA STORE”(活动数据存储)下拉列表中,选择“Ping data store”(Ping 数据存储)。

从“TYPE”(类型)下拉列表中,选择“LDAP”。

单击“Next”(下一步)按钮。

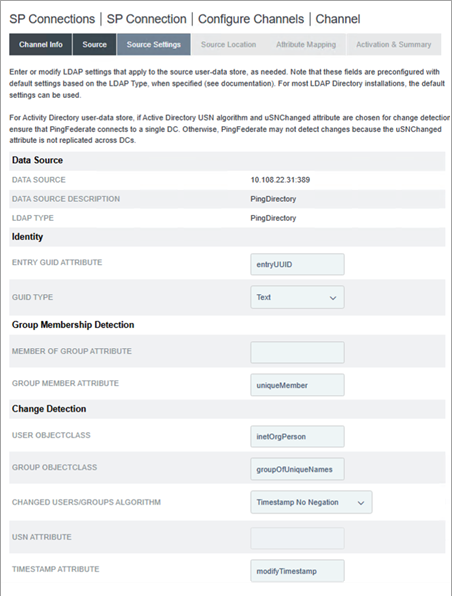

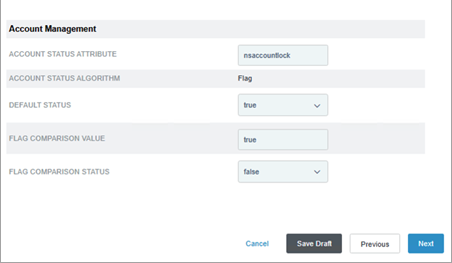

在“Source Settings”(源设置)选项卡中,验证以下值:

对于“ENTRY GUID ATTRIBUTE”(条目 GUID 属性),值为 entryUUID。

对于“GROUP MEMBER ATTRIBUTE”(组成员属性),值为 uniqueMember。

对于“USER OBJECTCLASS”(用户对象类),值为 inetOrgPerson。

对于“GROUP OBJECTCLASS”(组对象类),值为 groupOfUniqueNames。

单击“Next”(下一步)按钮。

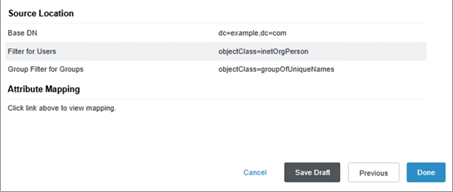

在“Source Location”(源位置)选项卡中,执行以下操作:

对于“BASE DN”(基本 DN),输入以下内容:dc=example,dc=com

在“Users”(用户)部分下,为“FILTER”(筛选器)输入以下内容:objectClass=inetOrgPerson

在“Groups”(组)部分下,为“FILTER”(筛选器)输入以下内容:objectClass=groupOfUniqueNames

单击“Next”(下一步)按钮。

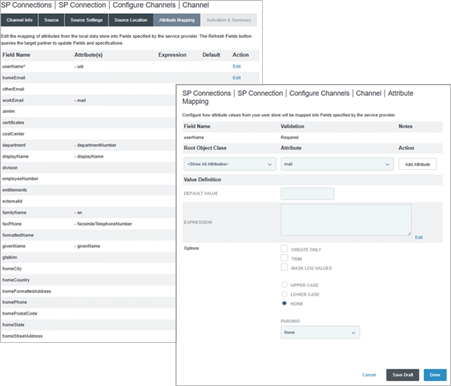

在“Attribute Mapping”(属性映射)选项卡中,执行以下操作:

通过执行以下操作将 userName 属性编辑为“mail”:

在“userName”行中,单击“Edit”(编辑)。

在“Root Object”(根对象)类下,选择“<Show All Attributes>”(<显示所有属性>)。

从“Attributes”(属性)下拉列表中,选择“mail”。

单击“Add Attribute”(添加属性)按钮。

在 uuid 属性旁边,单击“Remove”(移除)链接。

将其余属性保留原样。

单击“Next”(下一步)按钮。

在“Activation & Summary”(激活和摘要)选项卡中,执行以下操作:

对于“Channel Status”(通道状态),选择“Active”(活动)。

单击“Save Draft”(保存草稿)按钮。

步骤 4.3:将 SCIM 属性映射到 Ping 数据存储

按照以下步骤,通过 PingData 管理控制台映射 Ping 数据存储中的 SCIM 属性。

登录到 PingData 管理员控制台。

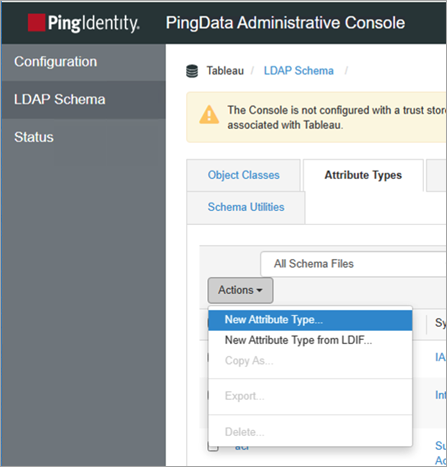

从左侧导航窗格中,导航到“LDAP Schema”(LDAP 架构),然后单击“Attribute Types”(属性类型)选项卡。

步骤 4.3.1:创建新的属性类型

单击“Actions”(操作)按钮,并选择“New Attribute Type”(新建属性类型)。

在“New Attribute Type”(新建属性类型)对话框中,执行以下操作:

对于“Name”(名称),输入以下内容:siteRoles

对于“Description”(描述),输入描述。例如,“Tableau Cloud 上站点角色的自定义属性”。

单击“Save”(保存)。

重复上述步骤,并在“New Attribute Type”(新建属性类型)对话框中执行以下操作:

对于“Name”(名称),输入以下内容:entitlements

对于“Description”(描述),输入描述。例如,“Tableau Cloud 上权利的自定义属性”。

单击“Save”(保存)。

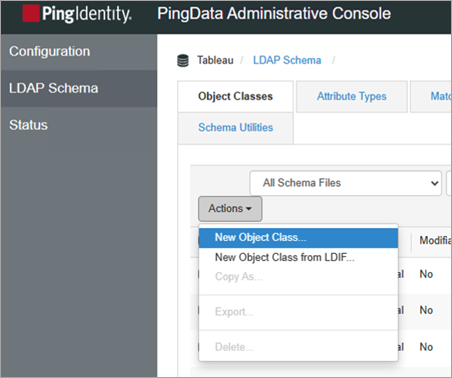

步骤 4.3.2:创建新的对象类

在页面顶部,单击“Object Class”(对象类)选项卡,单击“Actions”(操作)按钮,然后选择“New Object Class”(新建对象类)。

在“New Object Class”(新建对象类)对话框中,执行以下操作:

对于“Name”(名称),输入以下内容:Tableau。

对于“Description”(描述),输入描述。例如,“将 siteRoles 属性添加为权利”。

从“Parent”(父项)下拉列表中,选择“inetOrgPerson”。

从“Type”(类型)下拉列表中,选择“Structural”(结构)。

在“Attributes”(属性)部分下,执行以下操作:

对于“Required Attribute”(必需属性),查找并选择“sn”,然后单击“Add item”(添加项)箭头按钮。

对于“Required Attributes”(必需属性),查找并选择“cn”,然后单击“Add item”(添加项)箭头按钮。

对于“Required Attributes”(必需属性),查找并选择“objectClass”,然后单击“Add item”(添加项)箭头按钮。

对于“Optional Attributes”(可选属性),查找并选择“siteRoles”,然后单击“Add item”(添加项)箭头按钮。

对于“Optional Attributes”(可选属性),查找并选择“entitlements”,然后单击“Add item”(添加项)箭头按钮。

单击“Save”(保存)。

步骤 4.4:配置 SSL

按照下面的过程编辑您之前创建以支持 SAML SSO 的 SP 连接。

在 PingFederate 管理控制台中的页面顶部,选择“Applications”(应用程序)>“SP Connections”(SP 连接)。

在“SP Connections”(SP 连接)页面上,执行以下操作:

单击您在步骤 4.2 中创建的连接名称。

单击“Connection”(连接)选项卡。

在“Connection”(连接)选项卡上,保持选择不变,然后单击“Next”(下一步)按钮。

在“Connections Options”(连接选项)选项卡上,将选择保持原样(“BROWSER SSO”(浏览器 SSO)),然后单击“Next”(下一步)按钮。

在“Import Metadata”(导入元数据)选项卡上,保持选择原样(“NONE”(无)),然后单击“Next”(下一步)按钮。

在“General Info”(一般信息)选项卡上,执行以下操作:

对于“PARTNERS ENTITY ID”(合作伙伴实体 ID),将文本替换为您在步骤 2 中启动的 Tableau Cloud 中 SAML 配置中的 Tableau Cloud 实体 ID。例如,https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb。

(可选)更新“CONNECTION NAME”(连接名称)。

单击“Next”(下一步)按钮。

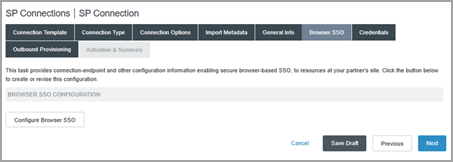

在“Browser SSO”(浏览器 SSO)选项卡上,单击“Configure Browser SSO”(配置浏览器 SSO)按钮。

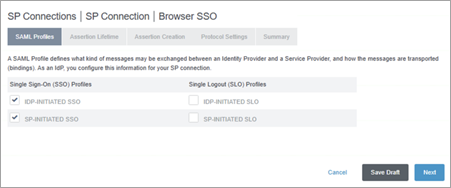

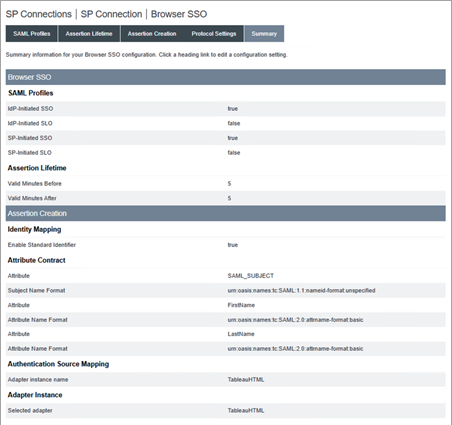

在“SAML Profiles”(SSO 配置文件)选项卡上,执行以下操作:

在“Single Sign-On (SSO) Profiles”(单点登录 (SSO) 配置文件)部分下,执行以下操作:

选中“IDP-INITIATED SSO”(IDP 发起的 SSO)复选框。

选中“SP-INITIATED SSO”(SP 发起的 SSO)复选框。

单击“Next”(下一步)按钮。

在“Assertion Lifetime”(断言生存期)选项卡上,将值保持原样,然后单击“Next”(下一步)按钮。

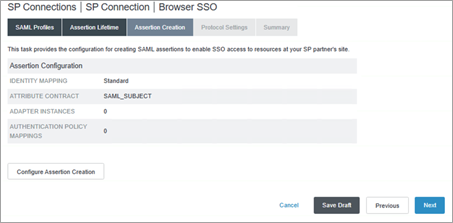

在“Assertion Creation”(断言创建)选项卡上,单击“Configure Assertion Creation”(配置断言创建)按钮。

在“Identity Mapping”(身份映射)选项卡上,保持选择原样(“STANDARD”(标准)),然后单击“Next”(下一步)按钮。

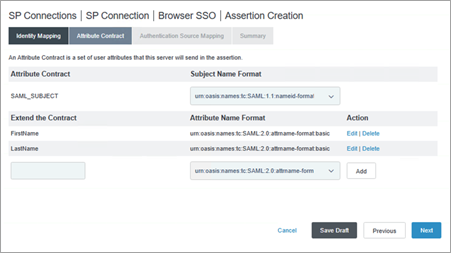

在“Attribute Contract”(属性协定)选项卡上,执行以下操作:

在“Subject Name Format”(使用者名称格式)部分下,将值保持原样 (urn:oasis:names:tc:SAML:nameid-format:unspecified)。

在“Extended the Contract”(延长协定)部分下,执行以下操作:

在文本框中,输入以下内容:FirstName

在“Attribute Name Format”(属性名称格式)下,选择“urn:oasis:names:tc:SAML:2.0:attrname-format:basic”。

单击“Add”(添加)按钮。

在文本框中,输入以下内容:LastName

在“Attribute Name Format”(属性名称格式)下,选择“urn:oasis:names:tc:SAML:2.0:attrname-format:basic”。

单击“Add”(添加)按钮。

单击“Next”(下一步)按钮。

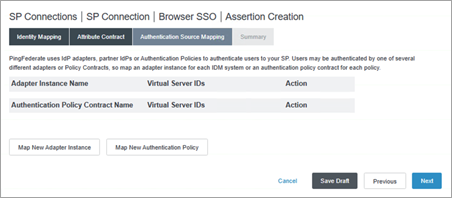

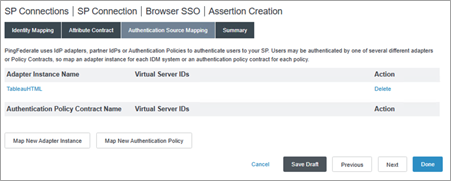

在“Authentication Source Mapping”(身份验证源映射)选项卡上,单击“Map New Adapter Instance”(映射新适配器实例)按钮。

在“IdP Adapter Mapping”(IdP 适配器映射)页面上的“Adapter Instance”(适配器实例)选项卡上,选择您在步骤 4.1.1 中创建的适配器,然后单击“Next”(下一步)按钮。例如,“credentialsValidatorInstance”。

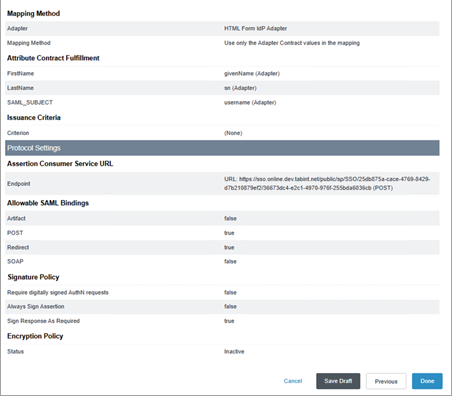

在“Mapping Method”(映射方法)选项卡上,将值保持原样(“USE ONLY THE ADAPTER CONTRACT VALUES IN THE SAML ASSERTION”(仅使用 SAML 断言中的适配器协定值)),然后单击“Next”(下一步)按钮。

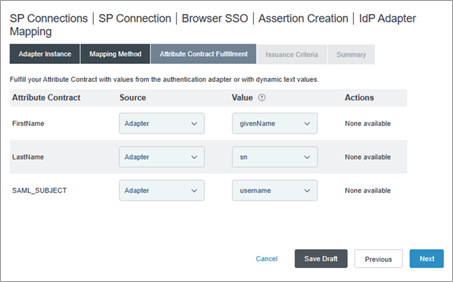

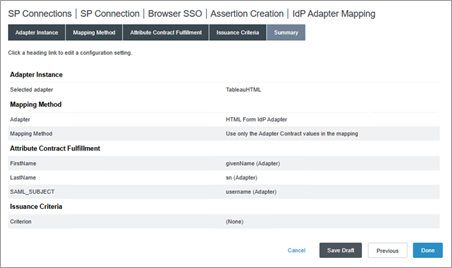

在“Attribute Contract Fulfillment”(属性协定履行)选项卡上,执行以下操作:

在“FirstName”旁边,执行以下操作:

从“Source”(源)下拉列表中,选择“Adapter”(适配器)。

从“Value”(值)下拉列表中,选择“givenName”。

在“LastName”旁边,执行以下操作:

从“Source”(源)下拉列表中,选择“Adapter”(适配器)。

从“Value”(值)下拉列表中,选择“sn”。

在“SAML_SUBJECT”旁边,

从“Source”(源)下拉列表中,选择“Adapter”(适配器)。

从“Value”(值)下拉列表中,选择“username”。

单击“Next”(下一步)按钮。

在“Issuance Criteria”(颁发条件)选项卡上,单击“Next”(下一步)按钮。

在“Summary”(摘要)选项卡上,查看详细信息并单击“Done”(完成)按钮。

在“Assertion Creation”(断言创建)选项卡上,查看详细信息并单击“Done”(完成)按钮。

在“Assertion Creation”(断言创建)选项卡上,单击“Next”(下一步)按钮。

在“Protocol Settings”(协议设置)页面上,单击“Configure Protocol Settings”(配置协议设置)按钮。

在“Protocol Settings”(协议设置)页面上的“Assertion Consumer Service URL”(断言使用者服务 URL)选项卡上,执行以下操作:

在“Default”(默认值)下,选中复选框。

在“Binding”(绑定)下,选择“POST”。

在“Endpoint URL”(端点 URL)下,输入您在步骤 2 中启动的 Tableau Cloud 中 SAML 配置中的 ACS URL,然后单击“Add”(添加)按钮。例如,“https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”。

单击“Next”(下一步)按钮。

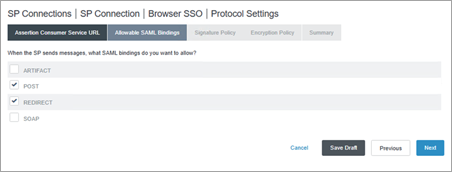

在“Allowable SAML Bindings”(允许的 SAML 绑定)选项卡上,执行以下操作:

确保选中“POST”和 “REDIRECT”复选框,并移除其他复选框的选择。

单击“Next”(下一步)按钮。

在“Signature Policy”(签名策略)选项卡上,单击“Next”(下一步)按钮。

在“Encryption Policy”(加密策略)选项卡上,保持选择不变(“None”(无)),然后单击“Next”(下一步)按钮。

在“Summary”(摘要)选项卡上,查看详细信息并单击“Done”(完成)按钮。

在“Browser SSO”(浏览器 SSO)页面上的“Protocol Settings”(协议设置)选项卡上,单击“Next”(下一步)按钮。

在“Summary”(摘要)选项卡上,查看详细信息并单击“Done”(完成)按钮。

在“SP Connection”(SP 连接)页面上的“General Info”(一般信息)选项卡上,单击“Next”(下一步)按钮。

在“Configure Browser SSO”(配置浏览器 SSO)选项卡上,单击“Next”(下一步)按钮。

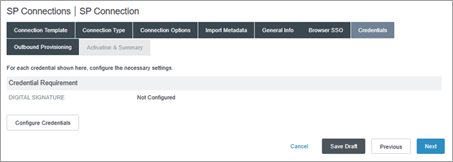

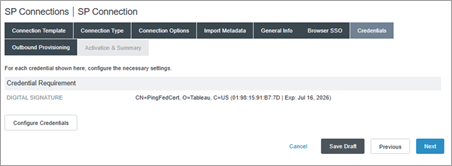

在“Credentials”(凭据)选项卡上,单击“Configure Credentials”(配置凭据)按钮。

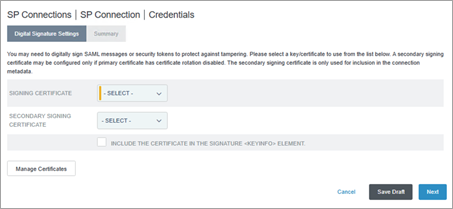

在“Digital Signature Settings”(数字签名设置)选项卡上,执行以下操作之一:

如果已有现有的有效签名证书,请执行以下操作:

从“SIGNING CERTIFICATE”(签名证书)下拉列表中,选择现有证书并单击“Next”(下一步)按钮。

跳到步骤 38。

如果您没有现有的有效签名证书,请执行以下操作:

单击“Manage Certificates”(管理证书)按钮。

继续执行步骤 33。

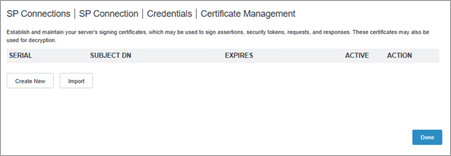

在“Certificate Management”(证书管理)页面上,单击“Create New”(新建)按钮。

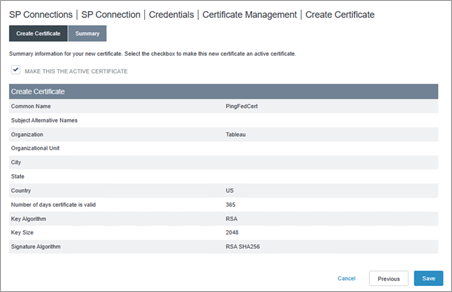

在“Create Certificate”(创建证书)页面上的“Create Certificate”(创建证书)选项卡上,执行以下操作:

对于“COMMON NAME”(公用名称),输入一个名称。例如,“PingFedCert”。

对于“ORGANIZATION”(组织),输入一个名称。例如,“Tableau”。

对于“COUNTRY”(国家/地区),输入一个国家/地区名称。

单击“Next”(下一步)按钮。

在“Summar”(摘要)选项卡上,确保选中“MAKE THIS ACTIVE CERTIFICATE”(使此成为活动证书)复选框,然后单击“Save”(保存)按钮。

在“Certificate Management”(证书管理)页面上,单击“Done”(完成)按钮。

在“Credentials”(凭据)页面上,执行以下操作:

从“SIGNING CERTIFICATE”(签名证书)下拉列表中,选择新创建的证书。

单击“Next”(下一步)按钮。

在“Summary”(摘要)页面上,单击“Done”(完成)按钮。

在“SP Connection”(SP 连接)页面上的“Outbound Provisioning”(出站预置)选项卡上,单击“Next”(下一步)按钮。

在“Activation & Summary”(激活和摘要)选项卡上,查看详细信息并单击“Done”(完成)按钮。

步骤 5:从 PingFederate 中导出元数据

若要在 Tableau Cloud 中完成设置 SAML,您需要将 SAML 元数据文件 (.xml) 从 PingFederate 中上载到 Tableau Cloud。

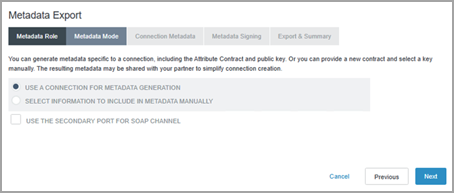

在 PingFederate 管理控制台上,选择“System”(系统)>“Protocol Metadata”(协议元数据)>“Metadata Export”(元数据导出)。

在“Metadata Export”(元数据导出)页面上的“Metadata Role”(元数据角色)选项卡上,保持选择不变(“I AM THE IDENTITY PROVIDER (IDP)”(我是身份提供商 (IDP))),然后单击“Next”(下一步)按钮。

在“Metadata Mode”(元数据模式)选项卡上,保持选择不变(“USE A CONNECTION FOR METADATA GENERATION”(使用连接生成元数据)),然后单击“Next”(下一步)按钮。

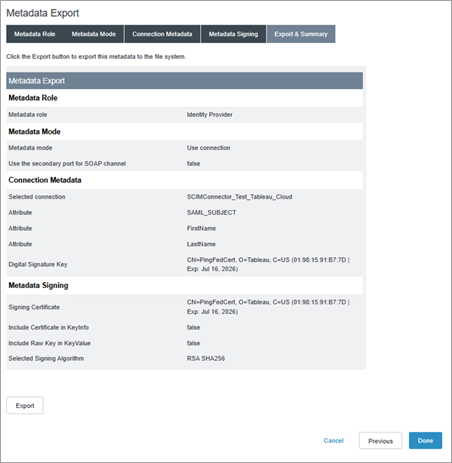

在“Connection Metadata”(连接元数据)选项卡上,从下拉列表中选择您在步骤 4.2 中创建的 SP 连接,然后单击“Next”(下一步)按钮。

在“Metadata Signing”(元数据签名)选项卡上,从“SIGNING CERTIFICATE”)签名证书下拉列表中选择您在步骤 4.4 中创建的证书,然后单击“Next”(下一步)按钮。

在“Export & Summary”(导出和摘要)选项卡上,单击“Export”(导出)按钮以下载 PingFederate 元数据文件,然后单击“Done”(完成)按钮。

步骤 6:在 Tableau Cloud 中完成 SAML 配置

需要在 Tableau Cloud 中执行以下步骤。

返回 Tableau Cloud,在“新配置”页面的“2.将元数据上载到 Tableau”下,单击“选择文件”按钮,并导航到您在步骤 5 中从 PingFederate 保存的 SAML 元数据文件。这会自动填充“IdP 实体 ID”和“SSO 服务 URL”值。

将“3.映射属性”下的属性名称(断言)映射到 PingFederate 中的相应属性名称。

在“4.选择嵌入视图的默认设置(可选)”下,选择您要在用户访问嵌入内容时启用的体验。有关详细信息,请参见下面的关于启用 iFrame 嵌入部分。

单击“保存并继续”按钮。

关于启用 iFrame 嵌入

注意:仅适用于 Tableau Cloud。

在站点上启用 SAML 时,您需要指定用户如何登录来访问网页中嵌入的视图。这些步骤对 Okta 进行配置,以允许为嵌入可视化项使用嵌入式框架 (iFrame) 进行身份验证。嵌入式框架嵌入可以在登录以查看嵌入式可视化项时提供更加完美的用户体验。例如,如果用户已经向您的身份提供程序进行了身份验证,并且启用了 iFrame 嵌入,则当浏览到包含嵌入式可视化项的页面时,用户将无缝地向 Tableau Cloud 进行身份验证。

警告:嵌入式框架可能容易受到单击劫持攻击。单击劫持是一种针对网页的攻击,在这种攻击中,攻击者会试图在一个不相关页面上的透明层中显示攻击页面,从而诱骗用户单击或输入内容。在 Tableau Cloud 的上下文中,攻击者可能会试图使用单击劫持攻击来捕获用户凭据,或让授权用户更改设置。有关单击劫持攻击的详细信息,请参见开放式 Web 应用程序安全项目网站上的单击劫持(链接在新窗口中打开)。

PingFederate 的 SCIM 支持注意事项

由于 PingFederate 中的限制,组上的 siteRole 更新不会对该组中的用户启动 siteRole 更新。这可能导致过时的 siteRole 属性分配。为了解决此问题,您可以将非自定义属性更新与 siteRole 属性更新一起使用来启动 siteRole 更新。这可以手动完成,也可以使用以下选项之一自动完成:

- 仅在用户对象上管理 siteRoles。

- 组更新后,手动更新该用户的任何属性。它不必像站点角色那样是 SCIM 支持的属性。它可以是描述或名称属性。

- 在 PingFederate 中设置 OGNL 表达式,并在 Ping Server 启动之前执行组成员身份更新。启动 Ping Server 后,它将触发 siteRole 属性更新。

- 在 PingFederate 中设置 OGNL 表达式。此外,设置一个反向静态组和 cron 作业以触发 siteRole 更新。

PingFederate 中的 OGNL 表达式将评估用户及其组成员身份的属性,以确定其 siteRole。