กำหนดค่า SCIM ด้วย PingFederate

คุณสามารถกำหนดค่าการจัดการผู้ใช้ จัดสรรกลุ่ม และกำหนดบทบาทในไซต์ Tableau Cloud ผ่าน PingFederate ได้

ในขณะที่คุณทําตามขั้นตอนที่อธิบายไว้ด้านล่าง เราขอแนะนําให้คุณเตรียมเอกสาร PingFederate ไว้ให้พร้อมเพื่อใช้ประกอบขั้นตอนที่อธิบายไว้ด้านล่าง

สำคัญ:

ขั้นตอนเหล่านี้จะแสดงแอปพลิเคชันของบุคคลที่สาม และอาจเปลี่ยนแปลงได้ทุกเมื่อโดยที่เราไม่ทราบ หากขั้นตอนที่อธิบายไว้ที่นี่ไม่ตรงกับหน้าจอที่คุณเห็นในบัญชี IdP คุณสามารถใช้หัวข้อทั่วไปSCIMร่วมกับเอกสารประกอบของ IdP ได้

- ขั้นตอนการกำหนดค่าใน IdP อาจอยู่ในลำดับที่แตกต่างไปจากที่คุณเห็นใน Tableau

ขั้นตอนที่ 1: ดำเนินการตามข้อกำหนดเบื้องต้น

ในการดําเนินการตามขั้นตอนที่อธิบายไว้ในเอกสารนี้ คุณต้องมีคุณสมบัติตรงตามข้อกําหนดเบื้องต้นดังต่อไปนี้:

SCIM Provisioner: ติดตั้งและกําหนดค่าแอปพลิเคชัน SCIM Provisioner ไว้แล้ว หากต้องการข้อมูลเพิ่มเติม โปรดดู SCIM Provisioner(ลิงก์จะเปิดในหน้าต่างใหม่) ในเอกสารประกอบ PingIdentity

ที่จัดเก็บข้อมูล Ping: ที่จัดเก็บข้อมูล เช่น PingDirectory ที่กําหนดค่าไว้แล้ว หากต้องการข้อมูลเพิ่มเติม โปรดดูการกำหนดค่าการเชื่อมต่อ LDAP(ลิงก์จะเปิดในหน้าต่างใหม่) ในเอกสารประกอบ PingIdentity

SAML ในการตั้งค่าโปรโตคอล: กําหนดการตั้งค่าโปรโตคอลสําหรับการรวมศูนย์ SAML

ขั้นตอนที่ 2: เริ่มกำหนดค่า SAML ใน Tableau Cloud

ความสามารถในการใช้งานของ SCIM ใน Tableau Cloud กำหนดให้คุณต้องกำหนดค่าไซต์ของคุณให้รองรับการลงชื่อเพียงครั้งเดียวแบบ SAML (SSO) คุณจะกลับมาและอัปเดตการกําหนดค่า SAML นี้ในภายหลังในหัวข้อนี้

เข้าสู่ระบบเว็บไซต์ Tableau Cloud ของคุณในฐานะผู้ดูแลเว็บไซต์ แล้วเลือก การตั้งค่า > การรับรองสิทธิ์

บนแท็บการตรวจสอบสิทธิ์ คลิกปุ่มการกำหนดค่าใหม่ เลือก OpenID Connect (OIDC) ใหม่ จากรายการดรอปดาวน์การตรวจสอบสิทธิ์ จากนั้นป้อนชื่อสำหรับการกำหนดค่า

หมายเหตุ: การกำหนดค่าที่สร้างก่อนเดือนมกราคม 2025 (Tableau 2024.3) ไม่สามารถเปลี่ยนชื่อได้

ข้ามขั้นตอนที่ 1. ส่งออกเมตาดาต้าจาก IdP คุณจะกลับมาที่ขั้นตอนนี้ในภายหลังในหัวข้อนี้

ในส่วนที่ 2. อัปโหลดเมตาดาต้าไปยัง Tableau อัปโหลดตัวยึดตำแหน่งไฟล์เมตาดาต้า .xml คุณจะแทนที่ไฟล์นี้ด้วยไฟล์เมตาดาต้า .xml ที่ถูกต้องจาก PingFederate ในภายหลังในหัวข้อนี้

คลิกบันทึก

ขั้นตอนที่ 3: เปิดใช้งานการรองรับ SCIM ใน Tableau Cloud

ใช้ขั้นตอนต่อไปนี้เพื่อเปิดใช้การรองรับ SCIM ใน Tableau Cloud คุณจะใช้ข้อมูลในส่วนนี้เพื่อเปิดใช้งาน SCIM ใน PingFederate

เข้าสู่ระบบไซต์ Tableau Cloud ของคุณในฐานะผู้ดูแลไซต์ แล้วเลือกการตั้งค่า > การตรวจสอบสิทธิ์

ในนหน้าการตรวจสอบสิทธิ์ ในส่วนระบบสําหรับการจัดการข้อมูลประจําตัวแบบข้ามโดเมน (SCIM) ให้คลิกปุ่มการกําหนดค่าใหม่

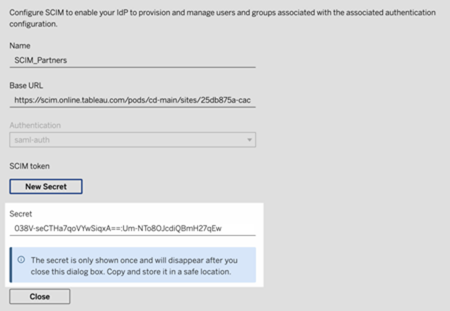

ในกล่องโต้ตอบการกำหนดค่า SCIM ใหม่ ให้ทำดังต่อไปนี้:

ป้อนชื่อสำหรับการกำหนดค่า SCIM

คัดลอก URL ฐานที่จะใช้ในการตั้งค่า SCIM ของ IdP

จากเมนูดรอปดาวน์การตรวจสอบสิทธิ์ ให้เลือกการกำหนดค่าการตรวจสอบสิทธิ์ SAML ที่จะเชื่อมโยงกับ SCIM

คลิกบันทึก

หมายเหตุ: การดำเนินการนี้จะเติมข้อมูลลงในส่วนโทเค็น SCIM

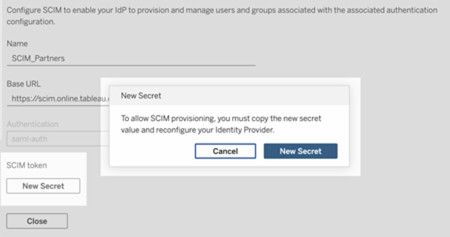

ในส่วนโทเค็น SCIM ให้ทําดังต่อไปนี้:

คลิกปุ่มข้อมูลลับใหม่

ในกล่องโต้ตอบ “ข้อมูลลับใหม่” ให้คลิกปุ่มข้อมูลลับใหม่อีกครั้ง ข้อมูลลับที่สร้างขึ้นใหม่จะปรากฏขึ้น

คัดลอกข้อมูลลับและจัดเก็บไว้ในที่ปลอดภัย เราจะใช้ข้อมูลลับในขั้นตอนที่ 4.2.1

สำคัญ:

หากคุณปิดการกําหนดค่า SCIM ก่อนที่คุณจะสามารถเพิ่มข้อมูลลับลงในการตั้งค่า SCIM ของ IdP ได้ คุณสามารถแก้ไขการกําหนดค่า SCIM ได้ แต่จะต้องคลิก “ข้อมูลลับ” ใหม่อีกครั้งเพื่อสร้างข้อมูลลับใหม่

ข้อมูลลับจะเชื่อมโยงกับผู้ใช้ที่เป็นผู้ดูแลไซต์ Tableau ที่สร้างการกําหนดค่า SCIM หากบทบาทในเว็บไซต์ของผู้ใช้เปลี่ยนไปหรือผู้ใช้ไม่ได้เป็นสมาชิกของไซต์นั้นอีกต่อไป ข้อมูลลับจะกลายเป็นไม่ถูกต้อง ในกรณีนี้ ผู้ดูแลไซต์รายอื่นสามารถสร้างข้อมูลลับใหม่สําหรับการกําหนดค่า SCIM ที่มีอยู่ และเพิ่มลงในการตั้งค่า SCIM ของ IdP หรือสร้างการกําหนดค่า SCIM ใหม่ เพื่อให้แน่ใจว่า URL ฐานและข้อมูลลับถูกเพิ่มลงในการตั้งค่า SCIM ของ IdP

คลิกปิด

ขั้นตอนที่ 4: เปิดใช้งานการลงชื่อเพียงครั้งเดียว (SSO) ใน PingFederate

หากต้องการเปิดใช้งาน SAML SSO ในสภาพแวดล้อม PingFederate คุณต้องดําเนินการดังต่อไปนี้:

- สร้างอินสแตนซ์อะแดปเตอร์ IdP

- กำหนดค่าการเชื่อมต่อกับ SP

- แมปแอตทริบิวต์ในที่เก็บข้อมูล Ping ของคุณ

- กำหนดค่า SAML SSO

สําคัญ: เพื่อเป็นการเตือนความจํา ขั้นตอนและตัวอย่างที่อธิบายไว้ที่นี่มีวัตถุประสงค์เพื่อการสาธิตเท่านั้น

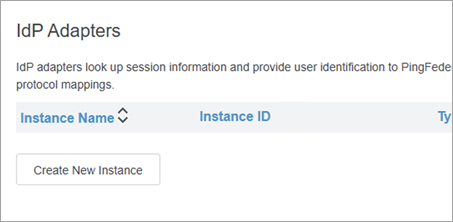

ขั้นตอนที่ 4.1: สร้างอินสแตนซ์อะแดปเตอร์ IdP

ทําตามแต่ละส่วนด้านล่างเพื่อสร้าง HTML Form Adapter(ลิงก์จะเปิดในหน้าต่างใหม่) PingFederate ใช้อะแดปเตอร์ IdP เช่น HTML Form Adapter เพื่อตรวจสอบสิทธิ์ผู้ใช้ อะแดปเตอร์ IdP จะค้นหาข้อมูลเซสชันและทำการระบุตัวตนผู้ใช้ให้แก่ PingFederate

เข้าสู่ระบบคอนโซลการดูแลระบบของ PingFederate

เลือกการตรวจสอบสิทธิ์ > อะแดปเตอร์ IdP

ที่หน้าอะแด็ปเตอร์ IdP ให้คลิกปุ่มสร้างอินสแตนซ์ใหม่ เพื่อเริ่มการกําหนดค่า “สร้างอินสแตนซ์อะแดปเตอร์”

ขั้นตอนที่ 4.1.1: สร้างอินสแตนซ์อะแดปเตอร์ (ตอนที่ 1)

ในหน้า “สร้างอินสแตนซ์อะแดปเตอร์” ในแท็บประเภท ให้ทําดังต่อไปนี้:

สำหรับชื่ออินสแตนซ์ ให้ป้อนชื่อ ตัวอย่างเช่น “credentialsValidatoreInstance”

สำหรับ ID อินสแตนซ์ ให้ป้อนค่า ตัวอย่างเช่น “3”

ในรายการดรอปดาวน์ประเภท ให้เลือก HTML Form IdP Adapter

เก็บอินสแตนซ์หลักตามที่เป็นอยู่ (None)

คลิกปุ่ม “ถัดไป”

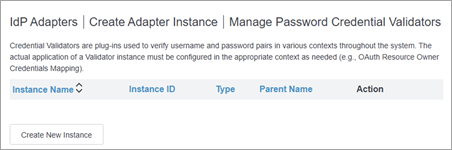

ขั้นตอนที่ 4.1.2: สร้างตัวตรวจสอบข้อมูลเข้าสู่ระบบ

ในแท็บอะแดปเตอร์ IdP ให้ดังต่อไปนี้:

เลื่อนไปที่ด้านล่างของหน้าและคลิกปุ่มจัดการตัวตรวจสอบข้อมูลเข้าสู่ระบบรหัสผ่าน

ที่หน้าตัวตรวจสอบข้อมูลเข้าสู่ระบบรหัสผ่าน ให้คลิกปุ่มสร้างอินสแตนซ์ใหม่

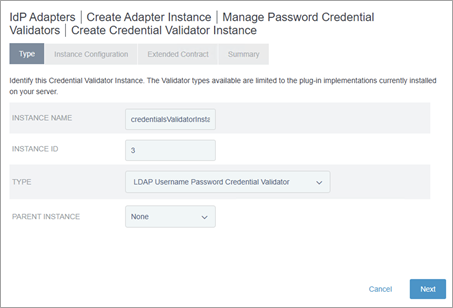

ในหน้าสร้างอินสแตนซ์ตัวตรวจสอบข้อมูลเข้าสู่ระบบ ในแท็บประเภท ให้ทําดังต่อไปนี้:

สำหรับชื่ออินสแตนซ์ ให้ป้อนชื่อ ตัวอย่างเช่น “credentialsValidatorInstance”

สำหรับ ID อินสแตนซ์ ให้ป้อนค่า ตัวอย่างเช่น “3”

จากรายการดรอปดาวน์ประเภท ให้เลือก ตัวตรวจสอบข้อมูลเข้าสู่ระบบชื่อผู้ใช้และรหัสผ่าน LDAP

เก็บอินสแตนซ์หลักตามที่เป็นอยู่ (None)

คลิกปุ่ม “ถัดไป”

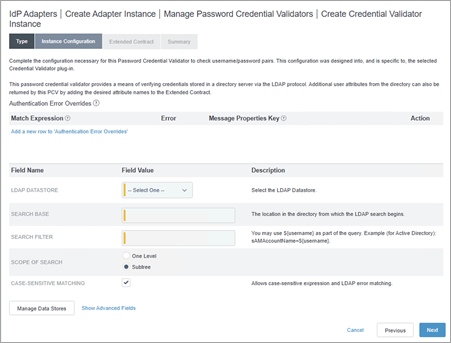

ในแท็บการกำหนดค่าอินสแตนซ์ ให้ทำดังต่อไปนี้:

จากเมนูดรอปดาวน์ LDAP DATASTORE ให้เลือกแหล่งข้อมูล Ping Directory ที่กําหนดค่าไว้ก่อนหน้านี้

ในฟิลด์ฐานการค้นหา ให้ป้อนดังนี้: dc=example,dc=com

ในฟิลด์ตัวกรองการค้น ให้ป้อนดังนี้: mail=${username}

เก็บการตั้งค่าอื่นๆ ไว้ตามที่เป็นอยู่

คลิกปุ่ม “ถัดไป”

ในแท็บสรุป ให้ตรวจสอบรายละเอียดแล้วคลิกปุ่มบันทึก

กลับไปที่หน้าจัดการตัวตรวจสอบข้อมูลเข้าสู่ระบบรหัสผ่าน ให้คลิกปุ่มเสร็จสิ้น

กลับไปที่หน้าสร้างอินสแตนซ์อะแดปเตอร์ ในส่วนอินสแตนซ์ตัวตรวจสอบข้อมูลเข้าสู่ระบบรหัสผ่าน ให้ทําดังต่อไปนี้:

คลิกลิงก์เพิ่มแถวใหม่ไปยัง “ตัวตรวจสอบข้อมูลเข้าสู่ระบบ”

จากเมนูดรอปดาวน์ที่แสดง ให้เลือกอินสแตนซ์ตัวตรวจสอบที่สร้างขึ้นใหม่ที่คุณสร้างขึ้น ตัวอย่างเช่น “credentialsValidatorInstance”

คลิกลิงก์อัปเดต

คลิกปุ่ม “ถัดไป”

ขั้นตอนที่ 4.1.3: สร้างอินสแตนซ์อะแดปเตอร์ (ตอนที่ 2)

กลับไปที่แท็บสัญญาที่ต่อขยาย ให้ทำดังต่อไปนี้:

ในส่วนต่อขยายสัญญา ให้ทําดังต่อไปนี้:

ในกล่องข้อความ ให้ป้อน “sn” แล้วคลิกปุ่มเพิ่ม

คลิกปุ่ม “ถัดไป”

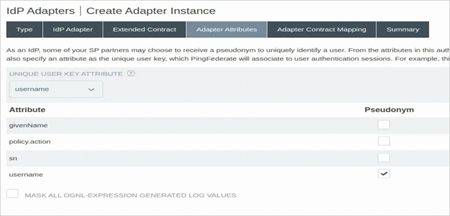

ในแท็บแอตทริบิวต์อะแดปเตอร์ ให้ทำดังนี้:

จากเมนูดรอปดาวน์แอตทริบิวต์คีย์ผู้ใช้เฉที่ไม่ซ้ำกัน ให้เลือกชื่อผู้ใช้

สําหรับชื่อผู้ใช้ ให้เลือกช่องทําเครื่องหมายนามแฝง

คลิกปุ่ม “ถัดไป”

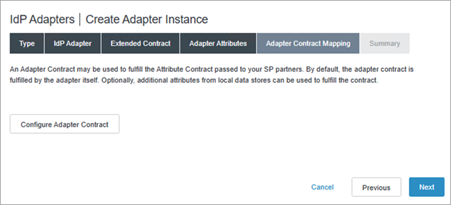

ในแท็บการแมปสัญญาอะแดปเตอร์ ให้คลิกปุ่มกําหนดค่าสัญญาอะแดปเตอร์

ขั้นตอนที่ 4.1.4: กําหนดค่าการแมปสัญญาอะแดปเตอร์ (ตอนที่ 1)

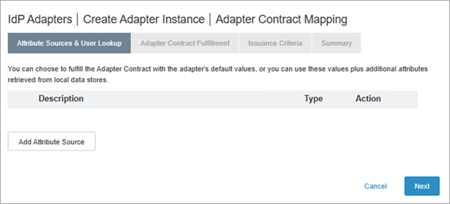

ในแท็บแหล่งที่มาของแอตทริบิวต์และการค้นหาผู้ใช้ ให้คลิกปุ่มเพิ่มแหล่งที่มาของแอตทริบิวต์

ขั้นตอนที่ 4.1.5: กําหนดแหล่งที่มาของแอตทริบิวต์และการค้นหาผู้ใช้

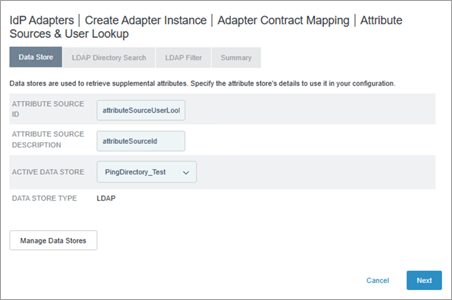

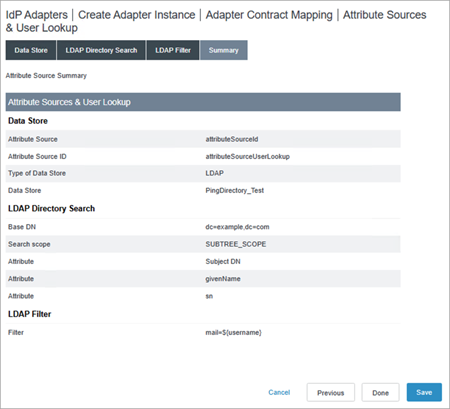

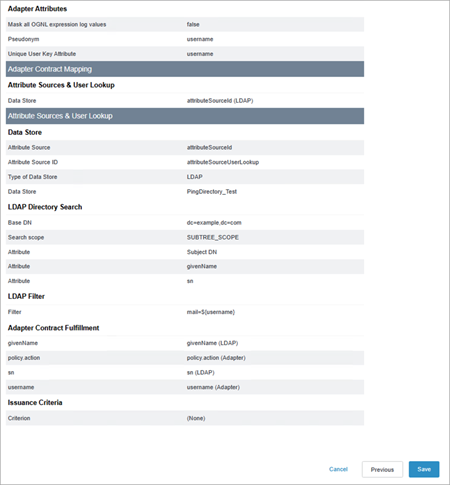

ในแท็บที่เก็บข้อมูล ให้ทำดังต่อไปนี้:

สําหรับ ID แหล่งที่มาของแอตทริบิวต์ ให้ป้อนชื่อ ตัวอย่างเช่น “attributeSourceUserLookup”

สําหรับคำอธิบายแหล่งที่มาของแอตทริบิวต์ ให้ป้อนคำอธิบาย ตัวอย่างเช่น “attributeSourceId”

จากที่เก็บข้อมูลที่ใช้งานอยู่ ให้เลือกที่เก็บข้อมูล Ping Directory ที่กําหนดค่าไว้ก่อนหน้านี้

คลิกปุ่ม “ถัดไป”

ในแท็บการค้นหาไดเรกทอรี LDAP ให้ทําดังต่อไปนี้:

สําหรับ DN ฐาน ให้ป้อนข้อมูลต่อไปนี้: dc=example,dc=com

ในส่วนแอตทริบิวต์ที่จะส่งคืนจากการค้นหา ให้ทําดังต่อไปนี้:

ในคอลัมน์ ROOT OBJECT CLASS ให้เลือกแสดงแอตทริบิวต์ทั้งหมด

ในคอลัมน์ตัวเลือกในกล่องข้อความ ให้เลือก givenName แล้วคลิกปุ่มเพิ่มแอตทริบิวต์

ในกล่องข้อความ ให้เลือก sn แล้วคลิกปุ่มเพิ่มแอตทริบิวต์

คลิกปุ่ม “ถัดไป”

ในแท็บตัวกรอง LDAP ให้ทําดังต่อไปนี้:

ในกล่องข้อความตัวกรอง ให้ป้อนดังต่อไปนี้: mail=${username}

คลิกปุ่ม “ถัดไป”

ในแท็บสรุป ให้คลิกปุ่มบันทึก

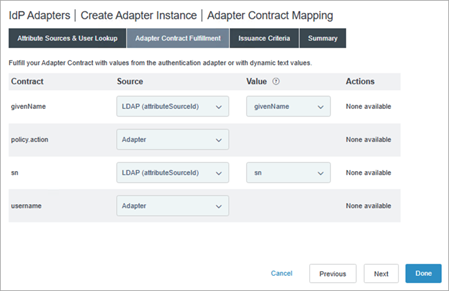

ขั้นตอนที่ 4.1.6: กําหนดค่าการแมปสัญญาอะแดปเตอร์ (ตอนที่ 2)

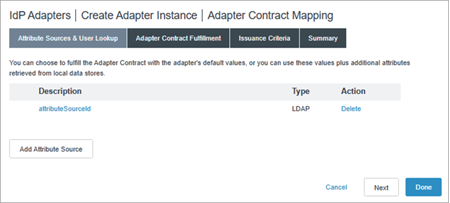

ในแท็บแหล่งที่มาของแอตทริบิวต์และการค้นหาผู้ใช้ ให้เลือกสัญญาอะแดปเตอร์ใหม่ที่คุณสร้างขึ้น ตัวอย่างเช่น “attributeSourceId”

ในแท็บการดำเนินการตามสัญญาอะแดปเตอร์ ให้ทำดังต่อไปนี้:

สําหรับ givenName ให้เลือก LDAP (attributeSourceId) จากรายการดรอปดาวน์แหล่งที่มา ส่วนรายการดรอปดาวน์ค่า ให้เลือก givenName

สําหรับ policy.action จากรายการดรอปดาวน์แหล่งที่มา ให้ปล่อยไว้ตามที่เป็นอยู่ (อะแดปเตอร์)

สําหรับ sn ให้เลือก LDAP (attributeSourceId) จากรายการดรอปดาวน์แหล่งที่มา ส่วนรายการดรอปดาวน์ค่า ให้เลือก sn

สําหรับชื่อผู้ใช้ ให้เก็บค่าไว้ตามที่เป็น (อะแดปเตอร์)

คลิกปุ่ม “ถัดไป”

ในแท็บเกณฑ์การออก ให้คลิกปุ่ม “ถัดไป”

ในแท็บสรุป ให้ตรวจสอบรายละเอียดแล้วคลิกปุ่มบันทึก

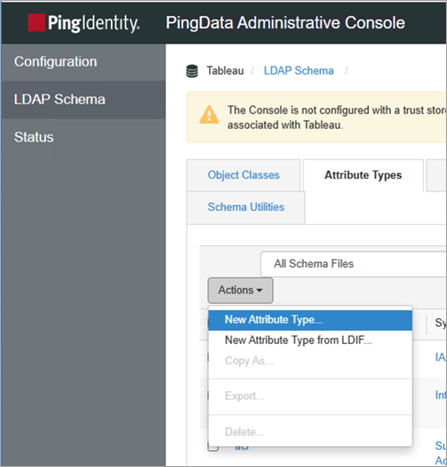

ขั้นตอนที่ 4.2: สร้างการเชื่อมต่อ SP

ทําตามแต่ละส่วนด้านล่างเพื่อสร้างการเชื่อมต่อ SP PingFederate ใช้การเชื่อมต่อ SP สําหรับการลงชื่อเพียงครั้งเดียวที่เริ่มต้นโดย IDP (SSO)

จากคอนโซลการดูแลระบบ PingFederate ให้ไปที่แอปพลิเคชัน > การเชื่อมต่อ SP

ในแผงการเชื่อมต่อ SP ให้คลิกปุ่มสร้างการเชื่อมต่อ

ในแท็บเทมเพลตการเชื่อมต่อ ให้เก็บการตั้งคาตามที่เป็น (ห้ามใช้เทมเพลตสำหรับการเชื่อมต่อนี้) แล้วคลิกปุ่ม “ถัดไป”

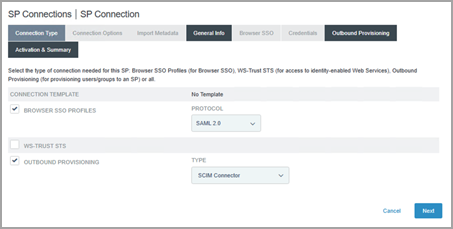

ในแท็บที่เก็บข้อมูล ให้ทำดังต่อไปนี้:

เลือกช่องทำเครื่องหมายโปรไฟล์ BROWSER SSO

ในรายการดรอปดาวน์ PROTOCOL ให้เก็บค่าไว้ตามที่เป็น (SAML 2.0)

เลือกช่องทำเครื่องหมายการจัดสรรขาออก

คลิกปุ่ม “ถัดไป”

ในแท็บตัวเลือกการเชื่อต่อ ให้คลิกปุ่มถัดไป

ในแท็บนําเข้าเมตาดาต้า ให้เก็บค่าไว้ตามที่เป็น (None) แล้วคลิกปุ่มถัดไป

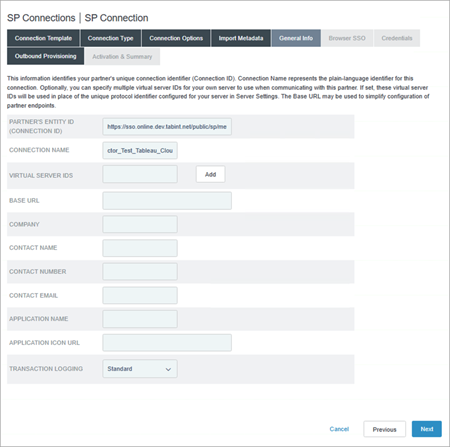

ในแท็บข้อมูลทั่วไป ให้ทำดังต่อไปนี้:

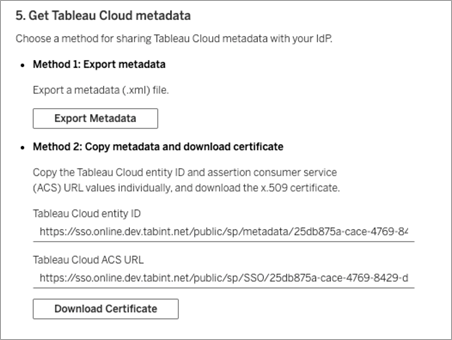

สําหรับ ID เอนทิตีของ PARTNERS ให้ป้อน ID เอนทิตี Tableau Cloud จากการกําหนดค่า SAML ใน Tableau Cloud ที่คุณเริ่มต้นในขั้นตอนที่ 2 ตัวอย่างเช่น “https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”

สำหรับชื่อการเชื่อมต่อ ให้ป้อนชื่อ ตัวอย่างเช่น “ตัวเชื่อมต่อ SCIM”

คลิกปุ่ม “ถัดไป”

ในแท็บการจัดสรรขาออก ให้คลิกปุ่มกำหนดค่าการจัดสรร

ขั้นตอนที่ 4.2.1: สร้างช่องกําหนดค่า

ในแท็บที่เก็บข้อมูล ให้ทำดังต่อไปนี้:

สําหรับ URL SCIM ให้ป้อน URL ฐานจากการกําหนดค่า SCIM ใน Tableau Cloud ที่คุณสร้างในขั้นตอนที่ 3 ตัวอย่างเช่น “https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2”

สําหรับ SCIM VERSION ให้เก็บค่าไว้ตามที่เป็น (2.0)

จากรายการดรอปดาวน์วิธีการตรวจสอบสิทธิ์ ให้เลือกโทเค็น OAUTH 2 BEARER

สําหรับโทเค็นการเข้าถึง ป้อนข้อมูลลับของโทเค็น SCIM จากการกำหนดค่า SCIM ใน Tableau Cloud ที่คุณสร้างในขั้นตอนที่ 3

สำหรับ UNIQUE USER IDENTIFIER ให้เก็บค่าไว้ตามที่เป็น (userName)

สําหรับผลลัพธ์ต่อหน้า ให้ป้อนค่าต่อไปนี้: 25 เราขอแนะนําให้เปลี่ยนค่านี้เพื่อประสิทธิภาพที่ดียิ่งขึ้น

สําหรับตัวเลือกการจัดสรร ตรวจสอบให้แน่ใจว่าได้เลือกกล่องกาเครื่องหมายต่อไปนี้:

สร้างผู้ใช้

การอัปเดตผู้ใช้

ปิดใช้งาน/ลบผู้ใช้

จัดสรรผู้ใช้ที่ถูกปิดใช้งาน

สําหรับลบการดําเนินการของผู้ใช้ ให้เก็บค่านั้นไว้ตามที่เป็น (ปิดใช้งาน) เราขอแนะนําให้ใช้ตัวเลือกนี้เพื่อเปลี่ยนบทบาทของผู้ใช้เป็น “ไม่มีใบอนุญาต” ใน Tableau Cloud หากผู้ใช้ถูกลบออกจาก PingFederate IdP

สําหรับแหล่งที่มาของชื่อกลุ่ม ให้ทําดังต่อไปนี้:

ในรายการดรอปดาวน์ ให้เก็บค่าไว้ตามที่เป็น (ชื่อทั่วไป)

เลือกกล่องกาเครื่องหมายใช้แพตช์สําหรับการอัปเดตกลุ่ม

สําหรับ URNS สคีมาแอตทริบิวต์แบบกำหนดเอง ให้ป้อนค่าต่อไปนี้:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

คลิกปุ่ม “ถัดไป”

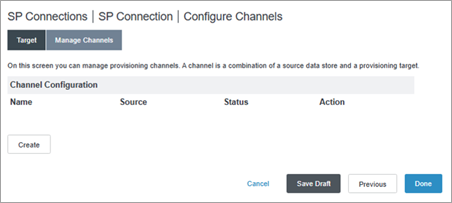

ในหน้ากําหนดค่าช่องทางในแท็บเป้าหมาย ให้คลิกปุ่มสร้าง

ในแท็บข้อมูลของช่อง สําหรับชื่อช่อง ให้ป้อนชื่อและคลิกปุ่มถัดไป

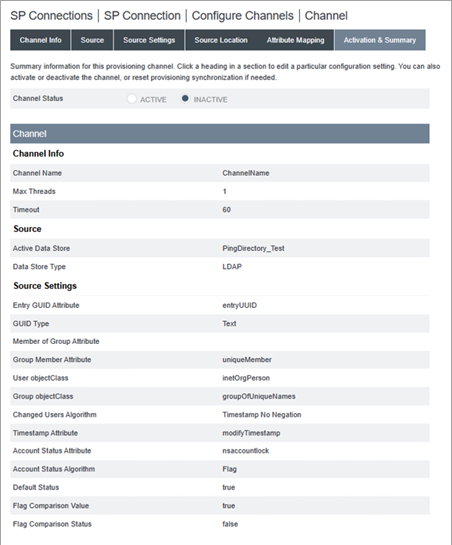

ในแท็บแหล่งที่มา ให้ทำดังต่อไปนี้:

จากรายการดรอปดาวน์ที่เก็บข้อมูลที่ใช้งานอยู่ ให้เลือกที่เก็บข้อมูล Ping

จากรายการดรอปดาวน์ประเภท ให้เลือก LDAP

คลิกปุ่ม “ถัดไป”

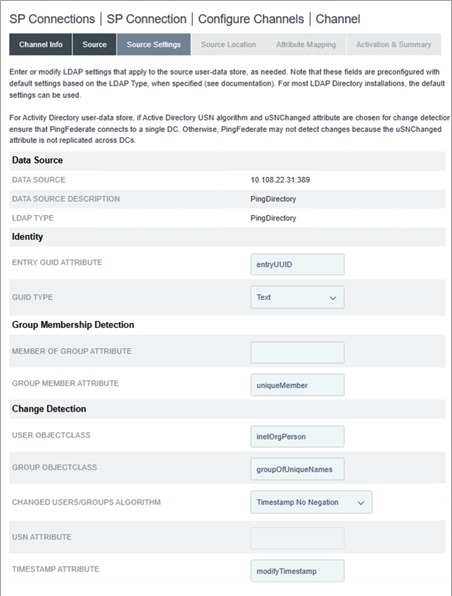

ในแท็บการตั้งค่าแหล่งที่มา ให้ตรวจสอบค่าต่อไปนี้:

สําหรับแอตทริบิวต์ ENTRY GUID ค่าจะเป็น entryUUID

สําหรับแอตทริบิวต์ GROUP MEMBER ค่าจะเป็น uniqueMember

สําหรับ USER OBJECTCLASS ค่าจะเป็น inetOrgPerson

สําหรับ GROUP OBJECTCLASS ค่าจะเป็น groupOfUniqueNames

คลิกปุ่ม “ถัดไป”

ในแท็บตำแหน่งของแหล่งที่มา ให้ทำดังต่อไปนี้:

สําหรับ DN ฐาน ให้ป้อนข้อมูลต่อไปนี้: dc=example,dc=com

ในส่วนผู้ใช้ สำหรับตัวกรอง ให้ป้อนข้อมูลต่อไปนี้: objectClass=inetOrgPerson

ในส่วนกลุ่ม สำหรับตัวกรอง ให้ป้อนข้อมูลต่อไปนี้: objectClass=groupOfUniqueNames

คลิกปุ่ม “ถัดไป”

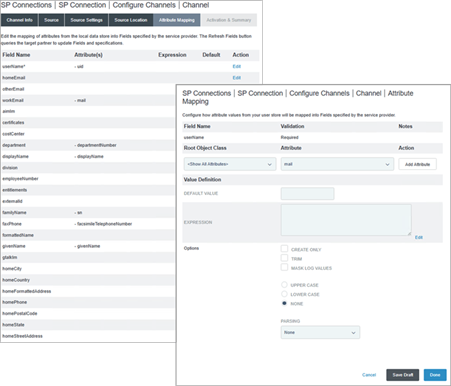

ในแท็บการแมปแอตทริบิวต์ ให้ทำดังต่อไปนี้:

แก้ไขแอตทริบิวต์ userName เป็น “mail” โดยทําดังต่อไปนี้

ในแถว userName ให้คลิกแก้ไข

ในส่วนคลาส Root Object ให้เลือก <แสดงแอตทริบิวต์ทั้งหมด>

จากรายการดรอปดาวน์แอตทริบิวต์ ให้เลือกเมล

คลิกปุ่มเพิ่มแอตทริบิวต์

ถัดจากแอตทริบิวต์ uuid ให้คลิกลิงก์ลบออก

เก็บแอตทริบิวต์ที่เหลือไว้ตามที่เป็น

คลิกปุ่ม “ถัดไป”

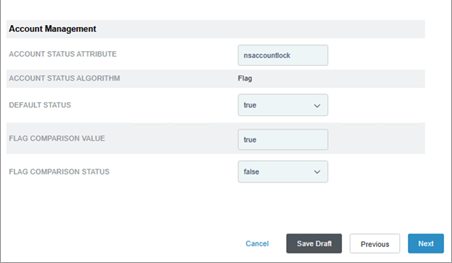

ในแท็บการเปิดใช้งานและสรุป ให้ทำดังต่อไปนี้:

สําหรับสถานะช่อง ให้เลือกใช้งานอยู่

คลิกปุ่มบันทึกฉบับร่าง

ขั้นตอนที่ 4.3: แมปแอตทริบิวต์ SCIM กับที่เก็บข้อมูล Ping ของคุณ

ทําตามขั้นตอนด้านล่างเพื่อแมปแอตทริบิวต์ SCIM ในที่เก็บข้อมูล Ping ผ่านคอนโซลการดูแลระบบ PingData

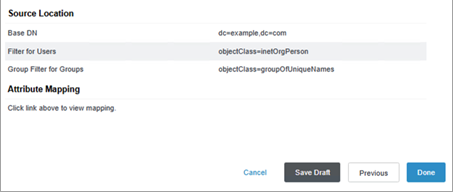

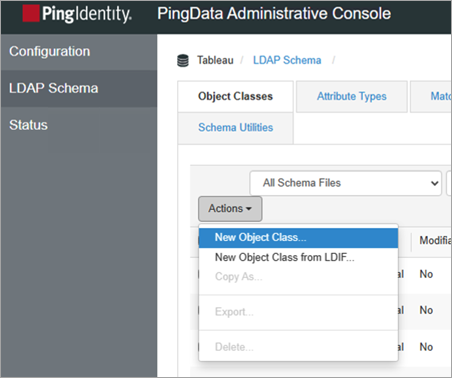

เข้าสู่ระบบคอนโซลการดูแลระบบ PingData

จากบานหน้าต่างนําทางด้านซ้าย ให้ไปที่สคีมา LDAP แล้วคลิกแท็บประเภทแอตทริบิวต์

ขั้นตอนที่ 4.3.1: สร้างประเภทแอตทริบิวต์ใหม่

คลิกปุ่มการดําเนินการ แล้วเลือกประเภทแอตทริบิวต์ใหม่

ในกล่องโต้ตอบประเภทแอตทริบิวต์ใหม่ ให้ทำดังต่อไปนี้:

สําหรับชื่อ ให้ป้อนข้อมูลต่อไปนี้: siteRoles

สําหรับคําอธิบาย ให้ป้อนคําอธิบาย ตัวอย่างเช่น “แอตทริบิวต์ที่กําหนดเองสําหรับบทบาทในไซต์บน Tableau Cloud”

คลิกบันทึก

ทําซ้ำขั้นตอนข้างต้นและทําดังต่อไปนี้ในกล่องโต้ตอบประเภทแอตทริบิวต์ใหม่:

สําหรับชื่อ ให้ป้อนการให้สิทธิ์ต่อไปนี้:

สําหรับคําอธิบาย ให้ป้อนคําอธิบาย ตัวอย่างเช่น “แอตทริบิวต์ที่กําหนดเองสําหรับการให้สิทธิ์บน Tableau Cloud”

คลิกบันทึก

ขั้นตอนที่ 4.3.2: สร้างคลาสออบเจ็กต์ใหม่

จากด้านบนของหน้า ให้คลิกแท็บคลาสออบเจ็กต์ คลิกปุ่มการดําเนินการ จากนั้นเลือกคลาสออบเจ็กต์ใหม่

ในกล่องโต้ตอบคลาสออบเจ็กต์ใหม่ ให้ทำดังต่อไปนี้:

สําหรับชื่อ ให้ป้อนดังต่อไปนี้: Tableau

สําหรับคําอธิบาย ให้ป้อนคําอธิบาย ตัวอย่างเช่น “เพิ่มแอตทริบิวต์ siteRoles เป็นการให้สิทธิ์”

จากรายการดรอปดาวน์พาเรนต์ ให้เลือก inetOrgPerson

จากรายการดรอปดาวน์ประเภท ให้เลือกโครงสร้าง

ในส่วนแอตทริบิวต์ ให้ทําดังต่อไปนี้:

สําหรับแอตทริบิวต์ที่จําเป็น ให้ค้นหาและเลือก sn แล้วคลิกปุ่มลูกศรเพิ่มรายการ

สําหรับแอตทริบิวต์ที่จําเป็น ให้ค้นหาและเลือก cn แล้วคลิกปุ่มลูกศรเพิ่มรายการ

สําหรับแอตทริบิวต์ที่จําเป็น ให้ค้นหาและเลือก objectClass แล้วคลิกปุ่มลูกศรเพิ่มรายการ

สําหรับแอตทริบิวต์ที่จําเป็น ให้ค้นหาและเลือก siteRoles แล้วคลิกปุ่มลูกศรเพิ่มรายการ

สําหรับแอตทริบิวต์ที่จําเป็น ให้ค้นหาและเลือกการให้สิทธิ์ แล้วคลิกปุ่มลูกศรเพิ่มรายการ

คลิกบันทึก

ขั้นตอนที่ 4.4: กำหนดค่า SAML

ทําตามขั้นตอนด้านล่างเพื่อแก้ไขการเชื่อมต่อ SP ที่คุณสร้างไว้ก่อนหน้านี้เพื่อรองรับ SAML SSO

ในคอนโซลการดูแลระบบ PingFederate ที่ด้านบนของหน้า ให้เลือกแอปพลิเคชัน > การเชื่อมต่อ SP

ในหน้าการเชื่อมต่อ SP ให้ทำดังต่อไปนี้:

คลิกชื่อการเชื่อมต่อที่คุณสร้างในขั้นตอนที่ 4.2

คลิกแท็บการเชื่อมต่อ

ในแท็บนําเข้าเมตาดาต้า ให้เก็บค่าไว้ตามที่เป็น (None) แล้วคลิกปุ่มถัดไป

ในแท็บตัวเลือกการเชื่อมต่อ ให้เก็บการเลือกไว้ตามที่เป็น (BROWSER SSO) แล้วคลิกปุ่มถัดไป

ในแท็บนําเข้าเมตาดาต้า ให้เก็บการเลือกไว้ตามที่เป็น (None) แล้วคลิกปุ่มถัดไป

ในแท็บข้อมูลทั่วไป ให้ทำดังต่อไปนี้:

สําหรับ ID เอนทิตีของ PARTNERS ให้แทนที่ข้อความด้วย ID เอนทิตี Tableau Cloud จากการกำหนดค่า SAML ใน Tableau Cloud ที่คุณเริ่มต้นในขั้นตอนที่ 2 ตัวอย่างเช่น https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb

(ไม่บังคับ) อัปเดตชื่อการเชื่อมต่อ

คลิกปุ่ม “ถัดไป”

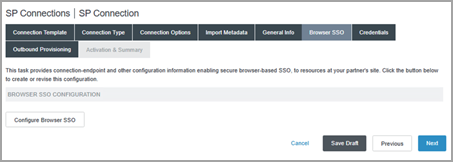

ในแท็บ Browser SSO ให้คลิกปุ่มกำหนดค่า Browser SSO

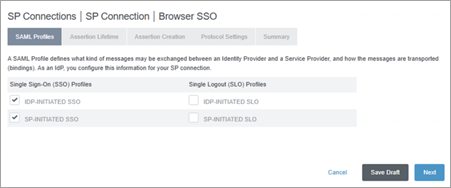

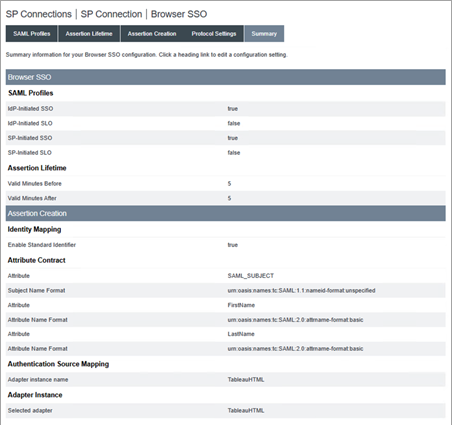

ในแท็บโปรไฟล์ SAML ให้ทำดังต่อไปนี้:

ในส่วนโปรไฟล์การลงชื่อเพียงครั้งเดียว (SSO) ให้ทําดังต่อไปนี้:

เลือกช่องทําเครื่องหมาย SSO ที่เริ่มต้นโดย IDP

เลือกช่องทําเครื่องหมาย SSO ที่เริ่มต้นโดย SP

คลิกปุ่ม “ถัดไป”

ในแท็บนําเข้าเมตาดาต้า ให้เก็บค่าไว้ตามที่เป็น (None) แล้วคลิกปุ่มถัดไป

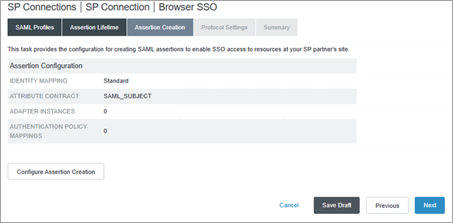

ในแท็บการสร้างการยืนยัน ให้คลิกปุ่มกําหนดค่าการสร้างการยืนยัน

ในแท็บนําเข้าเมตาดาต้า ให้เก็บการเลือกไว้ตามที่เป็น (None) แล้วคลิกปุ่มถัดไป

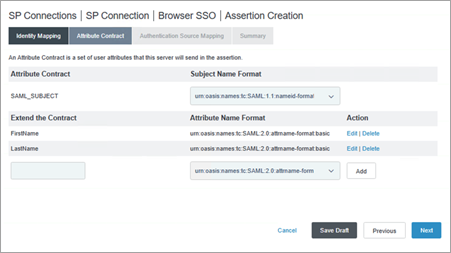

ในแท็บสัญญาแอตทริบิวต์ ให้ทำต่อไปดังนี้:

ในส่วนรูปแบบชื่อหัวเรื่อง ให้เก็บค่าไว้ตามที่เป็นอยู่ (urn:oasis:names:tc:SAML:nameid-format:unspecified)

ในส่วนต่อขยายสัญญา ให้ทําดังต่อไปนี้:

ในกล่องข้อความ ให้ป้อนต่อไปนี้: FirstName

ในส่วนรูปแบบชื่อแอตทริบิวต์ ให้เลือก urn:oasis:names:tc:SAML:2.0:attrname-format:basic

คลิกปุ่มเพิ่ม

ในกล่องข้อความ ให้ป้อนต่อไปนี้: LastName

ในส่วนรูปแบบชื่อแอตทริบิวต์ ให้เลือก urn:oasis:names:tc:SAML:2.0:attrname-format:basic

คลิกปุ่มเพิ่ม

คลิกปุ่ม “ถัดไป”

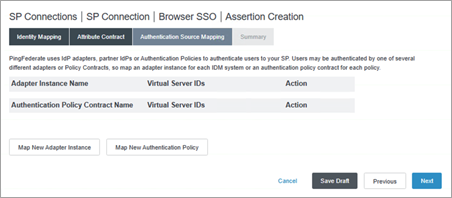

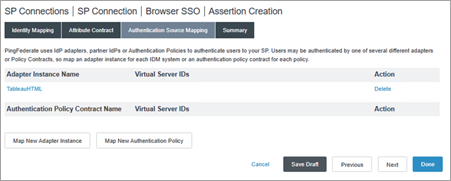

ในแท็บ การแมปแหล่งที่มาการตรวจสอบสิทธิ์ ให้คลิกปุ่มแมปอินสแตนซ์อะแดปเตอร์ใหม่

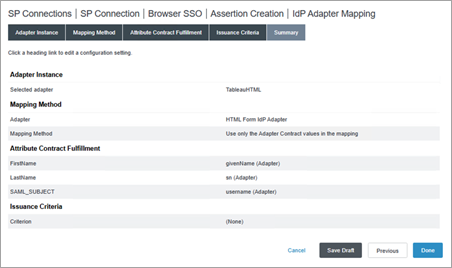

ในหน้าการแมปอะแดปเตอร์ IdP ในแท็บ อินสแตนซ์อะแดปเตอร์ ให้เลือกอะแดปเตอร์ที่คุณสร้างในขั้นตอนที่ 4.1.1 แล้วคลิกปุ่มถัดไป ตัวอย่างเช่น “credentialsValidatorInstance”

ในแท็บวิธีการแมป ให้เก็บค่าไว้ตามที่เป็นอยู่ (ใช้เฉพาะค่าสัญญาอะแดปเตอร์ในการยืนยัน SAML) แล้วคลิกปุ่ม “ถัดไป”

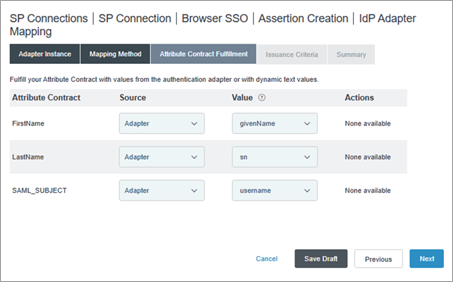

ในแท็บการทำตามสัญญาแอตทริบิวต์ ให้ทำต่อไปดังนี้:

ถัดจาก FirstName ให้ทำดังนี้:

จากเมนูดรอปดาวน์ที่มา ให้เลือก Adapter

จากรายการดรอปดาวน์ค่า ให้เลือก givenName

ถัดจาก LastName ให้ทำดังนี้:

จากเมนูดรอปดาวน์ที่มา ให้เลือก Adapter

จากรายการดรอปดาวน์ค่า ให้เลือก sn

ถัดจาก SAML_SUBJECT

จากเมนูดรอปดาวน์ที่มา ให้เลือก Adapter

จากรายการดรอปดาวน์ค่า ให้เลือก username

คลิกปุ่ม “ถัดไป”

ในแท็บเกณฑ์การออก ให้คลิกปุ่มถัดไป

ในแท็บสรุป ให้ตรวจสอบรายละเอียดแล้วคลิกปุ่มเสร็จสิ้น

ในแท็บการยืนยันการสร้าง ให้ตรวจสอบรายละเอียด แล้วคลิกปุ่มเสร็จสิ้น

ในแท็บการยืนยันการสร้าง ให้คลิกปุ่มถัดไป

ในหน้าการตั้งค่าโปรโตคอล ให้คลิกปุ่มกําหนดค่าการตั้งค่าโปรโตคอล

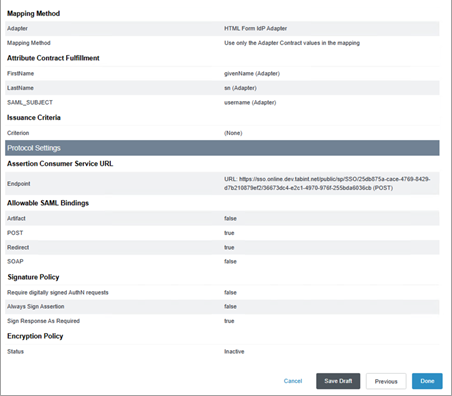

ในหน้าการตั้งค่าโปรโตคอล ในแท็บ URL บริการผู้บริโภคเพื่อการยืนยัน ให้ทําดังต่อไปนี้:

ในส่วนค่าเริ่มต้น ให้เลือกกล่องกาเครื่องหมาย

ในส่วนการผูก ให้เลือก POST

ในส่วน URL ปลายทาง ให้ป้อน ACS URL จากการกําหนดค่า SAML ใน Tableau Cloud ที่คุณเริ่มต้นในขั้นตอนที่ 2 แล้วคลิกปุ่มเพิ่ม ตัวอย่างเช่น “https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”

คลิกปุ่ม “ถัดไป”

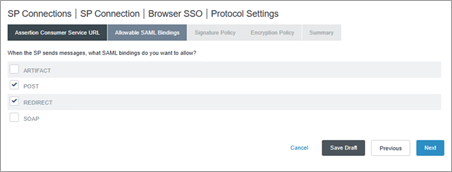

ในแท็บการผูก SAML ที่อนุญาตได้ ให้ทำดังต่อไปนี้:

ตรวจสอบให้แน่ใจว่าได้เลือกกล่องกาเครื่องหมาย POST และ REDIRECT แล้ว และลบการเลือกกล่องกาเครื่องหมายอื่นๆ

คลิกปุ่ม “ถัดไป”

ในแท็บนโยบายลายเซ็น ให้คลิกปุ่มถัดไป

ในแท็บนโยบายการเข้ารหัส ให้เก็บการเลือกไว้ตามที่เป็น (None) แล้วคลิกปุ่มถัดไป

ในแท็บสรุป ให้ตรวจสอบรายละเอียดแล้วคลิกปุ่มเสร็จสิ้น

ในหน้า Browser SSO ในแท็บการตั้งค่าโปรโตคอล ให้คลิกปุ่มถัดไป

ในแท็บสรุป ให้ตรวจสอบรายละเอียดแล้วคลิกปุ่มเสร็จสิ้น

ในหน้าการเชื่อมต่อ SP ในแท็บข้อมูลทั่วไป ให้คลิกปุ่มถัดไป

ในแท็บกำหนดค่า Browser SSO ให้คลิกปุ่มถัดไป

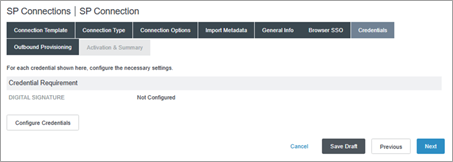

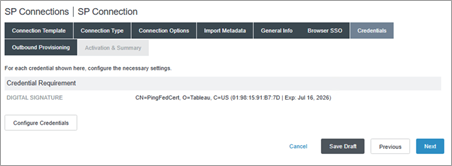

ในแท็บข้อมูลเข้าสู่ระบบ ให้คลิกปุ่มกำหนดค่าข้อมูลเข้าสู่ระบบ

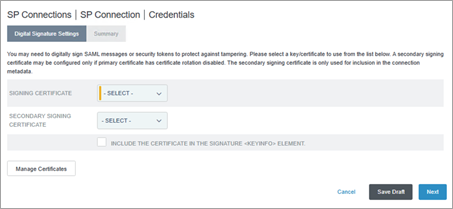

ในแท็บ การตั้งค่าลายเซ็นดิจิทัล ให้ทำหนึ่งอย่างดังนี้

หากคุณมีใบรับรองการลงนามที่ถูกต้องอยู่แล้ว ให้ทำดังต่อไปนี้

จากรายการดรอปดาวน์ ใบรับรองที่ลงนาม ให้เลือกใบรับรองที่มี แล้วคลิกปุ่ม “ถัดไป”

ข้ามไปยังขั้นตอนที่ 38

หากคุณยังไม่มีใบรับรองการลงนามที่ถูกต้อง ให้ทำดังต่อไปนี้

คลิกปุ่ม จัดการใบรับรอง

ข้ามไปยังขั้นตอนที่ 33

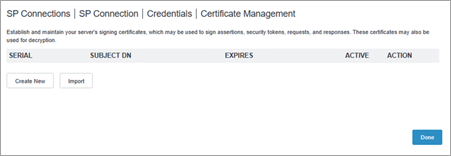

ในหน้าการจัดการใบรับรอง ให้คลิกปุ่มสร้างใหม่

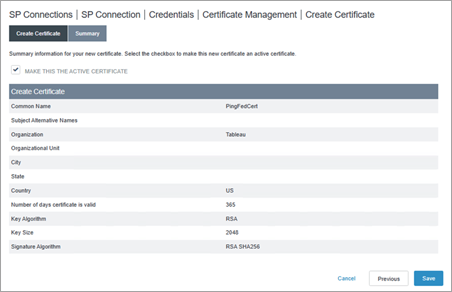

บนหน้าสร้างใบรับรอง ในแท็บสร้างใบรับรอง ให้ทําดังต่อไปนี้:

สำหรับชื่อทั่วไป ให้ป้อนชื่อ ตัวอย่างเช่น “PingFedCert”

สําหรับองค์กร ให้ป้อนชื่อ ตัวอย่างเช่น “Tableau”

สำหรับประเทศ ให้ป้อนชื่อประเทศ

คลิกปุ่ม “ถัดไป”

ในแท็บสรุป ตรวจสอบให้แน่ใจว่าได้เลือกกล่องกาเครื่องหมาย “สร้างใบรับรองที่ใช้งานอยู่”นี้ แล้วคลิกปุ่มบันทึก

ในหน้าการจัดการใบรับรอง ให้คลิกปุ่มเสร็จสิ้น

ในหน้าข้อมูลเข้าสู่ระบบ ให้ทำดังต่อไปนี้:

จากเมนูดรอปดาวน์ใบรับรองการลงชื่อ ให้เลือกใบรับรองที่สร้างขึ้นใหม่

คลิกปุ่ม “ถัดไป”

ในหน้าสรุป ให้คลิกปุ่มเสร็จสิ้น

ในหน้าการเชื่อมต่อ SP ในแท็บการจัดสรรขาออก ให้คลิกปุ่มถัดไป

ในแท็บการเปิดใช้งานและสรุป ให้ตรวจสอบรายละเอียดแล้วคลิกปุ่มเสร็จสิ้น

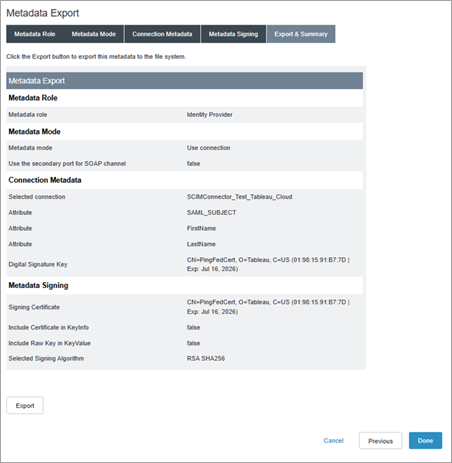

ขั้นตอนที่ 5: ส่งออกเมตาดาต้าจาก PingFederate

หากต้องการตั้งค่า SAML ใน Tableau Cloud ให้เสร็จสิ้น คุณจะต้องมีไฟล์เมตาดาต้า SAML (.xml) จาก PingFederate ที่จะอัปโหลดไปยัง Tableau Cloud

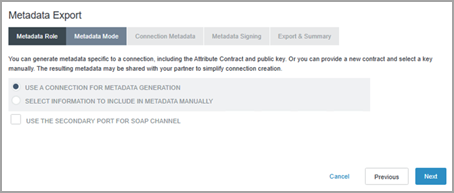

ในคอนโซลการดูแลระบบ PingFederate ให้เลือกระบบ > เมตาดาต้าของโปรโตคอล > การส่งออกเมตาดาต้า

ในหน้าส่งออกเมตาดาต้า ในแท็บบทบาทเมตาดาต้า ให้เก็บการเลือกไว้ตามที่เป็น (ฉันเป็นผู้ให้บริการข้อมูลประจำตัว (IDP)) แล้วคลิกปุ่มถัดไป

ในแท็บโหมดเมตาดาต้า ให้เก็บการเลือกไว้ตามที่เป็น (ใช้การเชื่อมต่อสําหรับการสร้างเมตาดาต้า) แล้วคลิกปุ่มถัดไป

ในแท็บเมตาดาต้าการเชื่อมต่อ จากเมนูดรอปดาวน์ ให้เลือกการเชื่อมต่อ SP ที่คุณสร้างในขั้นตอนที่ 4.2 แล้วคลิกปุ่มถัดไป

ในแท็บการลงชื่อเมตาดาต้า จากรายการดรอปดาวน์ใบรับรองการลงชื่อ ให้เลือกใบรับรองที่คุณสร้างในขั้นตอนที่ 4.4 แล้วคลิกปุ่มถัดไป

ในแท็บส่งออกและสรุป ให้คลิกปุ่มส่งออก เพื่อดาวน์โหลดไฟล์เมตาดาต้า PingFederate จากนั้นคลิกปุ่มเสร็จสิ้น

ขั้นตอนที่ 6: ทำการกำหนดค่า SAML ใน Tableau Cloud ให้เสร็จสมบูรณ์

ขั้นตอนต่อไปนี้จะต้องดําเนินการใน Tableau Cloud

กลับไปที่ Tableau Cloud บนหน้าการกำหนดค่าใหม่ ในส่วนที่ 2. อัปโหลดเมตาดาต้าไปยัง Tableau คลิกปุ่มเลือกไฟล์และไปยังไฟล์เมตาดาต้า SAML ที่คุณบันทึกจาก PingFederate ในขั้นตอนที่ 5 วิธีนี้จะป้อนค่า ID เอนทิตี IdP และ URL บริการ SSO โดยอัตโนมัติ

แมปชื่อแอตทริบิวต์ (การยืนยัน) ภายใต้ 3. แมปแอตทริบิวต์กับชื่อแอตทริบิวต์ที่สอดคล้องกันใน PingFederate

ในส่วนที่ 4. เลือกค่าเริ่มต้นสำหรับการฝังมุมมอง (ไม่บังคับ) เลือกประสบการณ์ที่คุณต้องการเปิดใช้งานเมื่อผู้ใช้เข้าถึงเนื้อหาแบบฝัง หากต้องการข้อมูลเพิ่มเติม โปรดดูส่วนเกี่ยวกับการเปิดใช้งานการฝัง iFrame ด้านล่าง

คลิกที่ปุ่มบันทึกและดำเนินการต่อ

เกี่ยวกับการเปิดใช้งานการฝัง iFrame

หมายเหตุ: ใช้กับ Tableau Cloud เท่านั้น

เมื่อคุณเปิดใช้งาน SAML ในไซต์ของคุณ คุณต้องระบุว่าผู้ใช้จะลงชื่อเข้าใช้ด้วยวิธีใดเพื่อเข้าถึงมุมมองที่ฝังไว้ในหน้าเว็บ ขั้นตอนเหล่านี้กำหนดค่า Okta ให้อนุญาตการตรวจสอบสิทธิ์โดยใช้เฟรมอินไลน์ (iFrame) สำหรับการแสดงเป็นภาพแบบฝัง การฝังเฟรมอินไลน์อาจมอบประสบการณ์ผู้ใช้ที่ราบรื่นขึ้นเมื่อลงชื่อเข้าใช้เพื่อดูการแสดงเป็นภาพแบบฝัง ตัวอย่างเช่น หากผู้ใช้ได้รับการตรวจสอบสิทธิ์ด้วยผู้ให้บริการข้อมูลประจำตัวแล้วและเปิดใช้งานการฝัง iFrame อยู่ ผู้ใช้จะตรวจสอบสิทธิ์ด้วย Tableau Cloud อย่างราบรื่นเมื่อเรียกดูหน้าที่มีการแสดงเป็นภาพแบบฝัง

ข้อควรระวัง: การฝังเฟรมในบรรทัดอาจมีความเสี่ยงต่อการโจมตีแบบหลอกให้คลิก การหลอกให้คลิก เป็นประเภทของการโจมตีหน้าเว็บอย่างหนึ่งที่ผู้โจมตีพยายามหลอกล่อให้ผู้ใช้คลิกหรือป้อนเนื้อหาโดยแสดงหน้าเพื่อโจมตีในเลเยอร์แบบโปร่งใสบนหน้าที่ไม่เกี่ยวข้อง ในบริบทของ Tableau Cloud ผู้โจมตีอาจพยายามใช้การโจมตีแบบหลอกให้คลิกเพื่อดักจับข้อมูลเข้าสู่ระบบของผู้ใช้หรือเพื่อให้ผู้ใช้ที่ผ่านการตรวจสอบสิทธิ์เปลี่ยนการตั้งค่า หากต้องการข้อมูลเพิ่มเติมเกี่ยวกับการโจมตีแบบหลอกให้คลิก โปรดดูการหลอกให้คลิก(ลิงก์จะเปิดในหน้าต่างใหม่)บนเว็บไซต์ Open Web Application Security Project

หมายเหตุสำหรับการรองรับ SCIM ร่วมกับ PingFederate

เนื่องจากข้อจํากัดใน PingFederate การอัปเดต siteRole ในกลุ่มจะไม่เริ่มต้นการอัปเดต siteRole สําหรับผู้ใช้ภายในกลุ่มนั้น ซึ่งอาจส่งผลให้เกิดการกําหนดแอตทริบิวต์ siteRole เก่า หากต้องการแก้ไขปัญหานี้ คุณสามารถใช้การอัปเดตแอตทริบิวต์ที่ไม่ใช่แบบกําหนดเองควบคู่ไปกับการอัปเดตแอตทริบิวต์ siteRole เพื่อเริ่มการอัปเดต siteRole ซึ่งสามารถทําได้ด้วยตนเองหรือโดยอัตโนมัติโดยใช้หนึ่งในตัวเลือกต่อไปนี้:

- จัดการ siteRoles บนออบเจ็กต์ผู้ใช้เท่านั้น

- หลังจากอัปเดตกลุ่ม ให้อัปเดตแอตทริบิวต์สําหรับผู้ใช้รายนั้นด้วยตนเอง ไม่จําเป็นต้องเป็นแอตทริบิวต์ที่รองรับ SCIM อย่างบทบาทในไซต์ อาจเป็นคําอธิบายหรือแอตทริบิวต์ชื่อก็ได้

- ตั้งค่านิพจน์ OGNL ใน PingFederate และดําเนินการอัปเดตสมาชิกกลุ่มก่อนที่ Ping Server จะเริ่มทํางาน หลังจากที่คุณเริ่ม Ping Server ระบบจะทริกเกอร์การอัปเดตแอตทริบิวต์ siteRole

- ตั้งค่านิพจน์ OGNL ใน PingFederate นอกจากนี้ ให้ตั้งค่ากลุ่มคงที่ตรงข้ามและงาน cron เพื่อทริกเกอร์การอัปเดต siteRole ด้วย

นิพจน์ OGNL ใน PingFederate จะประเมินแอตทริบิวต์ระหว่างผู้ใช้และการเป็นสมาชิกกลุ่มเพื่อกําหนด siteRole