Konfigurera SCIM med PingFederate

Du kan konfigurera användarhantering, etablera grupper och tilldela Tableau Cloud-platsroller via PingFederate.

När du utför stegen nedan rekommenderar vi att du har PingFederate-dokumentationen till hands, eftersom den utgör ett komplement till de procedurer som beskrivs nedan.

Viktigt:

De här stegen gäller ett program från en utomstående tillverkare och kan ändras utan vår vetskap. Om de steg som beskrivs här inte motsvarar vad du ser med ditt IdP-konto kan du använda det allmänna avsnittet SCIM i kombination med IdP-dokumentationen.

- Konfigurationsstegen i identitetsprovidern kan vara i en annan ordning än vad du ser i Tableau.

Steg 1: Se till att alla krav är uppfyllda

För att du ska kunna utföra de procedurer som beskrivs i det här dokumentet måste följande förutsättningar vara uppfyllda:

SCIM Provisioner: Programmet SCIM Provisioner ska vara installerat och konfigurerat. Mer information finns i avsnittet om SCIM Provisioner(Länken öppnas i ett nytt fönster) i dokumentationen för PingIdentity.

Ping-datalager: Ett datalager, till exempel PingDirectory, ska vara konfigurerat. Mer information finns i avsnittet Configuring an LDAP connection(Länken öppnas i ett nytt fönster) i dokumentationen för PingIdentity.

SAML i protokollinställningarna: Konfigurera protokollinställningar för SAML-federation.

Steg 2: Börja Konfigurera SAML i Tableau Cloud

SCIM-funktionerna i Tableau Cloud kräver att du konfigurerar platsen för stöd för enkel inloggning med SAML. Du kommer att återvända till och uppdatera SAML-konfigurationen i ett senare steg.

Logga in på Tableau Cloud-platsen som platsadministratör och välj Inställningar > Autentisering.

På fliken Autentisering klickar du på knappen Ny konfiguration, väljer SAML i listrutan Autentisering och anger sedan ett namn för konfigurationen.

Obs! Det går inte att byta namn på konfigurationer som skapats före januari 2025 (Tableau 2024.3).

Hoppa över steg 1. Exportera metadata från identitetsprovidern. Du kommer återvända till det här steget längre fram.

Under steg 2. Ladda upp metadata till Tableau laddar du upp en .xml-metadatafil som platshållare. Du kommer att ersätta den här filen med en giltig .xml-metadatafil från PingFederate i ett senare steg.

Klicka på Spara.

Steg 3: Aktivera SCIM-stöd i Tableau Cloud

Utför följande åtgärder för att aktivera SCIM-stöd i Tableau Cloud. Du kommer att använda informationen i det här avsnittet för att aktivera SCIM i PingFederate.

Logga in på Tableau Cloud-platsen som platsadministratör och välj Inställningar > Autentisering.

Klicka på knappen Ny konfiguration under System for Cross-domain Identity Management (SCIM) på sidan Autentisering.

Gör följande i dialogrutan Ny SCIM-konfiguration:

Ange ett namn för SCIM-konfigurationen.

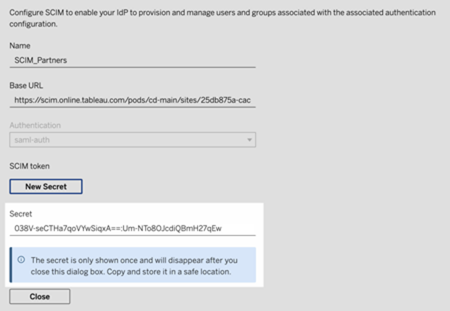

Kopiera den Bas-URL som ska användas i identitetsproviderns SCIM-inställningar.

Välj den SAML-autentiseringskonfiguration som ska associeras med SCIM från listrutan Autentisering.

Klicka på Spara.

Obs! Avsnittet SCIM-token fylls i automatiskt.

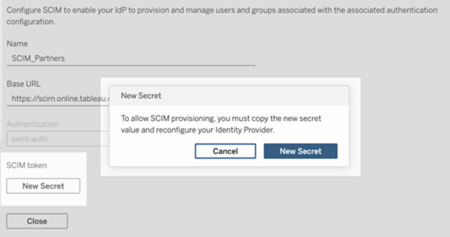

Gör följande under SCIM-token:

Klicka på knappen Ny hemlighet.

Klicka på knappen Ny hemlighet igen i dialogrutan Ny hemlighet. En nyligen genererad hemlighet visas.

Kopiera hemligheten och spara den på en säker plats. Hemligheten kommer användas i steg 4.2.1.

Viktigt:

Om du stänger SCIM-konfigurationen innan du kan lägga till hemligheten i identitetsproviderns SCIM-inställningar kan du fortfarande redigera SCIM-konfigurationen, men du måste i så fall klicka på Ny hemlighet igen för att generera en ny hemlighet.

Hemligheten är knuten till Tableau-platsadministratören som skapade SCIM-konfigurationen. Hemligheten blir ogiltig om användarens platsroll ändras eller om användaren inte längre är medlem på platsen. I sådana fall kan en annan platsadministratör generera en ny hemlighet för den befintliga SCIM-konfigurationen och lägga till den i identitetsproviderns SCIM-inställningar eller skapa en helt ny SCIM-konfiguration genom att lägga till bas-URL:en och hemligheten i identitetsproviderns SCIM-inställningar.

Klicka på Stäng.

Steg 4: Aktivera enkel inloggning i PingFederate

Du aktiverar enkel inloggning med SAML i din PingFederate-miljö genom att göra följande:

- Skapa en adapterinstans för identitetsprovidern

- Konfigurera en SP-anslutning

- Mappa attribut i ditt Ping-datalager

- Konfigurera enkel inloggning med SAML

Viktigt: Vi vill påminna om att vi endast beskriver stegen och exemplen här i demonstrationssyfte.

Steg 4.1: Skapa en adapterinstans för identitetsprovidern

Utför samtliga procedurer nedan för att skapa en adapter för HTML-formulär(Länken öppnas i ett nytt fönster). PingFederate använder adaptrar för identitsprovider, till exempel adaptrar för HTML-formulär, vid autentisering av användare. En adapter för identitetsprovider läser av sessionsinformation och tillhandahåller användaridentifieringsfunktioner för PingFederate.

Logga in på administratörskonsolen för PingFederate.

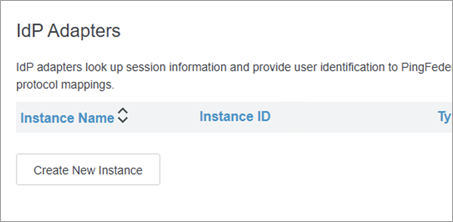

Välj Authentication > IdP Adapters.

På sidan IdP Adapters klickar du på knappen Create New Instance. Konfigurationen Create Adapter Instance visas.

Steg 4.1.1: Skapa en adapterinstans (del 1)

På sidan Create Adapter Instance växlar du till fliken Type och gör sedan följande:

Ange ett namn i INSTANCE NAME. Till exempel ”credentialsValidatoreInstance”.

Ange ett värde i INSTANCE ID. Till exempel ”3”.

I listrutan TYPE väljer du HTML Form IdP Adapter.

Gör ingen ändring i PARENT INSTANCE (None).

Klicka på knappen Next.

Steg 4.1.2: Skapa en autentiseringsvaliderare

På fliken IdP Adapter gör du följande:

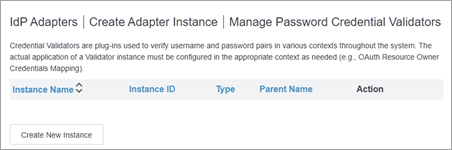

Bläddra till botten av sidan och klicka på knappen Manage Password Credential Validators.

På sidan Manage Password Credential Validators klickar du på knappen Create New Instance.

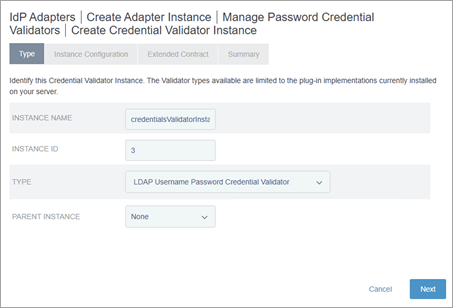

På sidan Create Credentials Validator instance växlar du till fliken Type och gör följande:

Ange ett namn i INSTANCE NAME. Till exempel ”credentialsValidatorInstance”.

Ange ett värde i INSTANCE ID. Till exempel ”3”.

I listrutan TYPE väljer du LDAP Username Password Credential Validator.

Gör ingen ändring i PARENT INSTANCE (None).

Klicka på knappen Next.

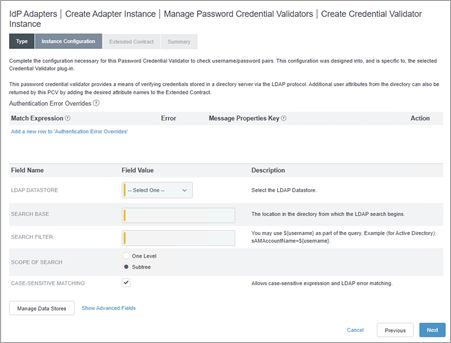

På fliken Instance Configuration gör du följande:

I listrutan LDAP DATASTORE väljer du den Ping Directory-datakälla som du konfigurerade tidigare.

I fältet SEARCH BASE anger du följande: dc=example,dc=com.

I fältet SEARCH FILTER anger du följande: mail=${username}

Behåll övriga inställningar som de är.

Klicka på knappen Next.

Granska informationen på fliken Summary och klicka på knappen Save .

Återgå till sidan Manage Password Credential Validators och klicka på knappen Done .

Återgå till sidan Create Adapter Instance, bläddra till avsnittet Password Credential Validator Instance och gör följande:

Klicka på länken Add a new row to `Credential Validators`.

Välj den nya valideringsinstansen som du skapade nyss i listmenyn som visas. Till exempel ”credentialsValidatorInstance”.

Klicka på länken Update .

Klicka på knappen Next.

Steg 4.1.3: Skapa en adapterinstans (del 2)

Återgå till fliken Extended Contract och gör följande:

Under avsnittet Extended the Contract gör du följande:

I textrutan skriver du ”sn” och klickar på knappen Add .

Klicka på knappen Next.

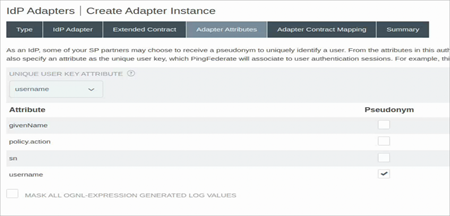

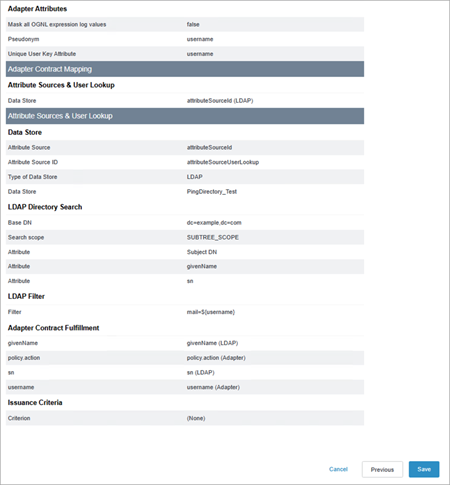

På fliken Adapter Attributes gör du följande:

Välj username i listrutan UNIQUE USER KEY ATTRIBUTE.

Vid username markerar du kryssrutan Pseudonym.

Klicka på knappen Next.

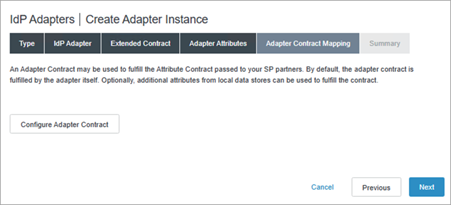

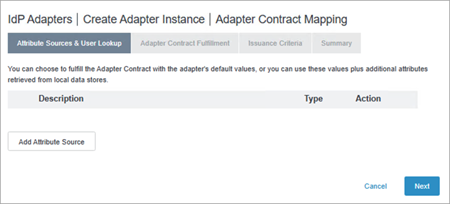

På fliken Adapter Contract Mappning klickar du på knappen Configure Adapter Contract .

Steg 4.1.4: Konfigurera mappning av adapterkontrakt (del 1)

Växla till fliken Adapter Sources & Users Lookup och klicka på knappen Add Attribute Source .

Steg 4.1.5: Konfigurera attributkällor och användarsökning

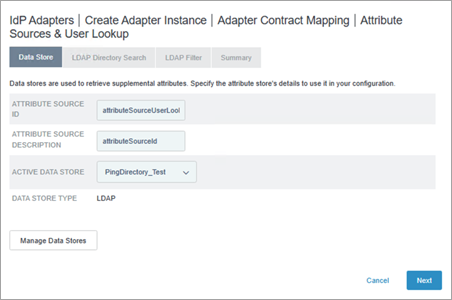

På fliken Data Store gör du följande:

Ange ett namn för ATTRIBUTE SOURCE ID. Till exempel ”attributeSourceUserLookup”.

Ange en beskrivning för ATTRIBUTE SOURCE DESCRIPTION. Till exempel ”attributeSourceId”.

Från ACTIVE DATA STORE väljer du det Ping Directory-datalager som du konfigurerade tidigare.

Klicka på knappen Next.

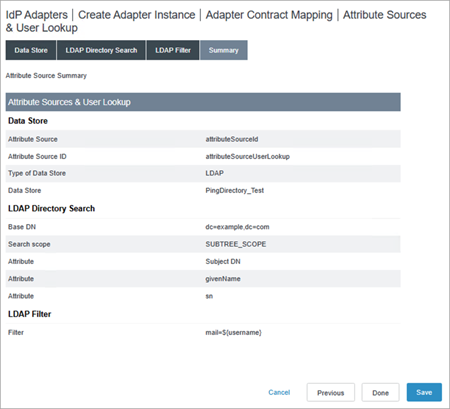

På fliken LDAP Directory Search gör du följande:

Vid BASE DN anger du följande: dc=example,dc=com

Under avsnittet Attribute to return from search gör du följande:

I kolumnen ROOT OBJECT CLASS väljer du Show All Attributes.

Under kolumnen Options väljer du givenName i textrutan och klickar sedan på knappen Add Attribute .

I textrutan väljer du sn och klickar sedan på knappen Add Attribute .

Klicka på knappen Next.

Växla till fliken LDAP Filter och gör följande:

I textrutan FILTER anger du följande: mail=${username}

Klicka på knappen Next.

På fliken Summary klickar du på knappen Save.

Steg 4.1.6: Konfigurera mappning av adapterkontrakt (del 2)

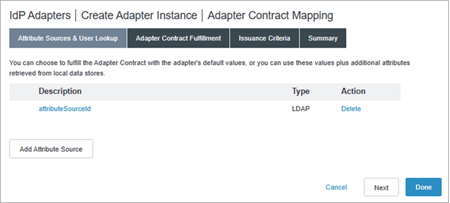

På fliken Attribute Sources & User Lookup väljer du det nya adapterkontraktet som du skapade nyss. Till exempel ”attributeSourceId”.

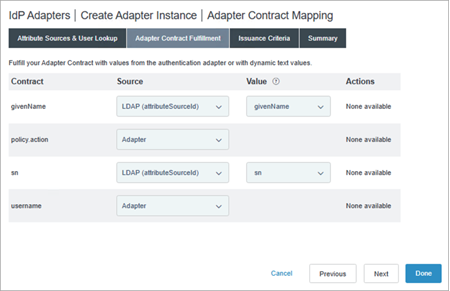

På fliken Adapter Contract Fulfillment gör du följande:

För givenName väljer du LDAP (attributeSourceId)i listrutan Source. I listrutan Value väljer du givenName.

För policy.action låter du alternativet i listrutan Source stå som det är (Adapter).

För sn väljer du LDAP (attributeSourceId)i listrutan Source. I listrutan Value väljer du sn.

För username låter du värdet stå som det är (Adapter).

Klicka på knappen Next.

På fliken Issuance Criteria klickar du på knappen Next.

Granska informationen på fliken Summary och klicka på knappen Save .

Steg 4.2: Skapa en SP-anslutning

Skapa en SP-anslutning genom att utföra samtliga procedurer nedan. PingFederate använder SP-anslutningar för IdP-initierad enkel inloggning.

Från administratörskonsolen för PingFederate bläddrar du till Applications > SP Connections.

Klicka på knappen Create Connection på sidan SP Connections.

På fliken Connection Template låter du inställningen stå som den är (DO NOT USE A TEMPLATE FOR THIS CONNECTION) och klickar sedan på knappen Next.

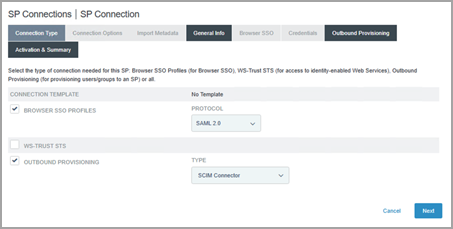

På fliken Connection Type gör du följande:

Markera kryssrutan BROWSER SSO Profiles.

Låt värdet stå som det är (SAML 2.0) i listrutan PROTOCOL.

Markera kryssrutan OUTBOUND PROVISIONING.

Klicka på knappen Next.

På fliken Connection Options klickar du på knappen Next.

På fliken Import Metadata låter du värdet stå som det är (NONE) och klickar på knappen Next.

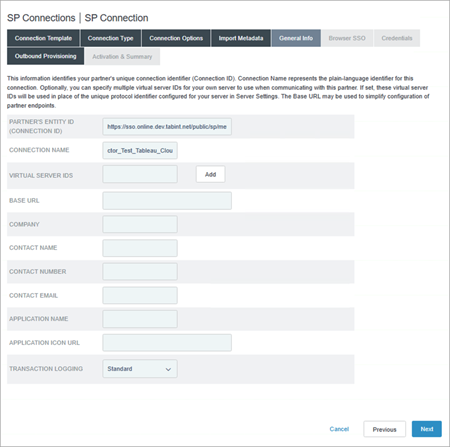

På fliken General Info gör du följande:

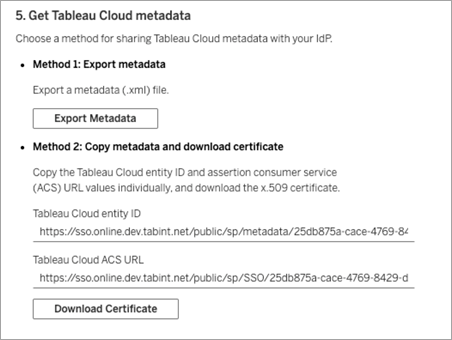

För PARTNERS ENTITY ID anger du entitets-ID:t för Tableau Cloud från den SAML-konfiguration i Tableau Cloud som du började skapa i steg 2. Till exempel ”https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”.

Ange ett namn i CONNECTION NAME. Till exempel ”SCIM Connector”.

Klicka på knappen Next.

På fliken Outbound Provisioning klickar du på knappen Configure Provisioning.

Steg 4.2.1: Skapa en konfigurationskanal

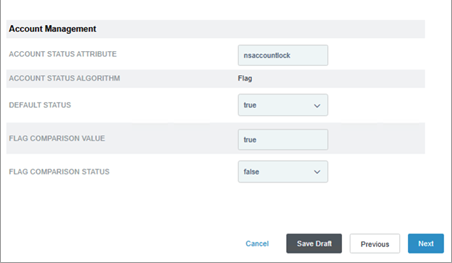

På fliken Target gör du följande:

För SCIM URL anger du bas-URL:en från SCIM-konfigurationen i Tableau Cloud som du skapade i steg 3. Till exempel ”https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2”.

För SCIM VERSION låter du värdet stå som det är (2.0).

I listrutan AUTHENTICATION METHOD väljer du OAUTH 2 BEARER TOKEN.

För ACCESS TOKEN anger du SCIM-tokenhemligheten från den SCIM-konfiguration i Tableau Cloud som du skapade i steg 3.

För UNIQUE USER IDENTIFIER låter du värdet stå som det är (userName).

För RESULTS PER PAGE anger du följande värde: 25. Vi rekommenderar att det här värdet ändras av prestandaskäl.

Kontrollera att följande kryssrutor är markerade för PROVISIONING OPTIONS:

USER CREATE

USER UPDATE

USER DISABLE /DELETE

PROVISION DISABLED USERS

För REMOVE USER ACTION låter du värdet stå som det är (Disable). Vi rekommenderar det här alternativet för att ändra användarens roll till Olicensierad i Tableau Cloud om de tas bort från identitetsprovidern för PingFederate.

För GROUP NAME SOURCE gör du följande:

Låt värdet stå som det är (Common Name) i listrutan.

Markera kryssrutan USE PATCH FOR GROUP UPDATES.

För CUSTOM ATTRIBUTE SCHEMA URNS anger du följande värde:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Klicka på knappen Next.

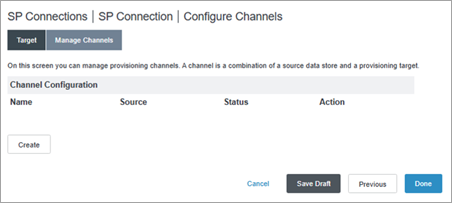

På sidan Configure Channels växlar du till fliken Target och klickar på knappen Create.

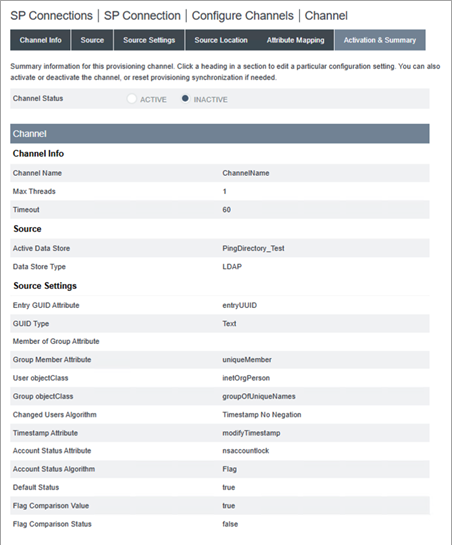

På fliken Channel Info anger du ett namn för CHANNEL NAME och klickar sedan på knappen Next.

På fliken Source gör du följande:

I listrutan ACTIVE DATA STORE väljer du Ping-datalagret.

Välj LDAP i listrutan TYPE.

Klicka på knappen Next.

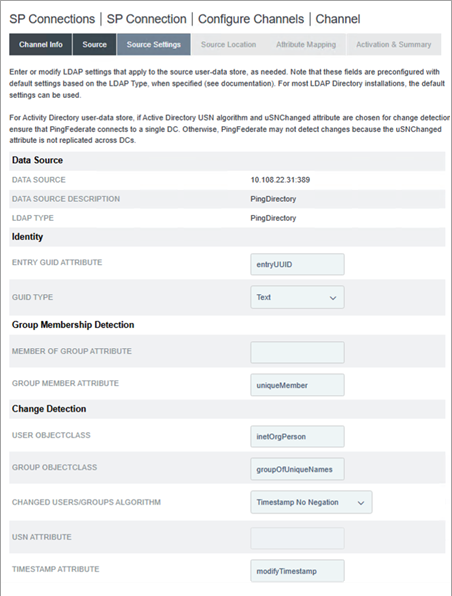

På fliken Source Settings anger du följande värden:

För ENTRY GUID ATTRIBUTE är värdet entryUUID.

För GROUP MEMBER ATTRIBUTE är värdet uniqueMember.

För USER OBJECTCLASS är värdet inetOrgPerson.

För GROUP OBJECTCLASS är värdet groupOfUniqueNames.

Klicka på knappen Next.

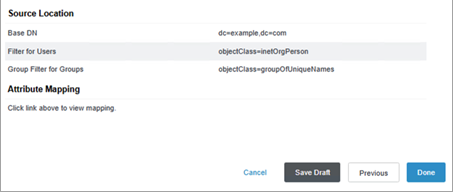

På fliken Source Location gör du följande:

Vid BASE DN anger du följande: dc=example,dc=com

I avsnittet Users anger du följande för FILTER: objectClass=inetOrgPerson

I avsnittet Groups anger du följande för FILTER: objectClass=groupOfUniqueNames

Klicka på knappen Next.

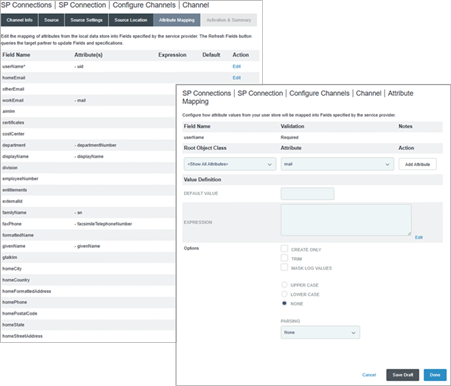

På fliken Attribute Mapping gör du följande:

Redigera attributet userName till ”mail” genom att göra följande:

Bläddra till raden userName och klicka på Edit.

Under klassen Root Object väljer du <Show All Attributes>.

Välj mail i listrutan Attributes.

Klicka på knappen Add Attribute.

Klicka på länken Remove intill uuid-attributet.

Låt resterande attribut stå som de är.

Klicka på knappen Next.

På fliken Activation & Summary gör du följande:

Välj Active för Channel Status.

Klicka på knappen Save Draft.

Steg 4.3: Mappa SCIM-attribut till ditt Ping-datalager

Utför procedurerna nedan för att mappa SCIM-attributen i Ping-datalagret via administratörskonsolen för PingData.

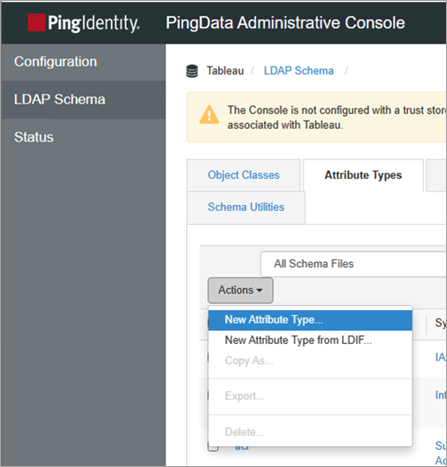

Logga in på din administratörskonsol för PingData.

Från den vänstra navigeringsrutan bläddrar du till LDAP Schema och klickar på fliken Attribute Types.

Steg 4.3.1: Skapa nya attributtyper

Klicka på knappen Actions och välj New Attribute Type.

Gör följande i dialogrutan New Attribute Type:

För Name anger du: siteRoles

För Description anger du en beskrivning. Till exempel ”Anpassat attribut för platsroller i Tableau Cloud”.

Klicka på Spara.

Upprepa föregående steg och gör följande i dialogrutan New Attribute Type :

För Name anger du följande: berättigande

För Description anger du en beskrivning. Till exempel ”Anpassat attribut för berättigande i Tableau Cloud”.

Klicka på Spara.

Steg 4.3.2: Skapa en ny objektklass

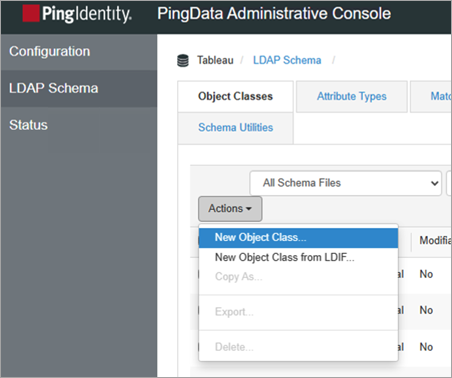

Klicka på fliken Object Class längst upp på sidan, klicka på knappen Actions och välj sedan New Object Class.

Gör följande i dialogrutan New Object Class:

För Name anger du följande: Tableau.

För Description anger du en beskrivning. Till exempel ”Lägg till attributet siteRoles som berättigande”.

Välj inetOrgPerson i listrutan Parent.

Välj Structural i lisrutan Type.

Gör följande i avsnittet Attributes:

För Required Attribute bläddrar du till och väljer sn och klickar på pilknappen Add item.

För Required Attribute bläddrar du till och väljer cn och klickar på pilknappen Add item.

För Required Attribute bläddrar du till och väljer objectClass och klickar på pilknappen Add item.

För Optional Attributes bläddrar du till och väljer siteRoles och klickar på pilknappen Add item.

För Optional Attributes bläddrar du till och väljer berättiganden och klickar på pilknappen Add item.

Klicka på Spara.

Steg 4.4: Konfigurera SAML

Följ proceduren nedan för att redigera SP-anslutningen som du skapade tidigare för att stödja enkel inloggning med SAML.

Välj Applications > SP Connections längst upp på sidan i administratörskonsolen för PingFederate.

På sidan SP Connections gör du följande:

Klicka på anslutningsnamnet som du skapade i steg 4.2.

Klicka på fliken Connection.

Låt alla val stå som de är på fliken Connections och klicka på knappen Next.

På fliken Connection Options låter du valet stå som det är (BROWSER SSO) och klickar på knappen Next.

På fliken Import Metadata låter du valet stå som det är (NONE) och klickar på knappen Next.

På fliken General Info gör du följande:

För PARTNERS ENTITY ID ersätter du texten entitets-ID:t för Tableau Cloud från den SAML-konfiguration i Tableau Cloud som du började skapa i steg 2. Till exempel https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb.

(Valfritt) Uppdatera CONNECTION NAME.

Klicka på knappen Next.

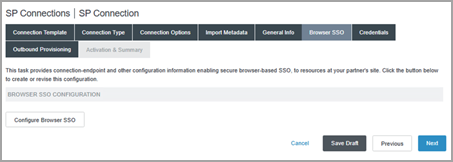

På fliken Browser SSO klickar du på knappen Configure Browser SSO.

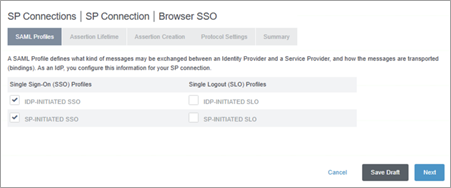

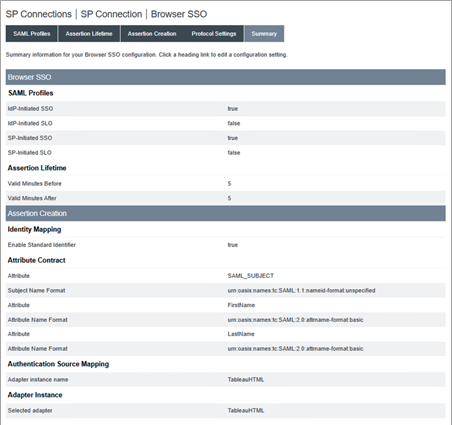

På fliken SAML Profiles gör du följande:

Gör följande i avsnittet Single Sign-On (SSO) Profiles:

Markera kryssrutan IDP-INITIATED SSO.

Markera kryssrutan SP-INITIATED SSO.

Klicka på knappen Next.

Låt värdena på fliken Assertion Lifetime stå som de är och klicka på knappen Next.

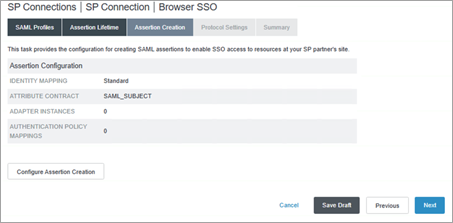

På fliken Assertion Creation klickar du på knappen Configure Assertion Creation.

På fliken Identity Mapping låter du valet stå som det är (STANDARD) och klicka på knappen Next.

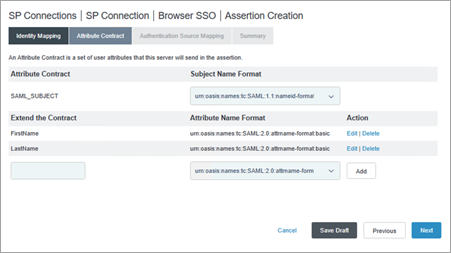

På fliken Attribute Contract gör du följande:

I avsnittet Subject Name Format låter du värdet stå som det är (urn:oasis:names:tc:SAML:nameid-format:unspecified).

Under avsnittet Extend the Contract gör du följande:

Ange följande i textrutan: FirstName

Under Attribute Name Format väljer du urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Klicka på knappen Lägg till.

Ange följande i textrutan: LastName

Under Attribute Name Format väljer du urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Klicka på knappen Lägg till.

Klicka på knappen Next.

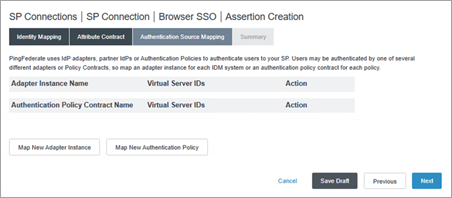

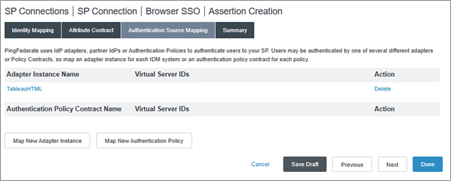

På fliken Authentication Source Mapping klickar du på knappen Map New Adapter Instance.

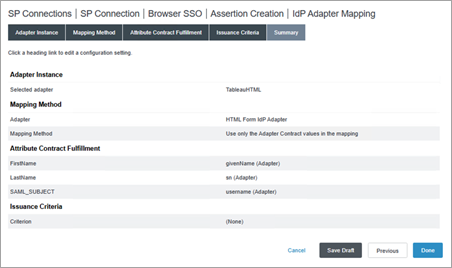

På sidan IdP Adapter Mapping växlar du till fliken Adapter Instance, väljer adaptern som du skapade i steg 4.1.1 och klickar på knappen Next. Till exempel ”credentialsValidatorInstance”.

På fliken Mapping Method låter du värdet stå som det är (USE ONLY THE ADAPTER CONTRACT VALUES IN THE SAML ASSERTION) och klickar på knappen Next.

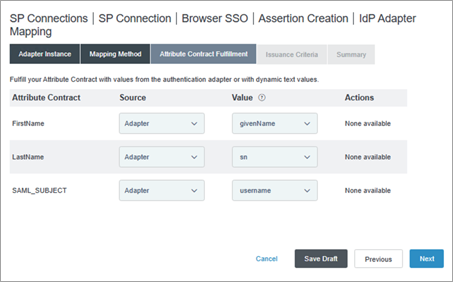

Gör följande på fliken Attribute Contract Fulfillment:

Gör följande bredvid Firstname:

Välj Salesforce i listrutan Source.

Välj givenNamei listrutemenyn Value.

Gör följande bredvid LastName:

Välj Salesforce i listrutan Source.

Välj sni listrutemenyn Value.

Bredvid SAML_SUBJECT,

Välj Salesforce i listrutan Source.

Välj usernamei listrutemenyn Value.

Klicka på knappen Next.

På fliken Issuance Criteria klickar du på knappen Next.

Granska informationen på fliken Summary och klicka på knappen Done .

Granska informationen på fliken Assertion Creation och klicka på knappen Done .

På fliken Assertion Creation klickar du på knappen Next.

På sidan Protocol Settings klickar du på knappen Configure Protocol Settings.

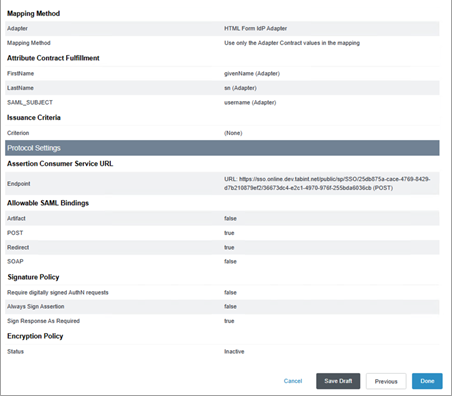

På sidan Protocol Settings växlar du till fliken Assertion Consumer Service URL och gör följande:

Markera kryssrutan under Default.

Välj POST under Binding.

Under Endpoint URL anger du ACS-URL:en från den SAML-konfiguration i Tableau Cloud som du började skapa i steg 2 och klickar på knappen Add. Till exempel ”https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”.

Klicka på knappen Next.

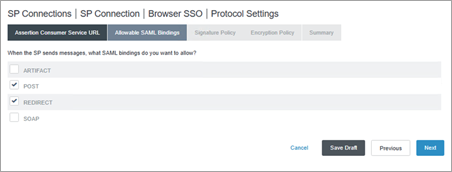

Gör följande på fliken Allowable SAML Bindings:

Kontrollera att kryssrutorna POST och REDIRECT är markerade och avmarkera övriga kryssrutor.

Klicka på knappen Next.

På fliken Signature Policy klickar du på knappen Next.

På fliken Encryption Policy låter du valet stå som det är (None) och klickar på knappen Next.

Granska informationen på fliken Summary och klicka på knappen Done .

På sidan Browser SSO växlar du till fliken Protocol Settings och klickar på knappen Next.

Granska informationen på fliken Summary och klicka på knappen Done .

På sidan SP Connection växlar du till fliken General Info och klicka på knappen Next.

Klicka på knappen Next på fliken Configure Browser SSO.

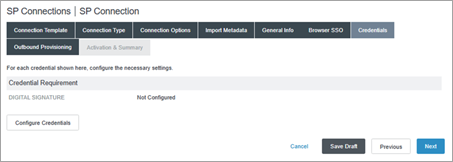

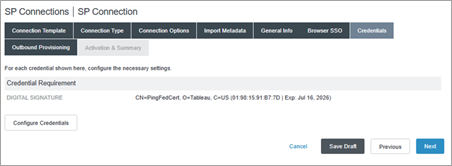

Växla till fliken Credentials och klicka på knappen Configure Credentials.

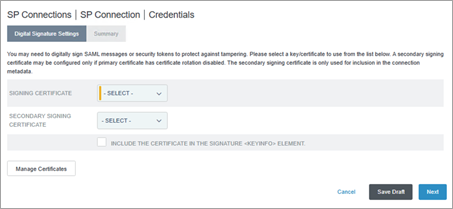

Gör något av följande på fliken Digital Signature Settings:

Om du redan har ett befintligt, giltigt signeringscertifikat gör du följande:

I listrutan SIGNING CERTIFICATE väljer du det befintliga certifikatet och klickar på knappen Next.

Gå vidare till steg 38.

Om du inte har ett befintligt, giltigt signeringscertifikat gör du följande:

Klicka på knappen Manage certificates.

Gå vidare till steg 33.

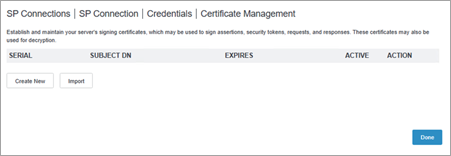

Klicka på knappen Create New på sidan Certificate Management.

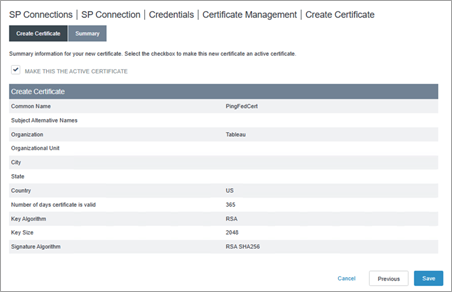

På sidan Create Certificate växlar du till fliken Create Certificate och gör följande:

Ange ett namn i COMMON NAME. Till exempel ”PingFedCert”.

Ange ett namn i ORGANIZATION. Till exempel ”Tableau”.

Ange namnet på ett land i COUNTRY.

Klicka på knappen Next.

Se till att kryssrutan MAKE THIS ACTIVE CERTIFICATE är markerad på fliken Summary och klicka på knappen Save .

Klicka på knappen Done på sidan Certificate Management.

Gör följande på sidan Credentials:

Välj certifikatet du precis skapade i listrutan SIGNING CERTIFICATE.

Klicka på knappen Next.

Klicka på knappen Done på sidan Summary.

På sidan SP Connection växlar du till fliken Outbound Provisioning och klickar på knappen Next.

Granska informationen på fliken Activation & Summary och klicka på knappen Done .

Steg 5: Exportera metadata från PingFederate

För att slutföra konfigurationen av SAML i Tableau Cloud behöver du få tag på SAML-metadatafilen (.xml) från PingFederate och ladda upp den till Tableau Cloud.

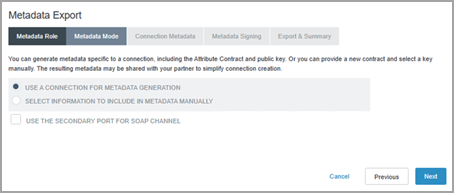

I administörskonsolen för PingFederate väljer du System > Protocol Metadata > Metadata Export.

På sidan Metadata Export växlar du till fliken Metadata Role. Låt valet stå som det är (I AM THE IDENTITY PROVIDER (IDP)) och klicka på knappen Next.

Låt valet på fliken Metadata Mode stå som det är (USE A CONNECTION FOR METADATA GENERATION) och klicka på knappen Next.

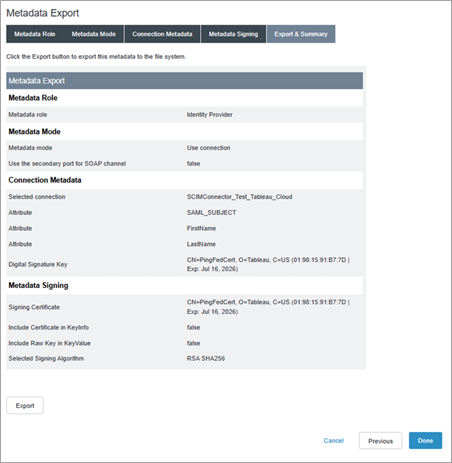

På fliken Connection Metadata väljer du den SP-anslutning som du skapade i 4.2 i listrutan och klickar på knappen Next.

På fliken Metadata Signing väljer du certifikatet som du skapade i steg 4.4. i listrutan SIGNING CERTIFICATE och klickar på knappen Next.

På fliken Export & Summary klickar du på knappen Export, laddar ned PingFederate-metadatafilen och klickar sedan på knappen Done.

Steg 6: Slutför konfigurationen av SAML i Tableau Cloud

Följande steg måste utföras i Tableau Cloud.

Återgå till sidan Ny konfiguration i Tableau Cloud, under 2. Ladda upp metadata till Tableau klickar du på knappen Välj en fil och bläddrar till SAML-metadatafilen som du sparade från PingFederate i steg 5. Detta fyller automatiskt i värdena för identitetsleverantörens entitets-ID och URL för enkel inloggning (SSO).

Mappa attributnamnen (kontroller) under 3. Mappa attributen till motsvarande attributnamn i PingFederate.

Under 4. Välj standard för inbäddning av vyer (valfritt) väljer du den funktion som du vill aktivera när användare får tillgång till inbäddat innehåll. Mer information finns i avsnittet Om att aktivera iFrame-inbäddning nedan.

Klicka på knappen Spara och fortsätt.

Om att aktivera iFrame-inbäddning

Obs! Gäller enbart Tableau Cloud.

När du aktiverar SAML på platsen måste du ange hur användare ska logga in för att komma åt vyer som är inbäddade på webbsidor. Använd de här stegen för att konfigurera Okta så att det går att autentisera inbyggda ramar (iFrame) för inbäddade visualiseringar. Inbäddning av infogade ramar kan ge en mer sömlös användarupplevelse när man loggar in för att visa inbäddade visualiseringar. Om en användare exempelvis redan är autentiserad hos din identitetsprovider och iFrame-inbäddning är aktiverad, kan användaren sömlöst autentisera med Tableau Cloud när denne bläddrar till sidor som innehåller inbäddade visualiseringar.

Varning: Inbyggda ramar kan vara sårbara för klickkapning. Klickkapning är en typ av attacker mot webbsidor där angriparna försöker lura användarna att klicka på eller skriva in innehåll genom att visa en sida i ett genomskinligt lager ovanpå en orelaterad sida. När det gäller Tableau Cloud kan en angripare försöka använda klickkapning för att samla in användarnas inloggningsuppgifter eller få en autentiserad användare att ändra inställningarna. Mer information om klickkapning finns på sidan om klickkapning(Länken öppnas i ett nytt fönster) på OWASP:s webbplats (Open Web Application Security Project).

Kommentarer för SCIM-stöd med PingFederate

På grund av begränsningar i PingFederate kommer inte en initierad siteRole-uppdatering för en grupp i sin tur initiera några siteRole-uppdateringar för användarna inom den gruppen. På grund av det finnas inaktuella attributtilldelningar för siteRole. Du kan komma runt det här problemet genom att köra en icke-anpassad attributuppdatering tillsammans med uppdateringen av attributet siteRole, så att en uppdatering av siteRole initieras. Du kan göra det här manuellt eller automatiskt med hjälp av något av följande alternativ:

- Hantera siteRoles endast i användarobjektet.

- Uppdatera attributen för den aktuella användaren efter gruppuppdateringar. Det här behöver inte vara ett attribut med SCIM-stöd, som platsrollen. Det kan vara en beskrivning eller ett namnattribut.

- Konfigurera ett OGNL-uttryck i PingFederate och kör uppdateringar av gruppmedlemskap innan Ping Server startar. När du startat Ping Server utlöses en uppdatering av attributet siteRole.

- Konfigurera ett OGNL-uttryck i PingFederate. Konfigurera dessutom en inverterad statisk grupp och ett cron-jobb som ska utlösa siteRole-uppdateringar.

Ett OGNL-uttryck i PingFederate utvärderar attributen för både användaren och eventuella gruppmedlemskap för att fastställa deras siteRole.