Configurar o SCIM com PingFederate

É possível configurar o gerenciamento de usuários, provisionar grupos e atribuir funções de site do Tableau Cloud pelo PingFederate.

Ao concluir as etapas descritas abaixo, recomendamos que você tenha a documentação do PingFederate disponível para acompanhar os procedimentos descritos abaixo.

Importante:

Essas etapas refletem um aplicativo de terceiros e estão sujeitas a alteração sem o nosso conhecimento. Se as etapas descritas aqui não corresponderem às telas que você vê na sua conta do IdP, você pode usar o tópico geral SCIM, juntamente com a documentação do IdP.

- As etapas de configuração no IdP podem estar em uma ordem diferente daquela que você vê no Tableau.

Etapa 1: executar os pré-requisitos

Para executar os procedimentos descritos neste documento, você deve atender aos seguintes pré-requisitos:

SCIM Provisioner: o aplicativo SCIM Provisioner instalado e configurado. Para obter mais informações, consulte SCIM Provisioner(O link abre em nova janela) na documentação do PingIdentity.

Armazenamento de dados de ping: um armazenamento de dados, como o PingDirectory, configurado. Para obter mais informações, consulte Configurar uma conexão LDAP(O link abre em nova janela) na documentação do PingIdentity.

SAML em configurações de protocolo: defina as configurações de protocolo para a federação SAML.

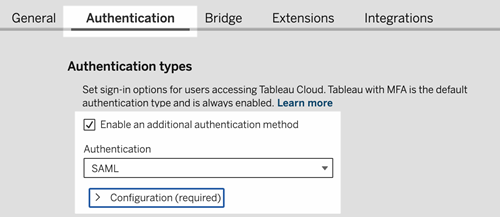

Etapa 2: iniciar a configuração de SAML no Tableau Cloud

O recurso de SCIM no Tableau Cloud requer que você configure seu site para aceitar o logon único (SSO) de SAML. Você vai retornar e atualizar essa configuração de SAML posteriormente neste tópico.

Entre no site Tableau Cloud como um administrador de site e selecione Configurações > Autenticação.

Na guia Autenticação, clique no botão Nova configuração, selecione SAML no menu suspenso Autenticação e insira um nome para a configuração.

Observação: As configurações criadas antes de janeiro de 2025 (Tableau 2024.3) não podem ser renomeadas.

Pule 1. Exportar metadados do IdP. Você retornará a esta etapa mais adiante neste tópico.

Em 2. Carregar metadados no Tableau, carregue um arquivo de metadados .xml de espaço reservado. Você substituirá esse arquivo por um arquivo de metadados .xml válido do PingFederate posteriormente neste tópico.

Clique em Salvar.

Etapa 3: habilitar o suporte SCIM no Tableau Cloud

Use as etapas a seguir para habilitar o suporte SCIM no Tableau Cloud. Você usará as informações nesta seção para habilitar o SCIM no PingFederate.

Entre no seu site do Tableau Cloud como administrador do site e selecione Configurações > Autenticação.

Na página Autenticação, em Sistema de gerenciamento de usuários entre domínios (SCIM), clique no botão Nova configuração.

Na caixa de diálogo Nova configuração de SMTP, faça o seguinte:

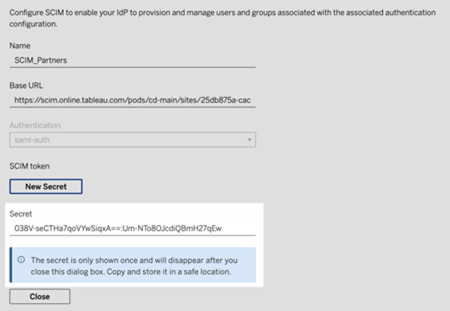

Insira um nome para a configuração do SCIM.

Copie a URL base para usar nas configurações de SCIM do seu IdP.

No menu suspenso Autenticação, selecione a configuração de autenticação SAML para associar ao SCIM.

Clique em Salvar.

Observação: isso preenche a seção Token SCIM.

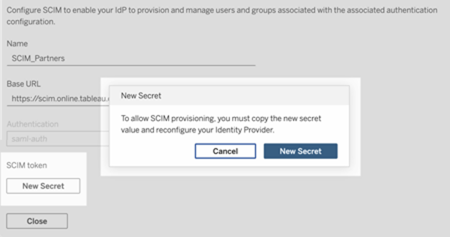

Em Token SCIM, faça o seguinte:

Clique no botão Novo segredo.

Na caixa de diálogo Novo segredo, clique no botão Novo segredo novamente. Um segredo recém-gerado será exibido.

Copie o segredo e armazene-o em um local seguro. Usaremos o segredo na etapa 4.2.1.

Importante:

Se você fechar a configuração de SCIM antes de adicionar o segredo às configurações de SCIM do seu IdP, poderá editar a configuração de SCIM, mas será necessário clicar em Novo segredo novamente para gerar um novo segredo.

O segredo está ligado ao usuário administrador de site do Tableau que criou a configuração de SCIM. Se essa função no site do usuário for alterada ou o usuário não for mais um membro do site, o segredo ficará inválido. Nesse caso, outro administrador de site pode gerar um novo segredo para a configuração de SCIM existente e adicioná-lo às configurações de SCIM do IdP ou criar uma nova configuração de SCIM, garantindo que a URL base e o segredo sejam adicionados às configurações de SCIM do IdP.

Clique em Fechar.

Etapa 4: habilitar logon único (SSO) no PingFederate

Para habilitar o SAML SSO em seu ambiente PingFederate, você deve fazer o seguinte:

- Criar uma instância do adaptador IdP

- Configurar uma conexão SP

- Mapear atributos no seu armazenamento de dados do Ping

- Configurar o SAML SSO

Importante: como um lembrete, as etapas e os exemplos descritos aqui são apenas para fins de demonstração.

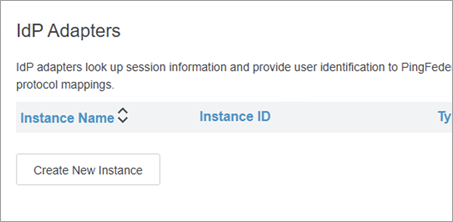

Etapa 4.1: criar uma instância do adaptador IdP

Siga cada uma das seções abaixo para criar o adaptador de formulário HTML(O link abre em nova janela). O PingFederate usa adaptadores IdP, como o HTML Form Adapter, para autenticar usuários. Um adaptador IdP procura informações de sessão e fornece identificação de usuário para o PingFederate.

Faça logon no console administrativo do PingFederate.

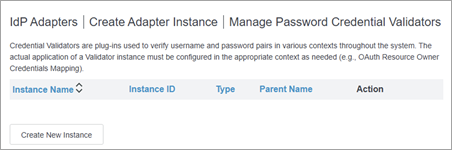

Selecione Autenticação > Adaptadores IdP.

Na página Adaptadores IdP, clique no botão Criar nova instância para iniciar a configuração Criar instância do adaptador.

Etapa 4.1.1: criar instância do adaptador (parte 1)

Na página Criar instância do adaptador, na guia Tipo, faça o seguinte:

Em NOME DA INSTÂNCIA, insira um nome. Por exemplo, “credentialsValidatoreInstance”.

Em ID DA INSTÂNCIA, insira um valor. Por exemplo, “3”.

Na lista suspensa TIPO, selecione Adaptador IdP de formulário HTML.

Mantenha a INSTÂNCIA PAI como está (nenhuma).

Clique no botão Avançar.

Etapa 4.1.2: criar validador de credenciais

Na guia Adaptador IdP, faça o seguinte:

Role até a parte inferior da página e clique no botão Gerenciar validadores de credenciais de senha.

Na página Gerenciar validadores de credenciais de senha, clique no botão Criar nova instância.

Na página Criar instância de validador de credenciais, na guia Tipo, faça o seguinte:

Em NOME DA INSTÂNCIA, insira um nome. Por exemplo, “credentialsValidatorInstance”.

Em ID DA INSTÂNCIA, insira um valor. Por exemplo, “3”.

Na lista suspensa TIPO, selecione Validador de credenciais de senha de nome de usuário LDAP.

Mantenha a INSTÂNCIA PAI como está (nenhuma).

Clique no botão Avançar.

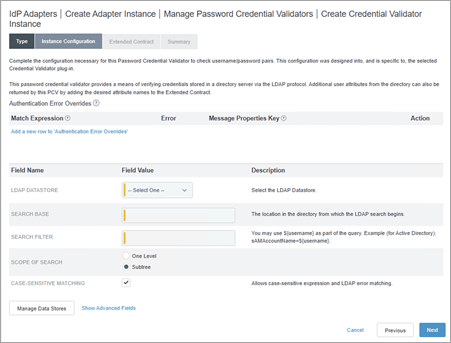

Na guia Configuração da instância, faça o seguinte:

Na lista suspensa ARMAZENAMENTO DE DADOS LDAP, selecione a fonte de dados do Ping Directory que foi configurada anteriormente.

No campo BASE DE PESQUISA, insira o seguinte: dc=example,dc=com.

No campo FILTRO DE PESQUISA, insira o seguinte: mail=${username}

Mantenha as outras configurações como estão.

Clique no botão Avançar.

Na guia Resumo, revise os detalhes e clique no botão Salvar.

De volta à página Gerenciar validadores de credenciais de senha, clique no botão Concluído.

De volta à página Criar instância do adaptador, na seção Instância do validador de credenciais de senha, faça o seguinte:

Clique no link Adicionar uma nova linha a “Validadores de credenciais”.

No menu suspenso exibido, selecione a instância do validador que você criou recentemente. Por exemplo, “credentialsValidatorInstance”.

Clique no link Atualizar.

Clique no botão Avançar.

Etapa 4.1.3: criar instância do adaptador (parte 2)

De volta à guia Contrato estendido, faça o seguinte:

Na seção Estendeu o contrato, faça o seguinte:

Na caixa de texto, digite “sn” e clique no botão Adicionar.

Clique no botão Avançar.

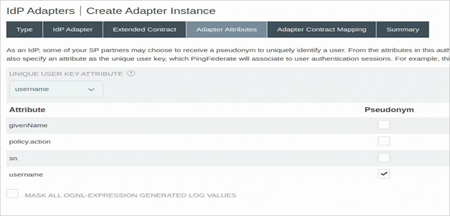

Na guia Atributos de adaptador, faça o seguinte:

Na lista suspensa ATRIBUTO DE CHAVE DE USUÁRIO EXCLUSIVO, selecione nome de usuário.

Em nome de usuário, marque a caixa de seleção Pseudônimo.

Clique no botão Avançar.

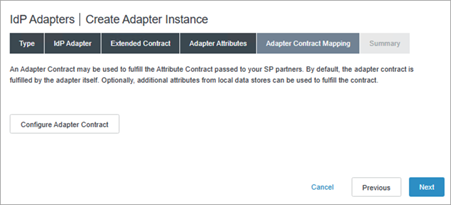

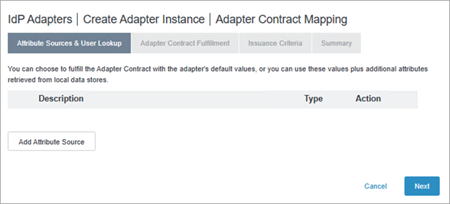

Na guia Mapeamento de contrato do adaptador, clique no botão Configurar contrato do adaptador.

Etapa 4.1.4: configurar o mapeamento de contrato do adaptador (parte 1)

Na guia Fontes do adaptador e pesquisa de usuários, clique no botão Adicionar fonte de atributo.

Etapa 4.1.5: configurar as fontes de atributo e a pesquisa do usuário

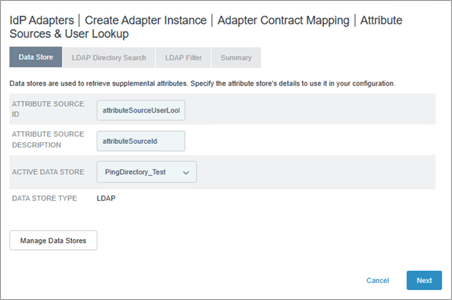

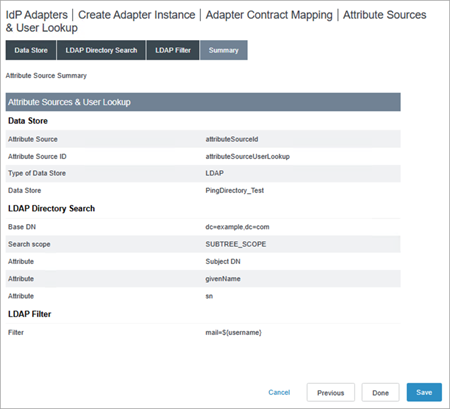

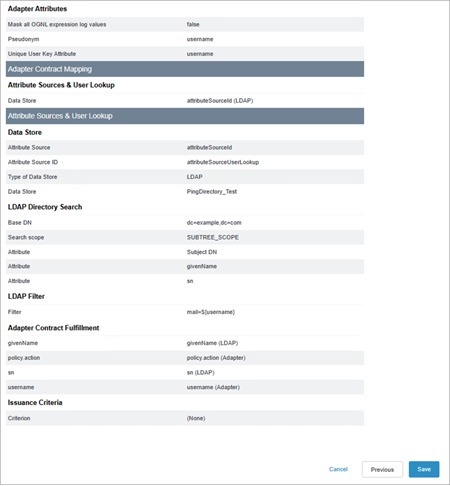

Na guia Armazenamento de dados, faça o seguinte:

Em ID DE ORIGEM DE ATRIBUTO, insira um nome. Por exemplo, “attributeSourceUserLookup”.

Em DESCRIÇÃO DE ORIGEM DE ATRIBUTO, insira uma descrição. Por exemplo, “attributeSourceId”.

Em ARMAZENAMENTO DE DADOS ATIVOS, selecione o armazenamento de dados do Ping Directory que foi configurado anteriormente.

Clique no botão Avançar.

Na guia Pesquisa do LDAP Directory, faça o seguinte:

Em DN de BASE, digite o seguinte: dc=example,dc=com

Na seção Atributos a serem retornados da pesquisa, faça o seguinte:

Na coluna CLASSE DE OBJETO RAIZ, selecione Mostrar todos os atributos.

Na coluna Opção, na caixa de texto, selecione givenName e clique no botão Adicionar atributo.

Na caixa de texto, selecione sn e clique no botão Adicionar atributo.

Clique no botão Avançar.

Na guia Filtro do LDAP Directory, faça o seguinte:

Na caixa de texto FILTRO, insira o seguinte: mail=${username}

Clique no botão Avançar.

Na guia Resumo, clique no botão Salvar

Etapa 4.1.6: configurar o mapeamento de contrato do adaptador (parte 2)

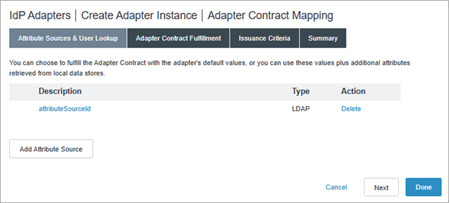

Na guia Fontes de atributos e pesquisa de usuário, selecione o contrato de adaptador que você criou recentemente. Por exemplo, “attributeSourceId”.

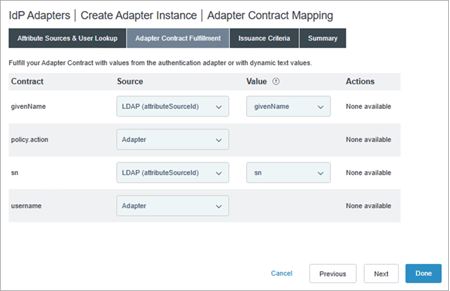

Na guia Preenchimento de contrato do adaptador, faça o seguinte:

Em givenName, na lista suspensa Fonte, selecione LDAP (attributeSourceId); na lista suspensa Valor, selecione givenName.

Em policy.action, na lista suspensa Fonte, deixe como está (Adaptador).

Em sn, no menu suspenso Fonte, selecione LDAP (attributeSourceId); na lista suspensa Valor, selecione sn.

Em username, mantenha o valor como está (Adaptador).

Clique no botão Avançar.

Na guia Critérios de emissão, clique no botão Avançar.

Na guia Resumo, revise os detalhes e clique no botão Salvar.

Etapa 4.2: criar uma conexão SP

Siga cada uma das seções abaixo para criar uma conexão SP. O PingFederate usa conexões SP para logon único (SSO) iniciado por IDP.

No console administrativo do PingFederate, navegue até Aplicativos > Conexões SP.

Na página Conexões SP, clique no botão Criar conexão.

Na guia Modelo da conexão, mantenha a configuração como está (NÃO USE UM MODELO PARA ESSA CONEXÃO) e clique no botão Avançar.

Na guia Tipo de conexão, faça o seguinte:

Marque a caixa de seleção Perfis de SSO DE NAVEGADOR.

Na lista suspensa PROTOCOLO, mantenha o valor como está (SAML 2.0).

Marque a caixa de seleção PROVISIONAMENTO DE SAÍDA.

Clique no botão Avançar.

Na guia Opções de conexão, clique no botão Avançar.

Na guia Importar metadados, mantenha o valor como está (NENHUM) e clique no botão Avançar.

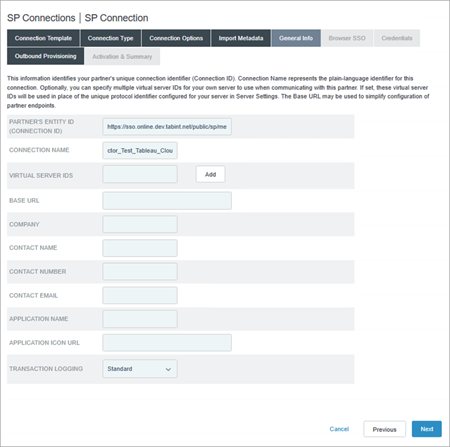

Na guia Informações gerais, faça o seguinte:

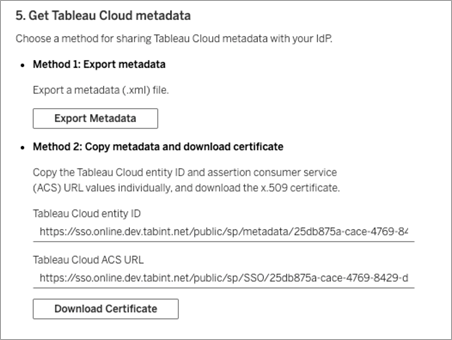

Em ID DE ENTIDADE DE PARCEIROS, insira a ID de entidade do Tableau Cloud na configuração SAML do Tableau Cloud que você iniciou na Etapa 2. Por exemplo, “https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”.

Em NOME DA CONEXÃO, insira um nome. Por exemplo, “SCIM Connector”.

Clique no botão Avançar.

Na guia Provisionamento de saída, clique no botão Configurar provisionamento.

Etapa 4.2.1: criar canal de configuração

Na guia Destino, faça o seguinte:

Em URL de SCIM, insira a URL base na configuração SCIM do Tableau Cloud que você criou na Etapa 3. Por exemplo, “https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2”.

Em VERSÃO DE SCIM, mantenha o valor como está (2.0).

Na lista suspensa MÉTODO DE AUTENTICAÇÃO, selecione TOKEN DE PORTADOR DO OAUTH 2.

Em TOKEN DE ACESSO, insira o segredo do token do SCIM na configuração SCIM do Tableau Cloud que você criou na Etapa 3.

Em IDENTIFICADOR DE USUÁRIO EXCLUSIVO, mantenha o valor como está (userName).

Em RESULTADOS POR PÁGINA, insira o seguinte valor: 25. Recomendamos alterar esse valor para melhor desempenho.

Em OPÇÕES DE PROVISIONAMENTO, verifique se as seguintes caixas de seleção estão marcadas:

CRIAÇÃO DE USUÁRIO

ATUALIZAÇÃO DE USUÁRIO

DESABILITAR/EXCLUIR USUÁRIO

PROVISIONAR USUÁRIOS DESABILITADOS

Em REMOVER AÇÃO DO USUÁRIO, mantenha esse valor como está (Desabilitar). Recomendamos essa opção para alterar a função do usuário para Não licenciado no Tableau Cloud caso ele seja removido do PingFederate IdP.

Em ORIGEM DO NOME DO GRUPO, faça o seguinte:

Na lista suspensa, mantenha o valor como está (Nome comum).

Marque a caixa de seleção USAR PATCH PARA ATUALIZAÇÕES DE GRUPO.

Em URNS DE ESQUEMA DE ATRIBUTO PERSONALIZADO, insira o seguinte valor:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Clique no botão Avançar.

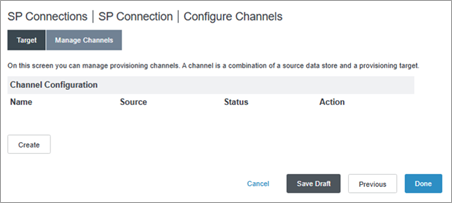

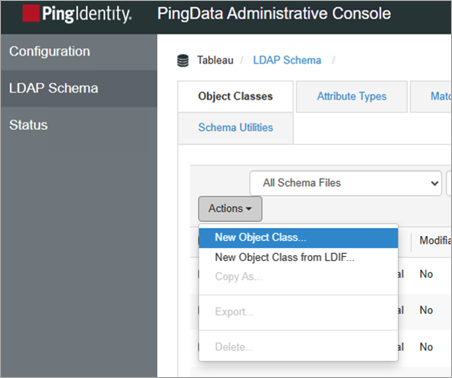

Na página Configurar canais, na guia Destino, clique no botão Criar.

Na guia Informações do canal, em NOME DO CANAL, insira um nome e clique no botão Avançar.

Na guia Fonte, faça o seguinte:

Na lista suspensa ARMAZENAMENTO DE DADOS ATIVOS, selecione o armazenamento de dados de Ping.

Na lista suspensa TIPO, selecione LDAP.

Clique no botão Avançar.

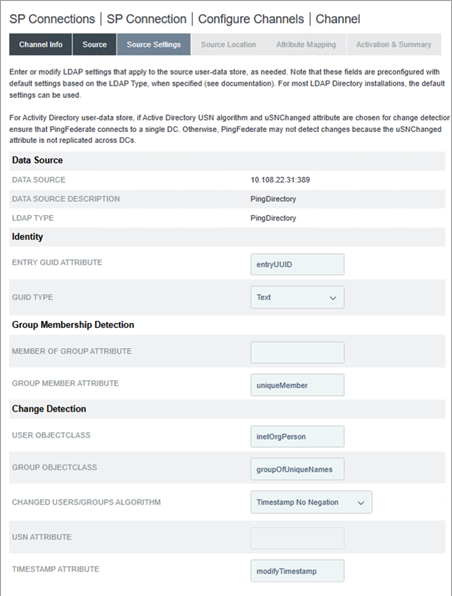

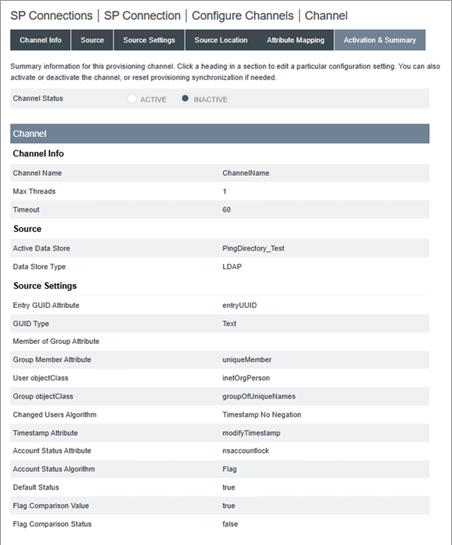

Na guia Configurações da fonte, insira estes valores:

Em ATRIBUTO DE GUID DE ENTRADA, o valor é entryUUID.

Em ATRIBUTO DE MEMBRO DE GRUPO, o valor é uniqueMember.

Em OBJECTCLASS DE USUÁRIO, o valor é inetOrgPerson.

Em OBJECTCLASS DE GRUPO, o valor é groupOfUniqueNames.

Clique no botão Avançar.

Na guia Local de origem, faça o seguinte:

Em DN de BASE, digite o seguinte: dc=example,dc=com

Na seção Usuários, em FILTRO, insira o seguinte: objectClass=inetOrgPerson

Na seção Grupos, em FILTRO, insira o seguinte: objectClass=groupOfUniqueNames

Clique no botão Avançar.

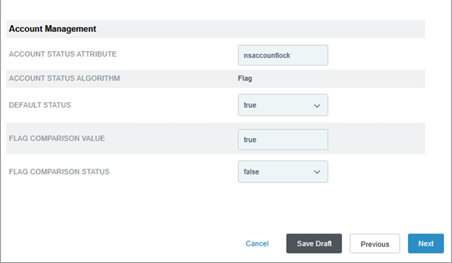

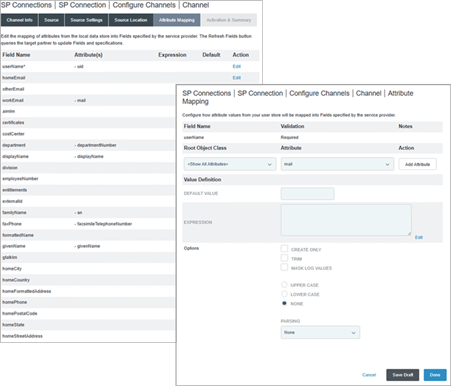

Na guia Mapeamento de atributo, faça o seguinte:

Edite o atributo userName para “mail” fazendo o seguinte:

Na linha userName, clique em Editar.

Na classe Objeto raiz, selecione <Mostrar todos os atributos>.

Na lista suspensa Atributos, selecione mail.

Clique no botão Adicionar atributo.

Ao lado do atributo uuid, clique no link Remover.

Mantenha os atributos restantes como estão.

Clique no botão Avançar.

Na guia Ativação e resumo, faça o seguinte:

Em Status do canal, selecione Ativo.

Clique no botão Salvar rascunho.

Etapa 4.3: mapear atributos SCIM para seu armazenamento de dados de Ping

Siga as etapas abaixo para mapear os atributos SCIM no armazenamento de dados de Ping por meio do console administrativo do PingData.

Entre no console do administrador do PingData.

No painel de navegação esquerdo, navegue até Esquema LDAP e clique na guia Tipos de atributo.

Etapa 4.3.1: criar novos tipos de atributo

Clique no botão Ações e selecione Novo tipo de atributo.

Na caixa de diálogo Novo tipo de atributo, faça o seguinte:

Em Nome, insira o seguinte: siteRoles

Em Descrição, insira uma descrição. Por exemplo, “Atributo personalizado para funções de site no Tableau Cloud”.

Clique em Salvar.

Repita a etapa acima e faça o seguinte na caixa de diálogo Novo tipo de atributo:

Em Nome, insira o seguinte: entitlements

Em Descrição, insira uma descrição. Por exemplo, “Atributo personalizado para direitos no Tableau Cloud”.

Clique em Salvar.

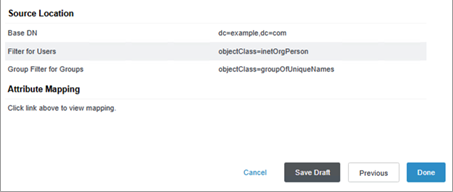

Etapa 4.3.2: criar nova classe de objeto

Na parte superior da página, clique na guia Classe do objeto, clique no botão Ações e selecione Nova classe de objeto.

Na caixa de diálogo Nova classe de objeto, faça o seguinte:

Em Nome, digite o seguinte: Tableau.

Em Descrição, insira uma descrição. Por exemplo, “Adicionar o atributo siteRoles como direitos”.

Na lista suspensa Pai, selecione inetOrgPerson.

Na lista suspensa Tipo, selecione Estrutural.

Na seção Atributos, faça o seguinte:

Em Atributo obrigatório, localize e selecione sn e clique no botão de seta Adicionar item.

Em Atributos obrigatórios, localize e selecione cn e clique no botão de seta Adicionar item.

Em Atributos obrigatórios, localize e selecione objectClass e clique no botão de seta Adicionar item.

Em Atributos opcionais, localize e selecione siteRoles e clique no botão de seta Adicionar item.

Em Atributos opcionais, localize e selecione entitlements e clique no botão de seta Adicionar item.

Clique em Salvar.

Etapa 4,4: configurar SAML

Siga o procedimento abaixo para editar a conexão SP criada anteriormente para oferecer suporte a SAML SSO.

No console administrativo do PingFederate, na parte superior da página, selecione Aplicativos > Conexões SP.

Na página Conexões SP, faça o seguinte:

Clique no nome da conexão criada na Etapa 4.2.

Clique na guia Conexão.

Na guia Conexão, mantenha as seleções como estão e clique no botão Avançar.

Na guia Opções de conexões, mantenha a seleção como está (SSO DE NAVEGADOR) e clique no botão Avançar.

Na guia Importar metadados, mantenha a seleção como está (NENHUM) e clique no botão Avançar.

Na guia Informações gerais, faça o seguinte:

Em ID DE ENTIDADE DE PARCEIROS, substitua o texto pela ID de entidade do Tableau Cloud na configuração SAML do Tableau Cloud que você iniciou na Etapa 2. Por exemplo, https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb.

(Opcional) Atualize o NOME DA CONEXÃO.

Clique no botão Avançar.

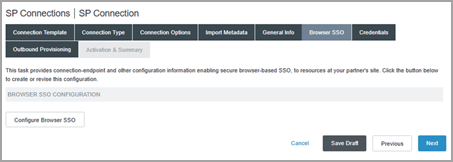

Na guia SSO de navegador, clique no botão Configurar SSO de navegador.

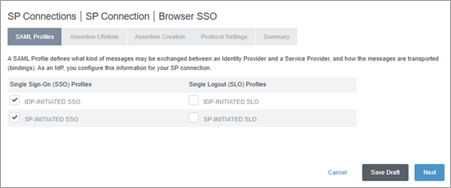

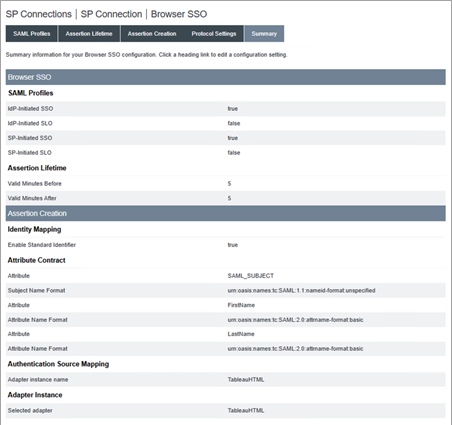

Na guia Perfis de SAML, faça o seguinte:

Na seção Perfis de logon único (SSO), faça o seguinte:

Marque a caixa de seleção SSO INICIADO POR IDP.

Marque a caixa de seleção SSO INICIADO POR SP.

Clique no botão Avançar.

Na guia Vida útil de asserção, mantenha os valores como estão e clique no botão Avançar.

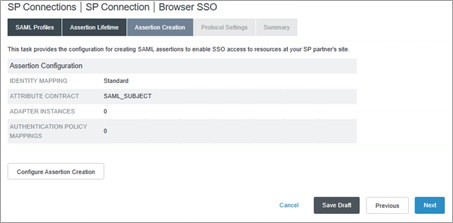

Na guia Criação de asserção, clique no botão Configurar criação de asserção.

Na guia Mapeamento de identidade, mantenha a seleção como está (PADRÃO) e clique no botão Avançar.

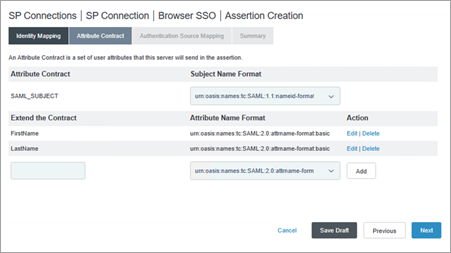

Na guia Contrato de atributo, faça o seguinte:

Na seção Formato do nome do assunto, mantenha o valor como está (urn:oasis:names:tc:SAML:nameid-format:unspecified).

Na seção Estender o contrato, faça o seguinte:

Na caixa de texto, insira o seguinte: FirstName

Em Formato de nome de atributo, selecione urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Clique no botão Adicionar.

Na caixa de texto, insira o seguinte: LastName

Em Formato de nome de atributo, selecione urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Clique no botão Adicionar.

Clique no botão Avançar.

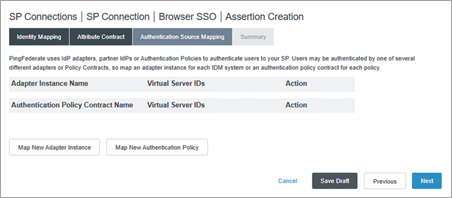

Na guia Mapeamento da fonte de autenticação, clique no botão Mapear nova instância do adaptador.

Na página Mapeamento do adaptador IdP, na guia Instância do adaptador, selecione o adaptador que você criou na Etapa 4.1.1 e clique no botão Avançar. Por exemplo, “credentialsValidatorInstance”.

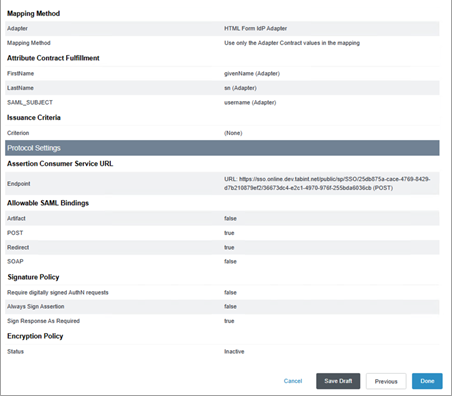

Na guia Método de mapeamento, mantenha o valor como está (USE SOMENTE OS VALORES DE CONTRATO DO ADAPTADOR NA ASSERÇÃO SAML) e clique no botão Avançar.

Na guia Preenchimento do contrato de atributo, faça o seguinte:

Ao lado de FirstName, faça o seguinte:

Na lista suspensa Fonte, selecione Adaptador.

Na lista suspensa Valor, selecione givenName.

Ao lado de LastName, faça o seguinte:

Na lista suspensa Fonte, selecione Adaptador.

Na lista suspensa Valor, selecione sn.

Ao lado de SAML_SUBJECT,

Na lista suspensa Fonte, selecione Adaptador.

Na lista suspensa Valor, selecione username.

Clique no botão Avançar.

Na guia Critérios de emissão, clique no botão Avançar.

Na guia Resumo, revise os detalhes e clique no botão Concluído.

Na guia Criação de asserção, revise os detalhes e clique no botão Concluído.

Na guia Criação de asserção, clique no botão Avançar.

Na página Configurações de protocolo, clique no botão Definir configurações de protocolo.

Na página Configurações de protocolo, na guia URL do serviço de consumidor de asserção, faça o seguinte:

Em Padrão, marque a caixa de seleção.

Em Associação, selecione POST.

Em URL de endpoint, insira a URL do ACS da configuração do SAML no Tableau Cloud que você iniciou na Etapa 2 e clique no botão Adicionar. Por exemplo, “https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”.

Clique no botão Avançar.

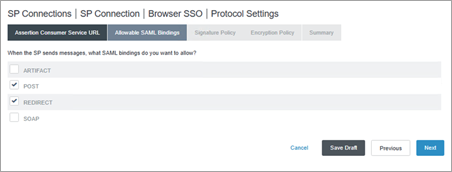

Na guia Associações de SAML permitidas, faça o seguinte:

Verifique se as caixas de seleção POST e REDIRECT estão marcadas e remova as seleções das outras caixas de seleção.

Clique no botão Avançar.

Na guia Política de assinatura, clique no botão Avançar.

Na guia Política de criptografia, mantenha a seleção como está (Nenhum) e clique no botão Avançar.

Na guia Resumo, revise os detalhes e clique no botão Concluído.

Na página SSO do navegador, na guia Configurações de protocolo, clique no botão Avançar.

Na guia Resumo, revise os detalhes e clique no botão Concluído.

Na página Conexão SP, na guia Informações gerais, clique no botão Avançar.

Na guia Configurar SSO de navegador, clique no botão Avançar.

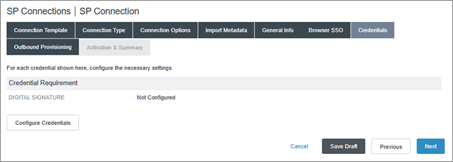

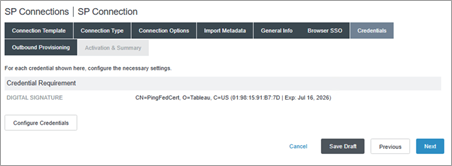

Na guia Credenciais, clique no botão Configurar credenciais.

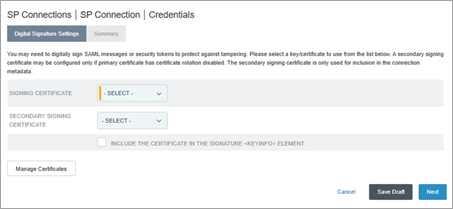

Na guia Configurações da assinatura digital, siga um destes procedimentos:

Se você já tiver um certificado de assinatura válido existente, faça o seguinte:

Na lista suspensa CERTIFICADO DE ASSINATURA, selecione o certificado existente e clique no botão Avançar.

Pule para a etapa 38.

Se você não tiver um certificado de assinatura válido existente, faça o seguinte:

Clique no botão Gerenciar certificados.

Continue na etapa 33.

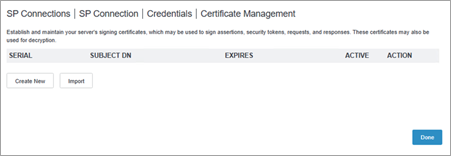

Na página Gerenciamento de certificado, clique no botão Criar novo.

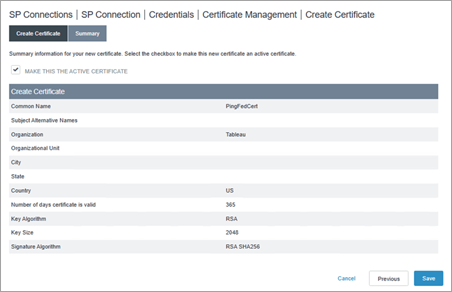

Na página Criar certificado, na guia Criar certificado, faça o seguinte:

Em NOME COMUM, insira um nome. Por exemplo, “PingFedCert”.

Em ORGANIZAÇÃO, insira um nome. Por exemplo, “Tableau”.

Em PAÍS, insira o nome de um país.

Clique no botão Avançar.

Na guia Resumo, verifique se a caixa de seleção TORNAR ESTE CERTIFICADO ATIVO está marcada e clique no botão Salvar.

Na página Gerenciamento de certificado, clique no botão Concluído.

Na página Credenciais, faça o seguinte:

Na lista suspensa CERTIFICADO DE ASSINATURA, selecione o certificado recém-criado.

Clique no botão Avançar.

Na página Resumo, clique no botão Concluído.

Na página Conexão SP, na guia Provisionamento de saída, clique no botão Avançar.

Na guia Ativação e resumo, revise os detalhes e clique no botão Concluído.

Etapa 5: exportar metadados do PingFederate

Para concluir a configuração do SAML no Tableau Cloud, você precisará do arquivo de metadados SAML (.xml) do PingFederate para carregar no Tableau Cloud.

No console administrativo do PingFederate, selecione Sistema > Metadados de protocolo > Exportação de metadados.

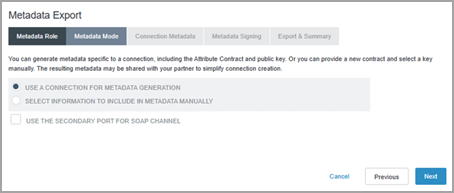

Na página Exportação de metadados, na guia Função de metadados, mantenha a seleção como está, EU SOU O PROVEDOR DE IDENTIDADE (IDP), e clique no botão Avançar.

Na guia Modo de metadados, mantenha a seleção como está (USAR UMA CONEXÃO PARA GERAÇÃO DE METADADOS) e clique no botão Avançar.

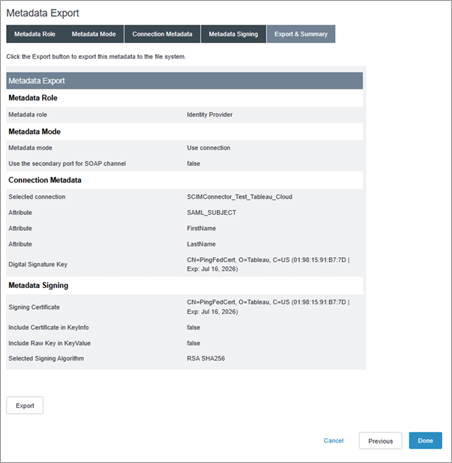

Na guia Metadados da conexão, no menu suspenso, selecione a Conexão SP que você criou na Etapa 4.2 e clique no botão Avançar.

Na guia Assinatura de metadados, na lista suspensa CERTIFICADO DE ASSINATURA, selecione o certificado que você criou na Etapa 4.4 e clique no botão Avançar.

Na guia Exportação e resumo, clique no botão Exportar para baixar o arquivo de metadados do PingFederate e, em seguida, clique no botão Concluído.

Etapa 6: concluir a configuração de SAML no Tableau Cloud

As etapas a seguir precisam ser executadas no Tableau Cloud.

De volta ao Tableau Cloud, na página Nova configuração, em 2. Carregar metadados no Tableau, clique no botão Escolher um arquivo e navegue até o arquivo de metadados que você salvou no PingFederate na Etapa 5. Isso preenche automaticamente os valores de ID da entidade IdP e URL do serviço SSO.

Mapeie os nomes dos atributos (asserções) em 3. Atributos do mapa para os nomes de atributos correspondentes no PingFederate.

Em 4. Escolher padrão para exibições inseridas (opcional), selecione a experiência que você deseja habilitar quando os usuários acessam o conteúdo inserido. Para obter mais informações, consulte Sobre habilitar a inserção do iFrame na seção abaixo.

Clique no botão Salvar e continuar.

Sobre habilitar a inserção do iFrame

Observação: se aplica somente ao Tableau Cloud.

Quando você habilita o SAML no site, é necessário especificar como os usuários fazem o logon para acessar as exibições inseridas nas páginas da Web. Essas etapas configuram o Okta para permitir a autenticação usando um quadro em linha (iFrame) para visualização inserida. A inserção por quadro embutido (iFrame) pode oferecer uma experiência de usuário mais simples ao fazer o logon na visualização de exibições inseridas. Por exemplo, se um usuário já está autenticado com seu provedor de identidade e a inserção iFrame está habilitada, o usuário autenticará facilmente com o Tableau Cloud ao navegar por páginas que contêm visualizações inseridas.

Cuidado: os quadros embutidos (iFrames) podem ser vulneráveis a ataques de roubo de cliques. Roubo de clique é um tipo de ataque contra as páginas da Web, nos quais o invasor tenta fazer com que os usuários cliquem ou entrem em um conteúdo, ao exibirem a página de ataque em uma camada transparente sobre uma página não relacionada. No contexto do Tableau Cloud, um invasor pode tentar usar um ataque de roubo de clique para capturar as credenciais do usuário ou fazer com que o usuário altere as configurações. Para obter mais informações sobre os ataques de roubo de clique, consulte Clickjacking(O link abre em nova janela) no site Open Web Application Security Project.

Observações para suporte SCIM com o PingFederate

Devido a limitações no PingFederate, uma atualização de siteRole em um grupo não iniciará atualizações de siteRole nos usuários dentro desse grupo. Isso poderia resultar em uma atribuição de atributo siteRole obsoleta. Para contornar esse problema, você pode usar uma atualização de atributo não personalizada junto com a atualização de atributo siteRole para iniciar a atualização de siteRole. Isso pode ser feito manual ou automaticamente usando uma das seguintes opções:

- Gerencie siteRoles somente no objeto de usuário.

- Após uma atualização de grupo, atualize manualmente qualquer um dos atributos para esse usuário. Não precisa ser um atributo SCIM com suporte, como a função do site. Pode ser um atributo de descrição ou de nome.

- Configure uma expressão OGNL no PingFederate e execute atualizações de associação ao grupo antes que o Ping Server seja iniciado. Depois que você iniciar o Ping Server, ele acionará uma atualização de atributo siteRole.

- Configure uma expressão OGNL no PingFederate. Além disso, configure um grupo estático invertido e um trabalho cron para acionar as atualizações de siteRole.

Uma expressão OGNL no PingFederate avaliará os atributos entre o usuário e sua associação de grupo para determinar seu siteRole.