SCIM configureren met PingFederate

Met PingFederate kunt u gebruikersbeheer en inrichtingsgroepen configureren en Tableau Cloud-siterollen toewijzen.

Terwijl u de hieronder beschreven stappen uitvoert, raden wij u aan de documentatie van PingFederate bij de hand te hebben, zodat u de onderstaande procedures kunt uitvoeren.

Belangrijk:

Deze stappen weerspiegelen een toepassing van derden en kunnen zonder ons medeweten worden gewijzigd. Als de hier beschreven stappen niet overeenkomen met de schermen die u in uw IdP-account ziet, leest u het algemene onderwerp SCIM en de documentatie van de IdP.

- De configuratiestappen in de IdP staan mogelijk in een andere volgorde dan wat u ziet in Tableau.

Stap 1: Zorg dat u aan de vereisten voldoet

Als u de procedures wilt uitvoeren die in dit document zijn beschreven, moet aan de volgende vereisten worden voldaan:

SCIM-provisioner: De SCIM Provisioner-applicatie is geïnstalleerd en geconfigureerd. Zie SCIM Provisioner(Link wordt in een nieuw venster geopend) (SCIM-provisioner) in de PingIdentity-documentatie voor meer informatie.

Ping-dataopslag: Er is een dataopslag, zoals PingDirectory, geconfigureerd. Zie Een LDAP-verbinding configureren(Link wordt in een nieuw venster geopend) (Engelstalig) in de PingIdentity-documentatie voor meer informatie.

SAML in protocolinstellingen: Configureer de protocolinstellingen voor een SAML-federatie.

Stap 2: SAML configureren in Tableau Cloud

Voor SCIM-functionaliteit in Tableau Cloud is het vereist dat u uw site zodanig configureert dat SAML single sign-on (SSO) wordt ondersteund. Verderop in dit onderwerp komt u hierop terug en gaat u de SAML-configuratie bijwerken.

Meld u aan bij uw Tableau Cloud-site als sitebeheerder en selecteer Instellingen > Verificatie.

Klik op het tabblad Verificatie op de knop Nieuwe configuratie, selecteer SAML in de vervolgkeuzelijst Verificatie en voer vervolgens een naam in voor de configuratie.

Opmerking: Van configuraties die vóór januari 2025 zijn gemaakt (Tableau 2024.3), kan de naam niet worden gewijzigd.

Sla stap 1 over. Metadata exporteren van IdP over. Deze stap wordt later in dit onderwerp beschreven.

Bij stap 2. Metadata uploaden naar Tableau uploadt u een tijdelijk .xml-metadatabestand. Later in dit onderwerp vervangt u dit bestand door een geldig .xml-metadatabestand van PingFederate.

Klik op Opslaan.

Stap 3: SCIM-ondersteuning inschakelen in Tableau Cloud

Volg de onderstaande stappen om SCIM-ondersteuning in Tableau Cloud in te schakelen. U gebruikt de informatie in deze sectie om SCIM in PingFederate in te schakelen.

Meld u als sitebeheerder aan bij uw Tableau Cloud-site en selecteer Instellingen > Verificatie.

Klik op de pagina Verificatie onder System for Cross-domain Identity Management (SCIM) op de knop Nieuwe configuratie.

Ga als volgt te werk in het dialoogvenster Nieuwe SCIM-configuratie:

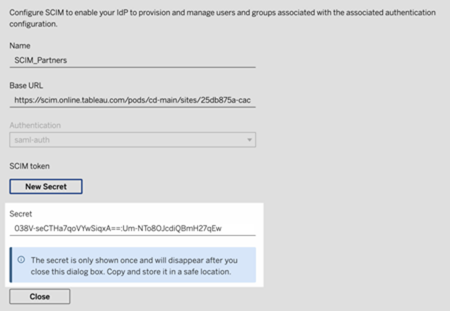

Voer een naam in voor de SCIM-configuratie.

Kopieer de Basis-URL die moet worden gebruikt in de SCIM-instellingen van uw IdP.

Ga naar de vervolgkeuzelijst Verificatie en selecteer de SAML-verificatieconfiguratie die u aan SCIM wilt koppelen.

Klik op Opslaan.

Opmerking: de sectie SCIM-token wordt nu ingevuld.

Ga als volgt te werk onder SCIM-token:

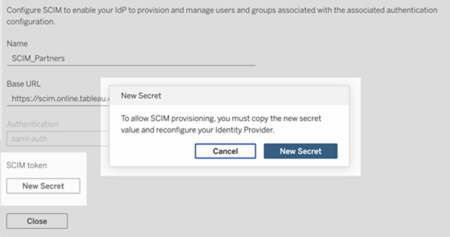

Klik op de knop Nieuw geheim.

Klik in het dialoogvenster Nieuw geheim nogmaals op de knop Nieuw geheim. Er wordt een nieuw gegenereerd geheim weergegeven.

Kopieer het geheim en bewaar dit op een veilige locatie. We gebruiken het geheim in stap 4.2.1.

Belangrijk:

Als u de SCIM-configuratie sluit voordat u het geheim kunt toevoegen aan de SCIM-instellingen van uw IdP, kunt u de SCIM-configuratie bewerken, maar moet u weer op de knop Nieuw geheim klikken om een nieuw geheim te genereren.

Het geheim is gekoppeld aan de Tableau-sitebeheerder die de SCIM-configuratie heeft gemaakt. Als de siterol van die gebruiker verandert of als de gebruiker geen lid meer is van de site, wordt het geheim ongeldig. In dit geval kan een andere sitebeheerder een nieuw geheim genereren voor de bestaande SCIM-configuratie en dit toevoegen aan de SCIM-instellingen van de IdP. De sitebeheerder kan ook een nieuwe SCIM-configuratie maken en er daarbij voor zorgen dat de basis-URL en het geheim worden toegevoegd aan de SCIM-instellingen van de IdP.

Klik op Sluiten.

Stap 4: Eenmalige aanmelding (SSO) inschakelen in PingFederate

Voer de volgende stappen uit om eenmalige aanmelding voor SAML in te schakelen in uw PingFederate-omgeving:

- Een IdP-adapterinstantie maken

- Een SP-verbinding configureren

- Kenmerken toewijzen in uw Ping-dataopslag

- Eenmalige aanmelding (SSO) voor SAML configureren

Belangrijk: Wij attenderen u erop dat de stappen en voorbeelden die hier worden beschreven, uitsluitend bedoeld zijn ter illustratie.

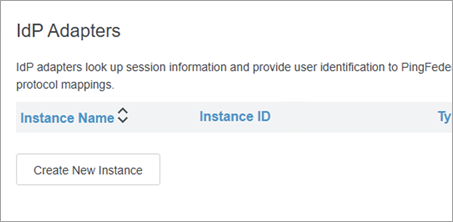

Stap 4.1: Een IdP-adapterinstantie maken

Volg elk van de onderstaande secties om de HTML-formulieradapter(Link wordt in een nieuw venster geopend) te maken. PingFederate gebruikt IdP-adapters, zoals de HTML-formulieradapter, om gebruikers te verifiëren. Een IdP-adapter zoekt sessie-informatie op en verstrekt een gebruikersidentificatie aan PingFederate.

Meld u aan bij de beheerconsole van PingFederate.

Selecteer Authentication > IdP Adapters (Verificatie > IdP-adapters).

Op de pagina IdP-adapters klikt u op de knop Create New Instance (Nieuwe instantie maken) om de configuratie voor het maken van een adapterinstantie te starten.

Stap 4.1.1: Een adapterinstantie maken (deel 1)

Open het tabblad Type op de pagina voor het maken van een adapterinstantie, en doe het volgende:

Voer een naam in bij INSTANCE NAME (INSTANTIENAAM). Bijvoorbeeld 'credentialsValidatoreInstance'.

Voer een waarde in bij INSTANCE ID (INSTANTIE-ID). Bijvoorbeeld '3'.

Ga naar de vervolgkeuzelijst TYPE en selecteer HTML Form IdP Adapter (IdP-adapter voor HTML-formulier).

Laat de optie PARENT INSTANCE (BOVENLIGGENDE INSTANTIE) ongewijzigd (None - Geen).

Klik op de knop Next (Volgende).

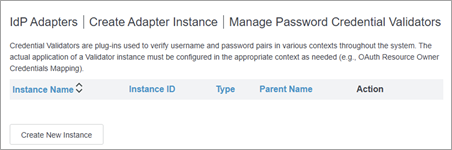

Stap 4.1.2: Een referentievalidator maken

Doe het volgende op het tabblad IdP-adapter:

Blader omlaag op de pagina en klik op de knop Manage Password Credential Validators (Referentievalidators voor wachtwoord beheren).

Klik op de gelijknamige pagina op de knop Create New Instance (Nieuwe instantie maken).

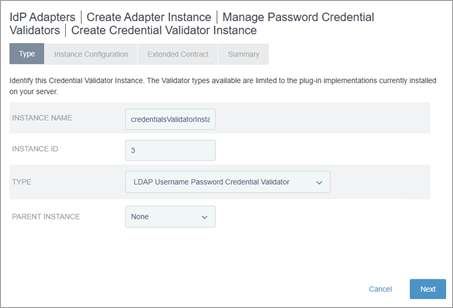

Op de pagina Create Credentials Validator Instance (Instantie voor referentievalidator maken) opent u het tabblad Type en doet u het volgende:

Voer een naam in bij INSTANCE NAME (INSTANTIENAAM). Bijvoorbeeld 'credentialsValidatorInstance'.

Voer een waarde in bij INSTANCE ID (INSTANTIE-ID). Bijvoorbeeld '3'.

In de vervolgkeuzelijst TYPE selecteert u LDAP Username Password Credential Validator (LDAP-gebruikersnaam, wachtwoord, referentievalidator).

Laat de optie PARENT INSTANCE (BOVENLIGGENDE INSTANTIE) ongewijzigd (None - Geen).

Klik op de knop Next (Volgende).

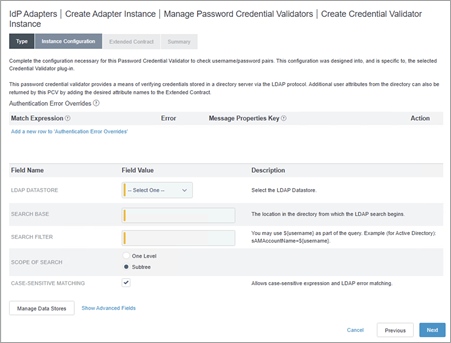

Doe het volgende op het tabblad Instance Configuration (Configuratie voor instantie):

In de vervolgkeuzelijst LDAP DATASTORE (LDAP-DATAOPSLAG) selecteert u de Ping Directory-databron die eerder is geconfigureerd.

In het veld SEARCH BASE (ZOEKBASIS) voert u het volgende in: dc=example,dc=com.

In het veld SEARCH FILTER (ZOEKFILTER) voert u het volgende in: mail=${gebruikersnaam}

Laat de overige instellingen zoals ze zijn.

Klik op de knop Next (Volgende).

Controleer de details op het tabblad Summary (Samenvatting) en klik op de knop Save (Opslaan).

Weer terug op de pagina Manage Password Credential Validators (Referentievalidators voor wachtwoord beheren) klikt u op de knop Done (Klaar).

Weer terug op de pagina Create Adapter Instance (Een adapterinstantie maken) gaat u als volgt te werk onder het gedeelte Password Credential Validator Instance (Instantie van referentievalidator voor wachtwoord):

Klik op de link Add a new row to 'Credential Validators' (Nieuwe rij toevoegen aan 'Referentievalidators').

Selecteer in het vervolgkeuzemenu dat wordt weergegeven de zojuist gemaakte validatorinstantie. Bijvoorbeeld 'credentialsValidatorInstance'.

Klik op de Update-link.

Klik op de knop Next (Volgende).

Stap 4.1.3: Een adapterinstantie maken (deel 2)

Weer terug op het tabblad Extended Contract (Verlengd contract) doet u het volgende:

Onder de sectie Extended the Contract (Contract verlengd) doet u het volgende:

Voer in het tekstvak 'sn' in en klik op de knop Add (Toevoegen).

Klik op de knop Next (Volgende).

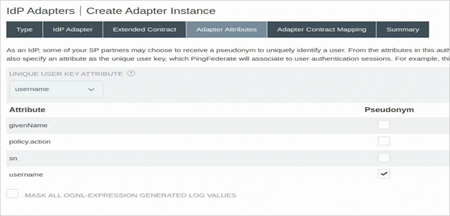

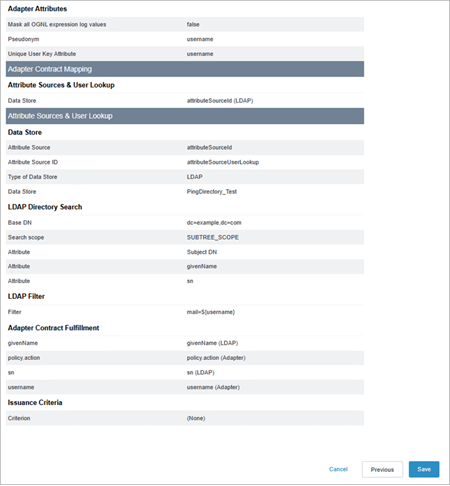

Ga naar het tabblad Adapter Attributes (Adapterkenmerken) en voer de volgende stappen uit:

In de vervolgkeuzelijst UNIQUE USER KEY ATTRIBUTE (UNIEK GEBRUIKERSSLEUTELKENMERK) selecteert u username (gebruikersnaam).

Bij username (gebruikersnaam) schakelt u het selectievakje Pseudonym (Pseudoniem) in.

Klik op de knop Next (Volgende).

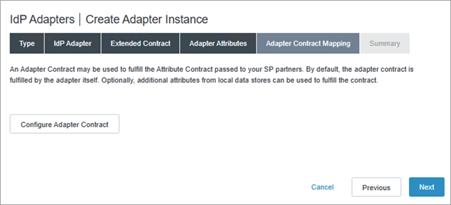

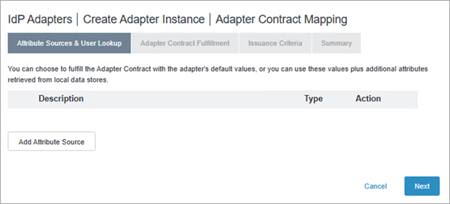

Op het tabblad Adapter Contract Mapping (Adaptercontracttoewijzing) klikt u op de knop Configure Adapter Contract (Adaptercontract configureren).

Stap 4.1.4: Adaptercontracttoewijzing configureren (deel 1)

Klik op het tabblad Adapter Sources & Users Lookup (Adapterbronnen en gebruikers opzoeken) op de knop Add Attribute Source (Kenmerkbron toevoegen).

Stap 4.1.5: Kenmerkbronnen en zoekacties door de gebruiker configureren

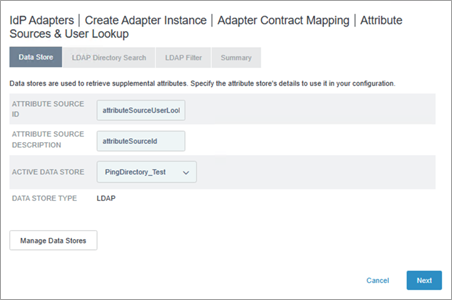

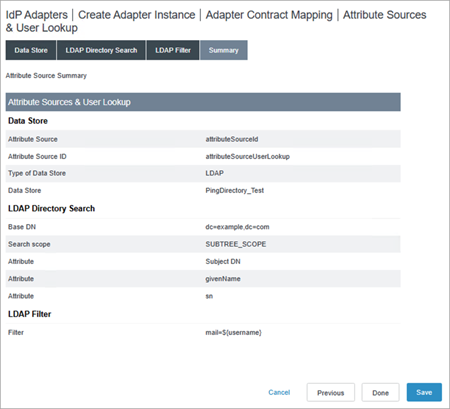

Voer de volgende stappen uit op het tabblad Data Store (Data-opslag):

Voer een naam in voor ATTRIBUTE SOURCE ID (KENMERKBRON-ID). Bijvoorbeeld 'attributeSourceUserLookup'.

Voer een beschrijving in voor ATTRIBUTE SOURCE DESCRIPTION (BRONBESCHRIJVING KENMERK). Bijvoorbeeld 'attributeSourceId'.

Bij ACTIVE DATA STORE (ACTIEVE DATAOPSLAG) selecteert u de Ping Directory-dataopslag die eerder is geconfigureerd.

Klik op de knop Next (Volgende).

Op het tabblad LDAP Directory Search (LDAP-directory zoeken) doet u het volgende:

Bij BASE DN (BASIS DN), voert u het volgende in: dc=example,dc=com

Ga naar de sectie Attributes to return from search (Te retourneren kenmerken uit zoekopdracht) en doe het volgende:

In de kolom ROOT OBJECT-KLASSE selecteert u Show All Attributes (Alle kenmerken tonen).

Onder de kolom Option (Optie) selecteert u het tekstvak givenName (opgegeven naam) en klikt u vervolgens op de knop Add Attribute (Kenmerk toevoegen).

Selecteer sn in het tekstvak en klik vervolgens op de knop Add Attribute (Kenmerk toevoegen).

Klik op de knop Next (Volgende).

Ga als volgt te werk op het tabblad LDAP-filter:

In het veld FILTER voert u het volgende in: mail=${gebruikersnaam}

Klik op de knop Next (Volgende).

Op het tabblad Samenvatting klikt u op de knop Opslaan

Stap 4.1.6: Adaptercontracttoewijzing configureren (deel 2)

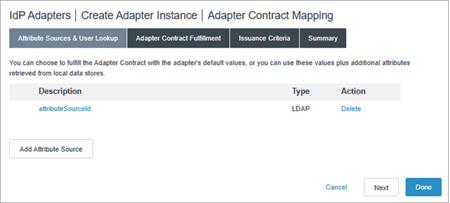

Ga naar het tabblad Adapter Sources & Users Lookup (Adapterbronnen en gebruikers opzoeken) en selecteer het zojuist aangemaakte adaptercontract. Bijvoorbeeld 'attributeSourceId'.

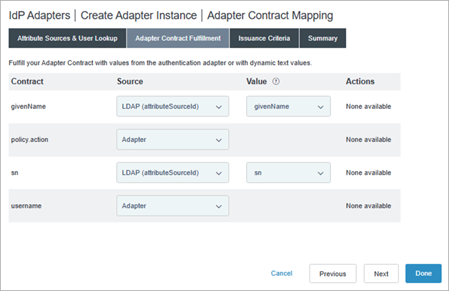

Voer de volgende stappen uit op het tabblad Adapter Contract Fulfillment (Adaptercontractfulfillment):

Bij de optie givenName (opgegeven naam) in de vervolgkeuzelijst Source (Bron) selecteert u LDAP (attributeSourceId) - LDAP (kenmerkbron-ID). In de vervolgkeuzelijst Value (Waarde) selecteert u givenName (opgegeven naam).

Laat de waarde voor policy.action in de vervolgkeuzelijst Source (Bron) ongewijzigd (Adapter).

Bij sn in de vervolgkeuzelijst source (Bron) selecteert u LDAP (attributeSourceId) - LDAP (kenmerkbron-ID). Selecteer sn in de vervolgkeuzelijst Value (Waarde).

Bij username (gebruikersnaam) laat u de waarde zoals deze is (Adapter).

Klik op de knop Next (Volgende).

Op het tabblad Issuance Criteria (Uitgiftecriteria) klikt u op de knop Next (Volgende).

Controleer de details op het tabblad Summary (Samenvatting) en klik op de knop Save (Opslaan).

Stap 4.2: Een SP-verbinding maken

Volg alle onderstaande secties om een SP-verbinding te maken. PingFederate gebruikt SP-verbindingen voor eenmalige aanmeldingen die door IDP worden geïnitieerd.

Navigeer vanuit de PingFederate-beheerconsole naar Applications (Toepassingen) > SP Connections (SP-verbindingen).

Klik op de pagina SP Connections (SP-verbindingen) op de knop Create Connection (Verbinding maken).

Laat op het tabblad Connection Template (Verbindingssjabloon) de instelling zoals deze is (DO NOT USE A TEMPLATE FOR THIS CONNECTION / GEEN SJABLOON GEBRUIKEN VOOR DEZE VERBINDING). Klik hierna op de knop Next (Volgende).

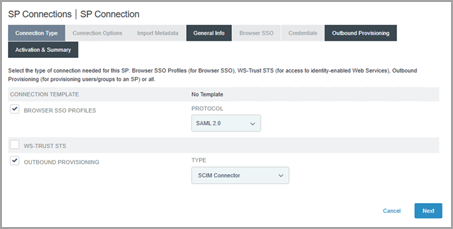

Ga naar het tabblad Connection Type (Verbindingstype) en voer de volgende stappen uit:

Vink het selectievakje BROWSER SSO-profielen aan.

Laat de waarde in de vervolgkeuzelijst PROTOCOL ongewijzigd (SAML 2.0).

Schakel het selectievakje OUTBOUND PROVISIONING (UITGAANDE PROVISIONING) in.

Klik op de knop Next (Volgende).

Klik op het tabblad Connection Options (Verbindingsopties) op de knop Next (Volgende).

Op het tabblad Import Metadata (Metadata importeren) laat u de waarde ongewijzigd (NONE - GEEN). Klik op de knop Next (Volgende).

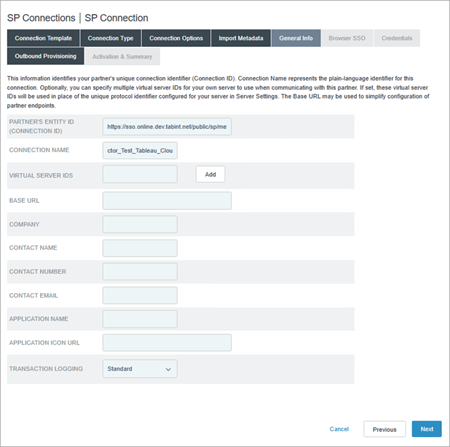

Op het tabblad General Info (Algemene info) voert u de volgende stappen uit:

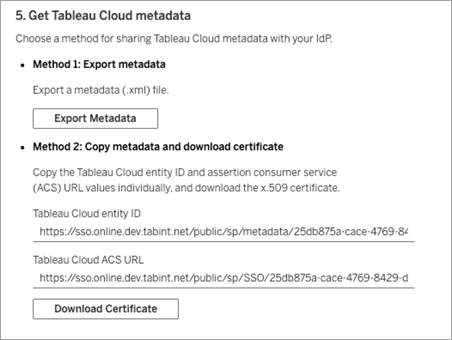

Voer bij PARTNERS ENTITY ID (ENTITEITS-ID PARTNER) de Tableau Cloud-entiteits-ID in uit de SAML-configuratie in Tableau Cloud die u in stap 2 hebt gestart. Bijvoorbeeld: "https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb".

Voer een naam in bij CONNECTION NAME (VERBINDINGSNAAM). Bijvoorbeeld 'SCIM-connector'.

Klik op de knop Next (Volgende).

Klik op het tabblad Uitgaande provisioning op de knop Provisioning configureren.

Stap 4.2.1: Configuratiekanaal maken

Doe het volgende op het tabblad Target (Doel):

Bij SCIM URL voert u basis-URL in uit de SCIM-configuratie in Tableau Cloud die u in stap 3 hebt gemaakt. Bijvoorbeeld: "https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2".

Bij SCIM VERSION (SCIM-VERSIE) behoudt u de waarde zoals deze is (2.0).

Ga naar de vervolgkeuzelijst AUTHENTICATION METHOD (VERIFICATIEMETHODE) en selecteer OAUTH 2 BEARER TOKEN (OAUTH 2 DRAGERTOKEN).

Bij ACCESS TOKEN (TOEGANGSTOKEN) voert u het SCIM-tokengeheim in voor de SCIM-configuratie in Tableau Cloud die u in stap 3 hebt gemaakt.

Bij UNIQUE USER IDENTIFIER (UNIEKE GEBRUIKERS-ID) behoudt u de waarde zoals deze is (userName).

Voor de waarde '25' in bij RESULTS PER PAGE (RESULTATEN PER PAGINA). Voor betere prestaties raden wij u aan deze waarde te wijzigen.

Zorg dat de volgende selectievakjes zijn aangevinkt bij PROVISIONING OPTIONS (INRICHTINGSOPTIES):

USER CREATE (GEBRUIKER MAKEN)

USER UPDATE (GEBRUIKERSUPDATE)

USER DISABLE/DELETE (GEBRUIKER UITSCHAKELEN/VERWIJDEREN)

PROVISION DISABLED USERS (UITGESCHAKELDE GEBRUIKERS INRICHTEN)

Laat de waarde bij REMOVE USER ACTION (GEBRUIKERSACTIE VERWIJDEREN) ongewijzigd (Disable - Uitschakelen). Wij raden deze optie aan om de rol van de gebruiker in Tableau Cloud te wijzigen in 'Zonder licentie' als deze is verwijderd uit PingFederate IdP.

Bij GROUP NAME SOURCE (BRON GROEPNAAM) doet u het volgende:

Laat de waarde in de vervolgkeuzelijst ongewijzigd (Common Name).

Schakel het selectievakje USE PATCH FOR GROUP UPDATES (PATCH GEBRUIKEN VOOR GROEPSUPDATES) in.

Voer de volgende waarde in bij CUSTOM ATTRIBUTE SCHEMA URNS (URNS AANGEPAST KENMERKSCHEMA):

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Klik op de knop Next (Volgende).

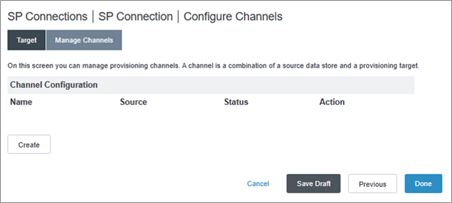

Ga op de pagina Configure Channels (Kanalen configureren) naar het tabblad Target (Doel) en klik op de knop Create (Maken).

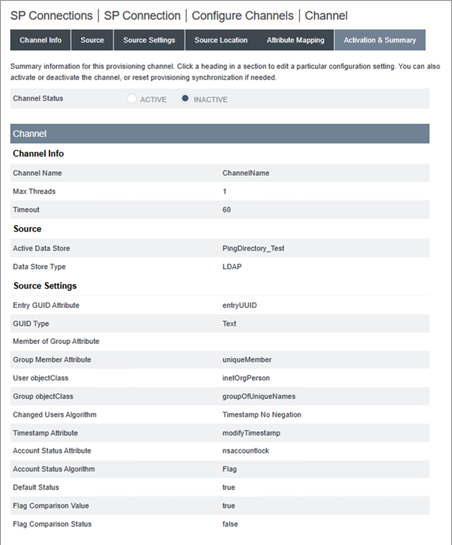

Ga naar het tabblad Channel Info (Kanaalinfo), voer een naam in bij CHANNEL NAME (KANAALNAAM) en klik op de knop Next (Volgende).

Doe het volgende op het tabbladSource (Bron):

In de vervolgkeuzelijst ACTIVE DATA STORE (ACTIEVE DATAOPSLAG) selecteert u de Ping-dataopslag.

Selecteer in de vervolgkeuzelijst TYPE de optie LDAP.

Klik op de knop Next (Volgende).

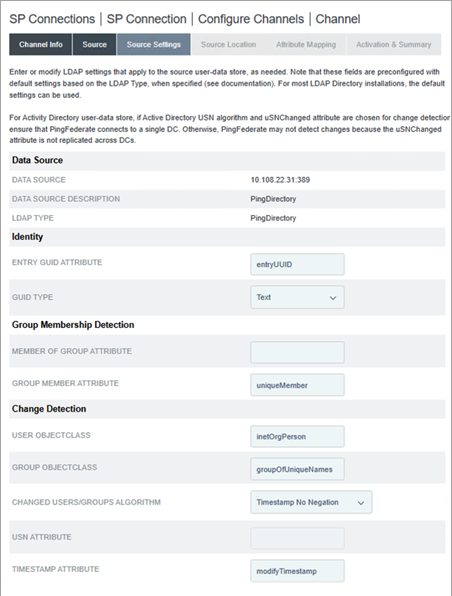

Voer op het tabblad Broninstellingen de volgende waarden in:

Bij ENTRY GUID ATTRIBUTE (GUID-KENMERK INVOER) is de waarde entryUUID.

Bij GROUP MEMBER ATTRIBUTE (GROEPSLIDKENMERK) is de waarde uniqueMember.

Bij USER OBJECTCLASS (OBJECTKLASSE GEBRUIKER) is de waarde inetOrgPerson.

Bij GROUP OBJECTCLASS (OBJECTKLASSE GROEP) is de waarde groupOfUniqueNames.

Klik op de knop Next (Volgende).

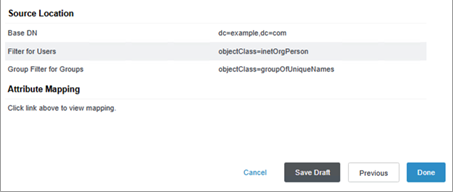

Doe het volgende op het tabblad Source Location (Bronlocatie):

Bij BASE DN (BASIS DN), voert u het volgende in: dc=example,dc=com

Ga naar de sectie Users (Gebruikers) en voer bij FILTER het volgende in: objectClass=inetOrgPerson

Ga naar de sectie Groups (Groepen) en voer bij FILTER het volgende in: objectClass=groupOfUniqueNames

Klik op de knop Next (Volgende).

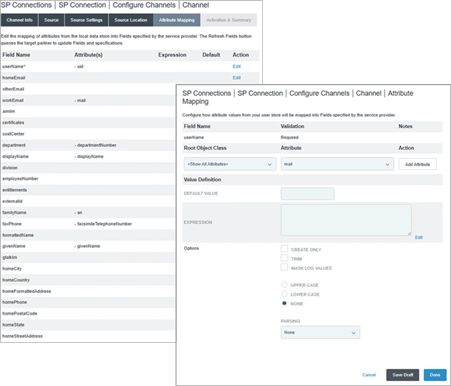

Doe het volgende op het tabblad Attribute Mapping (Kenmerktoewijzing):

Bewerk het kenmerk userName naar 'mail' door het volgende te doen:

Klik in de rij userName op Edit (Bewerken).

Selecteer onder de klasse Root Object de optie <Show All Attributes> (<Alle kenmerken weergeven>).

Selecteer in de vervolgkeuzelijst Attributes (Kenmerken) de optie mail.

Klik op de knop Add Attribute (Kenmerk toevoegen).

Klik naast het kenmerk 'uuid' op de link Remove (Verwijderen).

De overige kenmerken blijven zoals ze zijn.

Klik op de knop Next (Volgende).

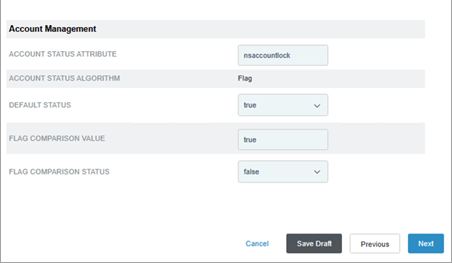

Doe het volgende op het tabblad Activation & Summary Activering en samenvatting:

Selecteer Active (Actief) als kanaalstatus.

Klik op de knop Save Draft (Concept opslaan).

Stap 4.3: SCIM-kenmerken toewijzen aan uw Ping-dataopslag

Volg de onderstaande stappen om de SCIM-kenmerken in de Ping-dataopslag toe te wijzen via de PingData-beheerconsole.

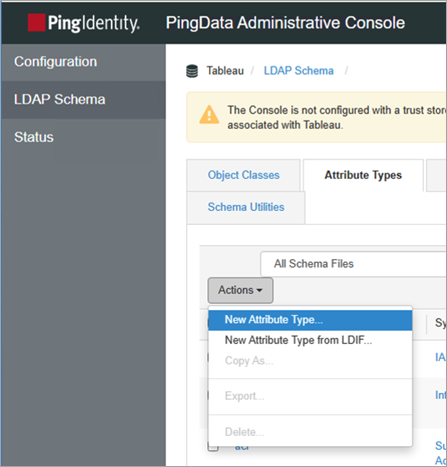

Meld u aan bij uw PingData-beheerdersconsole.

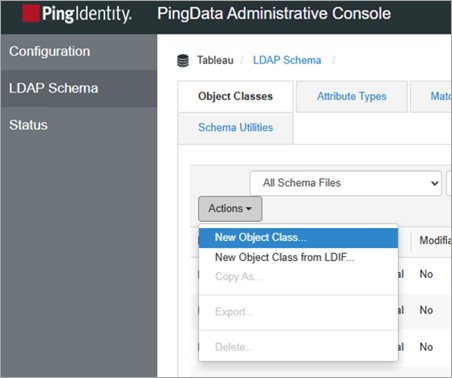

Navigeer vanuit het linkernavigatievenster naar LDAP-schema en klik op het tabblad Attribute Types (Kenmerktypen).

Stap 4.3.1: Nieuwe kenmerktypen maken

Klik op de knop Actions (Acties) en selecteer New Attribute Type (Nieuw kenmerktype).

Ga als volgt te werk in het dialoogvenster New Attribute Type (Nieuw kenmerktype):

Bij Name (Naam) voert u het volgende in: siteRoles

Voer een beschrijving in bij Description (Beschrijving). Bijvoorbeeld: 'Aangepast kenmerk voor siterollen op Tableau Cloud'.

Klik op Opslaan.

Herhaal de bovenstaande stap en doe het volgende in het dialoogvenster New Attribute Type (Nieuw kenmerktype):

Voer 'entitlements' (rechten) in bij Name (Naam)

Voer een beschrijving in bij Description (Beschrijving). Bijvoorbeeld: 'Aangepast kenmerk voor rechten op Tableau Cloud'.

Klik op Opslaan.

Stap 4.3.2: Nieuwe objectklasse maken

Klik bovenaan de pagina op het tabblad Object Class (Objectklasse), klik op de knop Actions (Acties) en selecteer vervolgens New Object Class (Nieuwe objectklasse).

Ga als volgt te werk in het dialoogvenster New Object Class (Nieuwe objectklasse):

Bij Name (Naam) voert u het volgende in: Tableau.

Voer een beschrijving in bij Description (Beschrijving). Bijvoorbeeld: 'siteRoles-kenmerk toevoegen als rechten'.

Selecteer in de vervolgkeuzelijst Parent (Bovenliggend item) de optie inetOrgPerson.

Selecteer in de vervolgkeuzelijst Type de optie Structural (Structureel).

Onder de sectie Attributes (Kenmerken) doet u het volgende:

Bij Required Attribute (Vereist kenmerk) zoekt u naar sn. Selecteer deze optie en klik op de pijlknop Add item (Item toevoegen).

Bij Required Attributes (Vereiste kenmerken) zoekt u naar cn. Selecteer deze optie en klik op de pijlknop Add item (Item toevoegen).

Bij Required Attributes (Vereiste kenmerken) zoekt u naar objectClass. Selecteer deze optie en klik op de pijlknop Add item (Item toevoegen).

Bij Optional Attributes (Optionele kenmerken) zoekt u naar siteRoles (siterollen). Selecteer deze optie en klik op de pijlknop Add item (Item toevoegen).

Bij Optional Attributes (Optionele kenmerken) zoekt u naar entitlements (rechten). Selecteer deze optie en klik op de pijlknop Add item (Item toevoegen).

Klik op Opslaan.

Stap 4.4: SAML configureren

Volg de onderstaande procedure om de SP-verbinding die u eerder hebt gemaakt te bewerken ter ondersteuning van SAML SSO.

Selecteer bovenaan de pagina in de beheerconsole van PingFederate de opties Applications (Toepassingen) > SP Connections (SP-verbindingen).

Doe het volgende op de pagina SP Connections (SP-verbindingen):

Klik op de verbindingsnaam die u in stap 4.2 hebt gemaakt.

Klik op het tabblad Connection (Verbinding).

Op het tabblad Connection (Verbinding) behoudt u de selecties zoals ze zijn en klikt u op de knop Next (Volgende).

Op het tabblad Connections Options (Verbindingsopties) behoudt u de selectie zoals deze is (BROWSER SSO) en klikt u op de knop Next (Volgende).

Op het tabblad Import Metadata (Metadata importeren) laat u de selectie ongewijzigd (NONE - GEEN). Klik op de knop Next (Volgende).

Op het tabblad General Info (Algemene info) voert u de volgende stappen uit:

Bij PARTNERS ENTITY ID (ENTITEITS-ID PARTNER) vervangt u de tekst door de Tableau Cloud-entiteits-ID uit de SAML-configuratie in Tableau Cloud die u in stap 2 hebt gestart. Bijvoorbeeld: https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb.

(Optioneel) Werk de optie CONNECTION NAME (VERBINDINGSNAAM) bij.

Klik op de knop Next (Volgende).

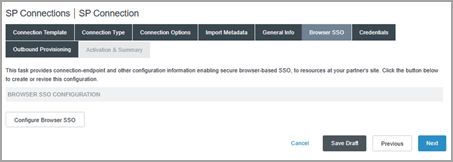

Op het tabblad Browser SSO klikt u op de knop Configure Browser SSO (Browser-SSO configureren).

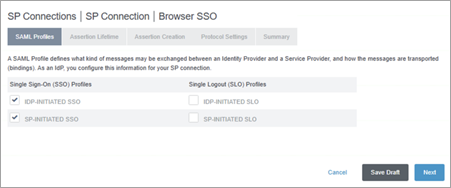

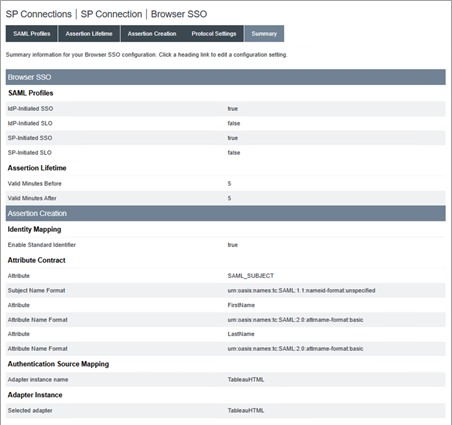

Ga naar het tabblad SAML Profiles (SAML-profielen) en voer de volgende stappen uit:

Voer de volgende stappen uit in de sectie Single Sign-On (SSO) Profiles:

Schakel het selectievakje IDP-INITIATED SSO (DOOR SP GEÏNITEERDE SSO) in.

Schakel het selectievakje SP-INITIATED SSO (DOOR SP GEÏNITEERDE SSO) in.

Klik op de knop Next (Volgende).

Op het tabblad Assertion Lifetime (Levensduur assertie) laat u de waarden ongewijzigd. Klik op Next (Volgende).

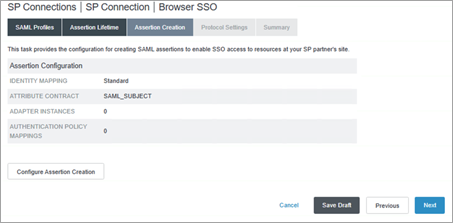

Klik op het tabblad Assertion Creatino (Assertiecreatie) op de knop Configure Assertion Creation (Assertiecreatie configureren).

Op het tabblad Identity Mapping (Identiteitstoewijzing) behoudt u de selectie zoals deze is (STANDARD). Klik op de knop Next (Volgende).

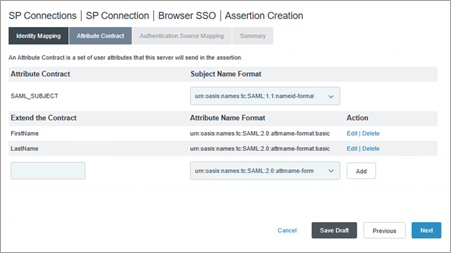

Voer de volgende stappen uit op het tabblad Attribute Contract (Kenmerkcontract):

Laat de waarde in het gedeelte Subject Name Format (Formaat onderwerpnaam) ongewijzigd (urn:oasis:names:tc:SAML:nameid-format:unspecified).

Onder de sectie Extend the Contract (Contract verlengen) doet u het volgende:

In het tekstvak voert u het volgende in: FirstName

Onder Attribute Name Format (Kenmerknaamformaat) selecteert u urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Klik op de knop Add (Toevoegen).

In het tekstvak voert u het volgende in: LastName

Onder Attribute Name Format (Kenmerknaamformaat) selecteert u urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Klik op de knop Add (Toevoegen).

Klik op de knop Next (Volgende).

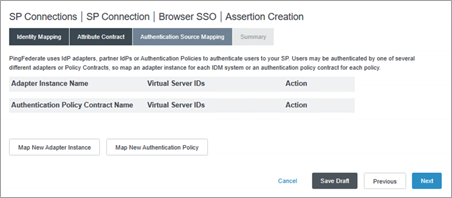

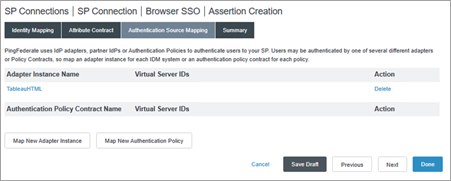

Op het tabblad Adapter Source Mapping (Adapterbrontoewijzing) klikt u op de knop Map New Adapter Instance (Nieuwe adapterinstantie toewijzen).

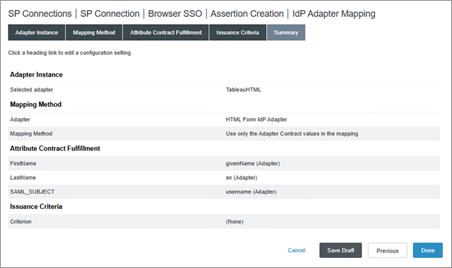

Ga op de pagina IdP Adapter Mapping (IdP-adaptertoewijzing) naar het tabblad Adapter Instance (Adapterinstantie), selecteer de adapter die u in stap 4.1.1 hebt gemaakt en klik op de knop Next (Volgende). Bijvoorbeeld 'credentialsValidatorInstance'.

Op het tabblad Mapping Method (Toewijzingsmethode) laat u de waarde zoals deze is (USE ONLY THE ADAPTER CONTRACT VALUES IN THE SAML ASSERTION - ALLEEN GEBRUIKER DE ADAPTERCONTRACTWAARDEN IN DE SAML-BEVESTIGING) en klikt u op de knop Next (Volgende).

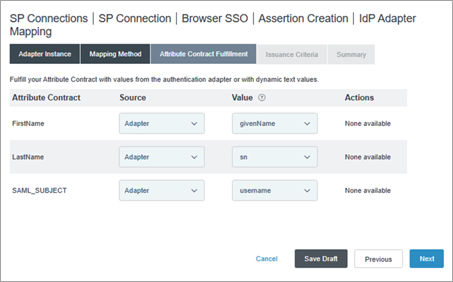

Voer de volgende stappen uit op het tabblad Attribute Contract Fulfillment (Kenmerkcontractfulfillment):

Doe het volgende naast FirstName (Voornaam):

Selecteer in het vervolgkeuzemenu Source (Bron) de optie Adapter.

Selecteer in het vervolgkeuzemenu Value (Waarde) de optie givenName (Voornaam).

Doe het volgende naast LastName (Achternaam):

Selecteer in het vervolgkeuzemenu Source (Bron) de optie Adapter.

Selecteer in de vervolgkeuzelijst Value (Waarde) de optie sn.

Naast SAML_SUBJECT,

Selecteer in het vervolgkeuzemenu Source (Bron) de optie Adapter.

Selecteer in de vervolgkeuzelijst Value (Waarde) de optie username (gebruikersnaam).

Klik op de knop Next (Volgende).

Op het tabblad Issuance Criteria (Uitgiftecriteria) klikt u op de knop Next (Volgende).

Controleer de details op het tabblad Summary (Samenvatting) en klik op de knop Done (Gereed).

Controleer de details op het tabblad Assertion Creation (Assertiecreatie) en klik op de knop Done (Gereed).

Op het tabblad Assertion Creation (Assertiecreatie) klikt u op de knop Next (Volgende).

Op de pagina Protocol Settings (Protocolinstellingen) klikt u op de knop Configure Protocol Settings (Protocolinstellingen configureren).

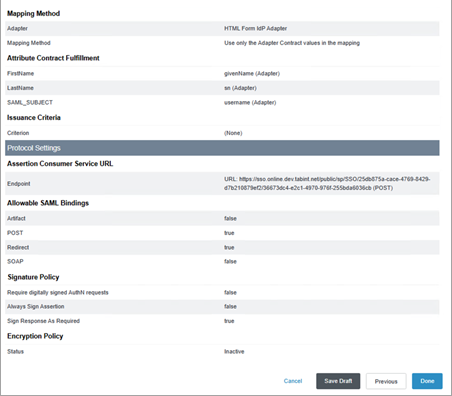

Ga op de pagina Protocol Settings (Protocolinstellingen) naar het tabblad Assertion Consumer Service URL (URL voor assertie-klantenservice) en doe het volgende:

Onder Default (Standaard) schakelt u het selectievakje in.

Onder Binding selecteert u POST.

Onder Endpoint URL (Eindpunt-URL), voert u de ACS-URL in van de SAML-configuratie in Tableau Cloud die u in stap 2 hebt gestart. Klik op de knop Add (Toevoegen). Bijvoorbeeld: "https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb".

Klik op de knop Next (Volgende).

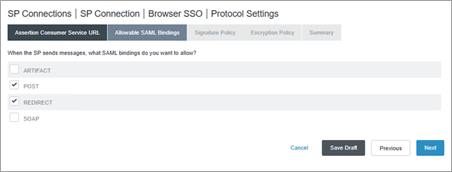

Ga naar het tabblad Allowable SAML Bindings (Toegestane SAML-bindingen) en voer de volgende stappen uit:

Zorg ervoor dat de selectievakjes POST en REDIRECT zijn aangevinkt en dat de andere selectievakjes zijn uitgeschakeld.

Klik op de knop Next (Volgende).

Op het tabblad Signature Policy (Handtekeningbeleid) klikt u op de knop Next (Volgende).

Op het tabblad Encryption Policy (Versleutelingsbeleid) laat u de selectie ongewijzigd (None - Geen). Klik op de knop Next (Volgende).

Controleer de details op het tabblad Summary (Samenvatting) en klik op de knop Done (Gereed).

Ga op de pagina Browser SSO naar het tabblad Protocol Settings (Protocolinstellingen) en klik op de knop Next (Volgende).

Controleer de details op het tabblad Summary (Samenvatting) en klik op de knop Done (Gereed).

Ga op de pagina SP Connection (SP-verbinding) naar het tabblad General Info (Algemene info) en klik op de knop Next (Volgende).

Klik op het tabblad Configure Browser SSO (Browser-SSO configureren) op de knop Next (Volgende).

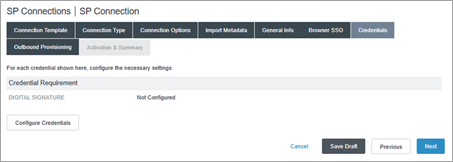

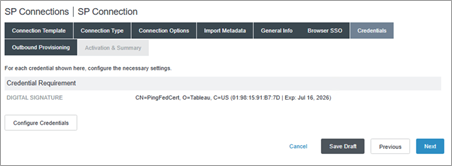

Klik op het tabblad Credentials (Referenties) op de knop Configure Credentials (Referenties configureren).

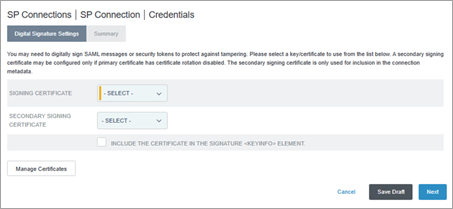

Voer op het tabblad Digital Signature Settings (Instellingen voor digitale handtekening) één van de volgende handelingen uit:

Als u al een geldig ondertekeningscertificaat hebt, doet u het volgende:

In het vervolgkeuzemenu SIGNING CERTIFICATE (ONDERTEKENINGSCERTIFICAAT) selecteert u het bestaande certificaat en klikt op de knop Next (Volgende).

Ga naar stap 38.

Als u geen geldig ondertekeningscertificaat hebt, doet u het volgende:

Klik op de knop Manage Certificates (Certificaten beheren).

Ga naar stap 33.

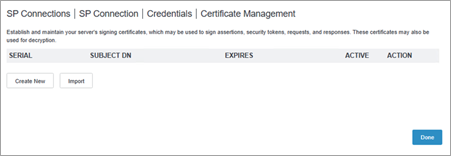

Klik op de pagina Certificate Management (Certificaatbeheer) op de knop Create New (Nieuw maken).

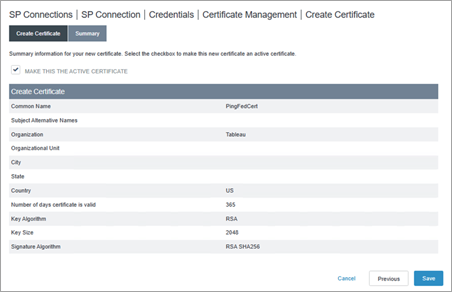

Op de pagina Create Certificate (Certificaat maken) opent u het tabblad Create Certificate (Certificaat maken) en doet u het volgende:

Voer een naam in bij COMMON NAME (ALGEMENE NAAM). Bijvoorbeeld 'PingFedCert'.

Voer een naam in bij ORGANIZATION (ORGANISATIE). Bijvoorbeeld 'Tableau'.

Voer een naam in bij COUNTRY (LAND).

Klik op de knop Next (Volgende).

Op het tabblad Summary (Samenvatting) zorgt u ervoor dat het selectievakje MAKE THIS ACTIVE CERTIFICATE (DIT ACTIEVE CERTIFICAAT MAKEN) is aangevinkt. Klik vervolgens op de knop Save (Opslaan).

Klik op de pagina Certificate Management (Certificaatbeheer) op de knop Done (Gereed).

Doe het volgende op de pagina Credentials (Referenties):

In de vervolgkeuzelijst SIGNING CERTIFICATE (ONDERTEKENINGSCERTIFICAAT) selecteert u het nieuw aangemaakte certificaat.

Klik op de knop Next (Volgende).

Klik op de pagina Summary (Samenvatting) op de knop Done (Gereed).

Ga op de pagina SP Connection (SP-verbinding) naar het tabblad Outbound Provisioning (Uitgaande inrichting) en klik op de knop Next (Volgende).

Controleer de details op het tabblad Activation & Summary (Activering en samenvatting) en klik op de knop Done (Gereed).

Stap 5: Metadata exporteren vanuit PingFederate

Om de SAML-instelling in Tableau Cloud te voltooien, hebt u het SAML-metadatabestand (.xml) van PingFederate nodig om dit te uploaden naar Tableau Cloud.

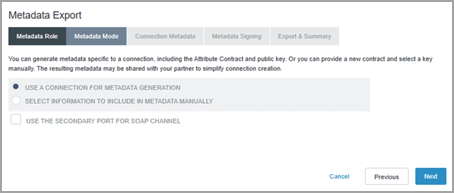

Selecteer op de PingFederate-beheerconsole System > Protocol Metadata > Metadata Export (Systeem > Protocolmetadata > Metadata exporteren).

Ga op de pagina Metadata Export (Metadata-export) naar het tabblad Metadata Role (Metadatarol) en laat de selectie zoals deze is (I AM THE IDENTITY PROVIDER (IDP) - IK BEN DE IDENTITEITSVERSTREKKER). Klik hierna op Next (Volgende).

Op het tabblad Metadata Mode (Metadata-modus) laat u de selectie zoals deze is (USE A CONNECTION FOR METADATA GENERATION - EEN VERBINDING GEBRUIKEN VOOR HET GENEREREN VAN METADATA). Klik hierna op de knop Next (Volgende).

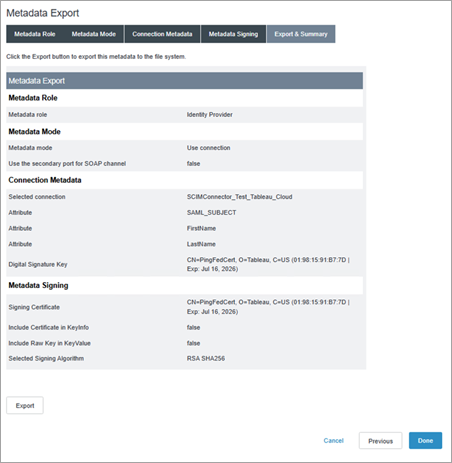

Op het tabblad Connection Metadata (Verbindingsmetadata) selecteert u de SP-verbinding in de vervolgkeuzelijst die u in stap 4.2 hebt gemaakt. Klik op de knop Next (Volgende).

Op het tabblad Metadata Signing (Metadata-ondertekening) selecteert u in de vervolgkeuzelijst SIGNING CERTIFICATE (ONDERTEKENINGSCERTIFICAAT) het certificaat dat u in stap 4.4 hebt gemaakt. Klik op de knop Next (Volgende).

Op het tabblad Export & Summary (Exporteren en samenvatting) klikt u op de knop Export (Exporteren) om het PingFederate-metadatabestand te downloaden. Klik vervolgens op de knop Done (Gereed).

Stap 6: SAML-configuratie voltooien in Tableau Cloud

De volgende stappen moeten worden uitgevoerd in Tableau Cloud.

Terug in Tableau Cloud klikt u op de pagina Nieuwe configuratie onder 2. Metadata uploaden naar Tableau op de knop Een bestand kiezen en gaat u naar het SAML-metadatabestand dat u in stap 5 van PingFederate hebt opgeslagen. Hiermee worden de waarden ID van IdP-entiteit en URL voor SSO-service automatisch ingevuld.

Wijs de kenmerknamen (asserties) onder 3. Kenmerken toewijzen toe aan de overeenkomstige kenmerknamen in PingFederate.

Bij stap 4. Standaardinstelling kiezen voor insluiten van weergaven (optioneel) selecteert u de ervaring die u wilt inschakelen wanneer gebruikers ingesloten inhoud openen. Zie de sectie Het insluiten van iFrame inschakelen hieronder voor meer informatie.

Klik op de knop Opslaan en doorgaan.

Het insluiten van iFrame inschakelen

Opmerking: dit is alleen van toepassing op Tableau Cloud.

Wanneer u SAML op uw site inschakelt, moet u opgeven hoe gebruikers zich aanmelden voor toegang tot weergaven die op webpagina's zijn ingesloten. Met deze stappen configureert u Okta om verificatie toe te staan met een inline frame (iFrame) voor ingesloten visualisaties. Inline frames insluiten kan bij het aanmelden zorgen voor een soepelere gebruikerservaring om ingesloten visualisaties te bekijken. Als een gebruiker bijvoorbeeld al is geverifieerd met uw identiteitsprovider en insluiten van iFrames is ingeschakeld, kan de gebruiker zich naadloos verifiëren bij Tableau Cloud tijdens het bekijken van pagina's die ingesloten visualisaties bevatten.

Let op: inline frames kunnen kwetsbaar zijn voor clickjacking-aanvallen. Clickjacking is een type aanval op webpagina's waarbij de aanvaller gebruikers probeert te verleiden om op inhoud te klikken of deze in te voeren, door de aan te vallen pagina weer te geven in een transparante laag over een niet-gerelateerde pagina. In de context van Tableau Cloud kan een aanvaller proberen een clickjacking-aanval te gebruiken om gebruikersreferenties vast te leggen of om een geverifieerde gebruiker ertoe te brengen de instellingen te wijzigen. Zie Clickjacking(Link wordt in een nieuw venster geopend) op de website van het Open Web Application Security Project voor meer informatie over clickjacking-aanvallen.

Opmerkingen over SCIM-ondersteuning met PingFederate

Vanwege beperkingen in PingFederate zal een siteRole-update in een groep geen siteRole-updates initiëren voor de gebruikers binnen die groep. Dit kan resulteren in een verouderde siteRole-kenmerktoewijzing. U kunt dit probleem omzeilen door een niet-aangepaste kenmerkupdate samen met de siteRole-kenmerkupdate te gebruiken om de siteRole-update te starten. Dit kan handmatig of automatisch worden gedaan met behulp van een van de volgende opties:

- Beheer siteRoles alleen op het gebruikersobject.

- Na een groepsupdate kunt u handmatig de kenmerken voor die gebruiker bijwerken. Dit hoeft geen SCIM-ondersteund kenmerk te zijn, zoals de siterol. Het kan een beschrijving of een name-kenmerk zijn.

- Stel een OGNL-expressie in PingFederate in en voer updates van groepslidmaatschappen uit voordat de Ping-server is gestart. Nadat u de Ping-server hebt gestart, wordt een siteRole-kenmerkupdate geactiveerd.

- Stel een OGNL-expressie in PingFederate in. Stel daarnaast een omgekeerde statische groep en cron-taak in om siteRole-updates te activeren.

Een OGNL-expressie in PingFederate evalueert de kenmerken van de gebruiker en het groepslidmaatschap om de siteRole van de gebruiker te bepalen.