PingFederate로 SCIM 구성

PingFederate를 통해 사용자 관리를 구성하고, 그룹을 프로비저닝하고, Tableau Cloud 사이트 역할을 할당할 수 있습니다.

아래에 설명된 단계를 완료하는 동안 아래에 설명된 절차와 함께 사용할 수 있는 PingFederate 설명서를 준비하는 것이 좋습니다.

중요:

이러한 단계는 타사 응용 프로그램에 의존하기 때문에 당사가 모르는 사이에 변경될 수 있습니다. 여기에 설명되어 있는 단계가 IdP 계정에 표시되는 화면과 일치하지 않는 경우 IdP의 설명서에 따라 일반적인 SCIM를 사용할 수 있습니다.

- IdP의 구성 단계는 Tableau에서 보는 것과 순서가 다를 수 있습니다.

1단계: 필수 요건 수행

이 문서에 설명된 절차를 수행하려면 다음 필수 요건을 충족해야 합니다.

SCIM Provisioner: SCIM Provisioner 응용 프로그램을 설치 및 구성해야 합니다. 자세한 내용은 PingIdentity 설명서의 SCIM Provisioner(링크가 새 창에서 열림)를 참조하십시오.

Ping 데이터 저장소: PingDirectory와 같은 데이터 저장소를 구성해야 합니다. 자세한 내용은 PingIdentity 설명서의 LDAP 연결 구성(영문)(링크가 새 창에서 열림)을 참조하십시오.

프로토콜 설정의 SAML: SAML 페더레이션을 위한 프로토콜 설정을 구성해야 합니다.

2단계: Tableau Cloud에서 SAML 구성 시작

Tableau Cloud에서 SCIM 기능을 사용하려면 SAML SSO(Single Sign-On)를 지원하도록 사이트를 구성해야 합니다. 이 항목의 뒷부분에서 이 SAML 구성으로 돌아와 업데이트할 예정입니다.

Tableau Cloud 사이트에 사이트 관리자로 로그인하고 설정 > 인증을 선택합니다.

인증 탭에서 새 구성 단추를 클릭하고 인증 드롭다운에서 SAML을 선택한 다음 구성의 이름을 입력합니다.

참고: 2025년 1월(Tableau 2024.3) 이전에 만든 구성은 이름을 바꿀 수 없습니다.

1. IdP에서 메타데이터 내보내기로 건너뜁니다. 이 항목 뒷부분에서 이 단계를 다시 검토합니다.

2. Tableau에 메타데이터 업로드에서 자리 표시자 .xml 메타데이터 파일을 업로드합니다. 이 항목의 뒷부분에서 이 파일을 PingFederate의 유효한 .xml 메타데이터 파일로 바꿀 것입니다.

저장을 클릭합니다.

3단계: Tableau Cloud에서 SCIM 지원 사용

다음 단계에 따라 Tableau Cloud에서 SCIM 지원을 사용하도록 설정합니다. 이 섹션의 정보를 사용하여 PingFederate에서 SCIM을 사용하도록 설정할 것입니다.

Tableau Cloud 사이트에 사이트 관리자로 로그인하고 설정 > 인증을 선택합니다.

인증 페이지의 SCIM(System for Cross-domain Identity Management)에서 새 구성 단추를 클릭합니다.

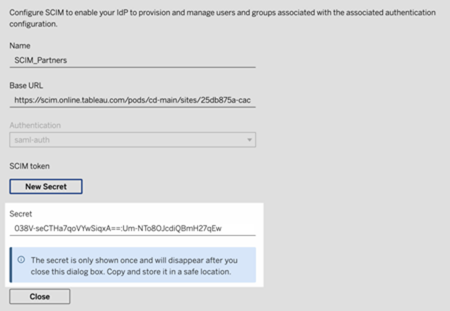

새 SCIM 구성 대화 상자에서 다음을 수행합니다.

SCIM 구성의 이름을 입력합니다.

IdP의 SCIM 설정에 사용할 기준 URL을 복사합니다.

인증 드롭다운에서 SCIM과 연결할 SAML 인증 구성을 선택합니다.

저장을 클릭합니다.

참고: 이렇게 하면 SCIM 토큰 섹션이 채워집니다.

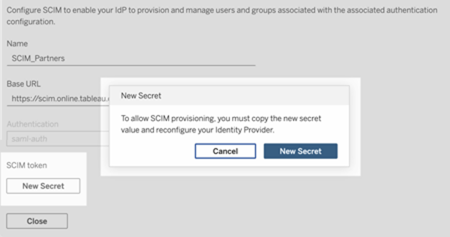

SCIM 토큰에서 다음을 수행합니다.

새 암호 단추를 클릭합니다.

새 암호 대화 상자에서 새 암호 단추를 다시 클릭합니다. 새로 생성된 암호가 표시됩니다.

암호를 복사하고 안전한 위치에 저장합니다. 4.2.1단계의 암호를 사용하겠습니다.

중요:

IdP의 SCIM 설정에 암호를 추가하기 전에 SCIM 구성을 닫은 경우 SCIM 구성을 편집할 수 있지만 새 암호를 생성하려면 '새 암호'를 다시 클릭해야 합니다.

암호는 SCIM 구성을 만든 Tableau 사이트 관리자 사용자에게 연결됩니다. 해당 사용자의 사이트 역할이 변경되거나 사용자가 더 이상 사이트의 멤버가 아닌 경우 암호가 무효화됩니다. 이 경우 다른 사이트 관리자가 기존 SCIM 구성에 대한 새 암호를 생성하여 IdP의 SCIM 설정에 추가하거나, 기준 URL과 암호가 IdP의 SCIM 설정에 추가되도록 하는 새 SCIM 구성을 만들 수 있습니다.

닫기를 클릭합니다.

4단계: PingFederate에서 SSO(Single Sign-On) 사용

PingFederate 환경에서 SAML SSO를 사용하도록 설정하려면 다음을 수행해야 합니다.

- IdP 어댑터 인스턴스 만들기

- SP 연결 구성

- Ping 데이터 저장소의 특성 매핑

- SAML SSO 구성

중요: 여기서 설명하는 단계와 예는 데모 용도로만 제공됩니다.

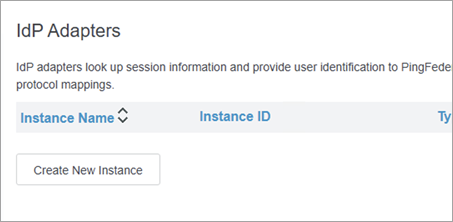

4.1단계: IdP 어댑터 인스턴스 만들기

아래의 각 섹션에 따라 HTML 양식 어댑터(링크가 새 창에서 열림)를 만듭니다. PingFederate는 HTML 양식 어댑터 등의 IdP 어댑터를 사용하여 사용자를 인증합니다. IdP 어댑터는 세션 정보를 조회하고 PingFederate에 사용자 ID를 제공합니다.

PingFederate 관리 콘솔에 로그인합니다.

Authentication(인증) > IdP Adapters(IdP 어댑터)를 선택합니다.

IdP Adapters(IdP 어댑터) 페이지에서 Create New Instance(새 인스턴스 만들기) 단추를 클릭하여 Create Adapter Instance(어댑터 인스턴스 만들기) 구성을 시작합니다.

4.1.1단계: 어댑터 인스턴스 만들기(1부)

Create Adapter Instance(어댑터 인스턴스 만들기) 페이지의 Type(유형) 탭에서 다음을 수행합니다.

INSTANCE NAME(인스턴스 이름)에 이름을 입력합니다. 예를 들면 'credentialsValidatoreInstance'입니다.

INSTANCE ID(인스턴스 ID)에 값을 입력합니다. 예를 들어 '3'입니다.

TYPE(유형) 드롭다운 목록에서 HTML Form IdP Adapter(HTML 양식 IdP 어댑터)를 선택합니다.

PARENT INSTANCE(상위 인스턴스)는 None(없음)으로 그대로 유지합니다.

Next(다음) 단추를 클릭합니다.

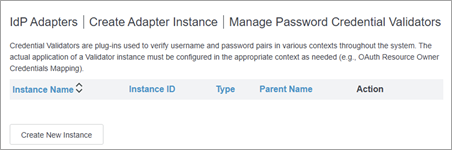

4.1.2단계: 자격 증명 검사기 만들기

IdP Adapter(IdP 어댑터) 탭에서 다음을 수행합니다.

페이지 하단으로 스크롤하여 Manage Password Credential Validators(비밀번호 자격 증명 검사기 관리) 단추를 클릭합니다.

Manage Password Credential Validators(비밀번호 자격 증명 검사기 관리) 페이지에서 Create New Instance(새 인스턴스 만들기) 단추를 클릭합니다.

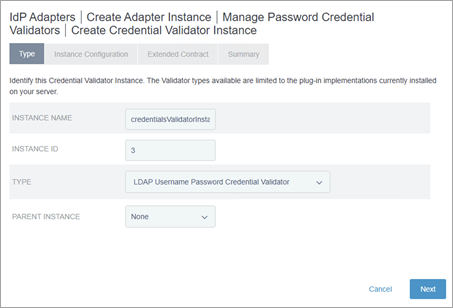

Create Credentials Validator Instance(자격 증명 검사기 인스턴스 만들기) 페이지의 Type(유형) 탭에서 다음을 수행합니다.

INSTANCE NAME(인스턴스 이름)에 이름을 입력합니다. 예를 들어 'credentialsValidatorInstance'입니다.

INSTANCE ID(인스턴스 ID)에 값을 입력합니다. 예를 들어 '3'입니다.

TYPE(유형) 드롭다운 목록에서 LDAP Username Password Credential Validator(LDAP 사용자 이름 비밀번호 자격 증명 검사기)를 선택합니다.

PARENT INSTANCE(상위 인스턴스)는 None(없음)으로 그대로 유지합니다.

Next(다음) 단추를 클릭합니다.

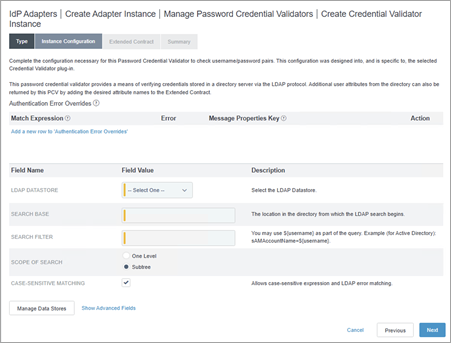

Instance Configuration(인스턴스 구성) 탭에서 다음을 수행합니다.

LDAP DATASTORE(LDAP 데이터 저장소) 드롭다운에서 이전에 구성한 Ping 디렉터리 데이터 원본을 선택합니다.

SEARCH BASE(검색 기준) 필드에 dc=example,dc=com을 입력합니다.

SEARCH FILTER(검색 필터) 필드에 mail=${username}을 입력합니다.

다른 설정은 그대로 유지합니다.

Next(다음) 단추를 클릭합니다.

Summary(요약) 탭에서 세부 정보를 검토하고 Save(저장) 단추를 클릭합니다.

Manage Password Credential Validators(비밀번호 자격 증명 검사기 관리) 페이지로 돌아와 Done(완료) 단추를 클릭합니다.

Create Adapter Instance(어댑터 인스턴스 만들기) 페이지로 돌아와 Password Credential Validator Instance(비밀번호 자격 증명 검사기 인스턴스) 섹션에서 다음을 수행합니다.

Add a new row to `Credential Validators`('자격 증명 검사기'에 새 행 추가) 링크를 클릭합니다.

표시되는 드롭다운 메뉴에서 새로 만든 검사기 인스턴스를 선택합니다. 예를 들어 'credentialsValidatorInstance'입니다.

Update(업데이트) 링크를 클릭합니다.

Next(다음) 단추를 클릭합니다.

4.1.3단계: 어댑터 인스턴스 만들기(2부)

Extended Contract(연장된 계약) 탭으로 돌아와 다음을 수행합니다.

Extended the Contract(연장된 계약) 섹션에서 다음을 수행합니다.

텍스트 상자에 'sn'을 입력하고 Add(추가) 단추를 클릭합니다.

Next(다음) 단추를 클릭합니다.

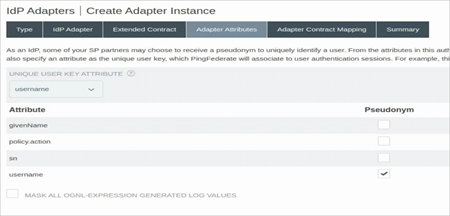

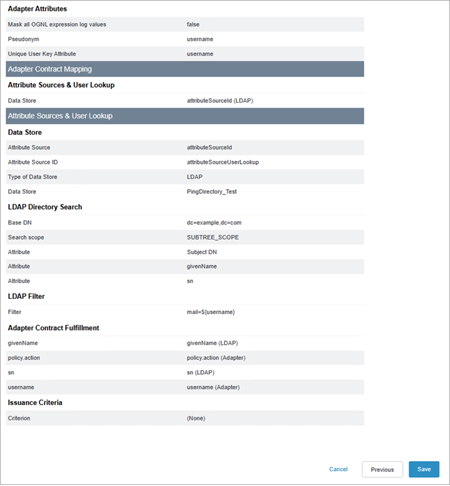

Adapter Attributes(어댑터 특성) 탭에서 다음을 수행합니다.

UNIQUE USER KEY ATTRIBUTE(고유 사용자 키 특성) 드롭다운에서 username(사용자 이름)을 선택합니다.

username(사용자 이름)에 대해 Pseudonym(가명) 확인란을 선택합니다.

Next(다음) 단추를 클릭합니다.

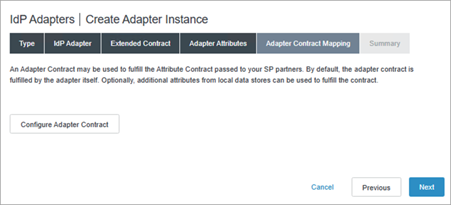

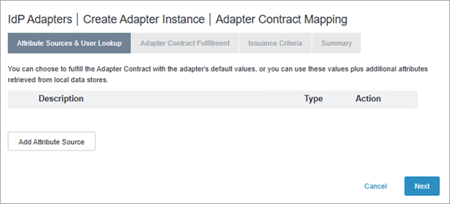

Adapter Contract Mapping(어댑터 계약 매핑) 탭에서 Configure Adapter Contract(어댑터 계약 구성) 단추를 클릭합니다.

4.1.4단계: 어댑터 계약 매핑 구성(1부)

Adapter Sources & Users Lookup(어댑터 원본 및 사용자 조회) 탭에서 Add Attribute Source(특성 원본 추가) 단추를 클릭합니다.

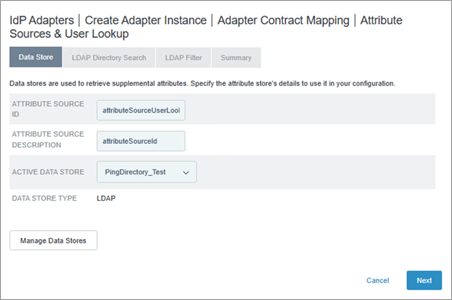

4.1.5단계: 특성 원본 및 사용자 조회 구성

Data Store(데이터 저장소) 탭에서 다음을 수행합니다.

ATTRIBUTE SOURCE ID(특성 원본 ID)에 이름을 입력합니다. 예를 들어 'attributeSourceUserLookup'입니다.

ATTRIBUTE SOURCE DESCRIPTION(특성 원본 설명)에 설명을 입력합니다. 예를 들어 'attributeSourceId'입니다.

ACTIVE DATA STORE(활성 데이터 저장소)에서 이전에 구성한 Ping 디렉터리 데이터 저장소를 선택합니다.

Next(다음) 단추를 클릭합니다.

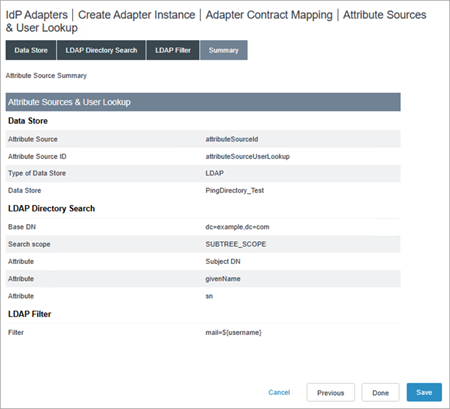

LDAP Directory Search(LDAP 디렉터리 검색) 탭에서 다음을 수행합니다.

BASE DN(기준 DN)에 대해 dc=example,dc=com을 입력합니다.

Attributes to return from search(검색에서 반환할 특성) 섹션에서 다음을 수행합니다.

ROOT OBJECT CLASS(루트 개체 클래스) 열에서 Show All Attributes(모든 특성 표시)를 선택합니다.

Option(옵션) 열 아래의 텍스트 상자에서 givenName을 선택한 다음 Add Attribute(특성 추가) 단추를 클릭합니다.

텍스트 상자에서 sn을 선택한 다음 Add Attribute(특성 추가) 단추를 클릭합니다.

Next(다음) 단추를 클릭합니다.

LDAP Filter(LDAP 필터) 탭에서 다음을 수행합니다.

FILTER(필터) 텍스트 상자에 mail=${username}을 입력합니다.

Next(다음) 단추를 클릭합니다.

Summary(요약) 탭에서 Save(저장) 단추를 클릭합니다.

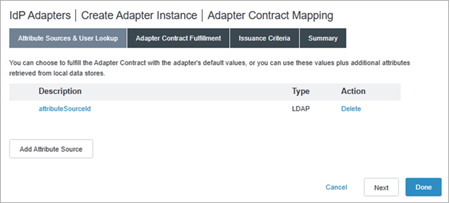

4.1.6단계: 어댑터 계약 매핑 구성(2부)

Attribute Sources & User Lookup(특성 원본 및 사용자 조회) 탭에서 새로 만든 어댑터 계약을 선택합니다. 예를 들어 'attributeSourceId'입니다.

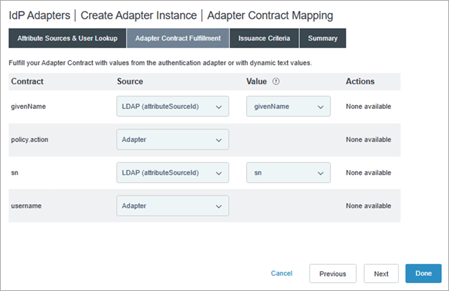

Adapter Contract Fulfillment(어댑터 계약 이행) 탭에서 다음을 수행합니다.

givenName의 경우 Source(원본) 드롭다운 목록에서 LDAP (attributeSourceId)를 선택하고 Value(값) 드롭다운 목록에서 givenName을 선택합니다.

policy.action(정책 동작)의 경우 Source(원본) 드롭다운 목록에서 Adapter(어댑터)를 그대로 유지합니다.

sn의 경우 Source(원본) 드롭다운에서 LDAP (attributeSourceId)를 선택하고 Value(값) 드롭다운 목록에서 sn을 선택합니다.

username의 경우 Adapter(어댑터)라는 값을 그대로 유지합니다.

Next(다음) 단추를 클릭합니다.

Issuance Criteria(발급 기준) 탭에서 다음(Next) 단추를 클릭합니다.

Summary(요약) 탭에서 세부 정보를 검토하고 Save(저장) 단추를 클릭합니다.

4.2단계: SP 연결 만들기

아래의 각 섹션에 따라 SP 연결을 만듭니다. PingFederate는 IDP에서 시작하는 SSO(Single Sign-On)에 SP 연결을 사용합니다.

PingFederate 관리 콘솔에서 Applications(응용 프로그램) > SP Connections(SP 연결)로 이동합니다.

SP Connections(SP 연결) 페이지에서 Create Connection(연결 만들기) 단추를 클릭합니다.

Connection Template(연결 템플릿) 탭에서 DO NOT USE A TEMPLATE FOR THIS CONNECTION(이 연결에 템플릿 사용 안 함)을 선택하고 Next(다음) 단추를 클릭합니다.

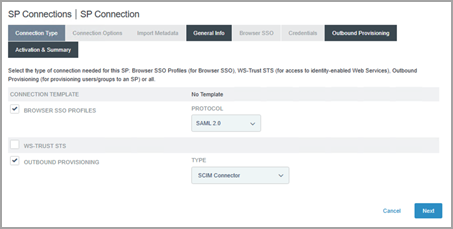

Connection Type(연결 유형) 탭에서 다음을 수행합니다.

BROWSER SSO Profiles(브라우저 SSO 프로필) 확인란을 선택합니다.

PROTOCOL(프로토콜) 드롭다운 목록에서 SAML 2.0이라는 값을 그대로 유지합니다.

OUTBOUND PROVISIONING(아웃바운드 프로비저닝) 확인란을 선택합니다.

Next(다음) 단추를 클릭합니다.

Connection Options(연결 옵션) 탭에서 다음(Next) 단추를 클릭합니다.

Import Metadata(메타데이터 가져오기) 탭에서 NONE(없음)이라는 값을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

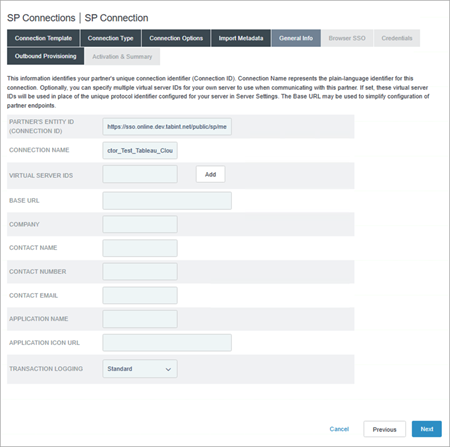

General Info(일반 정보) 탭에서 다음을 수행합니다.

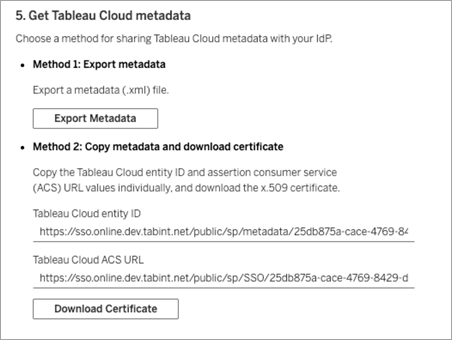

PARTNERS ENTITY ID(파트너 엔터티 ID)의 경우 2단계에서 시작한 Tableau Cloud의 SAML 구성에 있는 Tableau Cloud 엔터티 ID를 입력합니다. 예를 들어 'https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb'입니다.

CONNECTION NAME(연결 이름)에 이름을 입력합니다. 예를 들어 'SCIM Connector(SCIM 커넥터)'입니다.

Next(다음) 단추를 클릭합니다.

Outbound Provisioning(아웃바운드 프로비저닝) 탭에서 Configure Provisioning(프로비저닝 구성) 단추를 클릭합니다.

4.2.1단계: 구성 채널 만들기

Target(대상) 탭에서 다음을 수행합니다.

SCIM URL의 경우 3단계에서 만든 Tableau Cloud의 SCIM 구성에 있는 Base URL(기준 URL)을 입력합니다. 예를 들어 'https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2'입니다.

SCIM VERSION(SCIM 버전)의 경우 2.0 값을 그대로 유지합니다.

AUTHENTICATION METHOD(인증 방법) 드롭다운 목록에서 OAUTH 2 BEARER TOKEN(OAUTH 2 무기명 토큰)을 선택합니다.

ACCESS TOKEN(액세스 토큰)의 경우 3단계에서 만든 Tableau Cloud의 SCIM 구성에 있는 SCIM 토큰 암호를 입력합니다.

UNIQUE USER IDENTIFIER(고유 사용자 식별자)의 경우 userName이라는 값을 그대로 유지합니다.

RESULTS PER PAGE(페이지별 결과)에 값을 25로 입력합니다. 성능 향상을 위해 이 값을 변경하는 것이 좋습니다.

PROVISIONING OPTIONS(프로비저닝 옵션)의 경우 다음 확인란이 선택되어 있는지 확인합니다.

USER CREATE(사용자 만들기)

USER UPDATE(사용자 업데이트)

USER DISABLE /DELETE(사용자 사용 안 함/삭제)

PROVISION DISABLED USERS(사용 안 하는 사용자 프로비저닝)

REMOVE USER ACTION(사용자 동작 제거)에서 Disable(사용 안 함)이라는 값을 그대로 유지합니다. 사용자가 PingFederate IdP에서 제거된 경우 Tableau Cloud에서 사용자의 역할을 라이선스 없음으로 변경하려면 이 옵션을 사용하는 것이 좋습니다.

GROUP NAME SOURCE(그룹 이름 원본)에서 다음을 수행합니다.

드롭다운 목록에서 Common Name(일반 이름)이라는 값을 그대로 유지합니다.

USE PATCH FOR GROUP UPDATES(그룹 업데이트용 패치 사용) 확인란을 선택합니다.

CUSTOM ATTRIBUTE SCHEMA URNS(사용자 지정 특성 스키마 URN)에 다음 값을 입력합니다.

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Next(다음) 단추를 클릭합니다.

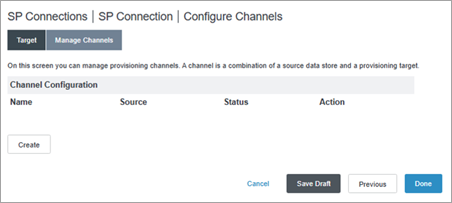

Configure Channels(채널 구성) 페이지의 Target(대상) 탭에서 Create(만들기) 단추를 클릭합니다.

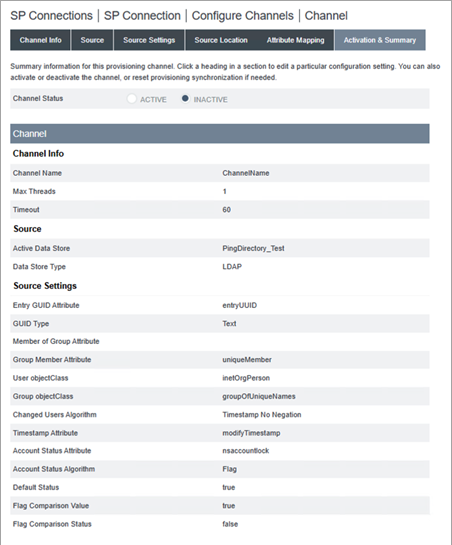

Channel Info(채널 정보) 탭에서 CHANNEL NAME(채널 이름)에 이름을 입력하고 Next(다음) 단추를 클릭합니다.

Source(원본) 탭에서 다음을 수행합니다.

ACTIVE DATA STORE(활성 데이터 저장소) 드롭다운 목록에서 Ping 데이터 저장소를 선택합니다.

TYPE(유형) 드롭다운 목록에서 LDAP를 선택합니다.

Next(다음) 단추를 클릭합니다.

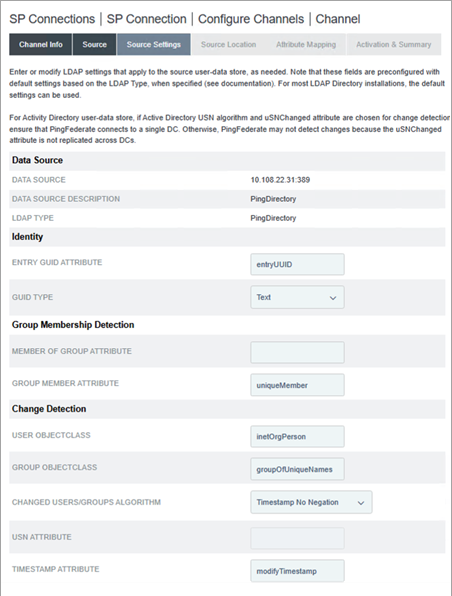

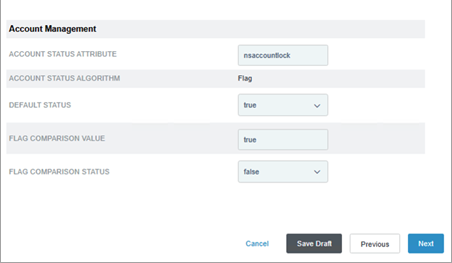

Source Settings(원본 설정) 탭에서 다음 값의 유효성을 검사합니다.

ENTRY GUID ATTRIBUTE(항목 GUID 특성)의 경우 값은 entryUUID입니다.

GROUP MEMBER ATTRIBUTE(그룹 멤버 특성)의 경우 값은 uniqueMember입니다.

USER OBJECTCLASS(사용자 개체 클래스)의 경우 값은 inetOrgPerson입니다.

GROUP OBJECTCLASS(그룹 개체 클래스)의 경우 값은 groupOfUniqueNames입니다.

Next(다음) 단추를 클릭합니다.

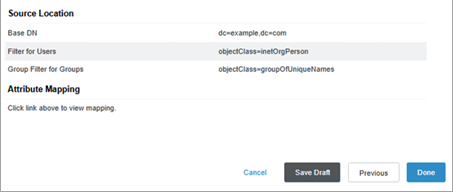

Source Location(원본 위치) 탭에서 다음을 수행합니다.

BASE DN(기준 DN)에 대해 dc=example,dc=com을 입력합니다.

Users(사용자) 섹션의 FILTER(필터)에 objectClass=inetOrgPerson을 입력합니다.

Groups(그룹) 섹션의 FILTER(필터)에 objectClass=groupOfUniqueNames를 입력합니다.

Next(다음) 단추를 클릭합니다.

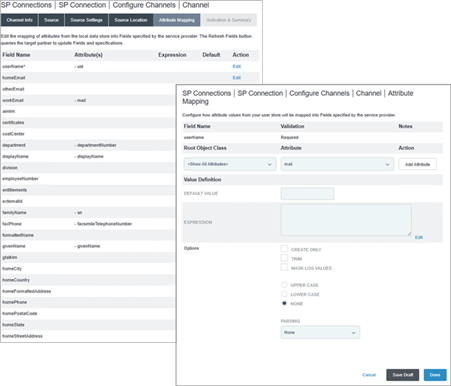

Attribute Mapping(특성 매핑) 탭에서 다음을 수행합니다.

다음을 수행하여 userName 특성을 'mail'로 편집합니다.

userName 행에서 Edit(편집)을 클릭합니다.

Root Object(루트 개체) 클래스에서 <Show All Attributes(모든 특성 표시)>를 선택합니다.

Attributes(특성) 드롭다운 목록에서 mail을 선택합니다.

Add Attribute(특성 추가) 단추를 클릭합니다.

uuid 특성 옆에 있는 Remove(제거) 링크를 클릭합니다.

나머지 특성은 그대로 유지합니다.

Next(다음) 단추를 클릭합니다.

Activation & Summary(활성화 및 요약) 탭에서 다음을 수행합니다.

Channel Status(채널 상태)에서 Active(활성)를 선택합니다.

Save Draft(초안 저장) 단추를 클릭합니다.

4.3단계: Ping 데이터 저장소에 SCIM 특성 매핑

아래 단계에 따라 PingData 관리 콘솔을 통해 Ping 데이터 저장소의 SCIM 특성을 매핑합니다.

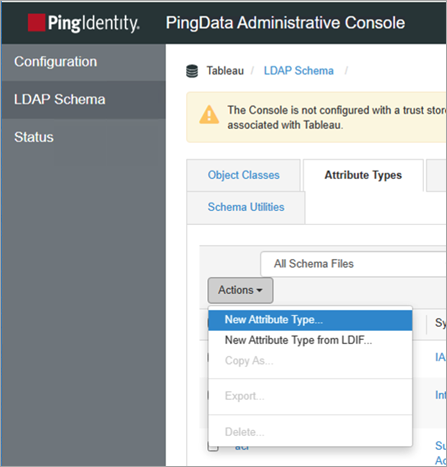

PingData 관리 콘솔에 로그인합니다.

왼쪽 탐색 패널에서 LDAP 스키마로 이동하고 Attribute Types(특성 유형) 탭을 클릭합니다.

4.3.1단계: 새 특성 유형 만들기

Actions(동작) 단추를 클릭하고 New Attribute Type(새 특성 유형)을 선택합니다.

New Attribute Type(새 특성 유형) 대화 상자에서 다음을 수행합니다.

Name(이름)에 siteRoles를 입력합니다.

Description(설명)에 설명을 입력합니다. 예를 들어 'Custom attribute for site roles on Tableau Cloud(Tableau Cloud의 사이트 역할에 대한 사용자 지정 특성)'입니다.

저장을 클릭합니다.

위 단계를 반복하고 New Attribute Type(새 특성 유형) 대화 상자에서 다음을 수행합니다.

Name(이름)에 entitlements(자격)를 입력합니다.

Description(설명)에 설명을 입력합니다. 예를 들어 'Custom attribute for entitlements on Tableau Cloud(Tableau Cloud의 자격에 대한 사용자 지정 특성)'입니다.

저장을 클릭합니다.

4.3.2단계: 새 개체 클래스 만들기

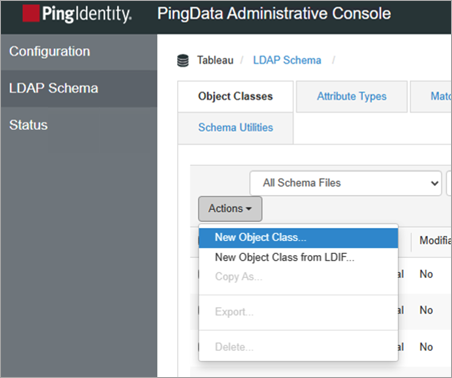

페이지 맨 위에서 Object Class(개체 클래스) 탭을 클릭하고 Actions(동작) 단추를 클릭한 다음 New Object Class(새 개체 클래스)를 선택합니다.

New Object Class(새 개체 클래스) 대화 상자에서 다음을 수행합니다.

Name(이름)에 Tableau를 입력합니다.

Description(설명)에 설명을 입력합니다. 예를 들어 'Add siteRoles attribute as entitlements(siteRoles 특성을 자격으로 추가)'입니다.

Parent(상위) 드롭다운 목록에서 inetOrgPerson을 선택합니다.

Type(유형) 드롭다운 목록에서 Structural(정형)을 선택합니다.

Attributes(특성) 섹션에서 다음을 수행합니다.

Required Attribute(필수 특성)에서 sn을 찾아 선택하고 Add item(항목 추가) 화살표 단추를 클릭합니다.

Required Attributes(필수 특성)에서 cn을 찾아 선택하고 Add item(항목 추가) 화살표 단추를 클릭합니다.

Required Attributes(필수 특성)에서 objectClass를 찾아 선택하고 Add item(항목 추가) 화살표 단추를 클릭합니다.

Optional Attribute(선택적 특성)에서 siteRoles를 찾아 선택하고 Add item(항목 추가) 화살표 단추를 클릭합니다.

Optional Attribute(선택적 특성)에서 entitlements를 찾아 선택하고 Add item(항목 추가) 화살표 단추를 클릭합니다.

저장을 클릭합니다.

4.4단계: SAML 구성

아래의 절차를 수행하여 이전에 SAML SSO를 지원하기 위해 만든 SP 연결을 편집합니다.

PingFederate 관리 콘솔의 페이지 맨 위에 있는 Applications(응용 프로그램) > SP Connections(SP 연결)을 선택합니다.

SP Connections(SP 연결) 페이지에서 다음을 수행합니다.

4.2단계에서 만든 연결 이름을 클릭합니다.

Connection(연결) 탭을 클릭합니다.

Connection(연결) 탭에서 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

Connections Options(연결 옵션) 탭에서 BROWSER SSO(브라우저 SSO)라는 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

Import Metadata(메타데이터 가져오기) 탭에서 NONE(없음)이라는 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

General Info(일반 정보) 탭에서 다음을 수행합니다.

PARTNERS ENTITY ID(파트너 엔터티 ID)의 경우 텍스트를 2단계에서 시작한 Tableau Cloud의 SAML 구성에 있는 Tableau Cloud 엔터티 ID로 바꿉니다. 예를 들어 https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb입니다.

(선택 사항) CONNECTION NAME(연결 이름)을 업데이트합니다.

Next(다음) 단추를 클릭합니다.

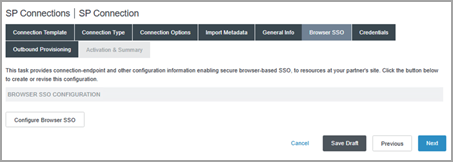

Browser SSO(브라우저 SSO) 탭에서 Configure Browser SSO(브라우저 SSO 구성) 단추를 클릭합니다.

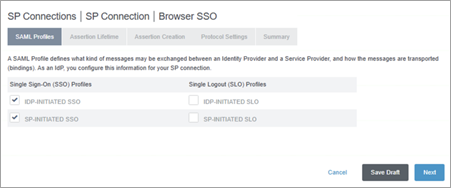

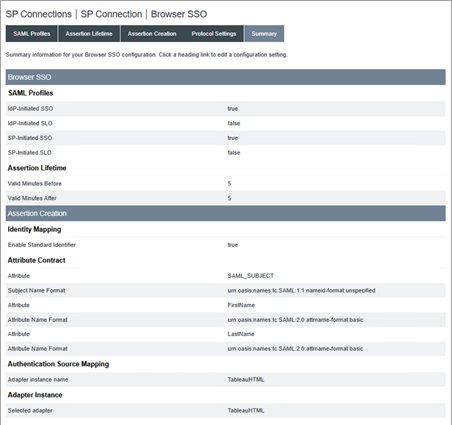

SAML Profiles(SAML 프로필) 탭에서 다음을 수행합니다.

Single Sign-On (SSO) Profiles(SSO(Single Sign-On) 프로필) 섹션에서 다음을 수행합니다.

IDP-INITIATED SSO(IDP에서 시작한 SSO) 확인란을 선택합니다.

SP-INITIATED SSO(SP에서 시작한 SSO) 확인란을 선택합니다.

Next(다음) 단추를 클릭합니다.

Assertion Lifetime(어설션 수명) 탭에서 값을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

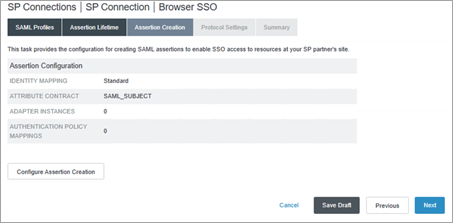

Assertion Creation(어설션 만들기) 탭에서 Configure Assertion Creation(어설션 만들기 구성) 단추를 클릭합니다.

Identity Mapping(ID 매핑) 탭에서 STANDARD(표준)라는 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

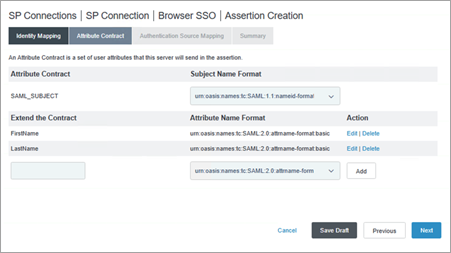

Attribute Contract(특성 계약) 탭에서 다음을 수행합니다.

Subject Name Format(주체 이름 형식) 섹션에서 urn:oasis:names:tc:SAML:nameid-format:unspecified라는 값을 그대로 유지합니다.

Extend the Contract(계약 연장) 섹션에서 다음을 수행합니다.

텍스트 상자에 FirstName을 입력합니다.

Attribute Name Format(특성 이름 형식)에서 urn:oasis:names:tc:SAML:2.0:attrname-format:basic을 선택합니다.

추가 단추를 클릭합니다.

텍스트 상자에 LastName을 입력합니다.

Attribute Name Format(특성 이름 형식)에서 urn:oasis:names:tc:SAML:2.0:attrname-format:basic을 선택합니다.

추가 단추를 클릭합니다.

Next(다음) 단추를 클릭합니다.

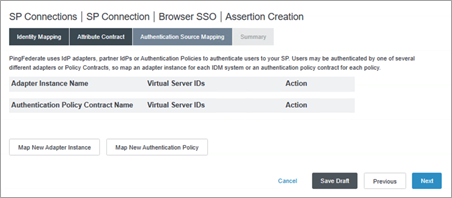

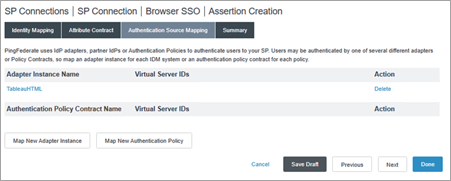

Authentication Source Mapping(인증 원본 매핑) 탭에서 Map New Adapter Instance(새 어댑터 인스턴스 매핑) 단추를 클릭합니다.

IdP Adapter Mapping(IdP 어댑터 매핑) 페이지의 Adapter Instance(어댑터 인스턴스) 탭에서, 4.1.1단계에서 만든 어댑터를 선택하고 Next(다음) 단추를 클릭합니다. 예를 들어 'credentialsValidatorInstance'입니다.

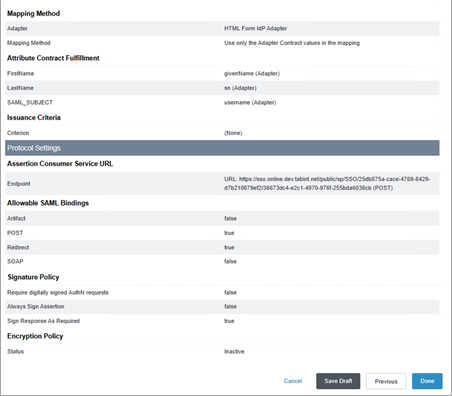

Mapping Method(매핑 방법) 탭에서 USE ONLY THE ADAPTER CONTRACT VALUES IN THE SAML ASSERTION(SAML 어설션의 어댑터 계약 값만 사용)이라는 값을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

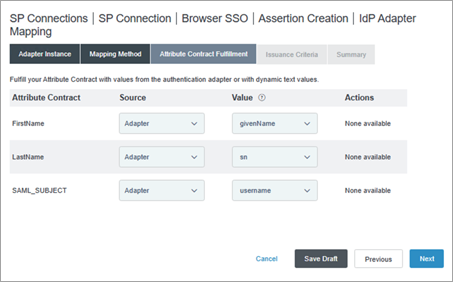

Attribute Contract Fulfillment(특성 계약 이행) 탭에서 다음을 수행합니다.

FirstName 옆에서 다음을 수행합니다.

Source(원본) 드롭다운 메뉴에서 Adapter(어댑터)를 선택합니다.

Value(값) 드롭다운 목록에서 givenName을 선택합니다.

LastName 옆에서 다음을 수행합니다.

Source(원본) 드롭다운 메뉴에서 Adapter(어댑터)를 선택합니다.

Value(값) 드롭다운 목록에서 sn을 선택합니다.

SAML_SUBJECT 옆에서 다음을 수행합니다.

Source(원본) 드롭다운 메뉴에서 Adapter(어댑터)를 선택합니다.

Value(값) 드롭다운 목록에서 username을 선택합니다.

Next(다음) 단추를 클릭합니다.

Issuance Criteria(발급 기준) 탭에서 Next(다음) 단추를 클릭합니다.

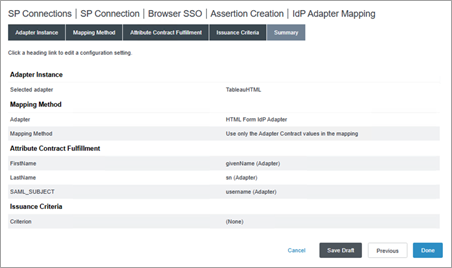

Summary(요약) 탭에서 세부 정보를 검토하고 Done(완료) 단추를 클릭합니다.

Assertion Creation(어설션 만들기) 탭에서 세부 정보를 검토하고 Done(완료) 단추를 클릭합니다.

Assertion Creation(어설션 만들기) 탭에서 Next(다음) 단추를 클릭합니다.

Protocol Settings(프로토콜 설정) 페이지에서 Configure Protocol Settings(프로토콜 설정 구성) 단추를 클릭합니다.

Protocol Settings(프로토콜 설정) 페이지의 Assertion Consumer Service URL(어설션 소비자 서비스 URL) 탭에서 다음을 수행합니다.

Default(기본값) 아래에서 확인란을 선택합니다.

Binding(바인딩)에서 POST를 선택합니다.

2단계에서 시작한 Tableau Cloud의 SAML 구성에 있는 ACS URL을 Endpoint URL(끝점 URL)에 입력하고 Add(추가) 단추를 클릭합니다. 예를 들어 'https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb'입니다.

Next(다음) 단추를 클릭합니다.

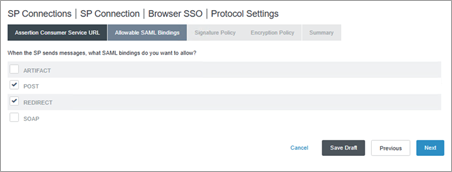

Allowable SAML Bindings(허용 가능한 SAML 바인딩) 탭에서 다음을 수행합니다.

POST 및 REDIRECT 확인란이 선택되어 있는지 확인하고 다른 확인란의 선택을 제거합니다.

Next(다음) 단추를 클릭합니다.

Signature Policy(서명 정책) 탭에서 Next(다음) 단추를 클릭합니다.

Encryption Policy(암호화 정책) 탭에서 None(없음)이라는 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

Summary(요약) 탭에서 세부 정보를 검토하고 Done(완료) 단추를 클릭합니다.

Browser SSO(브라우저 SSO) 페이지의 Protocol Settings(프로토콜 설정) 탭에서 Next(다음) 단추를 클릭합니다.

Summary(요약) 탭에서 세부 정보를 검토하고 Done(완료) 단추를 클릭합니다.

SP Connection(SP 연결) 페이지의 General Info(일반 정보) 탭에서 Next(다음) 단추를 클릭합니다.

Configure Browser SSO(브라우저 SSO 구성) 탭에서 Next(다음) 단추를 클릭합니다.

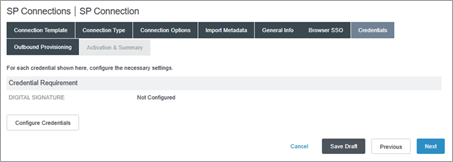

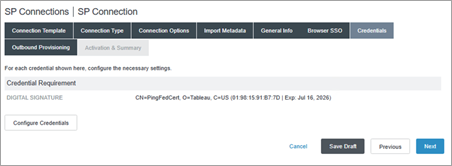

Credentials(자격 증명) 탭에서 Configure Credentials(자격 증명 구성) 단추를 클릭합니다.

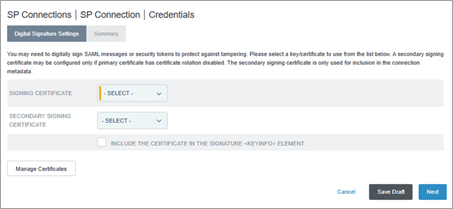

Digital Signature Settings(디지털 서명 설정) 탭에서 다음 중 하나를 수행합니다.

유효한 기존 서명 인증서가 이미 있는 경우 다음을 수행합니다.

SIGNING CERTIFICATE(서명 인증서) 드롭다운에서 기존 인증서를 선택하고 Next(다음) 단추를 클릭합니다.

38단계로 건너뜁니다.

유효한 기존 서명 인증서가 없는 경우 다음을 수행합니다.

인증서 관리 단추를 클릭합니다.

33단계를 계속 진행합니다.

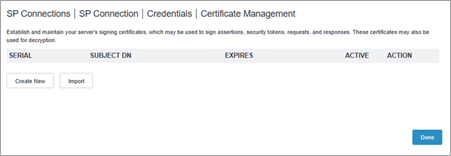

Manage Certificates(인증서 관리) 페이지에서 Create New(새로 만들기) 단추를 클릭합니다.

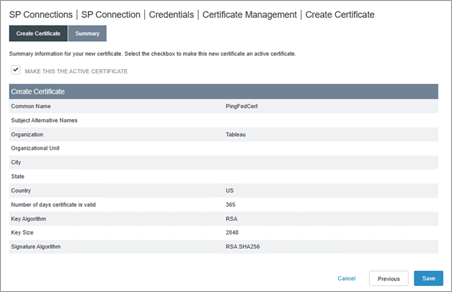

Create Certificate(인증서 만들기) 페이지의 Create Certificate(인증서 만들기) 탭에서 다음을 수행합니다.

COMMON NAME(일반 이름)에 이름을 입력합니다. 예를 들어 'PingFedCert'입니다.

ORGANIZATION(조직)에 이름을 입력합니다. 예를 들어 'Tableau'입니다.

COUNTRY(국가)에 국가 이름을 입력합니다.

Next(다음) 단추를 클릭합니다.

Summary(요약) 탭에서 MAKE THIS ACTIVE CERTIFICATE(이 활성 인증서 만들기) 확인란이 선택되어 있는지 확인하고 Save(저장) 단추를 클릭합니다.

Certificate Management(인증서 관리) 페이지에서 Done(완료) 단추를 클릭합니다.

Credentials(자격 증명) 페이지에서 다음을 수행합니다.

SIGNING CERTIFICATE(서명 인증서) 드롭다운에서 새로 만든 인증서를 선택합니다.

Next(다음) 단추를 클릭합니다.

Summary(요약) 페이지에서 Done(완료) 단추를 클릭합니다.

SP Connection(SP 연결) 페이지의 Outbound Provisioning(아웃바운드 프로비저닝) 탭에서 Next(다음) 단추를 클릭합니다.

Activation & Summary(활성화 및 요약) 탭에서 세부 정보를 검토하고 Done(완료) 단추를 클릭합니다.

5단계: PingFederate에서 메타데이터 내보내기

Tableau Cloud에서 SAML 설정을 마치려면 Tableau Cloud에 업로드할 PingFederate의 SAML 메타데이터 파일(.xml)이 필요합니다.

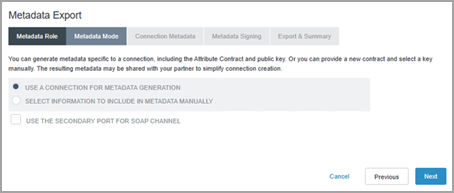

PingFederate 관리 콘솔에서 System(시스템) > Protocol Metadata(프로토콜 메타데이터) > Metadata Export(메타데이터 내보내기)를 선택합니다.

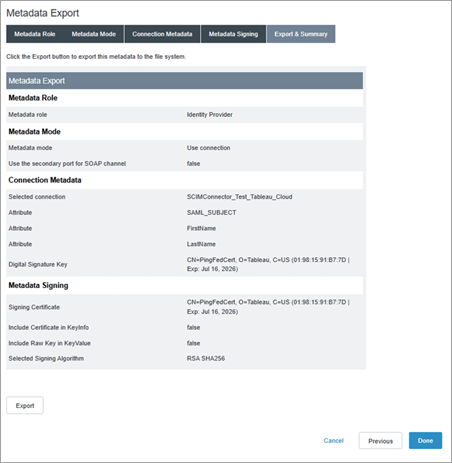

Metadata Export(메타데이터 내보내기) 페이지의 Metadata Role(메타데이터 역할) 탭에서 I AM THE IDENTITY PROVIDER (IDP)(ID 공급자임)라는 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

Metadata Mode(메타데이터 모드) 탭에서 USE A CONNECTION FOR METADATA GENERATION(메타데이터 생성에 연결 사용)이라는 선택 내용을 그대로 유지하고 Next(다음) 단추를 클릭합니다.

Connection Metadata(연결 메타데이터) 탭의 드롭다운에서 4.2단계에서 만든 SP Connection(SP 연결)을 선택하고 Next(다음) 단추를 클릭합니다.

Metadata Signing(메타데이터 서명) 탭의 SIGNING CERTIFICATE(서명 인증서) 드롭다운 목록에서 4.4단계에서 만든 인증서를 선택하고 Next(다음) 단추를 클릭합니다.

Export & Summary(내보내기 및 요약) 탭에서 Export(내보내기) 단추를 클릭하여 PingFederate 메타데이터 파일을 다운로드한 다음 Done(완료) 단추를 클릭합니다.

6단계: Tableau Cloud에서 SAML 구성 마침

다음 단계는 Tableau Cloud에서 수행해야 합니다.

Tableau Cloud로 돌아가서 새 구성 페이지의 2. Tableau에 메타데이터 업로드에서 파일 선택 단추를 클릭하고 5단계의 PingFederate에서 저장한 SAML 메타데이터 파일로 이동합니다. 이렇게 하면 IdP 엔터티 ID 및 SSO 서비스 URL 값이 자동으로 채워집니다.

3. 특성 매핑에서 특성 이름(어설션)을 PingFederate의 해당 특성 이름에 매핑합니다.

4. 내장된 뷰의 기본값 선택(선택 사항)의 경우 사용자가 내장된 콘텐츠에 액세스할 때 사용하려는 동작을 선택합니다. 자세한 내용은 아래의 iFrame 내장 사용 정보 섹션을 참조하십시오.

저장하고 계속 단추를 클릭합니다.

iFrame 내장 사용 정보

참고: Tableau Cloud에만 적용됩니다.

사이트에서 SAML을 사용하도록 설정하는 경우 사용자가 웹 페이지에 내장된 뷰에 액세스할 때 로그인하는 방법을 지정해야 합니다. 다음 단계에서는 내장된 비주얼리제이션에 인라인 프레임(iFrame)을 사용하는 인증을 허용하도록 Okta를 구성합니다. 인라인 프레임을 내장하면 내장된 비주얼리제이션을 보기 위해 로그인할 때 더 원활한 사용자 환경을 제공할 수 있습니다. 예를 들어 사용자가 이미 ID 공급자를 사용하여 인증했으며 iFrame 내장을 사용하도록 설정한 경우 사용자가 내장된 비주얼리제이션이 있는 페이지를 탐색할 때 중단 없이 Tableau Cloud에 인증됩니다.

주의: 인라인 프레임은 클릭재킹 공격에 취약할 수 있습니다. 클릭재킹은 웹 페이지 기반의 공격 유형으로, 공격자가 관련이 없는 페이지 위에 있는 투명한 계층에 공격할 페이지를 표시하여 사용자가 클릭을 하거나 내용을 입력하도록 유도하는 공격입니다. Tableau Cloud 관점에서는, 공격자가 사용자 자격 증명을 수집하거나 인증된 사용자가 설정을 변경하도록 유도하기 위해 클릭재킹 공격을 활용할 수 있습니다. 클릭재킹 공격에 대한 자세한 내용은 Open Web Application Security Project 웹 사이트에서 클릭재킹(영문)(링크가 새 창에서 열림)을 참조하십시오.

PingFederate의 SCIM 지원에 대한 참고 사항

PingFederate의 제한으로 인해, 그룹에 대한 siteRole 업데이트는 해당 그룹 내 사용자들의 siteRole 업데이트를 자동으로 시작하지 않습니다. 이로 인해 siteRole 특성 할당이 최신 상태가 아닐 수 있습니다. 이 문제를 해결하려면 siteRole 특성 업데이트와 함께 비사용자 지정 특성 업데이트를 사용하여 siteRole 업데이트를 시작하면 됩니다. 이 작업은 수동으로 수행하거나, 다음 옵션 중 하나를 사용하여 자동으로 수행할 수 있습니다.

- 사용자 개체에 대해서만 siteRole을 관리합니다.

- 그룹 업데이트 후 해당 사용자의 특성을 수동으로 업데이트합니다. 이는 사이트 역할과 같이 SCIM 지원 특성일 필요는 없습니다. 설명 또는 이름 특성일 수 있습니다.

- PingFederate에서 OGNL 식을 설정하고 Ping 서버가 시작되기 전에 그룹 멤버십 업데이트를 수행합니다. Ping 서버를 시작하고 나면 siteRole 특성 업데이트가 트리거됩니다.

- PingFederate에서 OGNL 식을 설정합니다. 또한 반전된 정적 그룹 및 cron 작업을 설정하여 siteRole 업데이트를 트리거합니다.

PingFederate의 OGNL 식은 사용자 및 그룹 멤버십의 특성을 평가하여 siteRole을 결정합니다.