Configurer SCIM avec PingFederate

Vous pouvez utiliser PingFederate pour configurer la gestion des utilisateurs, provisionner des groupes et attribuer des rôles sur le site Tableau Cloud.

Pendant les procédures décrites ci-dessous, nous vous recommandons d’avoir à votre disposition la documentation PingFederate pour vous accompagner.

Important :

cette procédure concerne une application tierce et est susceptible de modification sans que nous en ayons connaissance. Si la procédure décrite ici ne correspond pas aux écrans affichés dans votre compte IdP, vous pouvez utiliser la rubrique générale SCIM ainsi que la documentation de l'IdP.

- Les étapes de configuration dans l’IdP peuvent se présenter dans un ordre différent de celui que vous voyez dans Tableau.

Étape 1 : Effectuer les opérations de prérequis

Les procédures décrites dans ce document exigent que les conditions préalables suivantes soient remplies :

SCIM Provisioner : l’application SCIM Provisioner doit être installée et configurée. Pour plus d’informations, consultez SCIM Provisioner(Le lien s’ouvre dans une nouvelle fenêtre) dans la documentation de PingIdentity.

Magasin de données Ping : un magasin de données, tel que PingDirectory, doit être configuré. Pour plus d’informations, consultez Configuration d’une connexion LDAP(Le lien s’ouvre dans une nouvelle fenêtre) dans la documentation de PingIdentity.

SAML dans les paramètres de protocole : configurez les paramètres de protocole pour la fédération SAML.

Étape 2 : Commencer à configurer SAML sur Tableau Cloud

La fonctionnalité SCIM dans Tableau Cloud exige que vous configuriez votre site de manière à prendre en charge l’authentification unique SAML (SSO). Vous reviendrez sur cette configuration SAML et la mettrez à jour plus loin dans cette rubrique.

Connectez-vous à votre site Tableau Cloud en tant qu’administrateur de site, et sélectionnez Paramètres > Authentification.

Sur l’onglet Authentification, cliquez sur le bouton Nouvelle configuration, sélectionnez SAML dans la liste déroulante Authentification, puis entrez un nom pour la configuration.

Remarque : Les configurations créées avant janvier 2025 (Tableau 2024.3) ne peuvent pas être renommées.

Ignorez l’étape 1. Exporter les métadonnées depuis l’IdP. Vous reviendrez sur cette étape plus loin dans cette rubrique.

Sous 2. Charger les métadonnées sur Tableau, charger un fichier de métadonnées .xml d’espace réservé. Vous remplacerez ce fichier par un fichier de métadonnées .xml valide depuis PingFederate plus loin dans cette rubrique.

Cliquez sur Enregistrer.

Étape 3 : Activer la prise en charge SCIM dans Tableau Cloud

Suivez les étapes ci-après pour activer la prise en charge SCIM dans Tableau Cloud. Vous utiliserez les informations de cette section pour activer SCIM dans PingFederate.

Connectez-vous à votre site Tableau Cloud en tant qu’administrateur de site, et sélectionnez Paramètres > Authentification.

Dans la page Authentification, sous System for Cross-domain Identity Management (SCIM), cliquez sur le bouton Nouvelle configuration.

Dans la boîte de dialogue Nouvelle configuration SCIM, procédez comme suit :

Entrez un nom pour la configuration SCIM.

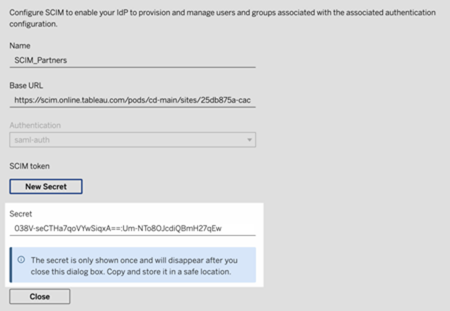

Copiez l’URL de base à utiliser dans les paramètres SCIM de votre IdP.

Dans le menu déroulant Authentification, sélectionnez la configuration d’authentification SAML à associer à SCIM.

Cliquez sur Enregistrer.

Remarque : la section Jeton SCIM est alors remplie.

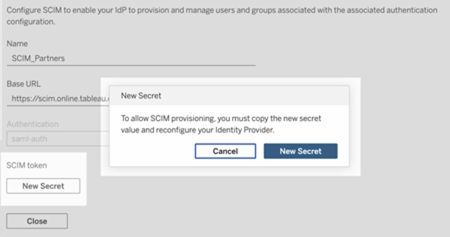

Sous Jeton SCIM, procédez comme suit :

Cliquez sur le bouton Nouveau secret.

Dans la boîte de dialogue Nouveau secret, cliquez à nouveau sur le bouton Nouveau secret. Le secret que vous venez de générer s’affiche.

Collez le secret et stockez-le dans un endroit sûr. Nous utiliserons le secret à l’étape 4.2.1.

Important :

Si vous fermez la configuration SCIM avant de pouvoir ajouter le secret aux paramètres SCIM de votre IdP, vous pouvez modifier la configuration SCIM, mais vous devrez cliquer à nouveau sur Nouveau secret pour générer un nouveau secret.

Le secret est lié à l’utilisateur Administrateur de site Tableau qui a créé la configuration SCIM. Si le rôle sur le site de cet utilisateur change ou si l’utilisateur n’est plus membre du site, le secret cesse d’être valide. Dans ce cas, un autre administrateur de site peut générer un nouveau secret pour la configuration SCIM existante et l’ajouter aux paramètres SCIM de l’IdP ou créer une nouvelle configuration SCIM en veillant à ce que l’URL de base et le secret soient ajoutés aux paramètres SCIM de l’IdP.

Cliquez sur Fermer.

Étape 4 : Activer l’authentification unique (SSO) dans PingFederate

Pour activer SAML SSO dans votre environnement PingFederate, vous devez procéder comme suit :

- Créer une instance d’adaptateur d’IdP

- Configurer une connexion au SP

- Mapper les attributs dans votre magasin de données Ping

- Configurer SAML SSO

Important : pour rappel, les étapes et les exemples décrits ici ne sont fournis qu’à titre de démonstration.

Étape 4.1 : Créer une nouvelle instance d’IdP

Suivez chacune des sections ci-dessous pour créer l’adaptateur de formulaire HTML(Le lien s’ouvre dans une nouvelle fenêtre). PingFederate utilise des adaptateurs IdP, tels que l’adaptateur de formulaire HTML, pour authentifier les utilisateurs. Un adaptateur IdP recherche les informations de session et fournit une identification utilisateur à PingFederate.

Connectez-vous à la console d’administration de PingFederate.

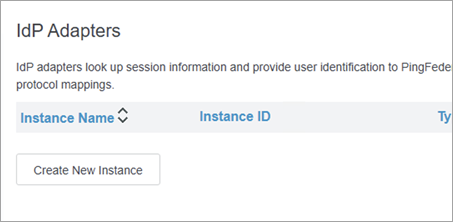

Sélectionnez Authentication > IdP Adapters (Authentification > Adaptateurs IdP).

Dans la page des Adaptateurs IdP, cliquez sur le bouton Create New Instance (Créer une nouvelle instance) pour démarrer la configuration de création d’une instance d’adaptateur.

Étape 4.1.1 : Créer une instance d’adaptateur (1ère partie)

Dans la page de création d’une instance d’adaptateur, sous l’onglet Type, procédez comme suit :

Dans INSTANCE NAME (Nom de l’instance), entrez un nom, Par exemple, « credentialsValidatoreInstance ».

Dans INSTANCE ID (ID de l’instance), entrez une valeur, par exemple « 3 ».

Dans la liste déroulante TYPE, sélectionnez HTML Form IdP Adapter (Adaptateur IdP de formulaire HTML).

Conservez PARENT INSTANCE (Instance parent) telle quelle (None).

Cliquez sur le bouton Next (Suivant).

Étape 4.1.2 : Créer un validateur d’informations d’identification

Dans la page IdP Adapter (Adaptateur IdP), procédez comme suit :

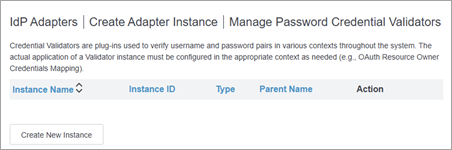

Faites défiler vers le bas de la page et cliquez sur le bouton Manage Password Credential Validators (Gérer les validateurs d’informations d’identification par mot de passe).

Dans cette page, cliquez sur le bouton Create New Instance (Créer une nouvelle instance).

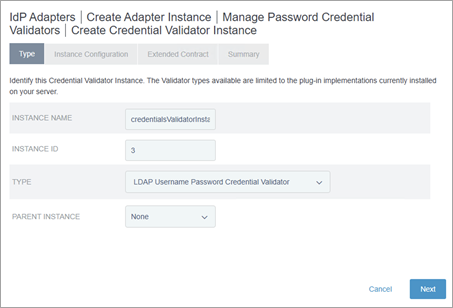

Dans la page Create Credentials Validator Instance (Créer une instance de validateur d’informations d’identification), sous l’onglet Type, procédez comme suit :

Dans INSTANCE NAME (Nom de l’instance), entrez un nom, par exemple « credentialsValidatorInstance ».

Dans INSTANCE ID (ID de l’instance), entrez une valeur, par exemple « 3 ».

Dans la liste déroulante TYPE, sélectionnez LDAP Username Password Credential Validator (Validateur d’informations d’identification par mot de passe pour le nom d’utilisateur LDAP).

Conservez PARENT INSTANCE (Instance parent) telle quelle (None).

Cliquez sur le bouton Next (Suivant).

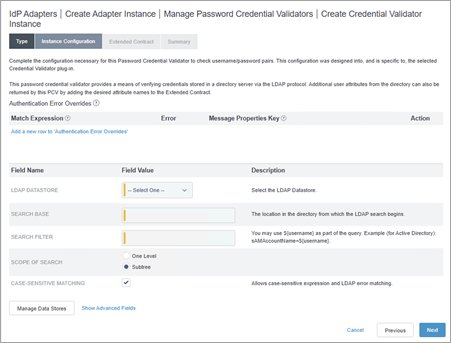

Dans la page Instance Configuration (Configuration de l’instance), procédez comme suit :

Dans la liste déroulante LDAP DATASTORE (Magasin de données LDAP), sélectionnez la source de données Ping Directory précédemment configurée.

Dans le champ SEARCH BASE (Base de recherche), entrez ce qui suit : dc=Sexample,dc=com.

Dans le champ SEARCH FILTER (Filtre de recherche), entrez ce qui suit : mail=${username}

Conservez les autres paramètres tels quels.

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), vérifiez les détails et cliquez sur le bouton Save (Enregistrer).

De retour sur la page Manage Password Credential Validators (Gérer les validateurs d’informations d’identification par mot de passe), cliquez sur le bouton Done (Terminé).

De reotur sur la page Create Adapter Instance (Céer une instance d’adaptateur), sous la section Password Credential Validator Instance (Instance du validateur d’informations d’identification par mot de passe), procédez comme suit :

Cliquez sur le lien Add a new row to `Credential Validators` (Ajouter une nouvelle ligne aux « Validateurs d’informations d’identification »).

Dans le menu déroulant qui s’affiche, sélectionnez l’instance de validateur que vous venez de créer, par exemple « credentialsValidatorInstance ».

Cliquez sur le lien Update (Mettre à jour).

Cliquez sur le bouton Next (Suivant).

Étape 4.1.3 : Créer une instance d’adaptateur (partie 2)

De retour sur l’onglet Extended Contract (Prolongation du contrat), procédez comme suit :

Dans la section Extended Contract (Prolongation du contrat), procédez comme suit :

Dans la zone de texte, entrez « sn » et cliquez sur le bouton Ajouter.

Cliquez sur le bouton Next (Suivant).

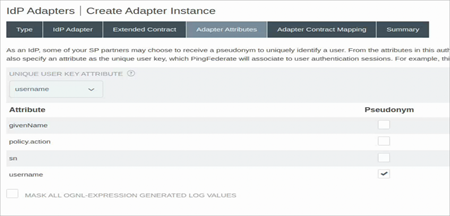

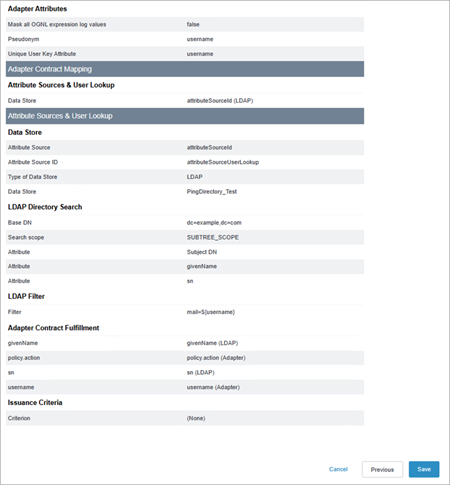

Dans l’onglet Adapter Attributes (Attributs de l’adaptateur), procédez comme suit :

Dans la liste déroulante UNIQUE USER KEY ATTRIBUT (Attribut de clé utilisateur unique), sélectionnez username.

Pour username (Nom d’utilisateur), cochez la case Pseudonym (Alias).

Cliquez sur le bouton Next (Suivant).

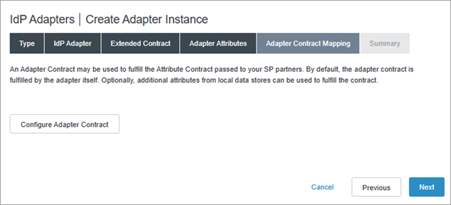

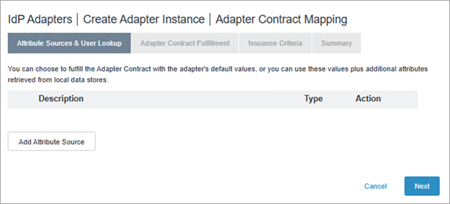

Dans l’onglet Adapter Contract Mapping (Mappage de contrat de l’adaptateur), cliquez sur le bouton Configure Adapter Contract (Configurer le contrat de l’adaptateur).

Étape 4.1.4 : Configurer le mappage de contrat de l’adaptateur (partie 1)

Dans l’onglet Adapter Sources & Users Lookup (Recherche de sources et d’utilisateurs de l’adaptateur), cliquez sur le bouton Add Attribute Source (Ajouter une source d’attribut).

Étape 4.1.5 : Configurer les sources d’attributs et la recherche utilisateur

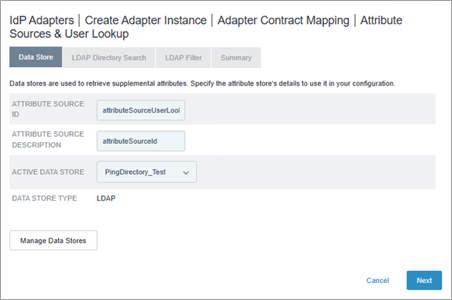

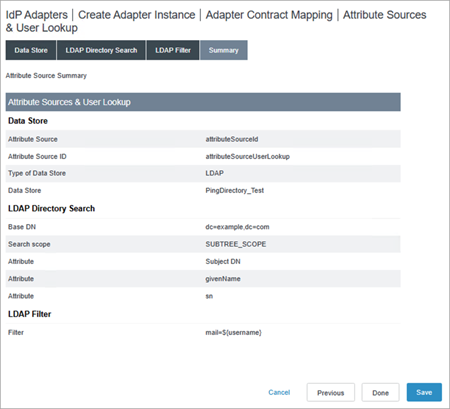

Dans l’onglet Data Store (Magasin de données), procédez comme suit :

Pour ATTRIBUTE SOURCE ID (ID de source de l’attribut) entrez un nom, par exemple « attributeSourceUserLookup ».

Dans le champ ATTRIBUTE SOURCE DESCRIPTION (Description de la source de l’attribut), entrez une description, par exemple « attributeSourceId ».

Dans ACTIVE DATA STORE (Magasin de données actif), sélectionnez le magasin de données Ping Directory qui a été précédemment configuré.

Cliquez sur le bouton Next (Suivant).

Dans l’onglet LDAP Directory Search (Recherche dans l’annuaire LDAP), procédez comme suit :

Pour BASE DN (DN de base), entrez ce qui suit : dc=example,dc=com

Dans la section Attributes to return from search (Attributs à retourner de la recherche), procédez comme suit :

Dans la colonne ROOT OBJECT CLASS (Classe d’objet racine), sélectionnez Show All Attributes (Afficher tous les attributs).

Dans la colonne Option, dans la zone de texte, sélectionnez givenName, puis cliquez sur le bouton Add Attribute (Ajouter un attribut).

Dans la zone de texte, sélectionnez sn puis cliquez sur le bouton Add Attribute (Ajouter un attribut).

Cliquez sur le bouton Next (Suivant).

Dans l’onglet LDAP Filter (Filtre LDAP), procédez comme suit :

Dans le champ FILTER (Filtre), entrez ce qui suit : mail=${username}

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), cliquez sur le bouton Save (Enregistrer)

Étape 4.1.6 : Configurer le mappage de contrat de l’adaptateur (partie 2)

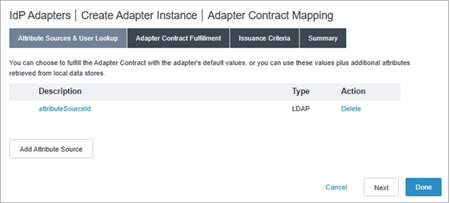

Dans l’onglet Attribute Sources & User Lookup (Sources d’attributs et recherche d’utilisateurs), sélectionnez le contrat d’adaptateur que vous venez de créer, par exemple « attributeSourceId ».

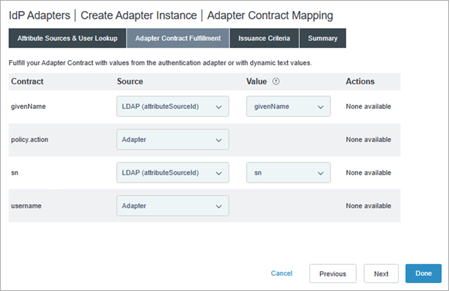

Dans l’onglet Adapter Contract Fulfillment (Traitement du contrat de l’adaptateur), procédez comme suit :

Pour givenName, dans la liste déroulante Source, sélectionnez LDAP (attributeSourceId). Dans la liste déroulante Value (Valeur), sélectionnez givenName.

Pour policy.action, dans la liste déroulante Source, laissez tel quel (Adapter).

Pour sn, dans la liste déroulante Source, sélectionnez LDAP (attributeSourceId). Dans la liste déroulante Value (Valeur), sélectionnez sn.

Pour username, conservez la valeur telle quelle (Adapter).

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Issuance Criteria (Critères d’émission), cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), vérifiez les détails et cliquez sur le bouton Save (Enregistrer).

Étape 4.2 : Créer une connexion SP

Suivez chacune des sections ci-dessous pour créer une connexion SP. PingFederate utilise les connexions SP pour l’authentification unique (SSO) initiée par l’IdP.

Dans la console d’administration de PingFederate, accédez à Applications > SP Connections (Connexions SP).

Dans le volet SP Connections (SP Connexions), cliquez sur le bouton Create Connection (Créer une connexion).

Dans l’onglet Connection Template (Modèle de connexion), sélectionnez USE A TEMPLATE FOR THIS CONNECTION (Utiliser un modèle pour cette connexion) et cliquez sur le bouton Next (Suivant).

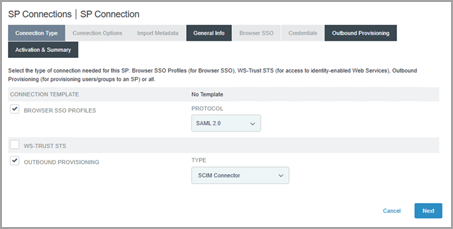

Dans l’onglet Connection Type (Type de connexion), procédez comme suit :

Cochez la case BROWSER SSO Profiles (Profils SSO du navigateur).

Dans la liste déroulante PROTOCOL (Protocoles), conservez la valeur telle quelle (SAML 2.0).

Cochez la case OUTBOUND PROVISIONING (Provisionnement sortant).

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Connection Options (Options de connexion), cliquez sur le bouton Next (Suivant).

Dans l’onglet Import Metadata (Importer des métadonnée), conservez la valeur telle quelle (NONE), puis cliquez sur le bouton Next (Suivant).

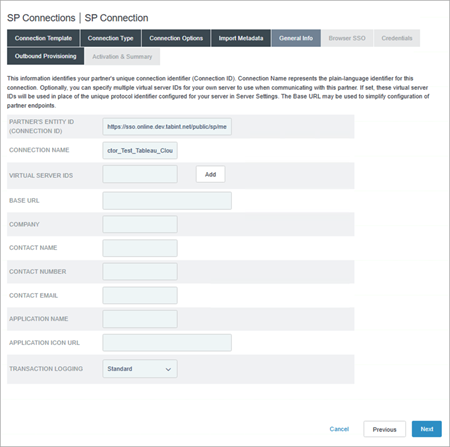

Dans l’onglet General Info (Informations générales), procédez comme suit :

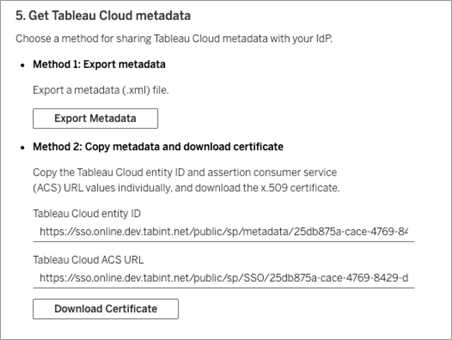

Pour PARTNERS ENTITY ID (ID d’entité des partenaires), entrez l’ID d’entité Tableau Cloud issu de la configuration SAML dans Tableau Cloud que vous avez démarrée à l’étape 2. Par exemple, « https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb ».

Dans CONNECTION NAME (Nom de connexion), entrez un nom, par exemple « SCIM Connector ».

Cliquez sur le bouton Next (Suivant).

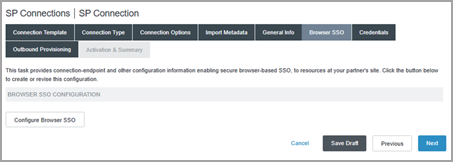

Dans l’onglet Outbound Provisioning (Provisionnement sortant), cliquez sur le bouton Configure Provisioning (Configurer le provisionnement).

Étape 4.2.1 : Créer un canal de configuration

Sur l’onglet Target (Cible), procédez comme suit :

Pour SCIM URL (URL SCIM) entrez l’URL de base de la configuration SCIM dans Tableau Cloud que vous avez créée à l’étape 3. Par exemple, « https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2 ».

Pour SCIM VERSION (Version SCIM), conservez la valeur telle quelle (2.0).

Dans la liste déroulante AUTHENTICATION METHOD (Méthode d’authentification), sélectionnez OAUTH 2 BEARER TOKEN (Jeton porteur OAUTH 2).

Pour ACCESS TOKEN (Jeton d’accès), entrez le secret du jeton SCIM de la configuration SCIM dans Tableau Cloud que vous avez créée à l’étape 3.

Pour UNIQUE USER IDENTIFIER (Identifiant utilisateur unique), conservez la valeur telle quelle (userName).

Pour RESULTS PER PAGE (Résultats par page), entrez la valeur suivante : 25. Nous vous recommandons de modifier cette valeur pour de meilleures performances.

Pour PROVISIONING OPTIONS (Options de provisionnement), assurez-vous que les cases suivantes sont cochées :

USER CREATE (Création d’utilisateur)

USER UPDATE (Mise à jour d’utilisateur)

USER DISABLE /DELETE (Désactivation/suppression d’utilisateur)

PROVISION DISABLED USERS (Provisionner des utilisateurs désactivés)

Pour REMOVE USER ACTION (Supprimer l’action utilisateur), conservez cette valeur telle quelle (Disable). Nous recommandons cette option pour modifier le rôle de l’utilisateur sur Sans licence dans Tableau Cloud s’il est supprimé de l’IdP PingFederate.

Pour GROUP NAME SOURCE (Source du nom de groupe), procédez comme suit :

Dans la liste déroulante, conservez la valeur telle quelle (Common Name).

Cochez la case USE PATCH FOR GROUP UPDATES (Utiliser un correctif pour les mises à jour de groupe).

Pour CUSTOM ATTRIBUTE SCHEMA URNS (URNS de schéma d’attribut personnalisé) entrez la valeur suivante :

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Cliquez sur le bouton Next (Suivant).

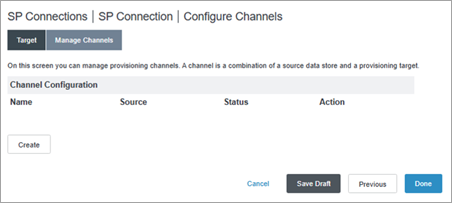

Sur la page Configure Channels (Configurer les canaux), sous l’onglet Target (Cible), cliquez sur le bouton Create (Créer).

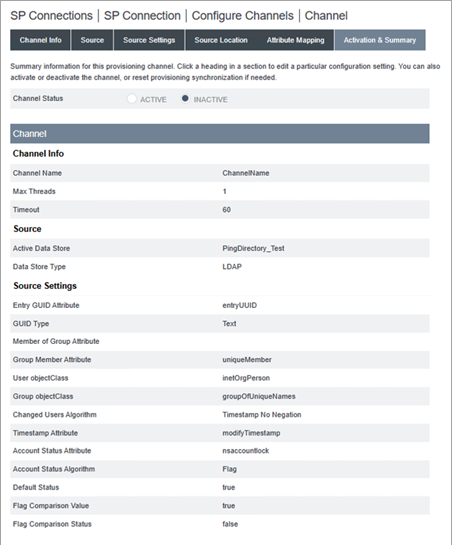

Dans l’onglet Channel Information (Informations sur le canal), pour CHANNEL NAME (Nom du canal), entrez un nom et cliquez sur le bouton Next (Suivant).

Sur l’onglet Source, procédez comme suit :

Dans la liste déroulante ACTIVE DATA STORE (Magasin de données actif), sélectionnez le magasin de données Ping.

Dans la liste déroulante TYPE, sélectionnez LDAP.

Cliquez sur le bouton Next (Suivant).

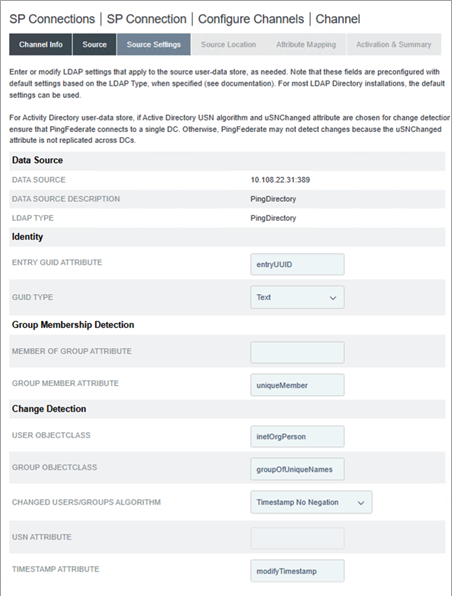

Sous l’onglet Source Settings (Paramètres source), entrez les informations suivantes :

Pour ENTRY GUID ATTRIBUTE (Attribut GUID de l’entrée) la valeur est entryUUID.

Pour GROUP MEMBER ATTRIBUTE (Attribut du membre du groupe), la valeur est uniqueMember.

Pour USER OBJECTCLASS (Classe d’objet utilisateur), la valeur est inetOrgPerson.

Pour GROUP OBJECTCLASS (Classe d’objet groupe), la valeur est groupOfUniqueNames.

Cliquez sur le bouton Next (Suivant).

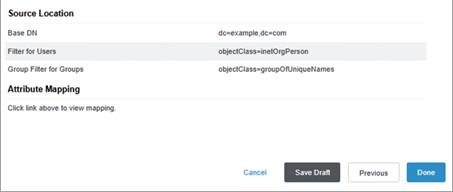

Dans l’onglet Source Location (Emplacement source), procédez comme suit :

Pour BASE DN (DN de base), entrez ce qui suit : dc=example,dc=com

Dans la section Users (Utilisateurs), pour FILTER(Filtre), entrez ce qui suit : objectClass=inetOrgPerson

Dans la section Groups (Groupes), pour FILTER (FILTRE), entrez ce qui suit : objectClass=groupOfUniqueNames

Cliquez sur le bouton Next (Suivant).

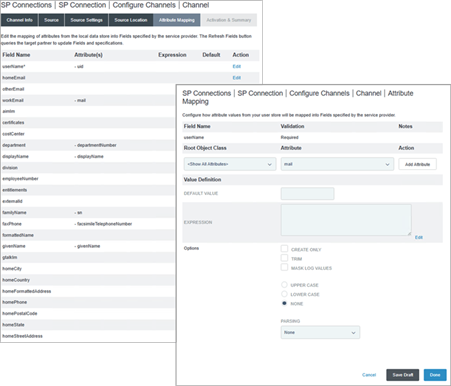

Dans l’onglet Attribute Mapping (Mappage d’attributs), procédez comme suit :

Modifiez l’attribut userName sur « mail » en procédant comme suit :

Dans la ligne userName (Nom d’utilisateur), cliquez sur Modifier.

Sous la classe Root Object (Objet racine), sélectionnez <Show All Attributes> (Afficher tous les attributs).

Dans la liste déroulante Attributes (Attributs), sélectionnez mail.

Cliquez sur le bouton Add Attribute (Ajouter un attribut).

À côté de l’attribut uuid, cliquez sur le lien Remove (Supprimer).

Conservez les attributs restants tels quels.

Cliquez sur le bouton Next (Suivant).

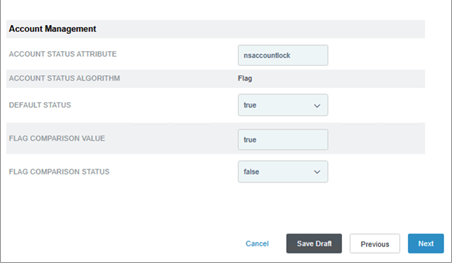

Dans l’onglet Activation & Summary (Activation et résumé), procédez comme suit :

Pour Channel Status (État du canal), sélectionnez Active (Acti).

Cliquez sur le bouton Save Draft (Enregistrer le brouillon).

Étape 4.3 : Mapper les attributs SCIM à votre magasin de données Ping

Suivez les étapes ci-dessous pour mapper les attributs SCIM dans le magasin de données Ping via la console d’administration PingData.

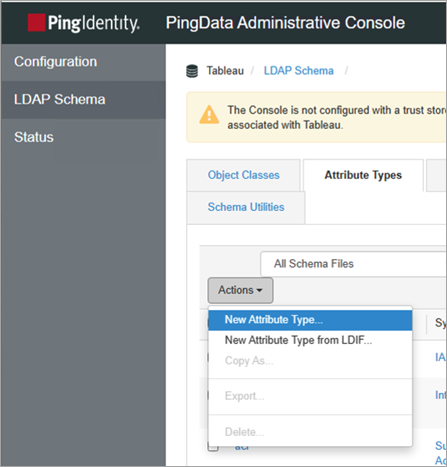

Connectez-vous à votre console d’administration PingData.

Dans le volet de navigation de gauche, accédez à Schéma LDAP et cliquez sur l’onglet Attribute Types (Types d’attributs).

Étape 4.3.1 : Créer de nouveaux types d’attributs

Cliquez sur le bouton Actions et sélectionnez New Attribute Type (Nouveau type d’attribut).

Dans la boîte de dialogue New Attribute Type (Nouveau type d’attribut), procédez comme suit :

Pour Name (Nom), entrez ce qui suit : siteRoles

Dans Description, entrez une description. Par exemple, « Attribut personnalisé pour les rôles sur le site sur Tableau Cloud ».

Cliquez sur Save (Enregistrer) .

Répétez l’étape ci-dessus et effectuez l’opération suivante dans la boîte de dialogue New Attribute Type (Nouveau type d’attribut) :

Pour Name (Nom), entrez ce qui suit : entitlements

Dans Description, entrez une description. Par exemple, « Attribut personnalisé pour les droits sur Tableau Cloud ».

Cliquez sur Save (Enregistrer).

Étape 4.3.2 : Créer une nouvelle classe d’objets

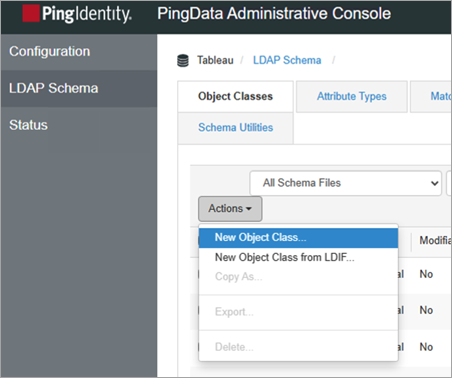

En haut de la page, cliquez sur l’onglet Object Class (Classe d’objet), cliquez sur le bouton Actions, puis sélectionnez New Object Class (Nouvelle classe d’objet).

Dans la boîte de dialogue New Object Class (Nouvelle classe d’objet), procédez comme suit :

Pour Name (Nom), entrez ce qui suit : Tableau.

Dans Description, entrez une description. Par exemple, « Ajouter un attribut siteRoles en tant que droits ».

Dans la liste déroulante Parents, sélectionnez inetOrgPerson.

Dans la liste déroulante Type, sélectionnez Structural (Structurel).

Dans la section Attributes (Attributs), procédez comme suit :

Pour Required Attribute (Attribut obligatoire), trouvez et sélectionnez sn et cliquez sur le bouton fléché Add item (Ajouter un élément).

Pour Required Attributes (Attributs obligatoires), recherchez et sélectionnez cn et cliquez sur le bouton de flèche Add item (Ajouter un élément).

Pour Required Attributes (Attributs obligatoires), trouvez et sélectionnez objectClass et cliquez sur le bouton fléché Add item (Ajouter un élément).

Pour Optional Attributes (Attributs facultatifs), recherchez et sélectionnez siteRoles, puis cliquez sur le bouton fléché Add item (Ajouter un élément).

Pour Optional Attributes (Attributs facultatifs), recherchez et sélectionnez entitlements, puis cliquez sur le bouton fléché Add item (Ajouter un élément).

Cliquez sur Save (Enregistrer).

Étape 4.4 : Configurer SAML

Suivez la procédure ci-dessous pour modifier la connexion SP que vous avez créée précédemment pour prendre en charge SAML SSO.

Dans la console d’administration de PingFederate, en haut de la page, sélectionnez Applications > SP Connections (Connexions SP).

Dans la page SP Connections (Connexions SP), procédez comme suit :

Cliquez sur le nom de la connexion que vous avez créée à l’étape 4.2.

Cliquez sur l’onglet Connection (Connexion).

Dans l’onglet Connection (Connexion), conservez les sélections telles quelles et cliquez sur le bouton Next (Suivant).

Dans l’onglet Connections Options (Options de connexion), conservez la sélection telle quelle (BROWSER SSO) et cliquez sur le bouton Next (Suivant).

Dans l’onglet Import Metadata (Importer les métadonnées), conservez la sélection telle quelle (NONE) et cliquez sur le bouton Next (Suivant).

Dans l'onglet General Info (Informations générales), procédez comme suit :

Pour PARTNERS ENTITY ID (ID d’entité partenaire), remplacez le texte par l’ID d’entité Tableau Cloud issu de la configuration SAML dans Tableau Cloud que vous avez démarrée à l’étape 2. Par exemple, https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb.

(Facultatif) Mettez à jour CONNECTION NAME (Nom de connexion).

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Browser SSO (SSO pour le navigateur), cliquez sur le bouton Configure Browser SSO (Configurer SSO pour le navigateur).

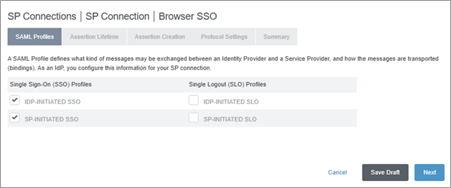

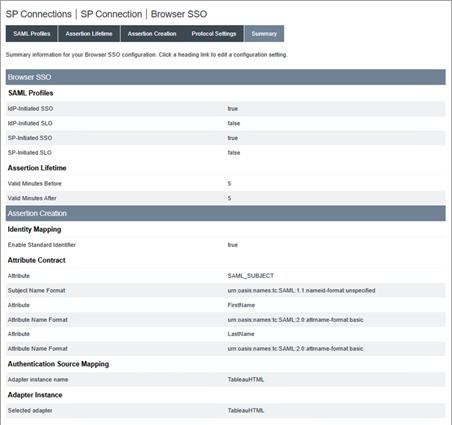

Dans l’onglet SAML Profiles (Profils SAML), procédez comme suit :

Dans la section Single Sign-On (SSO) Profiles (Profils d’authentification unique (SSO)), procédez comme suit :

Cochez la case IDP-INITIATED SSO (SSO initié par l’IdP).

Cochez la case SP-INITIATED SSO (SSO initié par l’IdP).

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Assertion Lifetime (Durée de vie de l’assertion), conservez les valeurs telles quelles et cliquez sur le bouton Next (Suivant).

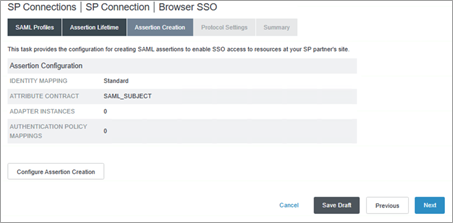

Dans l’onglet Assertion Creation (Création d’assertion), cliquez sur le bouton Configure Assertion Creation (Configurer la création de l’assertion).

Dans l’onglet Identity Mapping (Mappage d’identité), conservez la sélection telle quelle (STANDARD) et cliquez sur le bouton Next (Suivant).

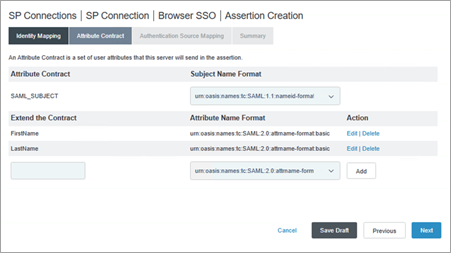

Dans l’onglet Attribut Contract (Attribuer le contrat), procédez comme suit :

Dans la section Subject Name Format (Format du nom du sujet), conservez la valeur telle quelle ( urn:oasis:names:tc:SAML:nameid-format:unspecified).

Dans la section Extended Contract (Prolonger le contrat), procédez comme suit :

Dans les zones de texte, entrez ce qui suit : FirstName

Sous Attribute Name Format (Format du nom d’attribut), sélectionnez urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Cliquez sur le bouton Add (Ajouter).

Dans la zone de texte, entrez ce qui suit : LastName

Sous Attribute Name Format (Format du nom d’attribut), sélectionnez urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Cliquez sur le bouton Add (Ajouter).

Cliquez sur le bouton Next (Suivant).

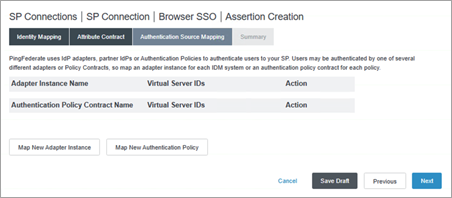

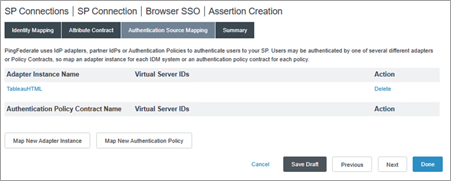

Dans l’onglet Authentication Source Mapping (Mappage de la source d’authentification), cliquez sur le bouton Map New Adapter Instance (Mapper une nouvelle instance d’adaptateur).

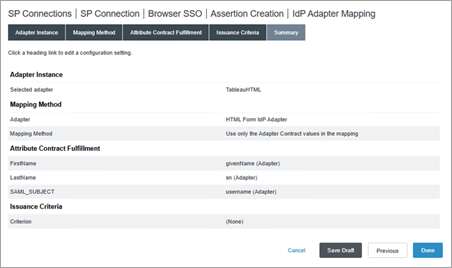

Dans la page IdP Adapter Mapping (Mappage de l’adaptateur IdP), sous l’onglet Adapter Instance (Instance de l’adaptateur), sélectionnez l’adaptateur que vous avez créé à l’étape 4.1.1 et cliquez sur le bouton Next (Suivant). par exemple « credentialsValidatorInstance ».

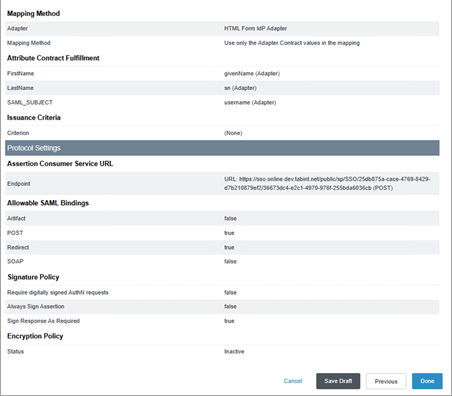

Dans l’onglet Mapping Method (Méthode de mappage), conservez la valeur telle quelle (USE ONLY THE ADAPTER CONTRACT VALUES IN THE SAML ASSERTION) et cliquez sur le bouton Next (Suivant).

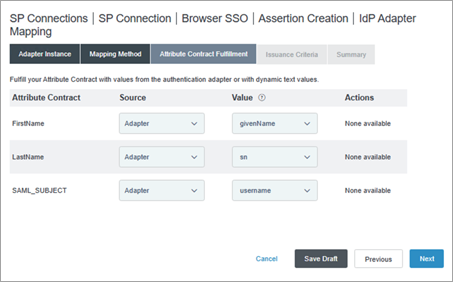

Dans l’onglet Attribute Contract Fulfillment (Attribuer l’exécution du contrat), procédez comme suit :

À côté de FirstName, procédez comme suit :

Dans la liste déroulante Source, sélectionnez Adapter (Adaptateur).

Dans la liste déroulante Value (Valeur), sélectionnez givenName.

À côté de LastName, procédez comme suit :

Dans la liste déroulante Source, sélectionnez Adapter (Adaptateur).

Dans la liste déroulante Value (Valeur), sélectionnez sn.

À côté de SAML_SUBJECT,

Dans la liste déroulante Source, sélectionnez Adapter (Adaptateur).

Dans la liste déroulante Value (Valeur), sélectionnez username.

Cliquez sur le bouton Next (Suivant).

Sur l’onglet Issuance Criteria (Critères d’émission), cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), vérifiez les détails et cliquez sur le bouton Done (Terminé).

Dans l’onglet Assertion Creation (Création d’assertion), vérifiez les détails et cliquez sur le bouton Done (Terminé).

Dans l’onglet Assertion Creation (Création d’assertion), cliquez sur l’onglet Next (Suivant).

Sur la page Protocol Settings (Paramètres de protocole), cliquez sur le bouton Configure Protocol Settings (Configurer les paramètres de protocole).

Dans la page Protocol Settings (Paramètres de protocole), sous l’onglet URL Assertion Consumer Service (URL du service consommateur d’assertions), procédez comme suit :

Sous Default (Par défaut), cochez la case.

Sous Binding (Liaison), sélectionnez POST.

Sous Endpoint URL (URL du point de terminaison), entrez l’URL ACS de la configuration SAML dans Tableau Cloud que vous avez démarrée à l’étape 2 et cliquez sur le bouton Add (Ajouter). Par exemple, « https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb ».

Cliquez sur le bouton Next (Suivant).

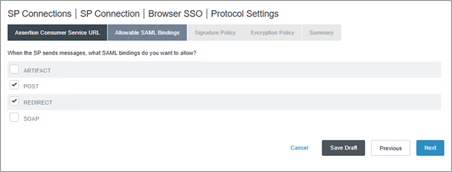

Dans l’onglet Allowable SAML Bindings (Liaisons SAML autorisées), procédez comme suit :

Assurez-vous que les cases à cocher POST et REDIRECT sont sélectionnées et supprimez les sélections des autres cases à cocher.

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Signature Policy (Stratégie de signature), cliquez sur le bouton Next (Suivant).

Dans l’onglet Encryption Policy (Stratégie de chiffrement), conservez la sélection telle quelle (None) et cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), vérifiez les détails et cliquez sur le bouton Done (Terminé).

Dans la page Browser SSO SSO du navigateur, sous l’onglet Protocol Settings (Paramètres de protocole), cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), vérifiez les détails et cliquez sur le bouton Done (Terminé).

Sur la page SP Connection (Connexion SP), sous l’onglet General Info (Informations générales), cliquez sur le bouton Next (Suivant).

Dans l’onglet Configure Browser SSO (Configurer SSO du navigateur) cliquez sur le bouton Next (Suivant).

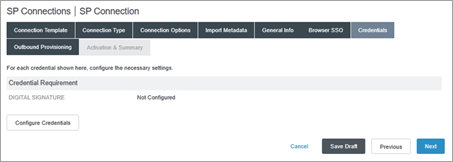

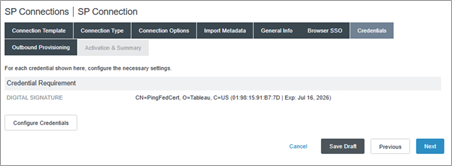

Dans l’onglet Credentials (Informations d’identification), cliquez sur le bouton Configure Credentials (Configurer les informations d’identification).

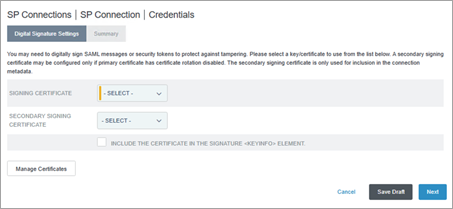

Dans l’onglet Digital Signature Settings (Paramètres de signature numérique), effectuez l’une des opérations suivantes :

Si vous disposez déjà d’un certificat de signature valide, procédez comme suit :

Dans la liste déroulante SIGNING CERTIFICATE (Certificat de signature), sélectionnez le certificat existant et cliquez sur le bouton Next (Suivant).

Passez à l’étape 38.

Si vous n’avez pas de certificat de signature valide, procédez comme suit :

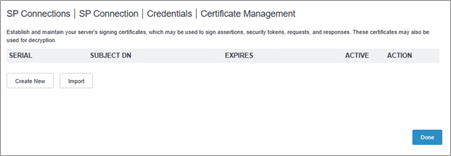

Cliquez sur le bouton Manage Certificates (Gérer les certificats).

Passez à l’étape 33.

Dans la page Certificate Management (Gestion des certificats), cliquez sur Create New (Créer nouveau).

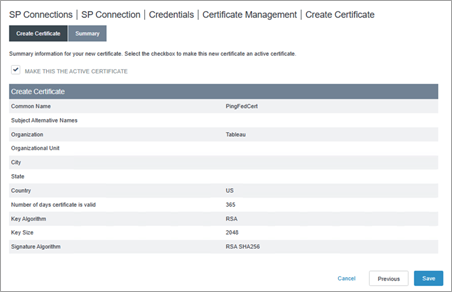

Dans la page Create Certificate (Créer un certificat), sous l’onglet correspondant, procédez comme suit :

Pour COMMON NAME (Nom de connexion), entrez un nom, par exemple « PingFedCert ».

Pour ORGANIZATION (Organisation), entrez un nom, par exemple « Tableau ».

Pour COUNTRY (Pays), entrez un nom de pays.

Cliquez sur le bouton Next (Suivant).

Dans l’onglet Summary (Résumé), assurez-vous que la case MAKE THIS ACTIVE CERTIFICATE (Activer ce certificat) est cochée et cliquez sur le bouton Save (Enregistrer).

Dans la page Certificate Manage (Gestion des certificats), cliquez sur Done (Terminé).

Dans la page Credentials (Informations d’identification), procédez comme suit :

Dans la liste déroulante SIGNING CERTIFICATE (Certificat de signature), sélectionnez le certificat que vous venez de créer.

Cliquez sur le bouton Next (Suivant).

Dans la page Summary (Résumé), cliquez sur Done (Terminé).

Dans la page SP Connection (Connexion SP) sous l’onglet Outbound Provisioning (Provisionnement sortant), cliquez sur le bouton Next (Suivant).

Dans l’onglet Activation & Summary (Activation et résumé), vérifiez les détails et cliquez sur le bouton Done (Terminé).

Étape 5 : Exporter les métadonnées depuis PingFederate

Pour terminer la configuration de SAML dans Tableau Cloud, vous aurez besoin du fichier de métadonnées SAML (.xml) de PingFederate à télécharger sur Tableau Cloud.

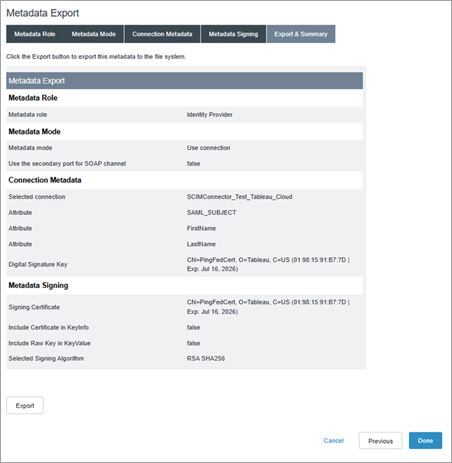

Dans la console d’administration de PingFederate, sélectionnez System (Système) > Protocol Metadata (Métadonnées des protocoles) > Metadata Export (Exportation des métadonnées).

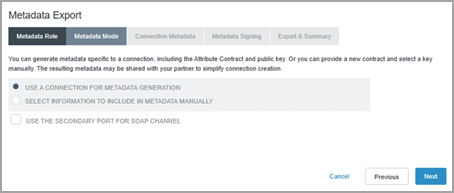

Dans la page Metadata Export (Exportation des métadonnées), sous l’onglet Metadata Role (Rôle des métadonnées), conservez la sélection telle quelle (I AM THE IDENTITY PROVIDER (IDP)) et cliquez sur le bouton Next (Suivant).

Dans l’onglet Metadata Mode (Mode de métadonnées), conservez la sélection telle quelle (USE A CONNECTION FOR METADATA GENERATION) et cliquez sur le bouton Next (Suivant).

Dans l’onglet Connection Metadata (Métadonnées de connexion), dans la liste déroulante, sélectionnez la connexion SP que vous avez créée à l’étape 4.2 et cliquez sur le bouton Next (Suivant).

Dans l’onglet Metadata Signing (Signature des métadonnées), dans la liste déroulante SIGNING CERTIFICATE (Certificat de signature), sélectionnez le certificat que vous avez créé à l’étape 4.4, puis cliquez sur le bouton Next (Suivant).

Dans l’onglet Export & Summary (Exportation et résumé), cliquez sur le bouton Export (Exporter) pour télécharger le fichier de métadonnées PingFederate, puis cliquez sur le bouton Done (Terminé).

Étape 6 : Commencer à configurer SAML dans Tableau Cloud

Les étapes suivantes doivent être effectuées dans Tableau Cloud.

De retour dans Tableau Cloud, dans la page New Configuration (Nouvelle configuration), sous 2. Charger les métadonnées dans Tableau, cliquez sur le bouton Choose a file (Choisir un fichier) et accédez au fichier de métadonnées SAML que vous avez enregistré depuis PingFederate à l’étape 5. Les valeurs ID d’entité IdP et d’URL du service SSO sont automatiquement renseignées.

Mappez les noms d’attributs (assertions) figurant sous 3. Mapper les attributs aux noms d’attributs correspondants dans PingFederate.

Sous 4. Choisir le paramètre par défaut pour l’intégration de vues (facultatif), sélectionnez l’expérience que vous souhaitez activer lorsque les utilisateurs accèdent au contenu intégré. Pour plus d’informations, consultez la section À propos de l’activation de l’intégration iFrame ci-dessous.

Cliquez sur le bouton Enregistrer et continuer.

À propos de l’activation de l’intégration iFrame

Remarque : s’applique à Tableau Cloud uniquement.

Lorsque vous activez SAML sur votre site, il faut spécifier la manière dont les utilisateurs se connectent pour accéder à des vues intégrées dans les pages Web. Ces étapes configurent Okta de manière à permettre l’authentification à l’aide d’une trame en ligne (iFrame) pour une visualisation intégrée. L’intégration des trames en ligne peut offrir une expérience utilisateur plus transparente lorsque vous vous connectez pour afficher des visualisations intégrées. Par exemple, si un utilisateur est déjà authentifié auprès de votre fournisseur d’identité et que l’intégration iFrame est activée, l’utilisateur s’identifierait directement sur Tableau Cloud lors de l’accès aux pages contenant des visualisations intégrées.

Attention : les trames en ligne peuvent être vulnérables aux attaques par détournement de clic. Le détournement de clic est un type d’attaque contre les page Web dans lesquelles l’attaquant tente d’inciter les utilisateurs à cliquer ou à saisir du contenu en affichant la page à attaquer dans une couche transparente sur une page non associée. Dans le contexte de Tableau Cloud, un intrus pourrait tenter une attaque par détournement de clic dans le but de capturer les informations d’identification d’un utilisateur ou d’inciter un utilisateur authentifié à modifier des paramètres. Pour plus d’informations sur les attaques par détournement de clic, consultez Clickjacking(Le lien s’ouvre dans une nouvelle fenêtre) (Détournement de clic) sur le site Web OWASP (Open Web Application Security Project).

Remarques sur la prise en charge SCIM avec PingFederate

En raison des limitations de PingFederate, une mise à jour de siteRole sur un groupe ne lancera pas de mises à jour siteRole sur les utilisateurs de ce groupe. Il pourrait en résulter une affectation d’attribut siteRole obsolète. Pour contourner ce problème, vous pouvez utiliser une mise à jour d’attributs non personnalisés parallèlement à la mise à jour de l’attribut siteRole pour lancer la mise à jour siteRole. Cette opération peut être effectuée manuellement ou automatiquement à l’aide de l’une des options suivantes :

- Gérer les rôles de site uniquement sur l’objet utilisateur.

- Après une mise à jour de groupe, mettez à jour manuellement l’un des attributs pour cet utilisateur. Il n’est pas nécessaire qu’il s’agisse d’un attribut pris en charge par SCIM comme le rôle sur le site. Il peut s’agir d’un attribut de description ou de nom.

- Configurez une expression OGNL dans PingFederate et effectuez les mises à jour des membres du groupe avant le démarrage du serveur Ping. Le démarrage de Ping Server déclenche une mise à jour des attributs siteRole.

- Configurer une expression OGNL dans PingFederate. En outre, configurez un groupe statique inversé et une tâche cron pour déclencher des mises à jour siteRole.

Une expression OGNL dans PingFederate évaluera les attributs de l’utilisateur et son appartenance au groupe pour déterminer son siteRole.