Configurer l’authentification IAM sur Amazon Redshift

Ces instructions concernent le service AWS IAM désormais obsolète. Pour l’intégration IAM IDC, consultez Configurer l’OAuth pour Amazon Redshift et IAM Identity Center.

Selon le fournisseur d’identité, plusieurs étapes sont nécessaires pour configurer l’intégration. Voici une présentation générale du processus. Tableau ne contient pas des instructions détaillées sur la configuration d’AWS ou du fournisseur d’identités, mais la méthode générale est décrite ci-dessous.

Remarque : Pour le moment, les jetons d’actualisation à usage unique (parfois appelés jetons d’actualisation en continu ou rotation des jetons d’actualisation) ne sont pas pris en charge pour les connexions OAuth à Tableau Cloud avec Tabelau Bridge. La prise en charge de ces jetons est prévue pour une future version.

Étape 1 : Configurer le jeton IDP

Créez des clients OAuth sur le fournisseur d’identités pour Tableau Desktop, Tableau Server ou Tableau Cloud. Le client Desktop doit activer

PKCEet utiliser les redirectionshttp://localhost.Ajoutez des revendications personnalisées afin de les utiliser à des fins d’autorisation des rôles. Plus particulièrement, si vous utilisez un IAM d’origine, vous voudrez peut-être ajouter des revendications pour

DbUseretDbGroups. Ces revendications pourront être utilisées ultérieurement dans vos stratégies IAM.Créez les fichiers de configuration Tableau OAuth. Consultez la documentation sur github(Le lien s’ouvre dans une nouvelle fenêtre) et des exemples ici(Le lien s’ouvre dans une nouvelle fenêtre). Nous vous invitons à nous faire part d’exemples concernant d’autres fournisseurs d’identité.

N’oubliez pas de préfixer les identifiants de configuration Tableau OAuth avec «

custom_».Remarque : Les identifiants de configuration Oauth sont limités à un maximum de 36 caractères. Les ID plus longs peuvent ne pas générer d’erreur, mais ils ne fonctionneront pas.

Si votre fournisseur d’identité prend en charge le port dynamique de l’hôte local, désactivez

OAUTH_CAP_FIXED_PORT_IN_CALLBACK_URL. Si votre fournisseur d’identité ne prend pas en charge ce port, assurez-vous d’ajouter plusieurs URL de rappel localhost à la liste d’autorisations du fichier de configuration et du fournisseur d’identité.

Installez les nouveaux fichiers de configuration Tableau OAuth dans le dossier

OAuthConfigsassocié à chaque application sur les hôtes de bureau (Tableau Desktop, Tableau Prep Builder, Tableau Bridge) et sur chaque site Tableau Server et Tableau Cloud qui utilisera OAuth.

Configurer le fournisseur d’identité sur AWS

1. Créez le modèle de fournisseur d’identité sur AWS. Consultez la documentation Amazon Fédération d’identité Web(Le lien s’ouvre dans une nouvelle fenêtre) et Créer un fournisseur d’identité OIDC(Le lien s’ouvre dans une nouvelle fenêtre).

2. Créez des rôles et des stratégies spécifiquement pour le fournisseur d’identité. Consultez Créer un rôle pour OIDC(Le lien s’ouvre dans une nouvelle fenêtre) dans la documentation AWS.

Configurer des rôles pour les utilisateurs de Redshift

Joignez les stratégies nécessaires pour Redshift. Vous pouvez utiliser des revendications personnalisées du jeton pour autoriser des rôles. La documentation AWS(Le lien s’ouvre dans une nouvelle fenêtre) contient de nombreux exemples avec SAML. Ces exemples peuvent être facilement adaptés à OAuth. Dans le cas d’OAuth, les seules revendications sont « DbUser », « DbGroups », etc.

Voici un exemple de stratégie décrite dans la documentation AWS :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "redshift:GetClusterCredentials",

"Resource": [

"arn:aws:redshift:us-west-1:123456789012:dbname:cluster-identifier/dev",

"arn:aws:redshift:us-west-1:123456789012:dbuser:cluster-identifier/${redshift:DbUser}",

"arn:aws:redshift:us-west-1:123456789012:cluster:cluster-identifier"

],

"Condition": {

"StringEquals": {

"aws:userid": "AROAJ2UCCR6DPCEXAMPLE:${redshift:DbUser}@example.com"

}

}

},

{

"Effect": "Allow"

"Action": "redshift:CreateClusterUser",

"Resource": "arn:aws:redshift:us-west-1:12345:dbuser:cluster-identifier/${redshift:DbUser}"

},

{

"Effect": "Allow",

"Action": "redshift:JoinGroup",

"Resource": "arn:aws:redshift:us-west-1:12345:dbgroup:cluster-identifier/my_dbgroup"

},

{

"Effect": "Allow",

"Action": [

"redshift:DescribeClusters",

"iam:ListRoles"

],

"Resource": "*"

}

]

}Se connecter à Redshift

L’utilisateur doit préciser le rôle ARN à assumer, puis sélectionner la configuration OAuth installée précédemment.

Lorsque l’utilisateur est correctement configuré, il est redirigé vers le fournisseur d’identité pour s’authentifier et autoriser les jetons pour Tableau. Tableau reçoit les jetons openid et les actualise. AWS peut valider le jeton et la signature reçus du fournisseur d’identité, extraire les revendications du jeton, vérifier si les revendications sont associées au rôle IAM, et autoriser ou empêcher Tableau d’assumer le rôle au nom de l’utilisateur. (En d’autres termes, AssumeRoleWithWebIdentity(Le lien s’ouvre dans une nouvelle fenêtre)).

Jetons

Par défaut, Redshift OAuth IAM transmet le jeton d’identification au pilote. Pour les clients locaux, notamment ceux qui utilisent Tableau Bridge, vous pouvez plutôt utiliser un fichier TDC pour transmettre le jeton d’accès.

<connection-customization class='redshift' enabled='true' version='10.0'> <vendor name='redshift' /> <driver name='redshift' /> <customizations> <customization name='CAP_OAUTH_FEDERATE_ACCESS_TOKEN' value='yes'/> </customizations> </connection-customization>

Pour plus d’informations sur la configuration et l’installation des fichiers .tdc, consultez Personnalisation et optimisation d’une connexion(Le lien s’ouvre dans une nouvelle fenêtre) et Utilisation d’un fichier .tdc avec Tableau Server(Le lien s’ouvre dans une nouvelle fenêtre).

À propos de la fédération de groupes

Lorsque vous utilisez l’authentification OAuth avec un rôle IAM, vous pouvez indiquer si vous utilisez ou non la fédération de groupes. Cela modifiera la manière dont le connecteur interagit avec l’API d’authentification pour s’interfacer avec Redshift.

- Au moment de la connexion, lorsque la case « Fédération de groupe » (disponible dans les versions 2025.1 et ultérieures) est cochée, le pilote Redshift utilise l’API

getClusterCredentialsWithIAM(Le lien s’ouvre dans une nouvelle fenêtre) pour obtenir les informations d’identification dans les groupements mis en service. - Lorsque la case « Fédération de groupe » n’est pas cochée, l’API

getClusterCredentials(Le lien s’ouvre dans une nouvelle fenêtre) est utilisée à la place.

Ces deux API renverront des jetons IAM avec des propriétés légèrement différentes. Pour plus d’informations, consultez la documentation de l’API AWS dont le lien se trouve ci-dessus, et les options du lecteur d’interface universelle de connexion aux bases de données(Le lien s’ouvre dans une nouvelle fenêtre).

Notes d’utilisation

- Pour Tableau Desktop et Tableau Prep Builder avant la version 2024.3, cela peut être défini dans le champ de configuration avancée du pilote à l’aide de « group_federation=1 ». La configuration peut également être effectuée l’aide du fichier TDC pour définir des propriétés de connexion personnalisées. Pour plus d’informations sur l’utilisation d’un TDC, consultez Personnalisation et optimisation d’une connexion.

- La version 2024.3 contient un champ group_federation dans la boîte de dialogue de connexion pour les environnements locaux (Tableau Desktop, Tableau Prep Builder et Tableau Server). Cette fonctionnalité sera disponible dans Tableau Cloud à partir de la version 2025.1 (disponible en février 2025).

- Pour utiliser la fédération de groupe avec Tableau Server, group_federation doit être ajouté à la liste d’autorisations supplémentaires ODBC. Pour plus d’informations, consultez Personnaliser la chaîne de connexion pour un connecteur natif.

Okta

Si vous utilisez Okta, il est préférable d’utiliser un « serveur d’autorisation personnalisé » plutôt que le « serveur d’autorisation de l’organisation ». Les serveurs d’autorisation personnalisés offrent plus de souplesse. Un serveur d’autorisation personnalisé, appelé « default », est créé par défaut. L’URL d’autorisation devrait se présenter comme suit :

https://${yourOktaDomain}/oauth2/{authServerName}/v1/authorize

Mettre à jour le lecteur

Pour l’authentification Redshift utilisant le service IAM d’origine, vous pouvez utiliser l’un des deux lecteurs ci-après :

Lecteur d’interface universelle de connexion aux bases de données Redshift v1 à compter de la version 1.59, téléchargeable sur https://docs.aws.amazon.com/redshift/latest/mgmt/configure-odbc-connection.html(Le lien s’ouvre dans une nouvelle fenêtre).

Lecteur d’interface universelle de connexion aux bases de données Redshift v2 à compter de la version 2.0.1.0, téléchargeable sur https://github.com/aws/amazon-redshift-odbc-driver/tags(Le lien s’ouvre dans une nouvelle fenêtre). Notez qu’il n’existe pas de pilote v2 pour OSX.

Résolution des problèmes

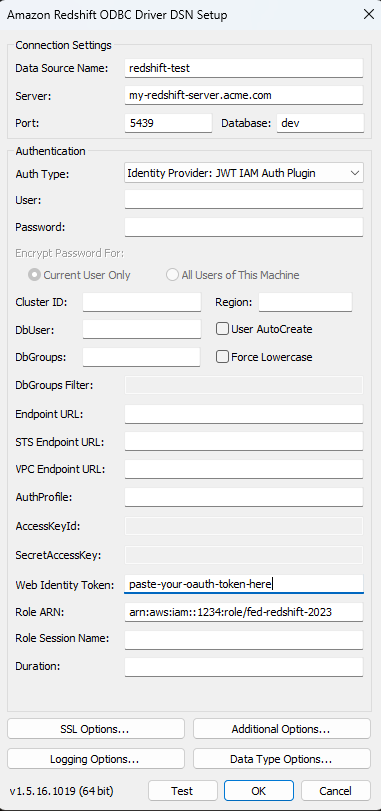

La meilleure façon de diagnostiquer des erreurs est de supprimer Tableau. Par contre, vous pouvez effectuer un test en utilisant le gestionnaire de pilotes ou un outil similaire. Ceci sert uniquement à la résolution des problèmes : vous ne devez pas utiliser un DSN ou le connecteur « Autres bases de données ODBC » dans le cadre d’une utilisation régulière de cette fonctionnalité. Pour garantir la validité d’un test, les paramètres doivent être identiques, comme indiqué ci-dessous, à l’exception des informations relatives au groupement, à la base de données, au jeton et à l’espace de noms.

Remarque : Omettez DbUser ou DbGroups dans la chaîne de connexion du DSN lors du test, car Tableau n’y a pas accès et ne peut pas les intégrer dans la chaîne de connexion. Vous pouvez l’inclure dans les revendications du jeton.

Lors de la première connexion, si vous recevez un message d’erreur du pilote concernant un jeton invalide ou expiré (il aura un code d’erreur SQLState [28000] ou [08001] dans le message d’erreur), alors Tableau a terminé le flux OAuth avec succès et a échoué avec le pilote. Cela veut dire que la configuration n’a pas été correctement effectuée sur AWS ou sur le fournisseur d’identité. Le pilote peut également retourner des autorisations ou des erreurs d’autorisation peuvent, ce qui échappe également au contrôle de Tableau.

Avant de lancer le test, vous devez d’abord obtenir un jeton d’accès (par défaut pour IAM IDC) ou un jeton d’actualisation (si vous l’avez personnalisé) à envoyer au pilote.

Voici un exemple avec Okta. Les fournisseurs d’identité procèdent presque tous de manière assez semblable. Notez que pour utiliser ce flux, vous devez avoir activé le type d’attribution de mot de passe du propriétaire de la ressource. Remplacez l’URL du fournisseur d’identité, le secret client, l’ID client, le nom d’utilisateur et le mot de passe.

curl -X POST "https://OKTA_URL/v1/token" \

-H 'accept: application/json' \

-H "Authorization: Basic $(echo -n 'CLIENTID:CLIENTSECRET' | base64)" \

-H "Content-Type: application/x-www-form-urlencoded" \

-d "grant_type=password&username=USER&password=PASSWORD&scope=openid"

Une fois le jeton obtenu, vous pouvez utiliser une DSN en mode test. Sous Windows, vous pouvez utiliser le gestionnaire de pilotes ODBC. Sous Mac, vous pouvez utiliser l’interface utilisateur du gestionnaire de pilotes iODBC. Sous Linux, vous pouvez utiliser l’outil de ligne de commande isql inclus avec Tableau Server et qui se trouve dans le dossier customer-bin.

Les modules d’extension utilisant un profil AWS fixe ne fonctionneront que si vous souhaitez utiliser le même profil pour tous les utilisateurs de cette connexion. Les autres modules d’extension OAuth nécessitent un accès direct au navigateur système, qui ne fonctionne pas côté serveur.

Voici un exemple de l’utilisation du gestionnaire de pilotes ODBC sous Windows.