Configurar SCIM con PingFederate

Puede configurar la administración de usuarios mediante PingFederate, aprovisionar grupos y asignar roles en el sitio de Tableau Cloud.

Mientras completa los pasos que se describen a continuación, le recomendamos que tenga a mano la documentación de PingFederate para acompañar los procedimientos que se describen a continuación.

Importante:

Estos pasos se refieren a una aplicación de terceros y están sujetos a cambios sin nuestro conocimiento. Si los pasos descritos aquí no coinciden con las pantallas que ve en la cuenta del IdP, puede usar el tema general SCIM junto con la documentación del IdP.

- Los pasos de configuración en el IdP pueden estar en un orden diferente al que ve en Tableau.

Paso 1: Cumplir con los requisitos previos

Para realizar los procedimientos descritos en este documento, debe cumplir los siguientes requisitos previos:

Aprovisionador de SCIM: La aplicación de aprovisionamiento de SCIM instalada y configurada. Para obtener más información, consulte Aprovisionador de SCIM(El enlace se abre en una ventana nueva) en la documentación de PingIdentity.

Almacén de datos de Ping: Un almacén de datos, como PingDirectory, configurado. Para obtener más información, consulte Configurar una conexión LDAP(El enlace se abre en una ventana nueva) en la documentación de PingIdentity.

SAML en la configuración de protocolo: Configurar las opciones de protocolo para la federación SAML.

Paso 2: Empezar a configurar SAML en Tableau Cloud

Para poder utilizar la funcionalidad de SCIM en Tableau Cloud, es necesario configurar el sitio para que admita el inicio de sesión único de SAML (SSO). Volverá a actualizar esta configuración de SAML más adelante en este tema.

Inicie sesión en Tableau Cloud como administrador de sitio y seleccione Configuración > Autenticación.

En la pestaña Autenticación, haga clic en el botón Nueva configuración, seleccione SAML desde el menú desplegable Autenticación y luego escriba un nombre para la configuración.

Nota: Las configuraciones creadas antes de enero de 2025 (Tableau 2024.3) no se pueden cambiar de nombre.

Omita el paso 1. Exportar metadatos de IdP. Puede volver a consultar este paso más adelante en este tema.

En el paso 2. Cargue metadatos en Tableau, cargue un marcador de posición .xml archivo de metadatos. Sustituirá este archivo por un archivo de metadatos de .xml válido de PingFederate más adelante en este tema.

Haga clic en Guardar.

Paso 3: Habilitar soporte de SCIM en Tableau Cloud

Siga estos pasos para habilitar la compatibilidad de SCIM en Tableau Cloud. Utilizará la información de esta sección para habilitar SCIM en PingFederate.

Inicie sesión en Tableau Cloud como administrador de sitio y seleccione Configuración > Autenticación.

En la página Autenticación, en Sistema para la administración de identidades entre dominios (SCIM), haga clic en el botón Nueva configuración.

En el cuadro de diálogo Nueva configuración de SCIM, haga lo siguiente:

Escriba un nombre para la configuración de SCIM.

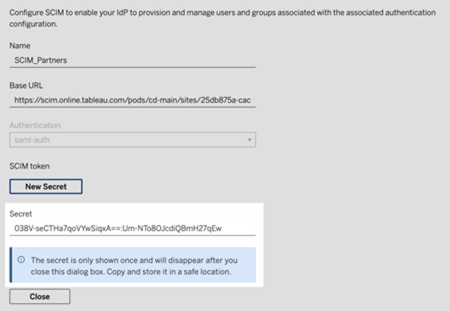

Copie la URL base que utilizará en la configuración SCIM de su IdP.

En el menú desplegable Autenticación, seleccione la configuración de autenticación SAML para asociarla con SCIM.

Haga clic en Guardar.

Nota: Se rellena la sección Token de SCIM.

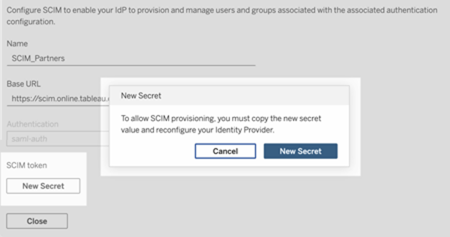

En Token de SCIM, haga lo siguiente:

Haga clic en el botón Nuevo secreto.

En el cuadro de diálogo Nuevo secreto, haga clic de nuevo en el botón Nuevo secreto. Aparecerá un secreto recién generado.

Pegue el secreto y guárdelo en un lugar seguro. Usaremos el secreto en el paso 4.2.1.

Importante:

Si cierra la configuración de SCIM de antes de añadir el secreto a la configuración de SCIM de su IdP, puede editar la configuración de SCIM, pero se le pedirá que vuelva a hacer clic en Nuevo secreto para generar un secreto nuevo.

El secreto está vinculado al usuario administrador del sitio de Tableau que creó la configuración SCIM. Si el rol en el sitio de ese usuario cambia o el usuario ya no es miembro del sitio, el secreto quedará invalidado. En este caso, otro administrador de sitio puede generar un nuevo secreto para la configuración de SCIM existente y agregarlo a la configuración de SCIM del IdP, o crear una nueva configuración de SCIM asegurándose de que la URL base y el secreto se agregan a la configuración SCIM del IdP.

Haga clic en Cerrar.

Paso 4: Habilitar el inicio de sesión único (SSO) en PingFederate

Para habilitar el SSO de SAML en el entorno de PingFederate, debe realizar lo siguiente:

- Crear una instancia de adaptador de IdP

- Configurar una conexión SP

- Mapear atributos en el almacén de datos de Ping

- Configurar SSO de SAML

Importante: Como recordatorio, los pasos y ejemplos descritos aquí son solo para fines de demostración.

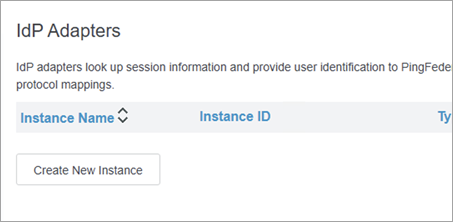

Paso 4.1: Crear una instancia de adaptador de IdP

Siga cada una de las secciones a continuación para crear el adaptador de formulario HTML(El enlace se abre en una ventana nueva). PingFederate usa adaptadores de IdP, como el adaptador de formulario HTML, para autenticar a los usuarios. Un adaptador de IdP busca información de sesión y proporciona la identificación de usuario a PingFederate.

Inicie sesión en la consola administrativa de PingFederate.

Seleccione Autenticación > Adaptadores de IdP.

En la página Adaptadores de IdP, haga clic en el botón Crear nueva instancia para iniciar la configuración Crear instancia de adaptador.

Paso 4.1.1: Crear una instancia de adaptador (parte 1)

En la página Crear instancia de adaptador, en la pestaña Tipo, haga lo siguiente:

En NOMBRE DE INSTANCIA, escriba un nombre. Por ejemplo, “credentialsValidatoreInstance”.

En ID DE INSTANCIA, escriba un valor. Por ejemplo, “3”.

En la lista desplegable TIPO, seleccione Adaptador de IdP de formulario HTML.

Mantenga INSTANCIA PRINCIPAL tal cual (Ninguna).

Haga clic en el botón Siguiente.

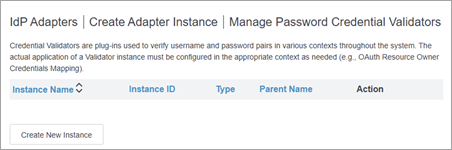

Paso 4.1.2: Crear un validador de credenciales

En la pestaña Adaptador de IdP, haga lo siguiente:

Desplácese hasta la parte inferior de la página y haga clic en el botón Administrar validadores de credenciales de contraseña .

En la página Administrar validadores de credenciales de contraseña, haga clic en el botón Crear nueva instancia .

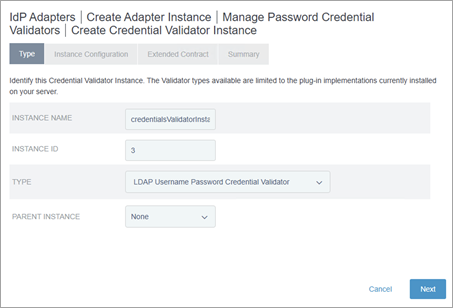

En la página Crear instancia de validador de credenciales, en la pestaña Tipo , haga lo siguiente:

En NOMBRE DE INSTANCIA, escriba un nombre. Por ejemplo, “credentialsValidatorInstance”.

En ID DE INSTANCIA, escriba un valor. Por ejemplo, “3”.

En la lista desplegable TIPO , seleccione Validador de credenciales de contraseña de nombre de usuario LDAP.

Mantenga INSTANCIA PRINCIPAL tal cual (Ninguna).

Haga clic en el botón Siguiente.

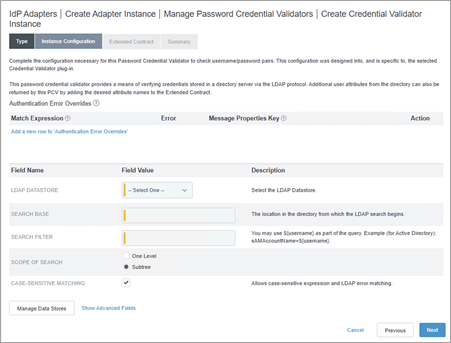

En la pestaña Configuración de instancia, haga lo siguiente:

En la lista desplegable ALMACÉN DE DATOS DE LDAP , seleccione la fuente de datos del directorio de ping que se configuró anteriormente.

En el campo BASE DE BÚSQUEDA, escriba lo siguiente: dc=example,dc=com.

En el campo FILTRO DE BÚSQUEDA, escriba lo siguiente: mail=${username}

Mantenga los otros ajustes como están.

Haga clic en el botón Siguiente.

En la pestaña Resumen, revise los detalles y haga clic en el botón Guardar.

De vuelta en la página Administrar validadores de credenciales de contraseña, haga clic en el botón Listo.

De vuelta en la página Crear instancia de adaptador, en la sección Instancia del validador de credenciales de contraseña, haga lo siguiente:

Haga clic en el enlace Agregar una nueva fila a “Validadores de credenciales”.

En el menú desplegable que se muestra, seleccione la instancia de validador recién creada. Por ejemplo, “credentialsValidatorInstance”.

Haga clic en el vínculo Actualizar.

Haga clic en el botón Siguiente.

Paso 4.1.3: Crear una instancia de adaptador (parte 2)

De vuelta en la pestaña Contrato extendido, haga lo siguiente:

En la sección Extender el contrato, haga lo siguiente:

En el cuadro de texto, escriba “sn” y haga clic en el botón Agregar.

Haga clic en el botón Siguiente.

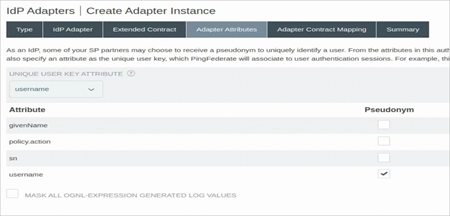

En la pestaña Atributos de adaptador, haga lo siguiente:

En el menú desplegable ATRIBUTO DE CLAVE DE USUARIO ÚNICA, seleccione nombre de usuario.

Para el nombre de usuario, seleccione la casilla de verificación Seudónimo.

Haga clic en el botón Siguiente.

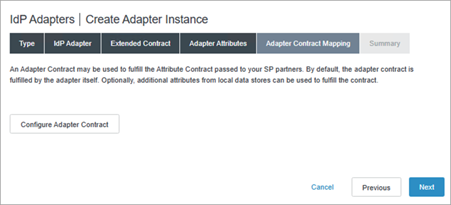

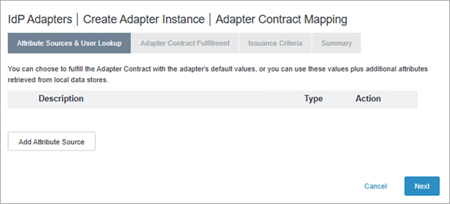

En la pestaña Asignación de contrato de adaptador, haga clic en el botón Configurar contrato de adaptador.

Paso 4.1.4: Configurar la asignación de contratos de adaptador (parte 1)

En la pestaña Búsqueda de fuentes de adaptador y usuarios, haga clic en el botón Agregar fuente de atributo.

Paso 4.1.5: Configurar fuentes de atributos y búsqueda de usuarios

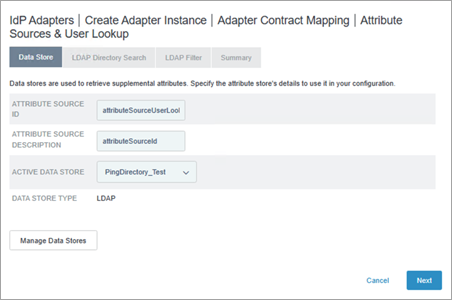

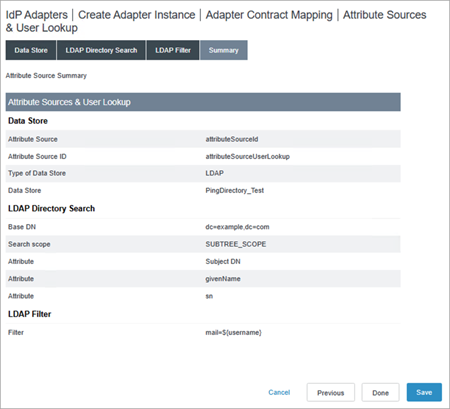

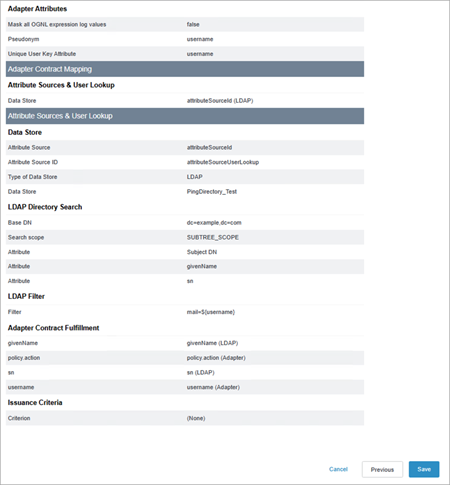

En la pestaña Almacén de datos, haga lo siguiente:

En ID DE FUENTE DE ATRIBUTO, escriba un nombre. Por ejemplo, “attributeSourceUserLookup”.

En DESCRIPCIÓN DE FUENTE DE ATRIBUTO, escriba una descripción. Por ejemplo, “attributeSourceId”.

En ALMACÉN DE DATOS ACTIVO, seleccione el almacén de datos del directorio de ping que se configuró anteriormente.

Haga clic en el botón Siguiente.

En la pestaña Búsqueda de directorios LDAP, haga lo siguiente:

Para BASE DN, escriba lo siguiente: dc=example,dc=com

En la sección Atributos que se deben devolver de la búsqueda, haga lo siguiente:

En la columna CLASE DE OBJETO RAÍZ, seleccione Mostrar todos los atributos.

En la columna Opción, en el cuadro de texto, seleccione givenName y haga clic en el botón Agregar atributo.

En el cuadro de texto, seleccione sn y haga clic en el botón Agregar atributo.

Haga clic en el botón Siguiente.

En la pestaña Filtro LDAP, haga lo siguiente:

En el cuadro de texto FILTRO, escriba lo siguiente: mail=${username}

Haga clic en el botón Siguiente.

En la pestaña Resumen, haga clic en el botón Guardar

Paso 4.1.6: Configurar la asignación de contratos de adaptador (parte 2)

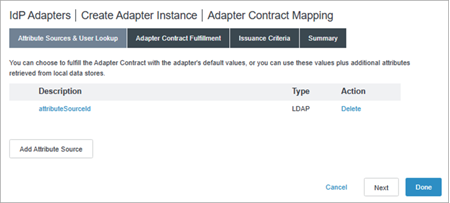

En la pestaña Fuentes de atributos y búsqueda de usuarios, seleccione el contrato de adaptador que acaba de crear. Por ejemplo, “attributeSourceId”.

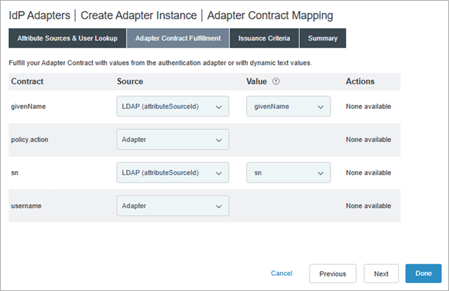

En la pestaña Cumplimiento de contratos del adaptador, haga lo siguiente:

En givenName, en la lista desplegable Origen, seleccione LDAP (attributeSourceId). En la lista desplegable Valor, seleccione givenName.

En policy.action, en la lista desplegable Origen, déjelo como está (Adaptador).

Para sn, en la lista desplegable Origen, seleccione LDAP (attributeSourceId). En la lista desplegable Valor, seleccione SN.

Para el nombre de usuario, mantenga el valor tal cual (Adaptador).

Haga clic en el botón Siguiente.

En la pestaña Criterios de emisión, haga clic en el botón Siguiente.

En la pestaña Resumen, revise los detalles y haga clic en el botón Guardar.

Paso 4.2: Crear una conexión SP

Siga cada una de las secciones a continuación para crear una conexión SP. PingFederate usa conexiones SP para el inicio de sesión único (SSO) iniciado por el IdP.

En la consola administrativa de PingFederate, vaya a Aplicaciones > Conexiones SP.

En el página Conexiones SP, haga clic en el botón Crear conexión.

En la pestaña Plantilla de conexión, mantenga el ajuste tal cual (NO USAR UNA PLANTILLA PARA ESTA CONEXIÓN) y haga clic en el botón Siguiente.

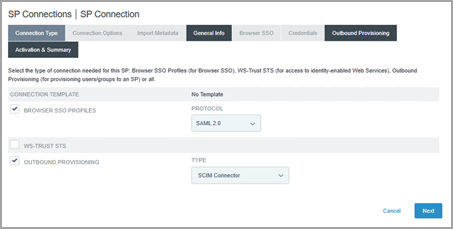

En la pestaña Tipo de conexión, haga lo siguiente:

Seleccione la casilla de verificación Perfiles de SSO del navegador.

En la lista desplegable PROTOCOLO, mantenga el valor tal cual (SAML 2.0).

Seleccione la casilla de verificación APROVISIONAMIENTO SALIENTE.

Haga clic en el botón Siguiente.

En la pestaña Opciones de conexión, haga clic en el botón Siguiente.

En la pestaña Importar metadatos, mantenga el valor tal cual (NINGUNO) y haga clic en el botón Siguiente.

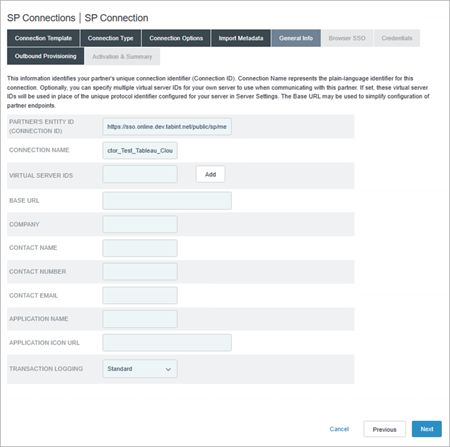

En la pestaña Información general, haga lo siguiente:

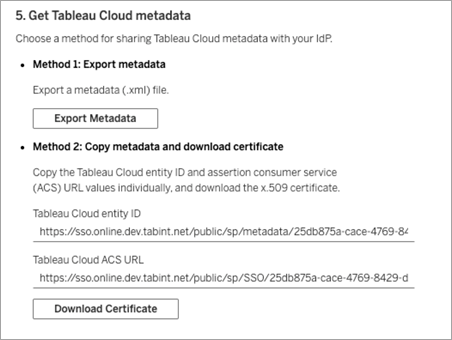

Para ID DE ENTIDAD DE SOCIOS, escriba el ID de entidad de Tableau Cloud de la configuración de SAML en Tableau Cloud que inició en el paso 2. Por ejemplo, “https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”.

En NOMBRE DE CONEXIÓN, escriba un nombre. Por ejemplo, “Conector SCIM”.

Haga clic en el botón Siguiente.

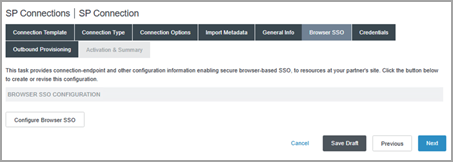

En la pestaña Aprovisionamiento saliente, haga clic en el botón Configurar aprovisionamiento.

Paso 4.2.1: Crear el canal de configuración

En la pestaña Destino, haga lo siguiente:

Para URL de SCIM, escriba la URL base de la configuración de SCIM en Tableau Cloud que creó en el paso 3. Por ejemplo, “https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2”.

Para VERSIÓN DE SCIM, mantenga el valor tal cual (2.0).

En la lista desplegable MÉTODO DE AUTENTICACIÓN, seleccione OAUTH 2 BEARER TOKEN.

Para TOKEN DE ACCESO, escriba el secreto del token SCIM de la configuración de SCIM en Tableau Cloud que creó en el paso 3.

Para IDENTIFICADOR DE USUARIO ÚNICO, mantenga el valor tal como está (nombre de usuario).

Para RESULTADOS POR PÁGINA, introduzca el siguiente valor: 25. Recomendamos cambiar este valor para obtener mejor rendimiento.

Para OPCIONES DE APROVISIONAMIENTO, asegúrese de que las siguientes casillas de verificación estén seleccionadas:

CREACIÓN DE USUARIO

ACTUALIZACIÓN DE USUARIO

DESHABILITACIÓN/ELIMINACIÓN DEL USUARIO

USUARIOS DESHABILITADOS DEL APROVISIONAMIENTO

Para ELIMINAR ACCIÓN DEL USUARIO, mantenga ese valor tal como está (Deshabilitar). Recomendamos esta opción para cambiar el rol del usuario a Sin licencia en Tableau Cloud si se elimina de PingFederate IdP.

Para ORIGEN DEL NOMBRE DE GRUPO, haga lo siguiente:

En la lista desplegable, mantenga el valor tal cual (Nombre común).

Seleccione la casilla de verificación USAR PARCHE PARA ACTUALIZACIONES GRUPALES.

Para URNS DE ESQUEMA DE ATRIBUTOS PERSONALIZADOS, escriba el siguiente valor:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Haga clic en el botón Siguiente.

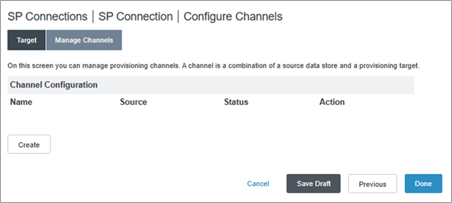

En la página Configurar canales, en la pestaña Destino, haga clic en el botón Crear.

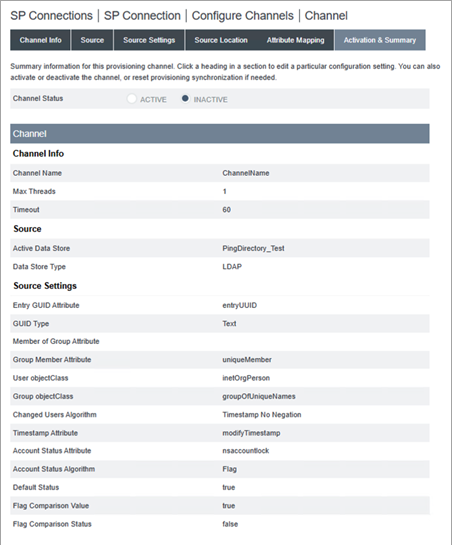

En la pestaña Información del canal, en NOMBRE DEL CANAL, introduzca un nombre y haga clic en el botón Siguiente.

En la pestaña Origen, haga lo siguiente:

En la lista desplegable ALMACÉN DE DATOS ACTIVOS, seleccione el almacén de datos de Ping.

En la lista desplegable TIPO, seleccione LDAP.

Haga clic en el botón Siguiente.

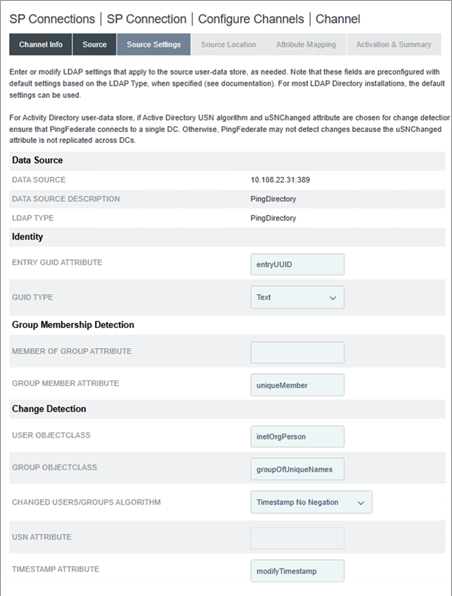

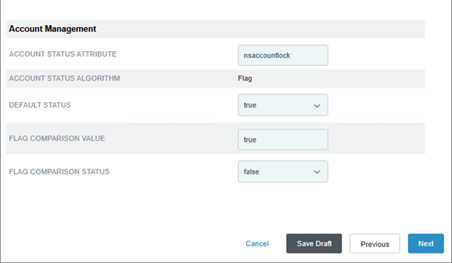

En la pestaña Ajustes de origen, valide los siguientes valores:

Para INDICAR ATRIBUTO DE GUID, el valor es entryUUID.

Para ATRIBUTO DE MIEMRBO DE GRUPO, el valor es uniqueMember.

Para CLASE DE OBJETO DE USUARIO, el valor es inetOrgPerson.

Para CLASE DE OBJETO DE GRUPO, el valor es groupOfUniqueNames.

Haga clic en el botón Siguiente.

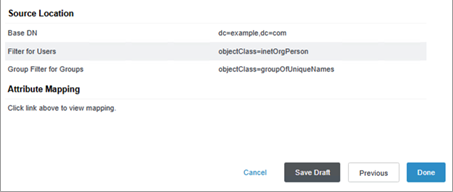

En la pestaña Ubicación de origen, haga lo siguiente:

Para BASE DN, escriba lo siguiente: dc=example,dc=com

En la sección Usuarios, en FILTRO, escriba lo siguiente: objectClass=inetOrgPerson

En la sección Grupos, en FILTRO, escriba lo siguiente: objectClass=groupOfUniqueNames

Haga clic en el botón Siguiente.

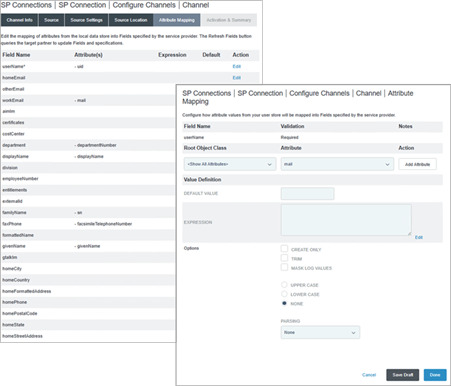

En la pestaña Mapeo de atributos, haga lo siguiente:

Edite el atributo userName a “mail” haciendo lo siguiente:

En la fila Nombre de usuario, haga clic en Editar.

En la clase Objeto raíz, seleccione <Mostrar todos los atributos>.

En la lista desplegable Atributos, seleccione mail.

Haga clic en el botón Agregar atributo.

Junto al atributo uuid, haga clic en el vínculo Eliminar.

Mantenga los atributos restantes como están.

Haga clic en el botón Siguiente.

En la pestaña Activación y resumen, haga lo siguiente:

En Estado del canal, seleccione Activo.

Haga clic en el botón Guardar borrador.

Paso 4.3: Asignar atributos SCIM a su almacén de datos de Ping

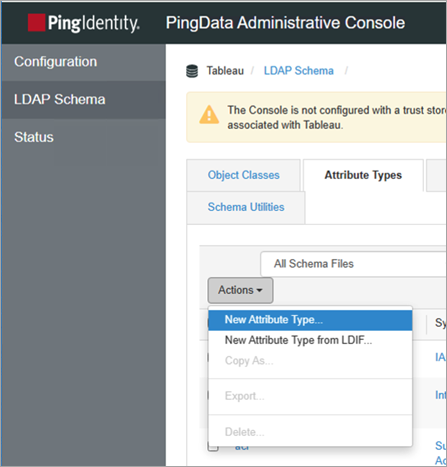

Siga los pasos a continuación para asignar los atributos SCIM en el almacén de datos de Ping a través de la consola administrativa de PingData.

Inicie sesión en su consola administrativa de PingData.

En el panel de navegación izquierdo, vaya hasta Esquema LDAP y haga clic en la pestaña Tipos de atributo.

Paso 4.3.1: Crear nuevos tipos de atributos

Haga clic en el botón Acciones y seleccione Nuevo tipo de atributo.

En el cuadro de diálogo Nuevo tipo de atributo, haga lo siguiente:

En Nombre, escriba lo siguiente: siteRoles

En Descripción, introduzca una descripción. Por ejemplo, “Atributo personalizado para roles en el sitio en Tableau Cloud”.

Haga clic en Guardar.

Repita el paso anterior y realice lo siguiente en el cuadro de diálogo Nuevo tipo de atributo:

En Nombre, escriba lo siguiente: entitlements

En Descripción, introduzca una descripción. Por ejemplo, “Atributo personalizado para derechos en Tableau Cloud”.

Haga clic en Guardar.

Paso 4.3.2: Crear una nueva clase de objeto

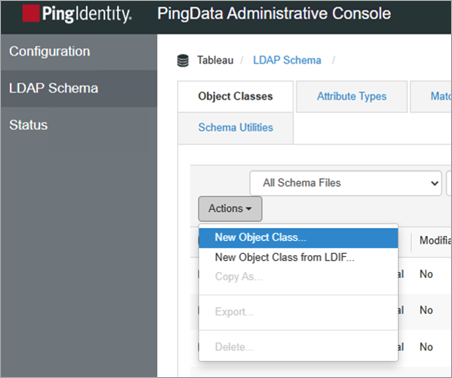

En la parte superior de la página, haga clic en la pestaña Clase de objeto, haga clic en el botón Acciones y, a continuación, seleccione Nueva clase de objeto.

En el cuadro de diálogo Nueva clase de objeto, haga lo siguiente:

En Nombre, escriba lo siguiente: Tableau.

En Descripción, introduzca una descripción. Por ejemplo, “Agregar el atributo siteRoles como entitlements (derechos)”.

En la lista desplegable Principal, seleccione inetOrgPerson.

En la lista desplegable Tipo, seleccione Structural.

En la sección Atributos, haga lo siguiente:

Para Atributo requerido, busque y seleccione sn y haga clic en el botón de flecha Agregar elemento.

Para Atributos requeridos, busque y seleccione cn y haga clic en el botón de flecha Agregar elemento.

En Atributos requeridos, busque y seleccione objectClass y haga clic en el botón de flecha Agregar elemento.

En Atributos opcionales, busque y seleccione siteRoles y haga clic en el botón de flecha Añadir elemento.

Para Atributos opcionales, busque y seleccione derechos y haga clic en el botón de flecha Agregar elemento.

Haga clic en Guardar.

Paso 4,4: configurar SAML

Siga el procedimiento que se indica a continuación para editar la conexión SP que creó anteriormente para admitir el SSO de SAML.

En la consola administrativa de PingFederate, en la parte superior de la página, seleccione Aplicaciones > Conexiones SP.

En la página Conexiones SP, haga lo siguiente:

Haga clic en el nombre de la conexión que ha creado en el paso 4.2.

Haga clic en la pestaña Conexión.

En la pestaña Conexión, mantenga las selecciones tal como están y haga clic en el botón Siguiente.

En la pestaña Opciones de conexiones, mantenga la selección tal cual (BROWSER SSO) y haga clic en el botón Siguiente.

En la pestaña Importar metadatos, mantenga la selección tal cual (NONE) y haga clic en el botón Siguiente.

En la pestaña Información general, haga lo siguiente:

Para ID DE ENTIDAD DE SOCIOS, reemplace el texto con el ID de entidad de Tableau Cloud de la configuración de SAML en Tableau Cloud que inició en el paso 2. Por ejemplo, https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb.

(Opcional) Edite el NOMBRE DE LA CONEXIÓN.

Haga clic en el botón Siguiente.

En la pestaña SSO de navegador, haga clic en el botón Configurar SSO de navegador.

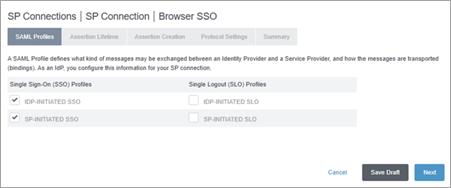

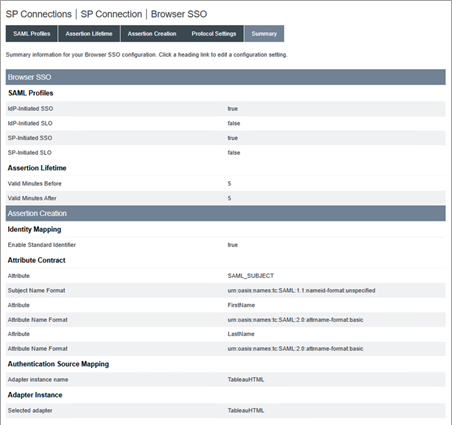

En la pestaña Perfiles SAML, haga lo siguiente:

En la sección Perfiles de inicio de sesión único (SSO), haga lo siguiente:

Seleccione la casilla de verificación SSO INICIADO POR IDP.

Seleccione la casilla de verificación SSO INICIADO POR SP.

Haga clic en el botón Siguiente.

En la pestaña Duración de la confirmación, mantenga los valores tal cual y haga clic en el botón Siguiente.

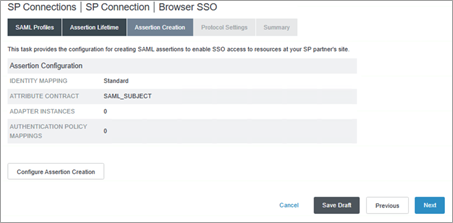

En la pestaña Creación de confirmaciones, haga clic en el botón Configurar creación de confirmaciones.

En la pestaña Mapeo de identidades, mantenga la selección tal cual (ESTÁNDAR) y haga clic en el botón Siguiente.

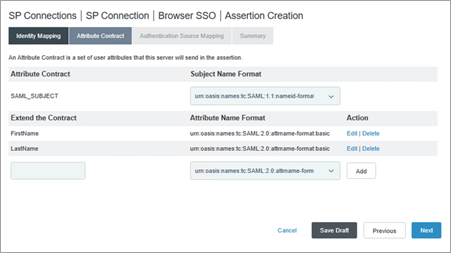

En la pestaña Contrato de atributo, haga lo siguiente:

En la sección Formato de nombre de sujeto, mantenga el valor tal como está (urn:oasis:names:tc:SAML:nameid-format:unspecified).

En la sección Extender el contrato, haga lo siguiente:

En el cuadro de texto, escriba lo siguiente: Nombre

En Formato de nombre de atributo, seleccione urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Haga clic en el botón Agregar.

En el cuadro de texto, escriba lo siguiente: Apellido

En Formato de nombre de atributo, seleccione urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Haga clic en el botón Agregar.

Haga clic en el botón Siguiente.

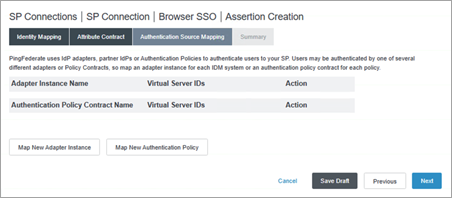

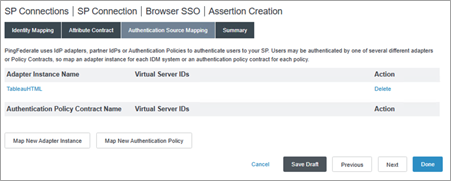

En la pestaña Asignación de origen de autenticación, haga clic en el botón Asignar nueva instancia de adaptador.

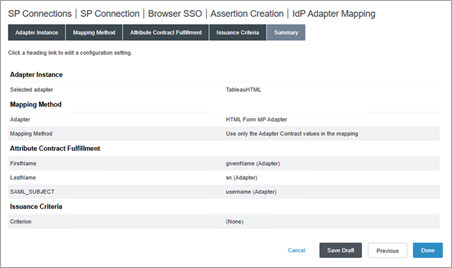

En la página Asignación de adaptador de IdP, en la pestaña Instancia de adaptador, seleccione el adaptador que ha creado en el paso 4.1.1 y haga clic en el botón Siguiente. Por ejemplo, “credentialsValidatorInstance”.

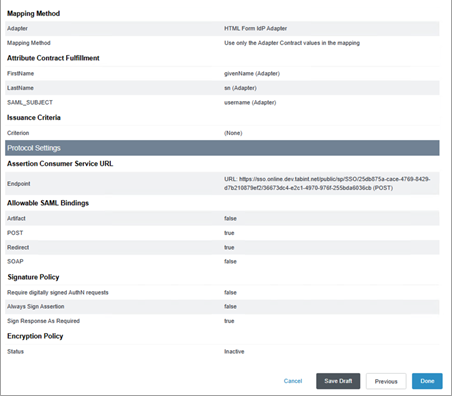

En la pestaña Método de mapeo, mantenga el valor tal cual (USAR SOLO LOS VALORES DE CONTRATO DEL ADAPTADOR EN LA CONFIRMACIÓN SAML) y haga clic en el botón Siguiente.

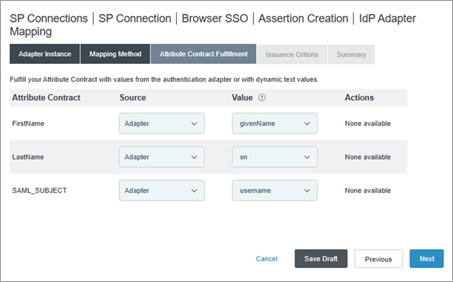

En la pestaña Cumplimiento de contrato de atributo, haga lo siguiente:

Junto a FirstName, haga lo siguiente:

En el menú desplegable, seleccione Adaptador.

En la lista desplegable de valor, seleccione givenName.

Junto a LastName, haga lo siguiente:

En el menú desplegable, seleccione Adaptador.

En la lista desplegable de valor, seleccione sn.

Junto a SAML_SUBJECT,

En el menú desplegable, seleccione Adaptador.

En la lista desplegable de valor, seleccione username.

Haga clic en el botón Siguiente.

En la pestaña Criterios de emisión, haga clic en el botón Siguiente.

En la pestaña Resumen, revise los detalles y haga clic en el botón Listo.

En la pestaña Creación de confirmaciones, revise los detalles y haga clic en el botón Listo.

En la pestaña Creación de confirmaciones, haga clic en el botón Siguiente.

En la página Configuración de protocolo, haga clic en el botón Configurar ajustes de protocolo.

En la página Configuración de protocolo , en la pestaña URL del servicio consumidor de confirmaciones, haga lo siguiente:

En Predeterminado, seleccione la casilla de verificación.

En Enlace, seleccione POST.

En URL del extremo, escriba la URL de ACS de la configuración de SAML en Tableau Cloud que inició en el paso 2 y haga clic en el botón Agregar. Por ejemplo, “https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb”.

Haga clic en el botón Siguiente.

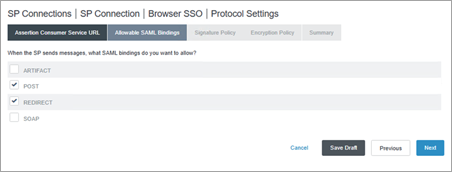

En la pestaña Enlaces SAML permitidos, haga lo siguiente:

Asegúrese de que las casillas de verificación POST y REDIRECT estén activadas y elimine las selecciones de las otras casillas de verificación.

Haga clic en el botón Siguiente.

En la pestaña Directiva de firma, haga clic en el botón Siguiente.

En la pestaña Directiva de cifrado, mantenga la selección tal cual (Ninguno) y haga clic en el botón Siguiente.

En la pestaña Resumen, revise los detalles y haga clic en el botón Listo.

En la página SSO del navegador, en la pestaña Configuración de protocolo, haga clic en el botón Siguiente.

En la pestaña Resumen, revise los detalles y haga clic en el botón Listo.

En la página Conexión SP, en la pestaña Información general, haga clic en el botón Siguiente.

En la pestaña Configurar SSO de navegador, haga clic en el botón Siguiente.

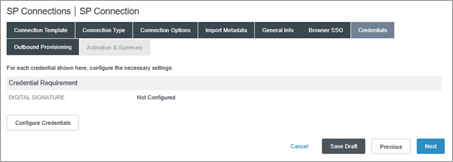

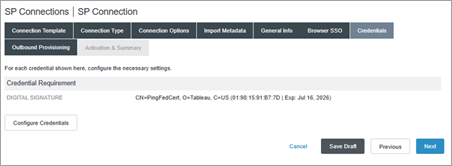

En la pestaña Credenciales, haga clic en el botón Configurar credenciales.

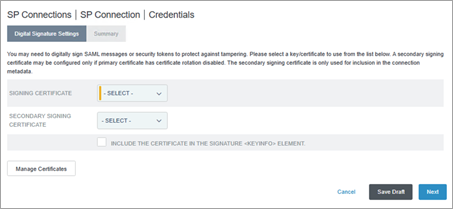

En la pestaña Ajustes de firma digital, complete uno de estos pasos:

Si ya tiene un certificado de firma válido, haga lo siguiente:

En el menú desplegable FIRMAR CERTIFICADO, seleccione el certificado existente y haga clic en el botón Siguiente.

Salte al paso 38.

Si no tiene un certificado de firma válido, haga lo siguiente:

Haga clic en el botón Administrar certificados.

Vaya al paso 33.

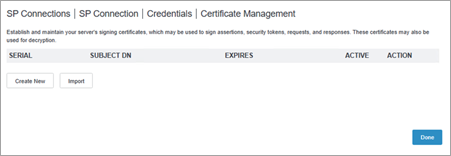

En el página Administración de certificado, haga clic en el botón Crear.

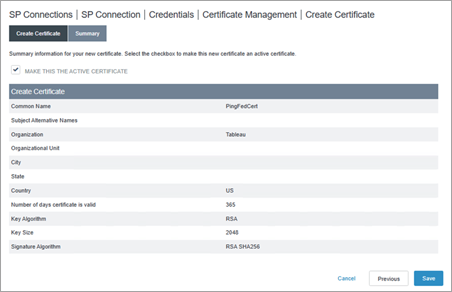

En la página Crear certificado, en la pestaña Crear certificado, haga lo siguiente:

En NOMBRE COMÚN, escriba un nombre. Por ejemplo, “PingFedCert”.

Para ORGANIZACIÓN, escriba un nombre. Por ejemplo, “Tableau”.

Para PAÍS, escriba un nombre de país.

Haga clic en el botón Siguiente.

En la pestaña Resumen, asegúrese de que la casilla de verificación CONVERTIR EN CERTIFICADO ACTIVO esté activada y haga clic en el botón Guardar.

En el página Administración de certificado, haga clic en el botón Listo.

En la página Credenciales, haga lo siguiente:

En la lista desplegable CERTIFICADO DE FIRMA, seleccione el certificado recién creado.

Haga clic en el botón Siguiente.

En el página Resumen, haga clic en el botón Listo.

En la página Conexión SP, en la pestaña Aprovisionamiento saliente, haga clic en el botón Siguiente.

En la pestaña Activación y resumen, revise los detalles y haga clic en el botón Listo.

Paso 5: Exportar metadatos de PingFederate

Para terminar de configurar SAML en Tableau Cloud, necesitará el archivo de metadatos de SAML (.xml) de PingFederate para cargarlo en Tableau Cloud.

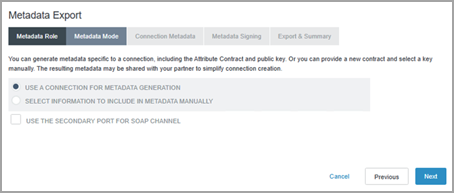

En la consola administrativa de PingFederate, seleccione Sistema > Metadatos de protocolo > Exportación de metadatos.

En la página Exportación de metadatos, en la pestaña Función de metadatos, mantenga la selección tal como está (SOY EL PROVEEDOR DE IDENTIDAD (IDP)) y haga clic en el botón Siguiente.

En la pestaña Modo de metadatos, mantenga la selección tal cual (USAR UNA CONEXIÓN PARA LA GENERACIÓN DE METADATOS) y haga clic en el botón Siguiente.

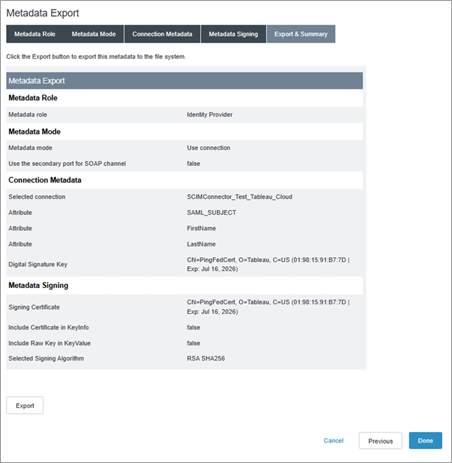

En la pestaña Metadatos de conexión, seleccione la conexión SP que creó en el paso 4.2 y haga clic en el botón Siguiente.

En la pestaña Firma de metadatos, en la lista desplegable CERTIFICADO DE FIRMA, seleccione el certificado que creó en el paso 4.4 y, a continuación, haga clic en el botón Siguiente.

En la pestaña Exportar y resumen, haga clic en el botón Exportar para descargar el archivo de metadatos de PingFederate y, a continuación, haga clic en el botón Listo.

Paso 6: Terminar de configurar SAML en Tableau Cloud

Los siguientes pasos deben realizarse en Tableau Cloud.

De regreso en Tableau Cloud, en la página Nueva configuración, en 2. Cargar metadatos en Tableau, haga clic en Seleccionar un archivo y vaya hasta el archivo de metadatos SAML que guardó desde PingFederate en el Paso 5. Esto llena automáticamente los valores ID de entidad de proveedor de identidad y URL del servicio SSO.

Asigne los nombres de atributos (afirmaciones) en 3. Mapee los atributos a los nombres de atributos correspondientes en PingFederate.

En el paso 4. Seleccionar valores predeterminados para insertar vistas, seleccione la experiencia que desea habilitar cuando los usuarios acceden al contenido insertado. Para obtener más información, consulte la sección Acerca de habilitar la inserción de iFrame más abajo.

Haga clic en el botón Guardar y continuar.

Acerca de habilitar la inserción de iFrame

Nota: Solo se aplica a Tableau Cloud.

Después de habilitar SAML en el sitio, necesita especificar cómo iniciarán sesión los usuarios para obtener acceso a las vistas insertadas en páginas web. Estos pasos configuran Okta para permitir la autenticación con un marco en línea (iFrame) para visualizaciones insertadas. La inserción de marcos flotantes puede ofrecer una mejor experiencia de usuario al iniciar sesión en las visualizaciones insertadas en vistas. Por ejemplo, si un usuario ya está autenticado con su proveedor de identidad y la inserción de iFrame está habilitada, el usuario se podría autenticar sin problemas con Tableau Cloud al navegar por páginas con visualizaciones insertadas.

Aviso: Los marcos flotantes pueden ser vulnerables a los ataques por secuestro de clics. El secuestro de clics es un tipo de ataque dirigido a páginas web en el que el atacante intenta hacer que los usuarios hagan clic o escriban contenido mostrando la página que quiere atacar en una capa transparente sobre una página no relacionada. En el contexto de Tableau Cloud, alguien puede intentar perpetrar un ataque por secuestro de clics para capturar credenciales de usuario o para lograr que un usuario autenticado cambie la configuración. Para obtener más información sobre los ataques por secuestro de clics, consulte Secuestro de clics(El enlace se abre en una ventana nueva) (Ataque por redireccionamiento de UI, en inglés) en el sitio web de Open Web Application Security Project.

Notas sobre la compatibilidad de SCIM con PingFederate

Debido a las limitaciones de PingFederate, una actualización de siteRole en un grupo no iniciará las actualizaciones de siteRole en los usuarios de ese grupo. Esto podría resultar en una asignación de atributos siteRole obsoleta. Para solucionar este problema, puede utilizar una actualización de atributo no personalizada junto con la actualización del atributo siteRole para iniciar la actualización de siteRole. Esto se puede hacer de forma manual o automática utilizando una de las siguientes opciones:

- Administre siteRoles solo en el objeto de usuario.

- Después de una actualización de grupo, actualice manualmente cualquiera de los atributos de ese usuario. No tiene que ser un atributo compatible con SCIM como el rol en el sitio. Puede ser un atributo de descripción o de nombre.

- Configure una expresión OGNL en PingFederate y realice actualizaciones de pertenencia al grupo antes de que se haya iniciado el servidor de Ping. Una vez que inicie Ping Server, se activará una actualización del atributo siteRole.

- Configurar una expresión OGNL en PingFederate. Además, configure un grupo estático invertido y un trabajo cron para activar las actualizaciones de siteRole.

Una expresión OGNL en PingFederate evaluará los atributos del usuario y su pertenencia al grupo para determinar su siteRole.