Konfigurieren von SCIM mit PingFederate

Sie können über PingFederate die Benutzerverwaltung konfigurieren, Gruppen bereitstellen und Tableau Cloud-Site-Rollen zuweisen.

Beim Ausführen der unten beschriebenen Schritte empfehlen wir Ihnen, die PingFederate-Dokumentation bereitzuhalten, um Details zu den nachfolgend beschriebenen Verfahren nachzuschlagen.

Wichtig:

Diese Schritte beziehen sich auf eine Anwendung eines Drittanbieters und können ohne unser Wissen geändert werden. Wenn die hier beschriebenen Schritte nicht mit den in Ihrem Identitätsanbieter-Konto angezeigten Bildschirmen übereinstimmen, können Sie den allgemeinen Artikel SCIM gemeinsam mit der IdP-Dokumentation verwenden.

- Die Konfigurationsschritte im IdP erfolgen möglicherweise in einer anderen Reihenfolge als in Tableau.

Schritt 1: Erfüllen der Voraussetzungen

Um die in diesem Dokument beschriebenen Verfahren durchführen zu können, müssen die folgenden Voraussetzungen erfüllt sein:

SCIM Provisioner: Die SCIM Provisioner-Anwendung muss installiert und konfiguriert sein. Weitere Informationen finden Sie in der PingIdentity-Dokumentation unter SCIM Provisioner(Link wird in neuem Fenster geöffnet).

Ping-Datenspeicher: Ein Datenspeicher (z. B. PingDirectory) muss konfiguriert sein. Weitere Informationen finden Sie in der PingIdentity-Dokumentation unter Configuring an LDAP connection(Link wird in neuem Fenster geöffnet) (Konfigurieren einer LDAP-Verbindung).

SAML in Protokolleinstellungen: Konfigurieren Sie Protokolleinstellungen für SAML-Verbund.

Schritt 2: Konfigurieren von SAML in Tableau Server

Für SCIM-Funktionalität in Tableau Cloud ist es erforderlich, dass Sie Ihre Site zum Unterstützen von SAML-SSO (SAML-Single Sign-On) konfigurieren. Zu dieser SAML-Konfiguration werden Sie später in diesem Thema zurückkehren und sie weiter aktualisieren.

Melden Sie sich bei Tableau Cloud als Site-Administrator an, und wählen Sie Einstellungen > Authentifizierung.

Klicken Sie auf der Registerkarte Authentifizierung auf die Schaltfläche Neue Konfiguration, wählen Sie in der Dropdown-Liste „Authentifizierung“ den Eintrag SAML aus, und geben Sie dann einen Namen für die Konfiguration ein.

Hinweis: Konfigurationen, die vor Januar 2025 (Tableau 2024.3) erstellt wurden, können nicht umbenannt werden.

Überspringen Sie 1. Metadaten aus Identitätsanbieter exportieren. Sie werden später in diesem Verfahren zu diesem Schritt zurückkehren.

Wählen Sie unter 2. Metadaten zu Tableau hochladen eine Platzhalter-XML-Metadaten-Datei hoch. Diese Datei werden Sie später in dieser Themenseite mit einer gültigen XML-Metadaten-Datei aus PingFederate ersetzen.

Klicken Sie auf Speichern.

Schritt 3: SCIM-Unterstützung in Tableau Cloud aktivieren

Gehen Sie wie folgt vor, um SCIM-Unterstützung in Tableau Cloud zu aktivieren. Sie werden die Informationen in diesem Abschnitt verwenden, um SCIM in PingFederate zu aktivieren.

Melden Sie sich als Site-Administrator bei Ihrer Tableau Cloud-Site an und wählen Sie Einstellungen > Authentifizierung aus.

Klicken Sie auf der Seite „Authentifizierung“ unter „System für die domänenübergreifende Identitätsverwaltung (SCIM)“ auf die Schaltfläche Neue Konfiguration.

Führen Sie im Dialogfeld Neue SCIM-Konfiguration Folgendes aus:

Geben Sie einen Namen für die SCIM-Konfiguration ein.

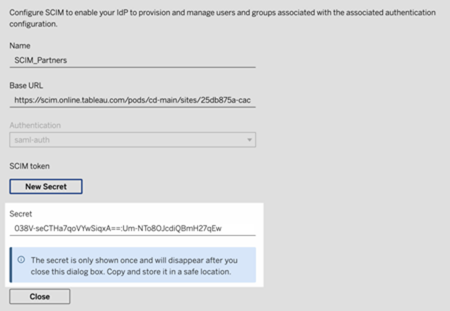

Kopieren Sie die Basis-URL, die in den SCIM-Einstellungen Ihres IdP verwendet werden soll.

Wählen Sie im Dropdown-Feld „Authentifizierung“ die SAML-Authentifizierungskonfiguration aus, die mit SCIM verknüpft werden soll.

Klicken Sie auf Speichern.

Hinweis: Dadurch wird der Abschnitt „SCIM-Token“ aufgefüllt.

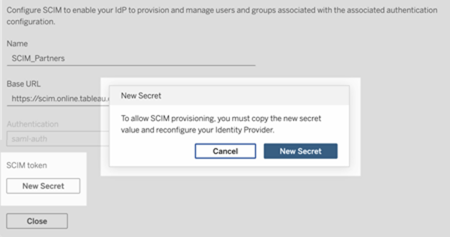

Gehen Sie unter SCIM-Token wie folgt vor:

Klicken Sie auf die Schaltfläche Neues Geheimnis.

Klicken Sie im Dialogfeld „Neues Geheimnis“ erneut auf die Schaltfläche Neues Geheimnis. Ein neu generiertes Geheimnis wird angezeigt.

Kopieren Sie das Geheimnis und speichern Sie es an einem sicheren Ort. Wir werden das Geheimnis in Schritt 4.2.1 verwenden.

Wichtig:

Wenn Sie die SCIM-Konfiguration schließen, bevor Sie den SCIM-Einstellungen Ihres IdP das Geheimnis hinzufügen, können Sie die SCIM-Konfiguration zwar bearbeiten, müssen dazu jedoch erst einmal auf „Neues Geheimnis“ klicken, um ein neues Geheimnis zu generieren.

Das Geheimnis ist an den Site-Administrator von Tableau gebunden, der die SCIM-Konfiguration erstellt hat. Wenn sich die Site-Rolle dieses Benutzers ändert oder der Benutzer kein Mitglied der Site mehr ist, wird das Geheimnis ungültig. In diesem Fall kann ein anderer Site-Administrator ein neues Geheimnis für die vorhandene SCIM-Konfiguration generieren und es den SCIM-Einstellungen des IdP hinzufügen oder eine neue SCIM-Konfiguration erstellen, um sicherzustellen, dass den SCIM-Einstellungen des IdP die Basis-URL und das Geheimnis hinzugefügt werden.

Klicken Sie auf Schließen.

Schritt 4: SSO in PingFederate aktivieren

Um SAML-SSO in Ihrer PingFederate-Umgebung zu aktivieren, müssen Sie die folgenden Schritte durchführen:

- Erstellen einer IdP-Adapter-Instanz

- Konfigurieren einer Dienstanbieter-Verbindung

- Zuordnen von Attributen in Ihrem Ping-Datenspeicher

- Konfigurieren von SAML-SSO

Wichtig: Denken Sie daran, dass die hier beschriebenen Schritte und Beispiele nur zu Demonstrationszwecken dienen.

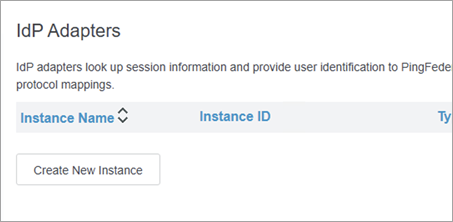

Schritt 4.1: Erstellen einer IdP-Adapter-Instanz

Führen Sie jeden der folgenden Abschnitte durch, um den HTML-Formular-Adapter(Link wird in neuem Fenster geöffnet) zu erstellen. PingFederate verwendet IdP-Adapter (wie beispielsweise den HTML-Formular-Adapter), um Benutzer zu authentifizieren. Ein IdP-Adapter schlägt Sitzungsinformationen nach und stellt PingFederate eine Benutzeridentifizierung bereit.

Melden Sie sich in der PingFederate-Verwaltungskonsole an.

Wählen Sie Authentication > IdP Adapters (Authentifizierung >IdP-Adapter) aus.

Klicken Sie auf der Seite „IdP Adapters“ auf die Schaltfläche Create New Instance (Neue Instanz erstellen), um mit der Konfiguration „Create Adapter Instance“ (Adapterinstanz erstellen) zu beginnen.

Schritt 4.1.1: Erstellen der Adapterinstanz (Teil 1)

Gehen Sie auf der Seite „Create Adapter Instance“ (Adapterinstanz erstellen) auf der Registerkarte Type (Typ) wie folgt vor:

Geben Sie für INSTANCE NAME (Name der Instanz) einen neuen Namen ein. Beispiel: „credentialsValidatoreInstance“.

Geben Sie für INSTANCE ID (Instanz-ID) einen Wert ein. Beispiel: „3“.

Wählen Sie in der Dropdown-Liste TYPE (Typ) den Eintrag HTML Form IdP Adapter (HTML-Formular-IdP-Adapter) aus.

Behalten den Wert in „PARENT INSTANCE“ (Übergeordnete Instanz) unverändert bei („None“ (Keine)).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

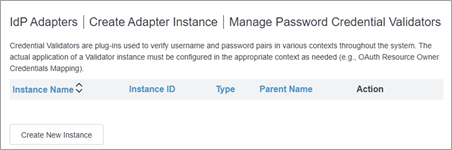

Schritt 4.1.2: Erstellen eines Anmeldeinformations-Prüfers

Gehen Sie auf der Registerkarte IdP Adapter (IdP-Adapter) wie folgt vor:

Scrollen Sie nach unten bis zum Ende der Seite, und klicken Sie auf die Schaltfläche Manage Password Credential Validators (Kennwort-Anmeldeinformationen-Prüfer verwalten).

Klicken Sie auf der Seite „Manage Password Credential Validators“ (Kennwort-Anmeldeinformationen-Prüfer verwalten) auf die Schaltfläche Create New Instance (Neue Instanz erstellen).

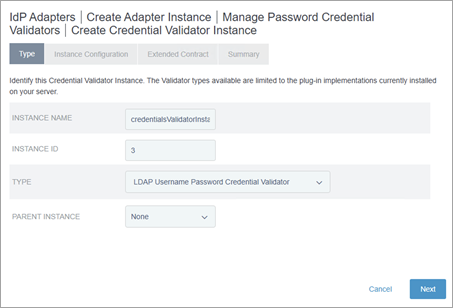

Gehen Sie auf der Seite Create Credentials Validator Instance (Anmeldeinformationen-Prüfer-Instanz erstellen) auf der Registerkarte Type (Typ) wie folgt vor:

Geben Sie für INSTANCE NAME (Name der Instanz) einen neuen Namen ein. Beispiel: „credentialsValidatorInstance“.

Geben Sie für INSTANCE ID (Instanz-ID) einen Wert ein. Beispiel: „3“.

Wählen Sie in der Dropdown-Liste TYPE (Typ) den Eintrag LDAP Username Password Credential Validator (LDAP-Benutzername-Kennwort-Anmeldeinformationen-Prüfer) aus.

Behalten den Wert in „PARENT INSTANCE“ (Übergeordnete Instanz) unverändert bei („None“ (Keine)).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

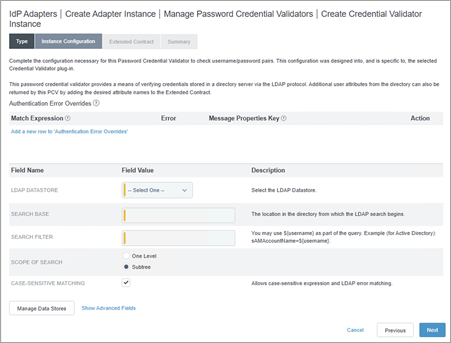

Gehen Sie auf der Registerkarte Instance Configuration (Instanzkonfiguration) wie folgt vor:

Wählen Sie in der Dropdown-Liste LDAP DATASTORE (LDAP-Datenspeicher) die zuvor konfigurierte Ping Directory-Datenquelle aus.

Geben Sie im Feld SEARCH BASE (Suchbasis) Folgendes ein: dc=example,dc=com.

Geben Sie im Feld SEARCH FILTER (Suchfilter) Folgendes ein: mail=${username}

Behalten Sie die anderen Einstellungen unverändert bei.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Überprüfen Sie die Details auf der Registerkarte Summary (Zusammenfassung), und klicken Sie auf die Schaltfläche Save (Speichern).

Klicken Sie, wieder zurück auf der Seite Manage Password Credential Validators (Kennwort-Anmeldeinformationen-Prüfer verwalten) auf die Schaltfläche Done (Fertig).

Gehen Sie, wieder zurück auf der Seite Create Adapter Instance (Adapterinstanz erstellen), unter dem Abschnitt „Password Credential Validator Instance“ (Kennwort-Anmeldeinformationen-Prüfer-Instanz) wie folgt vor:

Klicken Sie auf den Link Add a new row to `Credential Validators` (Neue Zeile zu „Credential Validators“ hinzufügen).

Wählen Sie in dem angezeigten Dropdown-Menü die neu erstellte Validator-Instanz aus, die Sie erstellt haben. Beispiel: „credentialsValidatorInstance“.

Klicken Sie auf den Link Update (Aktualisieren).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Schritt 4.1.3: Erstellen der Adapterinstanz (Teil 2)

Gehen Sie, wieder zurück auf der Registerkarte Extended Contract (Verlängerter Vertrag), wie folgt vor:

Gehen Sie unter dem Abschnitt Extended the Contract (Vertrag verlängert) wie folgt vor:

Geben Sie in das Textfeld „sn“ ein, und klicken Sie auf die Schaltfläche Add (Hinzufügen).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

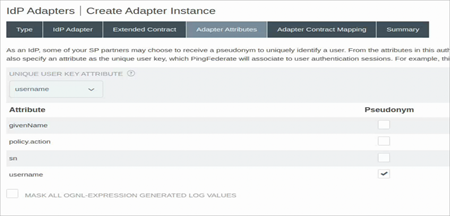

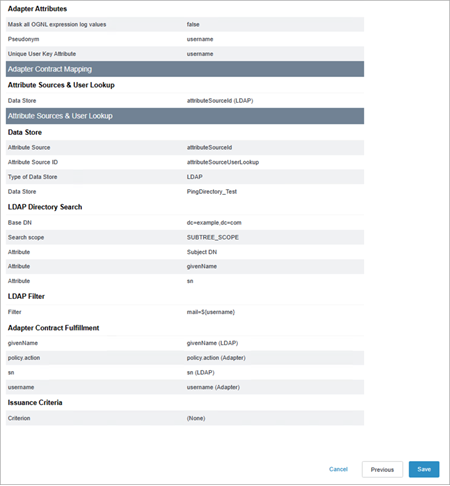

Gehen Sie auf der Registerkarte Adapter Attributes (Adapterattribute) wie folgt vor:

Wählen Sie in der Dropdown-Liste UNIQUE USER KEY ATTRIBUTE (Attribut „Eindeutiger Benutzerschlüssel“) den Eintrag username (Benutzername) aus.

Aktivieren Sie bei username (Benutzername) das Kontrollkästchen Pseudonym.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

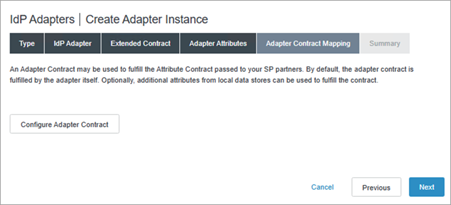

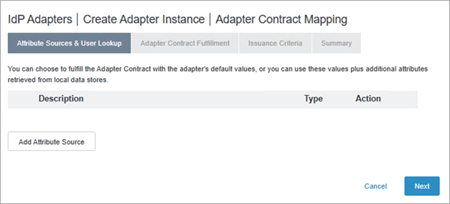

Klicken Sie auf der Registerkarte Adapter Contract Mapping (Adaptervertrags-Zuordnung) auf die Schaltfläche Configure Adapter Contract (Adaptervertrag konfigurieren).

Schritt 4.1.4: Konfigurieren der Adaptervertrags-Zuordnung (Teil 1)

Klicken Sie auf der Registerkarte Adapter Sources & Users Lookup (Adapterquellen und Benutzersuche) auf die Schaltfläche Add Attribute Source (Attributquelle hinzufügen).

Schritt 4.1.5: Konfigurieren von Attributquellen und Benutzersuche

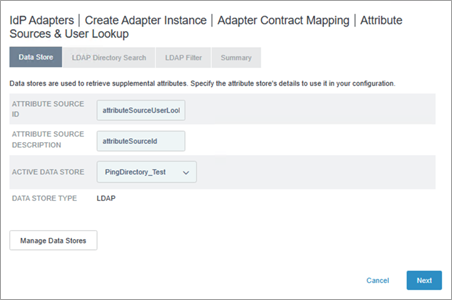

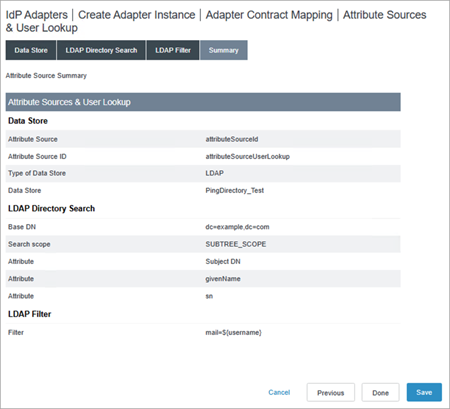

Gehen Sie auf der Registerkarte Data Store (Datenspeicher) wie folgt vor:

Geben Sie bei ATTRIBUTE SOURCE ID (Attributquellen-ID) einen Namen ein. Beispiel: „attributeSourceUserLookup“.

Geben Sie bei ATTRIBUTE SOURCE DESCRIPTION (Attributquellen-Beschreibung) eine Beschreibung ein. Beispiel: „attributeSourceId“.

Wählen Sie in ACTIVE DATA STORE (Aktiver Datenspeicher) den zuvor konfigurierten Ping Directory-Datenspeicher aus.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Gehen Sie auf der Registerkarte LDAP Directory Search (LDAP-Verzeichnissuche) wie folgt vor:

Geben Sie bei BASE DNFolgendes ein: dc=example,dc=com

Gehen Sie unter dem Abschnitt Attributes to return from search (Attribute, die beim Suchen zurückgegeben werden sollen) wie folgt vor:

Wählen Sie in der Spalte STAMMOBJEKTKLASSE (Stammobjektklasse) die Option Show All Attributes (Alle Attribute anzeigen) aus.

Wählen Sie in der Spalte Option im Textfeld den Eintrag givenName aus, und klicken Sie dann auf die Schaltfläche Add Attribute (Attribut hinzufügen).

Wählen Sie im Textfeld den Eintrag sn aus, und klicken Sie dann auf die Schaltfläche Add Attribute (Attribut hinzufügen).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Gehen Sie auf der Registerkarte LDAP Filter (LDAP-Filter) wie folgt vor:

Geben Sie im Textfeld FILTER (Filter) Folgendes ein: mail=${username}

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Summary (Zusammenfassung) auf die Schaltfläche Save (Speichern).

Schritt 4.1.6: Konfigurieren der Adaptervertrags-Zuordnung (Teil 2)

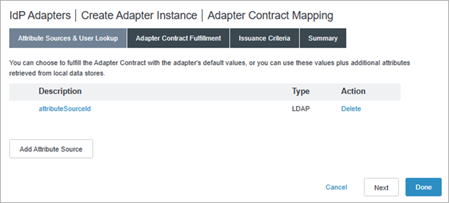

Wählen Sie auf der Registerkarte Attribute Sources & User Lookup (Attributquellen und Benutzersuche) den Adaptervertrag aus, den Sie erstellt haben. Beispiel: „attributeSourceId“.

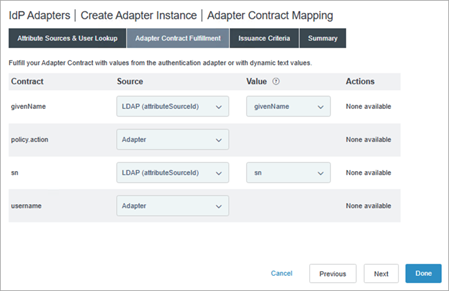

Gehen Sie auf der Registerkarte Adapter Contact Fulfillment (Adaptervertrags-Erfüllung) wie folgt vor:

Wählen Sie für givenName in der Dropdown-Liste „Source“ (Quelle) den Eintrag LDAP (attributeSourceId) aus. Wählen Sie in der Dropdown-Liste „Value“ (Wert) den Eintrag givenNameaus.

Lassen Sie für policy.action in der Dropdown-Liste „Source“ (Quelle) den Eintrag („Adapter“) unverändert.

Wählen Sie für sn in der Dropdown-Liste „Source“ (Quelle) den Eintrag LDAP (attributeSourceId) aus. Wählen Sie in der Dropdown-Liste „Value“ (Wert) den Eintrag snaus.

Behalten Sie den Wert für username unverändert bei („Adapter“).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Issuance Criteria (Ausstellungskriterien) auf die Schaltfläche „Next“ (Weiter).

Überprüfen Sie die Details auf der Registerkarte Summary (Zusammenfassung), und klicken Sie auf die Schaltfläche Save (Speichern).

Schritt 4.2: Erstellen einer Dienstanbieter-Verbindung

Führen Sie jeden der folgenden Abschnitte aus, um eine Dienstanbieter-Verbindung zu erstellen. PingFederate verwendet Dienstanbieter-Verbindungen für vom Identitätsdienstanbieter initiiertes SSO.

Navigieren Sie in der PingFederate-Verwaltungskonsole zu Applications > SP Connections (Anwendungen > Dienstanbieter-Verbindungen).

Klicken Sie auf der Seite SP Connections (Dienstanbieter-Verbindungen) auf die Schaltfläche Create Connction (Verbindung erstellen).

Behalten Sie auf der Registerkarte Connection Template (Verbindungsvorlage) die Option USE A TEMPLATE FOR THIS CONNECTION (Eine Vorlage für diese Verbindung verwenden) unverändert bei und klicken Sie auf die Schaltfläche „Next“ (Weiter).

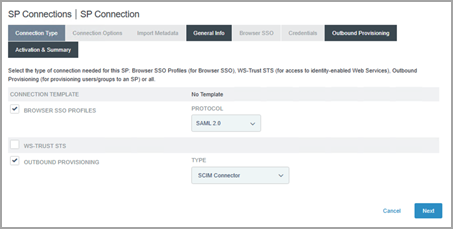

Gehen Sie auf der Registerkarte Connection Typ (Verbindungstyp) wie folgt vor:

Aktivieren Sie das Kontrollkästchen BROWSER SSO Profiles (Browser-SSO-Profile).

Behalten Sie den Wert in der Dropdown-Liste „PROTOCOL“ unverändert bei (SAML 2.0).

Aktivieren Sie das Kontrollkästchen OUTBOUND PROVISIONING (Ausgehende Bereitstellung).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Connection Options (Verbindungsoptionen) auf die Schaltfläche „Next“ (Weiter).

Behalten Sie auf der Registerkarte Import Metadata (Metadaten importieren) den Wert unverändert bei („NONE“ (KEINE)), und klicken Sie auf die Schaltfläche „Next“ (Weiter).

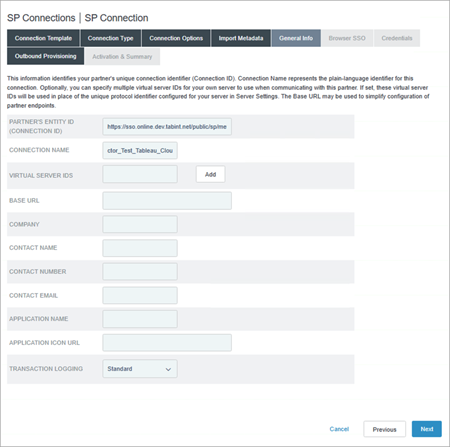

Gehen Sie auf der Registerkarte General Info (Allgemeine Informationen) wie folgt vor:

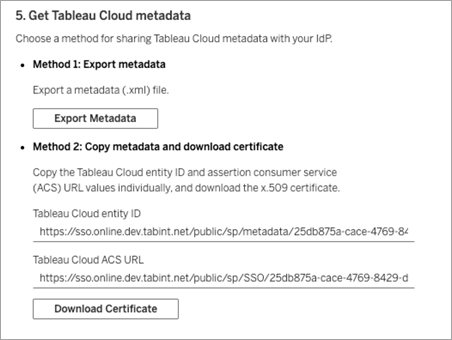

Geben Sie als „PARTNERS ENTITY ID“ (Partner-Entitäts-ID) die Tableau Cloud-Entitäts-ID aus der SAML-Konfiguration in Tableau Cloud ein, mit der Sie in Schritt 2 begonnen haben. Beispiel: „https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb“.

Geben Sie bei CONNECTION NAME (Verbindungsname) einen neuen Namen ein. Beispiel: „SCIM-Connector“.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

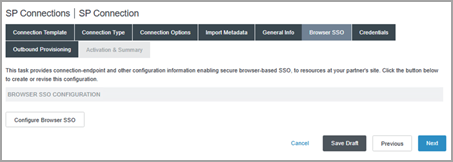

Klicken Sie auf der Registerkarte Outbound Provisioning (Ausgehende Bereitstellung) auf die Schaltfläche Configure Provisioning (Bereitstellung konfigurieren).

Schritt 4.2.1: Erstellen eines Konfigurationskanals

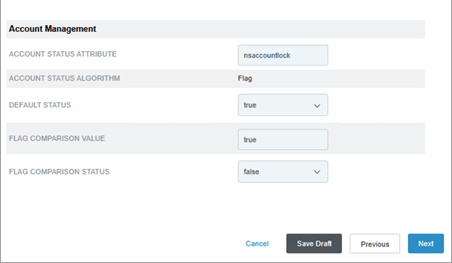

Gehen Sie auf der Registerkarte Target (Ziel) wie folgt vor:

Geben Sie als SCIM URL (SCIM-URL) die Basis-URL aus der SCIM-Konfiguration in Tableau Cloud ein, die Sie in Schritt 3 erstellt haben. Beispiel: „https://scim.online.tableau.com/pods/cd-main/sites/25db875a-cace-4769-8429-d7b210879ef2/scim/v2“.

Behalten Sie den Wert für die „SCIM VERSION“ unverändert bei (2.0).

Wählen Sie in der Dropdown-Liste AUTHENTICATION METHOD (Authentifizierungsmethode) den Eintrag OAUTH 2 BEARER TOKEN (OAuth 2-Bearer-Token) aus.

Geben Sie als ACCESS TOKEN (Zugriffstoken) das SCIM-Token-Geheimnis aus der SCIM-Konfiguration in Tableau Cloud ein, die Sie in Schritt 3 erstellt haben.

Behalten Sie den Wert für „UNIQUE USER IDENTIFIER“ (Eindeutiger Benutzerkennzeichner) unverändert bei (userName).

Geben Sie bei RESULTS PER PAGE (Ergebnisse pro Seite) den folgenden Wert ein: 25. Wir empfehlen, diesen Wert zu ändern, um die Leistung zu verbessern.

Stellen Sie sicher, dass für PROVISIONING OPTIONS (Bereitstellungsoptionen) die folgenden Kontrollkästchen aktiviert sind:

USER CREATE (Benutzer erstellen)

USER UPDATE (Benutzer aktualisieren)

USER DISABLE/DELETE (Benutzer deaktivieren/löschen)

PROVISION DISABLED USERS (Deaktivierte Benutzer bereitstellen)

Behalten Sie den Wert für „REMOVE USER ACTION“ (Benutzeraktion entfernen) unverändert bei („Disable“ (Deaktivieren)). Wir empfehlen diese Option, damit die Rolle eines Benutzers in Tableau Cloud auf „Nicht lizenziert“ wechselt, wenn der Benutzer aus PingFederate-IdP entfernt wird.

Gehen Sie für GROUP NAME SOURCE (Gruppennamen-Quelle) wie folgt vor:

Behalten Sie den Wert in der Dropdown-Liste den Wert unverändert bei („Common Name“ (Allgemeiner Name)).

Aktivieren Sie das Kontrollkästchen USE PATCH FOR GROUP UPDATES (Patch für Gruppenaktualisierungen verwenden).

Geben Sie für CUSTOM ATTRIBUTE SCHEMA URNS (URNS für benutzerdefiniertes Attributschema) den folgenden Wert ein:

urn:ietf:params:scim:schemas:extension:tableau:3.0:User,urn:ietf:params:scim:schemas:extension:tableau:3.0

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

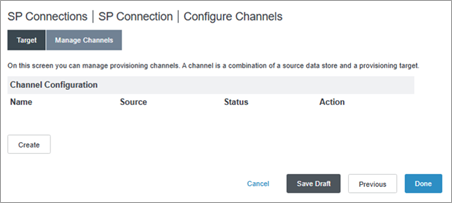

Klicken Sie auf der Seite Configure Channels (Kanäle konfigurieren) auf der Registerkarte Target (Ziel) auf die Schaltfläche Create (Erstellen).

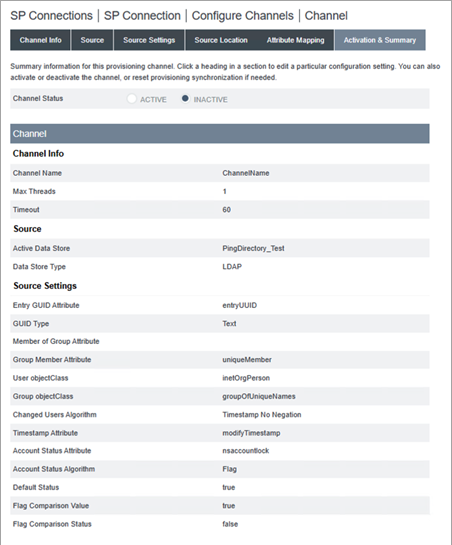

Geben Sie auf der Registerkarte Channel Info (Kanalinformationen) für CHANNEL NAME (Kanalname) einen Namen ein, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Gehen Sie auf der Registerkarte Source (Quelle) wie folgt vor:

Wählen Sie in der Dropdown-Liste ACTIVE DATA STORE (Aktiver Datenspeicher) den Ping-Datenspeicher aus.

Wählen Sie in der Dropdown-Liste TYPE (Typ) den Eintrag LDAP aus.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

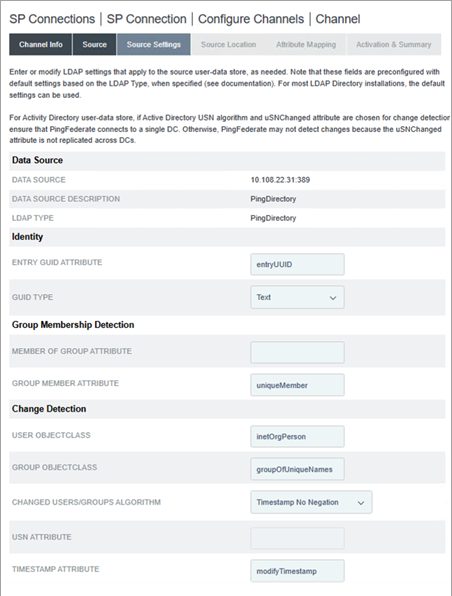

Geben Sie auf der Registerkarte Source Settings (Quelleinstellungen) die folgenden Werte ein:

Für „ENTRY GUID ATTRIBUTE“ (Eintrags-GUID-Attribut) den Wert entryUUID.

Für „GROUP MEMBER ATTRIBUTE“ (Gruppenmitglied-Attribute) den Wert uniqueMember.

Für „USER OBJECTCLASS“ (Benutzer-Objektklasse) den Wert inetOrgPerson.

Für „GROUP OBJECTCLASS“ (Gruppe-Objektklasse) den Wert groupOfUniqueNames.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Gehen Sie auf der Registerkarte Source Location (Quellspeicherort) wie folgt vor:

Geben Sie bei BASE DNFolgendes ein: dc=example,dc=com

Geben Sie im Abschnitt Users (Benutzer) für FILTERFolgendes ein: objectClass=inetOrgPerson

Geben Sie im Abschnitt Groups (Gruppen) für FILTER Folgendes ein: objectClass=groupOfUniqueNames

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

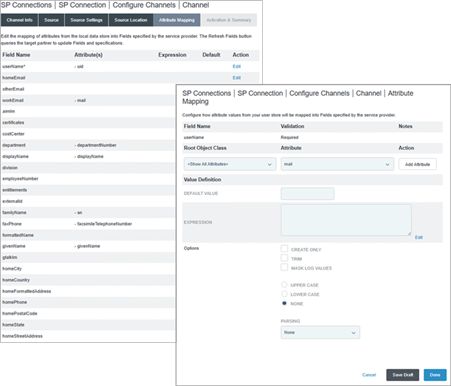

Gehen Sie auf der Registerkarte Attribute Mapping (Attributzuordnung) wie folgt vor:

Ändern Sie das Attribute „userName“ wie folgt in „mail“:

Klicken Sie in der Zeile userName auf Edit (Bearbeiten).

Wählen Sie unter der Klasse Root Objekt (Stammobjekt) den Eintrag <Show All Attributes> (Alle Attribute anzeigen) aus.

Wählen Sie in der Dropdown-Liste Attributes (Attribute) den Eintrag mail aus.

Klicken Sie auf die Schaltfläche Add Attribute (Attribut hinzufügen).

Klicken Sie auf den Link Remove (Entfernen) neben dem Attribut „uuid“.

Behalten Sie die übrigen Attribute unverändert bei.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Gehen Sie auf der Registerkarte Activation & Summary (Aktivierung und Zusammenfassung) wie folgt vor:

Wählen Sie für „Channel Status“ (Kanalstatus) die Option Active (Aktiv) aus.

Klicken Sie auf die Schaltfläche Save Draft (Entwurf speichern).

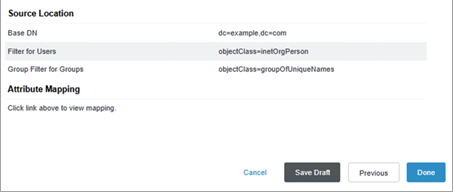

Schritt 4.3: Zuordnen von SCIM-Attributen zu Ihrem Ping-Datenspeicher

Führen Sie die folgenden Schritte aus, um die SCIM-Attribute im Ping-Datenspeicher über die PingData-Verwaltungskonsole zuzuordnen.

Melden Sie sich in der PingData-Verwaltungskonsole an.

Navigieren Sie im linken Navigationsbereich zu „LDAP Schema“ (LDAP-Schema), und klicken Sie auf die Registerkarte Attribute Types (Attributtypen).

Schritt 4.3.1: Erstellen neuer Attributtypen

Klicken Sie auf die Schaltfläche Actions (Aktionen), und wählen Sie New Attribute Type (Neuer Attributtyp) aus.

Führen Sie im Dialogfeld New Attribute Type (Neuer Attributtyp) Folgendes aus:

Geben Sie bei NameFolgendes ein: siteRoles

Geben Sie bei Description (Beschreibung) eine Beschreibung ein. Beispiel: „Benutzerdefiniertes Attribut für Site-Rollen in Tableau Cloud“.

Klicken Sie auf Save (Speichern).

Wiederholen Sie den oben aufgeführten Schritt, und geben Sie im Dialogfeld New Attribute Type (Neuer Attributtyp) die folgenden Werte ein:

Geben Sie bei Name Folgendes ein: entitlements

Geben Sie bei Description (Beschreibung) eine Beschreibung ein. Beispiel: „Benutzerdefiniertes Attribut für Berechtigungen in Tableau Cloud“.

Klicken Sie auf Save (Speichern).

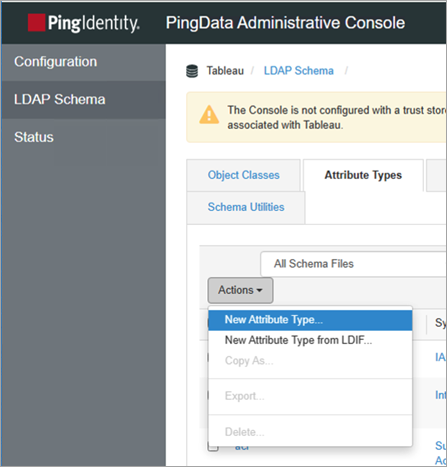

Schritt 4.3.2: Erstellen einer neuen Objektklasse

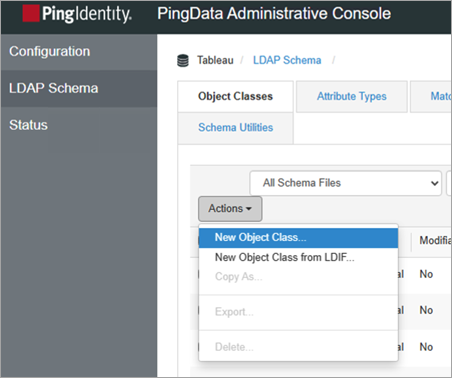

Klicken Sie auf die Registerkarte Object Class (Objektklasse) oben auf der Seite, klicken Sie auf die Schaltfläche Actions (Aktionen), und wählen Sie dann New Object Class (Neue Objektklasse) aus.

Gehen Sie im Dialogfeld New Object Class (Neue Objektklasse) wie folgt vor:

Geben Sie bei NameFolgendes ein: Tableau.

Geben Sie bei Description (Beschreibung) eine Beschreibung ein. Beispiel: „SiteRoles-Attribut als Berechtigungen hinzufügen“.

Wählen Sie in der Dropdown-Liste Parent (Übergeordnetes Element) den Eintrag inetOrgPerson aus.

Wählen Sie in der Dropdown-Liste Type (Typ) den Eintrag Structural (Strukturell) aus.

Gehen Sie unter dem Abschnitt Attributes (Attribute) wie folgt vor:

Suchen Sie für Required Attribute (Erforderliches Attribut) den Eintrag sn aus, wählen Sie ihn aus, und klicken Sie auf die Pfeilschaltfläche Add item (Element hinzufügen).

Suchen Sie für Required Attributes (Erforderliche Attribute) den Eintrag cn aus, wählen Sie ihn aus, und klicken Sie auf die Pfeilschaltfläche Add item (Element hinzufügen).

Suchen Sie für Required Attributes (Erforderliches Attribut) den Eintrag objectClass aus, wählen Sie ihn aus, und klicken Sie auf die Pfeilschaltfläche Add item (Element hinzufügen).

Wählen Sie für Optional Attributes (Optionale Attribute) den Eintrag siteRoles aus, wählen Sie ihn aus, und klicken Sie auf die Pfeilschaltfläche Add item (Element hinzufügen).

Suchen Sie für Optional Attributes (Optionale Attribute) den Eintrag entitlements aus, wählen Sie ihn aus, und klicken Sie auf die Pfeilschaltfläche Add item (Element hinzufügen).

Klicken Sie auf Save (Speichern).

Schritt 4.4: Konfigurieren von SAML

Gehen Sie wie nachfolgend beschrieben vor, um die zuvor erstellte Dienstanbieter-Verbindung zu bearbeiten, damit sie SAML-SSO unterstützt.

Wählen Sie in der PingFederate-Verwaltungskonsole oben auf der Seite Applications > SP Connections (Anwendungen > Dienstanbieter-Verbindungen) aus.

Gehen Sie auf der Seite SP Connections (Dienstanbieter-Verbindungen) wie folgt vor:

Klicken Sie auf den Namen der Verbindung, die Sie in Schritt 4.2 erstellt haben.

Klicken Sie auf die Registerkarte Connection (Verbindung).

Behalten Sie die vorhandenen Einträge auf der Registerkarte Connection (Verbindung) unverändert bei, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Behalten Sie den Eintrag „BROWSER SSO“ (Browser-SSO) auf der Registerkarte Connection Options (Verbindungsoptionen) unverändert bei, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Behalten Sie die Auswahl „NONE“ (Keine) auf der Registerkarte Import Metadata (Metadaten importieren) unverändert bei, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Gehen Sie auf der Registerkarte General Info (Allgemeine Informationen) wie folgt vor:

Ersetzen Sie den Text bei PARTNERS ENTITY ID (Partner-Entitäts-ID) mit der Tableau Cloud-Entitäts-ID aus der SAML-Konfiguration in Tableau Cloud, mit der Sie in Schritt 2 begonnen haben. Beispiel: https://sso.online.tableau.com/public/sp/metadata/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb.

(Optional) Aktualisieren Sie den CONNECTION NAME (Verbindungsname).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Browser SSO (Browser-SSO) auf die Schaltfläche Configure Browser SSO (Browser-SSO konfigurieren).

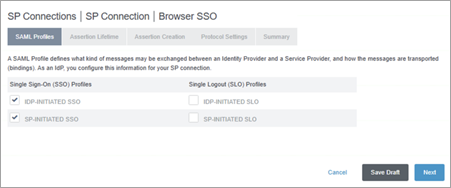

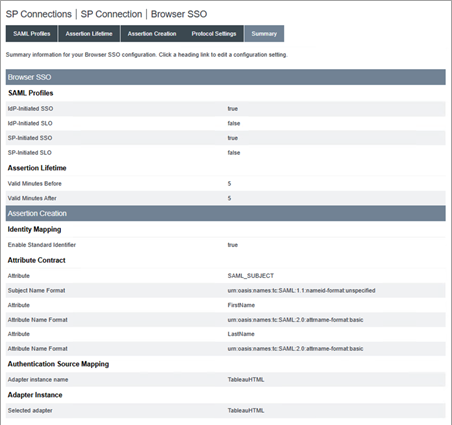

Gehen Sie auf der Registerkarte SAML Profiles (SAML-Profile) wie folgt vor:

Führen Sie unter dem Abschnitt Single Sign-On (SSO) Profiles (SSO-Profile) Folgendes durch:

Aktivieren Sie das Kontrollkästchen IDP-INITIATED SSO (Vom Identitätsanbieter initiiertes SSO).

Aktivieren Sie das Kontrollkästchen SP-INITIATED SSO (Vom Dienstanbieter initiiertes SSO).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Behalten Sie die Werte auf der Registerkarte Assertion Lifetime (Assertionslebensdauer) unverändert bei, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

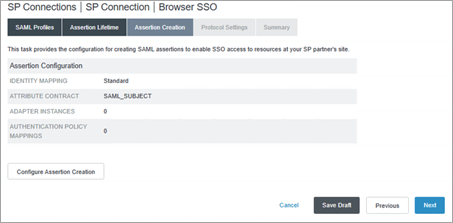

Klicken Sie auf der Registerkarte Assertion Creation (Assertionserstellung) auf die Schaltfläche Configure Assertion Creation (Assertionserstellung konfigurieren).

Behalten Sie auf der Registerkarte Identity Mapping (Identitätszuordnung) die Auswahl „STANDARD“ (Standard) unverändert bei, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

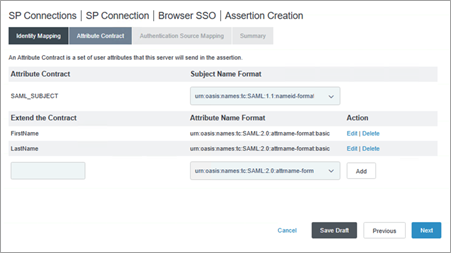

Gehen Sie auf der Registerkarte Attribute Contract (Attributsvertrag) wie folgt vor:

Behalten Sie den Wert unter dem Abschnitt „Subject Name“ unverändert bei (urn:oasis:names:tc:SAML:nameid-format:unspecified).

Gehen Sie unter dem Abschnitt Extend the Contract (Vertrag verlängern) wie folgt vor:

Geben Sie Folgendes in das Textfeld ein: FirstName

Wählen Sie unter dem Attribute Name Format (Attributnamensformat) Folgendes aus: urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Klicken Sie auf die Schaltfläche Add (Hinzufügen).

Geben Sie Folgendes in das Textfeld ein: LastName

Wählen Sie unter dem Attribute Name Format (Attributnamensformat) Folgendes aus: urn:oasis:names:tc:SAML:2.0:attrname-format:basic.

Klicken Sie auf die Schaltfläche Add (Hinzufügen).

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

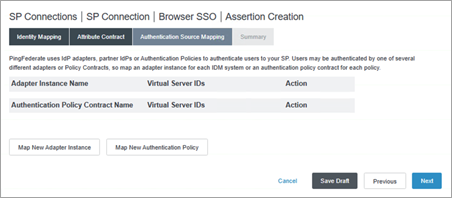

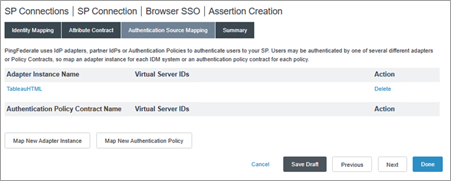

Klicken Sie auf der Registerkarte Authentication Source Mapping (Zuordnung Authentifizierung-Quelle) auf die Schaltfläche Map New Adapter Instance (Neue Adapterinstanz zuordnen).

Wählen Sie auf der Seite IdP Adapter Mapping (IdP-Adapter-Zuordnung) auf der Registerkarte Adapter Instance (Adapterinstanz) den Adapter aus, den Sie in Schritt 4.1.1 erstellt haben, und klicken Sie auf die Schaltfläche „Next“ (Weiter). Beispiel: „credentialsValidatorInstance“.

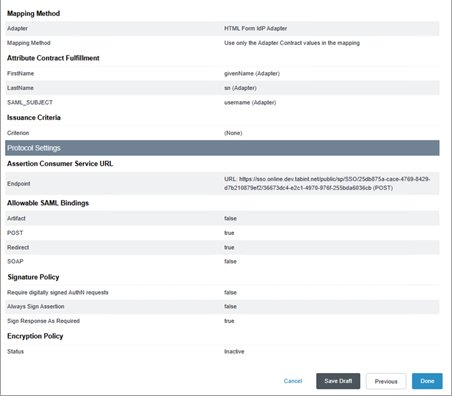

Behalten Sie den Wert auf der Registerkarte Mapping Method (Zuordnungsmethode) unverändert bei (USE ONLY THE ADAPTER CONTRACT VALUES IN THE SAML ASSERTION), und klicken Sie auf die Schaltfläche „Next“ (Weiter).

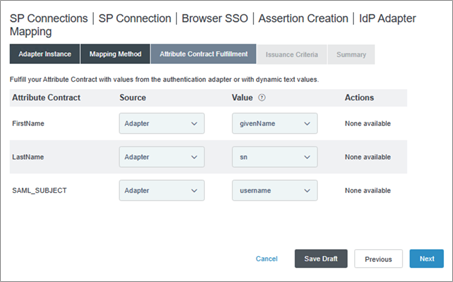

Gehen Sie auf der Registerkarte Attribute Contract Fulfillment (Attributsvertragserfüllung) wie folgt vor:

Führen Sie neben FirstName Folgendes durch:

Wählen Sie in der Dropdown-Liste „Quelle“ Adapter aus.

Wählen Sie in der Dropdown-Liste „Wert“ givenName aus.

Führen Sie neben LastName Folgendes durch:

Wählen Sie in der Dropdown-Liste „Quelle“ Adapter aus.

Wählen Sie in der Dropdown-Liste „Wert“ sn aus.

Neben SAML_SUBJECT

Wählen Sie in der Dropdown-Liste „Quelle“ Adapter aus.

Wählen Sie in der Dropdown-Liste „Wert“ username aus.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Issuance Criteria (Ausstellungskriterien) auf die Schaltfläche „Next“ (Weiter).

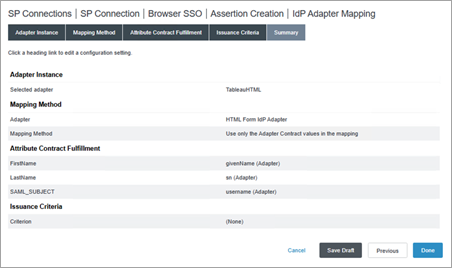

Überprüfen Sie die Details auf der Registerkarte Summary (Zusammenfassung), und klicken Sie auf die Schaltfläche Done (Fertig).

Überprüfen Sie die Details auf der Registerkarte Assertion Creation (Assertionserstellung), und klicken Sie auf die Schaltfläche Done (Fertig).

Klicken Sie auf der Registerkarte Assertion Creation (Assertionserstellung) auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Seite Protocol Settings (Protokolleinstellungen) auf die Schaltfläche Configure Protocol Settings (Protokolleinstellungen konfigurieren).

Führen Sie auf der Seite Protocol Settings (Protokolleinstellungen) auf der Registerkarte Assertion Consumer Service URL (Assertion-Verbraucher-Dienst-URL) Folgendes durch:

Aktivieren Sie unter Default (Standard) das Kontrollkästchen.

Wählen Sie unter Binding (Bindung) die Option POSTaus.

Geben Sie unter Endpoint URL (Endpunkt-URL) die ACS-URL (Assertion-Verbraucher-Dienst-URL) aus der SAML-Konfiguration in Tableau Cloud ein, mit der Sie in Schritt 2 begonnen haben, und klicken Sie auf die Schaltfläche Add (Hinzufügen). Beispiel: „https://sso.online.tableau.com/public/sp/SSO/25db875a-cace-4769-8429-d7b210879ef2/36673dc4-e2c1-4970-976f-255bda6036cb“.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

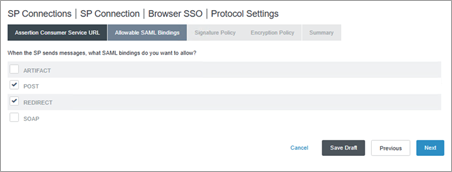

Gehen Sie auf der Registerkarte Allowable SAML Bindings (Zulässige SAML-Bindungen) wie folgt vor:

Stellen Sie sicher, dass die Kontrollkästchen POST und REDIRECT aktiviert sind, und deaktivieren Sie die anderen Kontrollkästchen.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Signature Policy (Signaturrichtlinie) auf die Schaltfläche „Next“ (Weiter).

Behalten Sie auf der Registerkarte Encryption Policy (Verschlüsselungsrichtlinie) den ausgewählten Wert „None“ (Keine) unverändert bei, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Überprüfen Sie die Details auf der Registerkarte Summary (Zusammenfassung), und klicken Sie auf die Schaltfläche Done (Fertig).

Klicken Sie auf der Seite Browser SSO (Browser-SSO) auf der Registerkarte Protocol Settings (Protokolleinstellungen) auf die Schaltfläche „Next“ (Weiter).

Überprüfen Sie die Details auf der Registerkarte Summary (Zusammenfassung), und klicken Sie auf die Schaltfläche Done (Fertig).

Klicken Sie auf der Seite SP Connection (Dienstanbieter-Verbindung) auf der Registerkarte General Info (Allgemeine Informationen) auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Configure Browser SSO (Browser-SSO konfigurieren) auf die Schaltfläche „Next“ (Weiter).

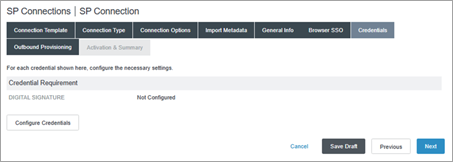

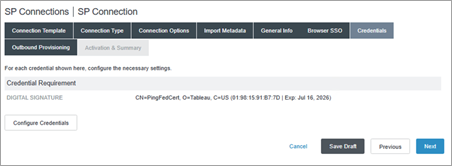

Klicken Sie auf der Registerkarte Credentials (Anmeldeinformationen) auf die Schaltfläche Configure Credentials (Anmeldeinformationen konfigurieren).

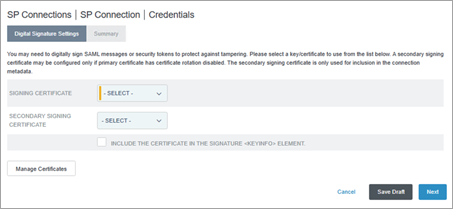

Tun Sie auf der Registerkarte Einstellungen (Zulässige SAML-Bindungen) eins der folgenden Dinge:

Wenn Sie bereits über ein vorhandenes, gültiges Signaturzertifikat verfügen, gehen Sie wie folgt vor:

Wählen Sie in der Dropdown-Liste SIGNATURZERTIFIKAT das vorhandene Zertifikat aus und klicken Sie auf die Schaltfläche „Weiter“.

Machen Sie mit Schritt 38 weiter.

Wenn Sie nicht über ein vorhandenes, gültiges Signaturzertifikat verfügen, gehen Sie wie folgt vor:

Klicken Sie auf die Schaltfläche Zertifikate verwalten.

Machen Sie mit Schritt 33 weiter.

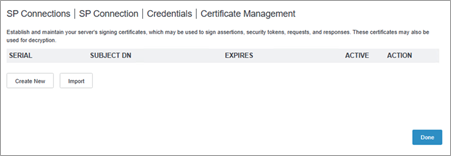

Klicken Sie auf der Seite Certificate Management (Zertifikatverwaltung) auf die Schaltfläche Create New (Neu erstellen).

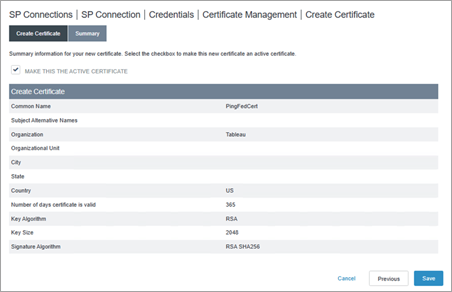

Gehen Sie auf der Seite Create Certificate (Zertifikat erstellen) auf der Registerkarte Create Certificate (Zertifikat erstellen) wie folgt vor:

Geben Sie für COMMON NAME (Allgemeiner Name) einen neuen Namen ein. Beispiel: „PingFedCert“.

Geben Sie für ORGANIZATION (Organisation) einen Namen ein. Beispiel: „Tableau“.

Geben Sie für COUNTRY (Land) den Namen eines Landes ein.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Stellen Sie auf der Registerkarte Summary (Zusammenfassung) sicher, dass das Kontrollkästchen „MAKE THIS ACTIVE CERTIFICATE“ (Dieses aktive Zertifikat erstellen) aktiviert ist, und klicken Sie auf die Schaltfläche Save (Speichern).

Klicken Sie auf der Seite Certificate Management (Zertifikat verwalten) auf die Schaltfläche Done (Fertig).

Gehen Sie auf der Seite Credentials (Anmeldeinformationen) wie folgt vor:

Wählen Sie in der Dropdown-Liste SIGNING CERTIFICATE (Signierendes Zertifikat) das neu erstellte Zertifikat aus.

Klicken Sie auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Seite Summary (Zusammenfassung) auf die Schaltfläche Done (Fertig).

Klicken Sie auf der Seite SP Connection (Dienstanbieter-Verbindung) auf der Registerkarte Outbound Provisioning (Ausgehende Bereitstellung) auf die Schaltfläche „Next“ (Weiter).

Überprüfen Sie die Details auf der Registerkarte Activation & Summary (Aktivierung und Zusammenfassung), und klicken Sie auf die Schaltfläche Done (Fertig).

Schritt 5: Exportieren der Metadaten aus PingFederate

Zum Abschluss der Einrichtung von SAML in Tableau Cloud benötigen Sie die SAML-Metadaten-Datei (.xml) aus PingFederate, um sie in Tableau Cloud hochzuladen.

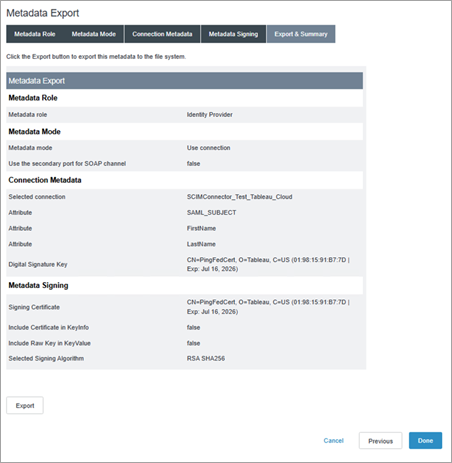

Wählen Sie in der PingFederate-Verwaltungskonsole System > Protocol Metadata > Metadata Export (System > Protokollmetadaten > Metadatenexport) aus.

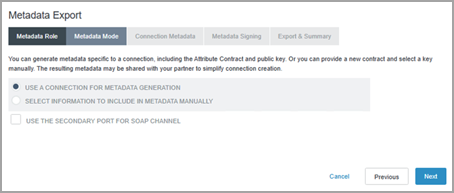

Behalten Sie auf der Seite Metadata Export (Metadatenexport) auf der Registerkarte Metadata Role (Metadatenrolle) die ausgewählte Option unverändert bei (I AM THE IDENTITY PROVIDER (IDP), „Ich bin der Identitätsanbieter“), und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Behalten Sie auf der Registerkarte Metadata Mode (Metadatenmodus) die ausgewählte Option unverändert bei (USE A CONNECTION FOR METADATA GENERATION, „Eine Verbindung für Metadatengenerierung verwenden“), und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Wählen Sie auf der Registerkarte Connection Metadata (Verbindungsmetadaten) in der Dropdown-Liste die Dienstanbieter-Verbindung aus, die Sie in Schritt 4.2 erstellt haben, und klicken Sie auf die Schaltfläche „Next“ (Weiter).

Wählen Sie auf der Registerkarte Metadata Signing (Signieren von Metadaten) in der Dropdown-Liste SIGNING CERTIFICATE (SIGNATURZERTIFIKAT) das Zertifikat aus, dass Sie in Schritt 4.4 erstellt haben, und klicken Sie dann auf die Schaltfläche „Next“ (Weiter).

Klicken Sie auf der Registerkarte Export & Summary (Export und Zusammenfassung) auf die Schaltfläche Export (Exportieren), um die PingFederate-Metadatendatei herunterzuladen, und klicken Sie dann auf die Schaltfläche Done (Fertig).

Schritt 6: Fertigstellen der Konfiguration von SAML in Tableau Cloud

Die folgenden Schritte müssen in Tableau Cloud durchgeführt werden.

Wieder zurück in Tableau Cloud, klicken Sie auf der Seite Neue Konfiguration unter 2. Metadaten zu Tableau hochladen auf die Schaltfläche Eine Datei auswählen, und navigieren Sie zu der SAML-Metadaten-Datei, die Sie in Schritt 5 aus PingFederate gespeichert haben. Dadurch werden automatisch die Werte für „IdP-Entitäten-ID“ und „SSO-Dienst-URL“ aufgefüllt.

Ordnen Sie die Attributnamen (Assertionen) unter 3. Attribute zuordnen den entsprechenden Attributnamen in PingFederate zu.

Wählen Sie unter 4. Auswahl eines Standardwerts für das Einbetten von Ansichten (optional) die Erfahrung aus, die aktiviert werden soll, wenn Benutzer auf eingebettete Inhalte zugreifen. Weitere Informationen finden Sie weiter unten im Abschnitt Aktivieren der iFrame-Einbettung.

Klicken Sie auf die Schaltfläche Speichern und fortfahren.

Aktivieren der iFrame-Einbettung

Hinweis: Gilt nur für Tableau Cloud.

Wenn Sie SAML für Ihre Site aktivieren, müssen Sie angeben, wie sich Benutzer anmelden, um auf in Webseiten eingebettete Ansichten zuzugreifen. In diesen Schritten wird Okta konfiguriert, um die Authentifizierung mithilfe eines Inline-Frames (iFrame) für eingebettete Visualisierungen zu erlauben. Das Einbetten eines Inline-Frame bietet den Vorteil einer reibungsloseren Benutzererfahrung, wenn sich jemand anmeldet, um eingebettete Visualisierungen anzuzeigen.. Wenn beispielsweise ein Benutzer bereits bei Ihrem Identitätsanbieter authentifiziert ist und iFrame-Einbettung aktiviert ist, würde dieser Benutzer unterbrechungsfrei bei Tableau Cloud authentifiziert werden, wenn er Seiten aufruft, die eingebettete Visualisierungen enthalten.

Vorsicht: Inline-Frames weisen Schwachpunkte gegenüber Clickjacking-Angriffen auf. Clickjacking ist eine Art von Angriff auf Webseiten. Dabei versucht der Angreifer, die Benutzer dazu zu bringen, auf Inhalte zu klicken bzw. Inhalte einzugeben, indem er die angegriffene Seite als transparente Ebene über einer davon unabhängigen Seite anzeigt. Im Kontext von Tableau Cloud bedeutet dies, dass ein Angreifer unter Umständen versucht, über einen Clickjacking-Angriff die Anmeldeinformationen von Benutzern oder deren Authentifizierungsdaten zu erlangen und darüber die Einstellungen auf Ihrem Server zu ändern. Weitere Informationen zu Clickjacking-Angriffen finden Sie unter Clickjacking(Link wird in neuem Fenster geöffnet) auf der Website von Open Web Application Security Project.

Hinweise zu SCIM-Unterstützung mit Pingfederate

Aufgrund von Einschränkungen in PingFederate löst eine siteRole-Aktualisierung für eine Gruppe keine siteRole-Aktualisierungen für die in dieser Gruppe befindlichen Benutzer aus. Dies kann dazu führen, dass eine veraltete Zuweisung des siteRole-Attributs vorhanden ist. Um dieses Problem zu umgehen, können Sie neben der siteRole-Attributaktualisierung auch eine nicht benutzerdefinierte Attributaktualisierung verwenden, um die siteRole-Aktualisierung zu initiieren. Dies kann manuell oder automatisch unter Verwendung einer der folgenden Optionen erfolgen:

- Verwalten Sie siteRoles nur für das Benutzerobjekt.

- Aktualisieren Sie nach einer Gruppenaktualisierung manuell alle Attribute für diesen Benutzer. Es muss sich nicht um ein von SCIM unterstütztes Attribut wie siteRole handeln. Es kann ein description- oder name-Attribut sein.

- Richten Sie einen OGNL-Ausdruck in PingFederate ein, und führen Sie Gruppenmitgliedschaftsaktualisierungen durch, bevor der Ping-Server gestartet ist. Wenn Sie den Ping-Server starten, löst dieser eine Aktualisierung des siteRole-Attributs aus.

- Richten Sie einen OGNL-Ausdruck in PingFederate ein. Richten Sie außerdem eine invertierte statische Gruppe und einen Cron-Job ein, um siteRole-Aktualisierungen auszulösen.

Ein OGNL-Ausdruck in PingFederate wertet die Attribute des Benutzers und seine Gruppenzugehörigkeit aus, um dessen siteRole zu ermitteln.